Erhöhte Netzwerksicherheit mit EDR-Funktionen

Die Abwehr der heutigen komplexen Bedrohungen erfordert ein umfassendes Sicherheitskonzept, bei dem die Erkennungs- und Reaktionsmaßnahmen zwischen Netzwerk- und Endpunkt-Tools koordiniert werden. Cyber-Bedrohungen, die das Gerät eines Benutzers angreifen oder sich in ein Unternehmensnetzwerk hineinschleichen, können sich schnell verbreiten und verheerenden Schaden anrichten, wenn Sie nicht über die notwendigen Kontrollen verfügen. In Unternehmen müssen Netzwerk- und Endpunktschutz aufeinander abgestimmt werden, um einen wirksamen End-to-End-Schutz zu gewährleisten.

Wichtige Funktionen

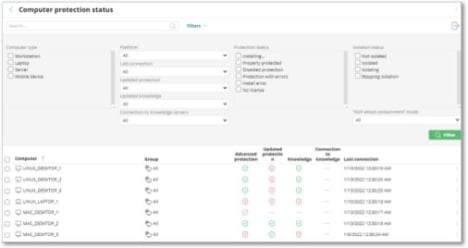

Zusätzliche Sicherheitsschicht für bereits bestehende Endpunktlösungen

WatchGuard EDR Core lässt sich zusätzlich zu bestehenden Virenschutz- oder EDR-Lösungen (Endpoint Detection and Response) der nächsten Generation installieren und bietet so umfassende EDR-Funktionen, die Erkennungs-, Eindämmungs- und Behebungsprozesse automatisieren, um Bedrohungen wie moderne Malware, Ransomware und dateilose Angriffe abzuwehren.

Mehr Transparenz mit XDR

Mit EDR Core können Sie die Transparenz Ihrer Netzwerk- und Endpunktlösungen ausweiten. Als Schlüsselkomponente der WatchGuard Total Security Suite erweitert EDR Core das Netzwerkportfolio um EDR-Funktionen und stattet Kunden mit produktübergreifenden Erkennungs- und Reaktionsfunktionen aus, um eine auf XDR basierende Sicherheitsarchitektur aufzubauen.

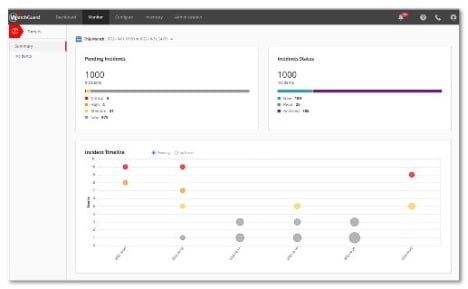

Bedrohungen erkennen, bevor sich Ransomware-Angriffe verbreiten

EDR Core nutzt verhaltensbasierte Erkennung und Exploit-Schutz-Technologie, um nach Anzeichen von Ransomware zu suchen. Die Anwendung bietet auch kontextbezogene Erkennungsfunktionen, die den Missbrauch bestehender Anwendungen am Endpunkt erkennen, deren Ziel es ist, Sicherheitskontrollen zu umgehen, um sich Zugriff auf Systeme zu verschaffen oder auf andere Endpunkte überzugehen.

Eindämmung und schnelle Reaktion

EDR Core sperrt jedes Hostgerät schnell aus dem Netzwerk und verhindert so weitere Infektionen. Sobald die Bedrohung eingedämmt ist, stehen eine Reihe von Maßnahmen zur Verfügung, z. B. das Beenden von Prozessen, die Quarantäne bösartiger Dateien und die Isolierung verdächtiger oder gefährdeter Endpunkte.

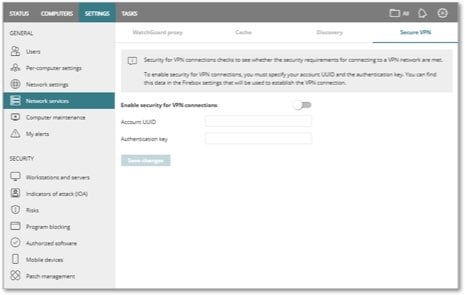

VPN Enforcement für mehr Sicherheit aktivieren

Angesichts der zunehmenden Etablierung hybrider Arbeitsmodelle, bei denen die Mitarbeiter sowohl von unterwegs als auch vom Büro aus arbeiten, steigt der Bedarf an einem sicheren Fernzugriff auf das Unternehmensnetzwerk. Mit EDR Core können Sie sicherstellen, dass VPN-Verbindungen nur von Endpunkten mit der erforderlichen Endpunktsicherheit zugelassen werden.