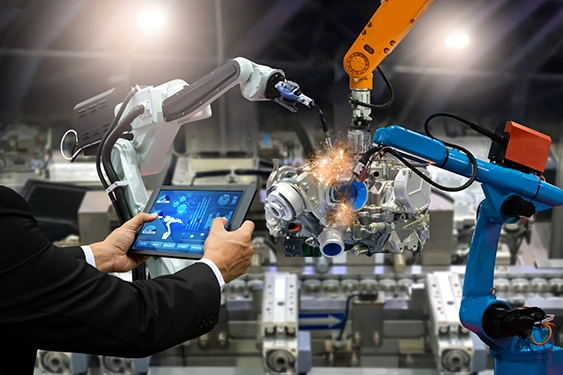

Für die Fertigungsindustrie können Cyberangriffe verheerende Folgen haben. Sind Sie bereit?

14%

Das verarbeitende Gewerbe machte Folgendes aus 14 % aller Ransomware-Angriffe im Jahr 2025

+30%

Cyberangriffe auf die Fertigung anstieg um 30 % im Vergleich zum Vorjahr

27 %

Das verarbeitende Gewerbe machte Folgendes aus 27,7 % aller Cyberangriffe im Jahr 2025

Die Herausforderung der Fernarbeit im Bauwesen und in der Fertigung

VPN-Zugang

Herkömmliche VPNs setzen Netzwerke Bedrohungen aus, indem sie Benutzern vollen Netzwerkzugriff gewähren.

Komplexes Management

Sicherheitsteams stehen vor einem immensen Management- und Betriebsaufwand, wenn sie versuchen, das Prinzip der minimalen Berechtigungen durchzusetzen.

Compliance-Probleme

Ohne zentrale Transparenz ist die Einhaltung regulatorischer Rahmenbedingungen und Cyberversicherungsrichtlinien schwierig.

Schutz von Fernarbeitern im Bau- und Fertigungsgewerbe

Diese grundlegenden Schutzmechanismen bilden das Fundament von WatchGuard FireCloud und ermöglichen einen nahtlosen Zugriff auf SaaS- und private Anwendungen von überall.

Zero Trust Network Access (ZTNA)

ZTNA ermöglicht den identitätsbasierten Zugriff auf die privaten Anwendungen und Ressourcen einer Organisation.

Firewall as a Service (FWaaS)

FWaaS erweitert die Netzwerksicherheit auf Unternehmensniveau direkt auf jeden Remote- und Hybridbenutzer durch einen schlanken Agenten, der auf dessen Gerät installiert wird.

Sicheres Web-Gateway (SWG)

SWG schützt Benutzer vor webbasierten Bedrohungen, setzt Richtlinien zur akzeptablen Nutzung durch und sichert den Zugriff auf das Internet und Software as a Service (SaaS)-Anwendungen.

Sichere VPN-Alternative

FireCloud ersetzt herkömmliche VPNs durch identitätsbasierte, anwendungsspezifische Zugriffskontrolle, die die Angriffsfläche begrenzt und die Leistung verbessert.

Sichern Sie Ihr Unternehmen noch heute

Kontaktieren Sie uns, um zu erfahren, wie WatchGuard die Fertigungsindustrie dabei unterstützen kann, sicher zu bleiben.

Wichtigste Cybersicherheitsherausforderungen für Hersteller

Hersteller sind mit einzigartigen Cybersicherheitsrisiken konfrontiert, von Ransomware und veralteten Systemen bis hin zu Schwachstellen beim Fernzugriff. Erfahren Sie mehr über die kritischen Herausforderungen, die den Geschäftsbetrieb beeinträchtigen, und was Organisationen angehen müssen, um sicher zu bleiben.

Beginnen Sie noch heute, sich zu schützen.

Entdecken Sie, wie einfach es ist, Produktionsanlagen mit WatchGuard abzusichern.