Sicherheitslösungen, die mit den CIPA-Anforderungen übereinstimmen

Domänen- und Webfilterung für sicheren Internetzugang

Domain- und Webfilter unterbrechen unsichere Verbindungen, bevor Inhalte ausgeliefert werden, und begrenzen so das Risiko von Phishing, Malware und ungeeigneten Websites. Durch die Kontrolle des Zugriffs an einem möglichst frühen Zeitpunkt können Schulen die Regeln für die akzeptable Nutzung geräte- und ortsübergreifend durchsetzen und so ein sichereres Online-Lernen ohne zusätzliche Komplexität unterstützen.

Transparenz schaffen und Endgeräte der Studierenden schützen

Die Einhaltung der CIPA-Richtlinien erfordert mehr als grundlegende Prävention. Mit KI-gestützter EDR können Schulen die Aktivitäten kontinuierlich überwachen, aufkommende Bedrohungen erkennen und schnell reagieren, um die Geräte der Schüler zu schützen und eine sichere digitale Lernumgebung aufrechtzuerhalten.

Vereinfachung der Sicherheit zur Bewältigung der heutigen Risiken im Hochschulwesen

Angesichts steigender Anforderungen an Cyberversicherungen und des Bedarfs an Technologien, die mit Identitätsschutz und der Einführung von Zero Trust in Einklang stehen, war der Newman University klar, dass sie einen anderen Sicherheitsansatz verfolgen musste.

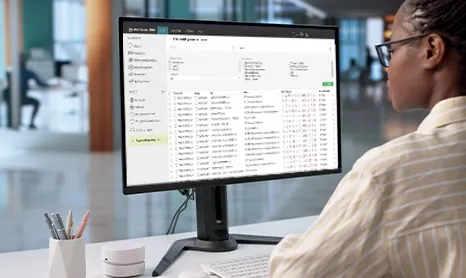

Sicherheit für sicheren und nachvollziehbaren Zugriff

Die Erfüllung der bundesstaatlichen Online-Sicherheitsanforderungen erfordert eine konsequente Durchsetzung der Richtlinien und klare Transparenz im gesamten Netzwerk. Zentralisierte Sicherheitskontrollen helfen dabei, den Zugriff auf Inhalte zu verwalten, Regeln für die zulässige Nutzung anzuwenden und eine dokumentierte Überwachung für Audits zu gewährleisten, ohne die operative Komplexität für IT-Teams zu erhöhen.

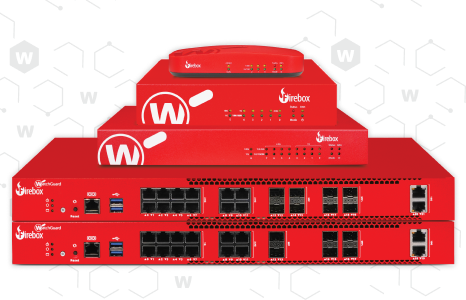

Übernehmen Sie die vollständige Kontrolle über Netzwerkumgebungen

Mehrstufiger Schutz für eine sichere Internetnutzung

Da sich Online-Risiken ständig weiterentwickeln, bieten mehrschichtige Sicherheitsdienste einen proaktiven Schutz, der über die reine Datenverkehrskontrolle hinausgeht. Durch die Kombination von Inhaltskontrollen, Bedrohungserkennung und kontinuierlicher Überwachung können Organisationen unsichere Aktivitäten früher erkennen und unterbinden, die Durchsetzung akzeptabler Nutzungsbedingungen stärken und die Benutzer in dynamischen Umgebungen besser schützen.