Solutions de sécurité répondant aux exigences de la loi CIPA

Filtrage des domaines et du Web pour un accès Internet sécurisé

Le filtrage des domaines et du Web bloque les connexions non sécurisées avant la diffusion du contenu, limitant ainsi l'exposition au phishing, aux logiciels malveillants et aux sites inappropriés. En contrôlant l'accès dès le départ, les établissements scolaires peuvent faire respecter les règles d'utilisation acceptables sur tous les appareils et tous les lieux, favorisant ainsi un apprentissage en ligne plus sûr sans complexité supplémentaire.

Bloquez les attaques de phishing et les connexions malveillantes

Gagnez en visibilité et protégez les terminaux des étudiants

La conformité à la loi CIPA exige plus qu'une simple prévention de base. Grâce à l'EDR basée sur l'IA, les écoles peuvent surveiller en continu l'activité, détecter les menaces émergentes et réagir rapidement pour protéger les appareils des élèves et maintenir un environnement d'apprentissage numérique sûr.

Simplifier la sécurité pour répondre aux risques actuels de l'enseignement supérieur

Face à des exigences croissantes en matière de cyberassurance et à la nécessité de disposer de technologies compatibles avec la protection de l'identité et l'adoption du modèle « zéro confiance », l'université Newman savait qu'elle devait adopter une approche de sécurité différente.

Sécurité conçue pour un accès sûr et responsable

Le respect des exigences fédérales en matière de sécurité en ligne exige une application cohérente des politiques et une visibilité claire sur l'ensemble du réseau. Les contrôles de sécurité centralisés permettent de gérer l'accès au contenu, d'appliquer des règles d'utilisation acceptables et de fournir une supervision documentée pour les audits, sans accroître la complexité opérationnelle des équipes informatiques.

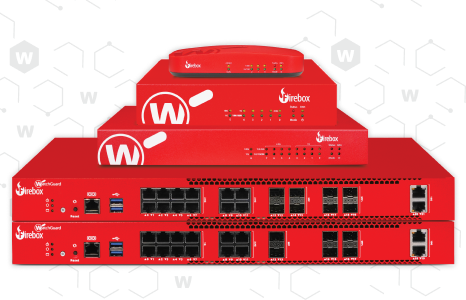

Protection multicouche pour une utilisation sécurisée d'Internet

Face à l'évolution constante des risques en ligne, les services de sécurité multicouches offrent une protection proactive qui va au-delà du simple contrôle du trafic. En combinant le contrôle du contenu, la détection des menaces et la surveillance continue, les organisations peuvent identifier et stopper plus tôt les activités dangereuses, renforcer l'application des règles d'utilisation acceptable et mieux protéger les utilisateurs dans des environnements dynamiques.

Adoptez une approche proactive pour stopper les logiciels malveillants