Continued Protection for Panda Customers

Panda Endpoint Security is now part of WatchGuard Technologies

For current customers, these solutions remain available and supported by our team. If you are evaluating new endpoint security solutions, we encourage you to explore WatchGuard Endpoint Security

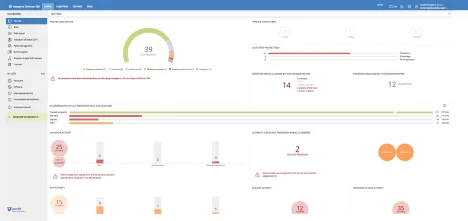

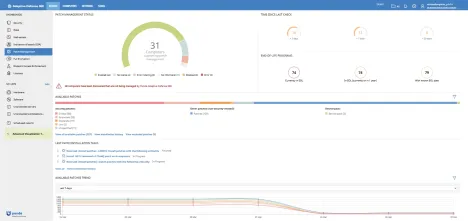

Panda Advanced Endpoint Security

Advanced endpoint protection solutions, powered by the Zero-Trust Application Service, stop sophisticated, unknown, and zero-day threats. Solutions include Panda Adaptive Defense and Panda Adaptive Defense 360.

Panda Add-On Modules

Optional add-on capabilities that extend the core products with additional security, control, and operational features. Solutions include Panda Advanced Reporting Tool, Panda Data Control, Panda Full Encryption, Panda Patch Management, and Panda SIEM Feeder.

Questions about Endpoint Security?

We’re here to help. Let’s explore which WatchGuard endpoint solutions best fit your needs.

Start Protecting Yourself Today

See how simple it is to keep your business secure.