Cybersécurité proactive pour des opérations de sécurité efficaces

WatchGuard Orion combine la visibilité approfondie en temps réel avec des outils et des analyses de sécurité à grande échelle pour permettre aux « traqueurs », aux analystes et aux intervenants du SOC de riposter efficacement aux menaces complexes non détectées. Multi-tenant et Cloud-native, son architecture permet de consacrer moins de temps à la gestion de l'infrastructure et davantage à l'anticipation des menaces.

Ce produit n'est pas disponible à l'achat sans autorisation préalable. Contactez votre représentant WatchGuard pour plus d'informations.

Adopter une stratégie de défense proactive

Prêts à l'emploi, les outils d'analyse comportementale d'Orion détectent, priorisent et contextualisent les activités anormales, automatiquement et à grande échelle. Épaulés par les experts en cybersécurité de WatchGuard et les renseignements les plus récents possibles, ils permettent aux équipes SecOps d'anticiper les ennemis les plus furtifs pour améliorer la précision et l'efficacité du SOC.

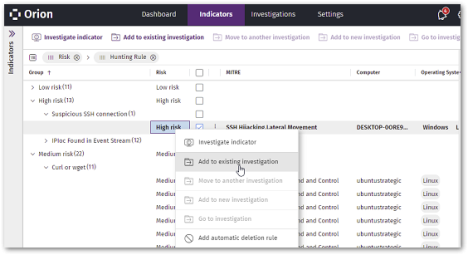

Traquer les attaques complexes inconnues

Les règles d'Orion en matière de traque analysent en temps réel les données de télémétrie des endpoints pour démasquer, prioriser et contextualiser les indicateurs en tant que signaux d'attaque, mappés sur MITRE. Les traqueurs du SOC peuvent ainsi exploiter les règles de traque les plus récentes de la plateforme WatchGuard, mais aussi établir leurs propres règles en utilisant le Data Lake rétrospectif sur 365 jours pour valider leurs hypothèses d'attaque.

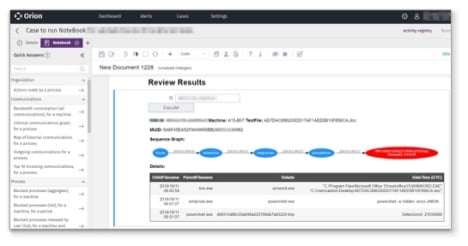

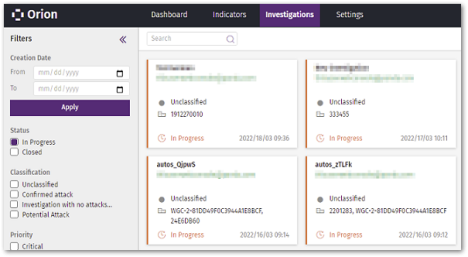

Investiguer et riposter plus tôt

Les analystes du SOC peuvent créer et élargir nos enquêtes initiales à l'aide des notebooks de la plateforme pour les adapter à leurs pratiques. Les Data Scientists de WatchGuard incluent l'analyse et la narration provenant du Machine Learning pour expliquer la méthodologie et les diverses étapes de l'analyse de la cause initiale.

Gagner en maturité grâce à la collaboration

Pour les analystes, WatchGuard Orion accélère le délai de rentabilisation grâce à la collaboration en cas d'incident et au partage des connaissances. Au travers des règles de traque, des notebooks et des guides opérationnels, les analystes débutants apprennent à développer leurs compétences auprès des praticiens chevronnés, ce qui permet au SOC de gagner plus vite en maturité.

Assembler un arsenal de sécurité complet

Au travers de ses API et de ses notebooks, WatchGuard Orion s'intègre parfaitement à votre écosystème opérationnel pour élargir les investigations et orchestrer le flux de travail de riposte transversale.

WatchGuard Orion

Orion est une plateforme multi-tenant pour la détection, la traque, l'investigation et la riposte effectuées par les équipes SecOps. En interceptant très tôt les menaces avancées dans la chaîne d'attaque grâce aux analyses de sécurité à grande échelle, cette plateforme Cloud-native aide les SOC à très vite gagner en efficacité opérationnelle.

WatchGuard Orion-EPDR

Pour minimiser les lacunes de sécurité et offrir une gamme complète de services de gestion du cycle de vie des menaces, associez Orion et WatchGuard Endpoint Security Elite, dans le cadre de la gestion du Cycle de vie des menaces (GCTC), du renforcement et de la prévention, à la détection proactive des menaces et à la riposte. Grâce au service Zero-Trust Application, les SOC deviennent plus efficaces et évolutifs, et peuvent bloquer les menaces avancées au niveau de chaque endpoint.

Fonctions clés de WatchGuard Orion-EPDR

Gérez plus efficacement le cycle de vie complet des menaces pour tous vos clients, de la prévention à la détection en passant par l'investigation et le confinement des attaques ayant échappé aux contrôles de sécurité existants.

Renforcement et prévention

- Détection et application automatiques : protège les endpoints non gérés

- Évaluation des vulnérabilités et anti-piratage : réduit l'exposition aux risques.

- Contrôle des périphériques : gère l'accès aux appareils et leur utilisation.

- Détection contextuelle et anti-exploits : bloque les menaces avant qu'elles n'occasionnent des dommages.

- Service Zero-Trust Application : empêche l'exécution des malwares et des ransomwares.

- Stratégies de sécurité avancées et service de Threat Hunting : surveille ou refuse l'exécution des techniques d'attaque dites LotL (Living off the Land).

Surveillance et détection

- Anti-exploit : protection en fonction du comportement et du contexte

- Recherche des indicateurs IoC et YARA : identifie efficacement les menaces

- Cyber Threat Radar : analytique comportementale évolutive

- Hunting Library : prédéfinition des règles et création d'outils personnalisés

- Priorisation des IoA : contextualisés et mappés avec MITRE ATT&CK.

Threat Hunting (traque des menaces)

- Service de Threat Hunting : détection intégrée et proactive des menaces

- Threat Hunting Premium : service avancé en option.

- Data Lake Cloud : conservation des mesures télémétriques enrichies pendant 365 jours

- Bibliothèque de requêtes dynamiques : navigation aisée au sein du Data Lake

- Query Editor & Builder : traque en temps réel ou rétrospective

Investigation approfondie

- Gestion collaborative des incidents : résolution en équipe

- Outils d'investigation : chronologie des événements, arborescence des processus, graphiques interactifs

- Pre-built Notebooks Library : analytique à grande échelle

- Aide à l'investigation : détection et réponse plus rapides

- Outils de personnalisation : notebooks et playbooks personnalisés

- Endpoints à la demande : inspections OSQuery et accès distant au shell

Riposte

- Accès à distance pour investigation : fichiers de transfert, vidages mémoire, nouvelles informations, capture de paquets à distance (PCAP), etc.

- Confinement à la demande : isolement ou redémarrage des endpoints selon les besoins

- Confinement et mesures correctives à distance : gestion à distance des processus, dossiers et services

- Mesures de mitigation personnalisées : utilisation de notebooks pour l'intégration aux outils de sécurité

Nul besoin de nous croire sur parole...

WatchGuard Endpoint Security for SOCs a obtenu toutes les certifications nationales et internationales clés en matière de cybersécurité, et collabore activement aux principaux forums internationaux de renseignements sur les menaces, notamment au programme Cyber Threat Alliance.

« 96 % des responsables informatiques des entreprises estiment que la surveillance des activités et la détection axée sur le comportement sont leur priorité absolue. En conséquence, 54 % des MSP prévoient de fournir des services managés pour la détection et la riposte (MDR) dans les 12 mois qui viennent. »

Propulsé par Pulse