適用対象: FireCloud インターネット アクセス

本クイック スタート トピックでは、FireCloud を構成およびテストする一般的な手順について説明します。本ガイドでは、FireCloud をご紹介し、FireCloud の基本的なコンポーネントと設定方法について説明します。

FireCloud は、クラウドベースの完全な管理対象 FWaaS (Firewall-as-a-Service) です。これにより、インターネットベースのセキュリティ脅威からリモート ユーザーを保護することができます。WatchGuard Cloud で FireCloud を構成します。ユーザーは、WatchGuard Connection Manager を使用してサービスに接続します。ユーザーは FireCloud に接続している間は保護が適用されるため、安全にコンピュータを使用すること、またインターネットを閲覧することができます。

本クイック スタート ガイドの手順の概要をご覧ください。

- FireCloud ライセンスをアクティブ化する、またはトライアルを開始する

- FireCloud 認証設定を構成する

- 既定の設定を確認する

- Connection Manager をダウンロードしてインストールする

- Connection Manager を使用して FireCloud に接続する

- (オプション - Service Provider のみ) FireCloud テンプレートを作成および配備する

使用を開始する前に、以下のような FireCloud 関連の重要な用語を理解することが勧められます。

WatchGuard Cloud

WatchGuard Cloud は、FireCloud を構成、管理、監視するプラットフォームです。WatchGuard Cloud アカウントには Subscriber と Service Provider の 2 種類があります。アカウントの各種類の WatchGuard Cloud ビューはそれぞれに異なります。詳細については、次を参照してください:WatchGuard Cloud アカウントの種類について。

Service Provider の場合は、本クイック スタート ガイドに記載されている手順の他に追加の手順が必要となります。

インベントリと割り当て

Service Provider アカウントにより購入されたユーザーは、WatchGuard Cloud のインベントリに保存されます。Service Provider は、自身のアカウントまたは管理しているアカウントにユーザーを割り当てることができます。Service Provider はユーザーの割り当てを行うことで、FireCloud などのセキュリティ サービスでライセンス付与されたユーザーのアカウントをプロビジョニングします。

WatchGuard Connection Manager

Connection Manager は、エンド ユーザーのコンピュータにインストールするアプリケーションです。ユーザーは、Connection Manager を使用して FireCloud に接続します。

WatchGuard エージェント

WatchGuard エージェントにより、同じネットワークにある管理対象コンピュータと WatchGuard サーバー間の通信が処理されます。エージェントは、各 Endpoint またはコンピュータにインストールされます。これは、WatchGuard Connection Manager や Endpoint Security ソフトウェアなどの WatchGuard ソフトウェアを配備するために使用されます。これによる CPU、メモリ、帯域幅の使用量は低く、使用されるデータは 1 日 2 MB 未満に過ぎません。

FireCloud UI からインストーラをダウンロードすると、WatchGuard エージェントがダウンロードされます。

アイデンティティ プロバイダ

アイデンティティ プロバイダは、ユーザーとグループの外部データベースです。これにより、FireCloud で、承認済みのユーザーとグループ、およびユーザーが FireCloud に接続する際の認証方法が認識されます。Okta、Microsoft Entra ID (Azure Active Directory)、AuthPoint など、SAML がサポートされている任意のアイデンティティ プロバイダを使用することができます。

ディレクトリとドメイン サービス

ディレクトリとドメイン サービスは、WatchGuard Cloud の機能です。これにより、外部のユーザー、グループ、デバイスを WatchGuard Cloud に同期できるようになります。WatchGuard Cloud でホストするユーザーとグループを WatchGuard Cloud Directory に追加することもできます。そうすれば、ディレクトリとドメイン サービスのユーザー、グループ、デバイスを FireCloud などの製品で使用できるようになります。

FireCloud では、FireCloud ユーザーとグループの認証に、アイデンティティ プロバイダの代わりとして、WatchGuard Cloud Directory などのディレクトリとドメイン サービスの既存の認証サーバーを使用することができます。

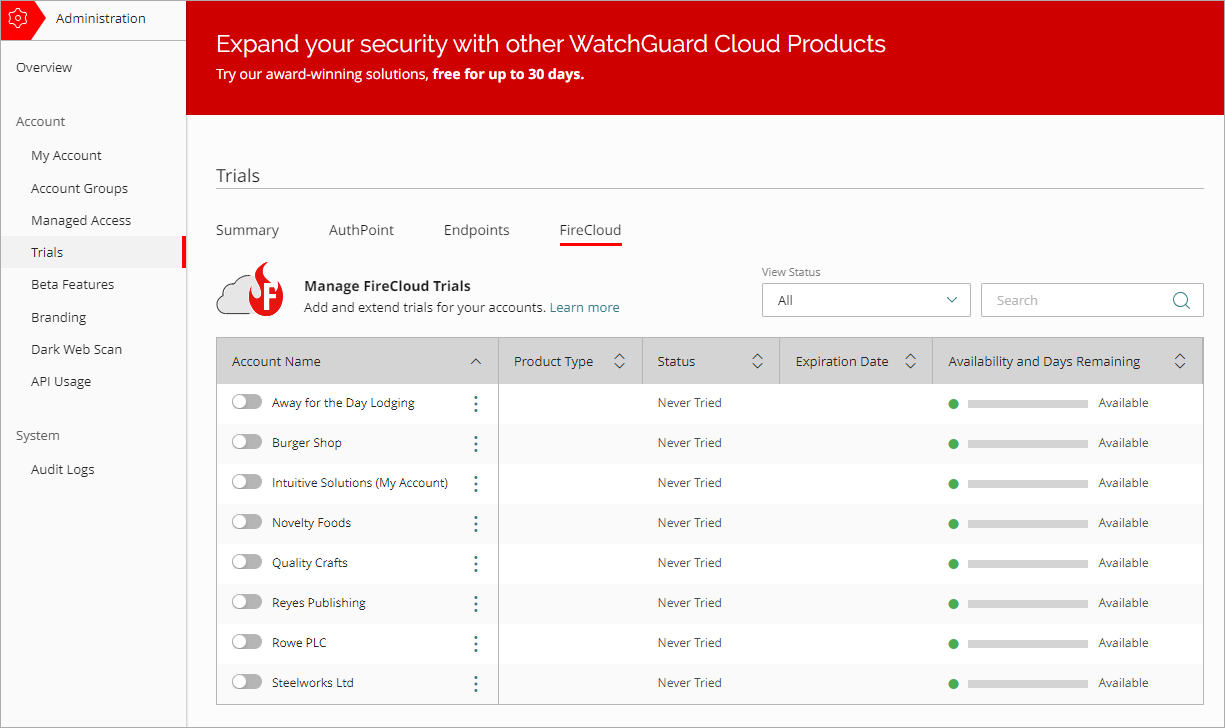

FireCloud ライセンスをアクティブ化する、またはトライアルを開始する

使用を開始する前に、FireCloud ライセンスを購入してアクティブ化する必要、または FireCloud トライアルを開始する必要があります。

FireCloud ライセンスをまだ購入していない場合は、WatchGuard Cloud で無料の FireCloud トライアルを開始することが勧められます。トライアルを開始するための詳細な手順については、次を参照してください:トライアルを管理する – Service Provider または トライアルを管理する – Subscriber。トライアル ライセンスは 30 日間有効で、さらに 30 日間更新することができます (合計で 60 日間) 。

FireCloud ライセンスを購入している場合は、https://myproducts.watchguard.com/activate にアクセスして、アクティブ化ウィザードを完了してください。詳細については、次を参照してください:FireCloud ライセンスをアクティブ化する。

今すぐトライアル期間を延長して、完全な 60 日間のトライアルを利用することが勧められます。トライアル期間は、トライアル期間の有効期限が切れる前に、開始日から 30 日以内に 1 回のみ延長することができます。

WatchGuard Cloud Service Provider アカウントがある場合で、自身のアカウントで FireCloud を使用する場合は、FireCloud ライセンスをアクティブ化した後にユーザーを Subscriber アカウントに割り当てる必要があります。詳細な手順については、次を参照してください:FireCloud ユーザーを割り当てる。

認証設定を構成する

FireCloud を構成する前に、アイデンティティ プロバイダ を設定する必要があります。アイデンティティ プロバイダは、FireCloud のユーザーとグループを管理および認証するために使用する外部システムです。これにより、FireCloud で、承認済みのユーザーとグループ、およびユーザーが FireCloud に接続する際の認証方法が認識されます。

アイデンティティ プロバイダを構成する

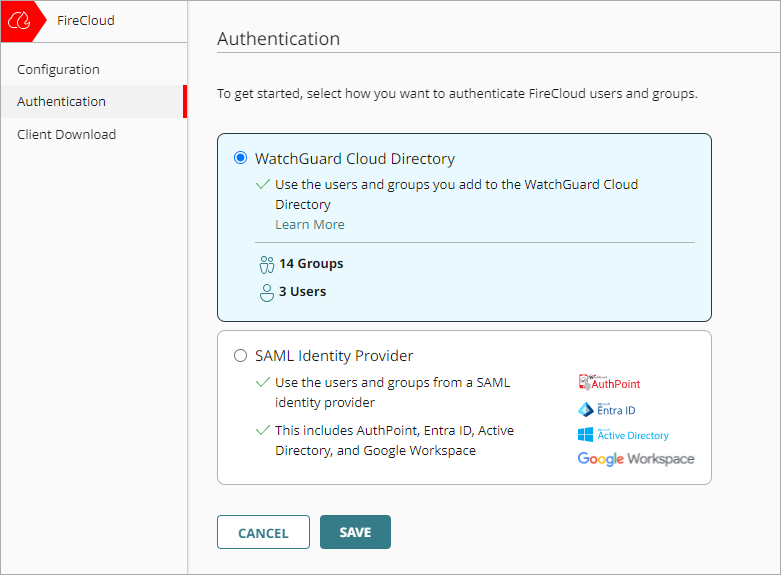

FireCloud のアイデンティティ プロバイダを構成するには、以下の手順を実行します。

- WatchGuard Cloud にログインして、構成 > FireCloud の順に選択します。

- 使用するアイデンティティ プロバイダの種類を選択して、必要な情報を入力します。WatchGuard Cloud Directory

WatchGuard Cloud Directory に追加したユーザーとグループを使用する。WatchGuard Cloud Directory は認証ドメインです。ここで、WatchGuard Cloud でホストするユーザーとグループを追加することができます。WatchGuard Cloud Directory の詳細、および WatchGuard Cloud でホストするユーザーとグループを追加する方法については、次を参照してください:WatchGuard Cloud Directory について。

このオプションは、外部アイデンティティ プロバイダを使用していないアカウント、ユーザー数が少ないアカウント、および FireCloud をテストするアカウントに最適です。

このオプションを選択した場合に、WatchGuard Cloud Directory を設定しないと、WatchGuard Cloud Directory が自動的に設定されます。

WatchGuard Cloud Directory を FireCloud アイデンティティ プロバイダとして使用する場合は、FireCloud で MFA ユーザー以外しかサポートされません。WatchGuard Cloud Directory に追加した MFA ユーザーに FireCloud を使用する場合は、AuthPoint を FireCloud の SAML アイデンティティ プロバイダとして設定する必要があります。

AuthPoint とサードパーティ SAML

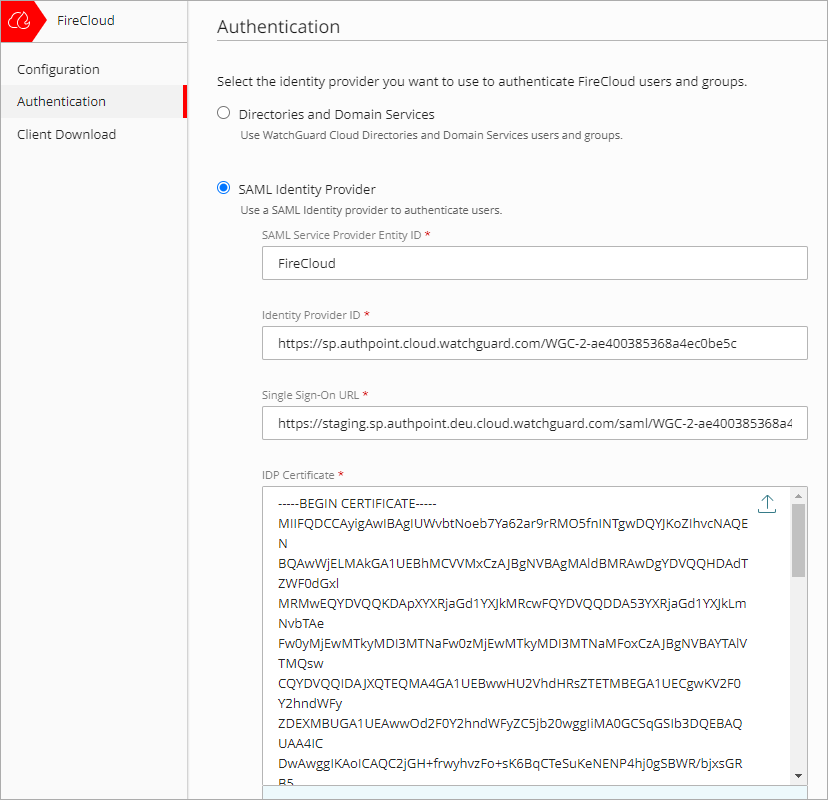

ユーザーとグループの認証には、AuthPoint や Microsoft Entra ID など、SAML がサポートされている任意のアイデンティティ プロバイダを使用することができます。SAML アイデンティティ プロバイダを構成するには、以下の追加情報を提供する必要があります。

- SAML Service Provider エンティティ ID — FireCloud を Service Provider として識別する名前を入力します。エンティティ ID は、アイデンティティ プロバイダまたは Service Provider の一意の名前です。FireCloud でこの値を構成したら、このエンティティ ID を使用してアイデンティティ プロバイダを構成します。

- アイデンティティ プロバイダ ID — アイデンティティ プロバイダのエンティティ プロバイダ ID を入力します。通常、このアイデンティティ プロバイダの値は UI に表示されていますが、場合によっては、メタデータ ファイルをダウンロードして、そこからこの値を取得する必要があります。たとえば、AuthPoint エンティティ ID は、https://sp.authpoint.cloud.watchguard.com/ACC-1234567 です。この ACC-1234576 は、WatchGuard Cloud アカウント番号です。.

- シングル サインオン URL — アイデンティティ プロバイダのシングル サインオン URL を入力します。これは通常、アイデンティティ プロバイダ名が含まれている URL です。たとえば、AuthPoint のシングル サインオン URL は、https://sp.authpoint.usa.cloud.watchguard.com/saml/ACC-1234567/sso/spinit です。この usa は、WatchGuard Cloud アカウントのリージョンです。 この ACC-1234576 は、WatchGuard Cloud アカウント番号です。。AuthPoint シングル サインオン URL は、SAML メタデータ ファイルで確認することができます。

- IDP 証明書 — アイデンティティ プロバイダの x.509 証明書を貼り付けるかアップロードします。証明書をダウンロードできるアイデンティティ プロバイダもありますが、アイデンティティ プロバイダの証明書がメタデータ ファイルの値として含まれている場合もあります。

AuthPoint の場合は、AuthPoint メタデータ ファイルにアイデンティティ プロバイダ ID とシングル サインオン URL が含まれています。AuthPoint メタデータ証明書と IDP 証明書をダウンロードするには、WatchGuard Cloud で 構成 > AuthPoint > リソース > 証明書 の順に移動します。

- 保存 をクリックします。

アイデンティティ プロバイダを構成する必要があるのは、初めて FireCloud を設定する時のみです。アイデンティティ プロバイダの設定を編集する場合、または新規アイデンティティ プロバイダに変更する場合は、構成 > FireCloud > 認証 の順に移動します。

FireCloud 情報をアイデンティティ プロバイダに提供する (SAML のみ)

SAML アイデンティティ プロバイダを構成すると、アイデンティティ プロバイダに提供できる証明書が FireCloud で生成されます。この証明書により、アイデンティティ プロバイダに FireCloud を特定する情報が提供されます。したがって、FireCloud から送信された有効な認証要求に対してのみ、アイデンティティ プロバイダから応答が返されるようになります。FireCloud 認証ページから、この証明書をダウンロードすることができます。

FireCloud 証明書をアイデンティティ プロバイダにインポートして、署名検証を有効化することが勧められます。

アイデンティティ プロバイダによっては、署名検証という名前が異なる場合があります。たとえば、Okta ではこの設定が SAML 署名要求、Entra ID の場合は検証証明書と呼ばれています。

AuthPoint をアイデンティティ プロバイダとして使用する場合は、FireCloud の AuthPoint で SAML リソースを作成し、既存の認証ポリシーに SAML リソースを追加する、または SAML リソースの新規認証ポリシーを追加する必要があります。

- FireCloud 認証 ページで、FireCloud 証明書をダウンロードする をクリックします。AuthPoint で SAML リソースを構成する際にこの証明書を使用します。また、SAML Service Provider エンティティ ID 値も使用します。

- 構成 > AuthPoint > リソース の順に選択します。

- リソースを追加する をクリックします。

- 種類 ドロップダウン リストから、SAML を選択します。

- FireCloud など、リソースの名前を入力します。

- アプリケーションの種類 ドロップダウン リストから、その他 を選択します。

- Service Provider エンティティ ID テキスト ボックスに、FireCloud でアイデンティティ プロバイダを構成する で指定した SAML Service Provider エンティティ ID を入力します。これは、FireCloud を識別するために付けた名前です。

- アサーション コンシューマ サービス テキスト ボックスに、WatchGuard Cloud アカウントのリージョンに基づいて、FireCloud アカウントの ACS 値を入力します。.

- 北米 / 米州 — https://authsvc.firecloud.usa.cloud.watchguard.com/v1/acs

- EMEA — https://authsvc.firecloud.deu.cloud.watchguard.com/v1/acs

- APAC — https://authsvc.firecloud.jpn.cloud.watchguard.com/v1/acs

- Service Provider へのリダイレクト時に送信されるユーザー ID ドロップダウン リストから、ユーザー名 を選択します。

- 証明書については、FireCloud 証明書をアップロードします。

- AuthPoint 証明書 ドロップダウン リストからリソースと関連付ける AuthPoint 証明書を選択します。メタデータと x.509 証明書をダウンロードした際と同じ証明書を選択する必要があります。

- 属性を追加する をクリックします。

- 属性名 テキスト ボックスに、groups と入力します。この値は大文字と小文字が区別されます。

- 以下から価値を得る: ドロップダウン リストから、ユーザー グループ を選択します。

- 保存 をクリックします。

AuthPoint で、カスタム属性が保存されます。 - 保存 をクリックします。

AuthPoint で、SAML リソースが作成されます。 - AuthPoint の ポリシー ページで、このリソースの新規 AuthPoint 認証ポリシーを追加するか、既存の認証ポリシーにリソースを追加します。詳細については、次を参照してください:AuthPoint 認証ポリシーについて。

- ユーザーがパスワードのみを使用して FireCloud に接続できるようにするには、パスワード認証オプションのみが要求されるように AuthPoint 認証ポリシーを設定する必要があります。

- FireCloud への接続時にユーザーに MFA 認証を要求する場合は、パスワード認証オプションに加えて、プッシュ、QR Code、OTP 認証オプションのいずれかが要求されるように AuthPoint 認証ポリシーを設定する必要があります。

FireCloud へのアクセスを制御する

実際に FireCloud を使用するユーザー数よりも多くのユーザーが割り当てられているアイデンティティ プロバイダに FireCloud を接続している場合は、FireCloud へのアクセスを制御することができます。これにより、サービスに接続してユーザー ライセンスを消費するユーザーを制限することが可能となります。これを実行するには、既定の FireCloud アクセス ルールを無効化して、FireCloud へのアクセスを許可するユーザー グループのみにアクセス ルールを構成します。これにより、アクセス ルールが適用されないユーザーは、FireCloud サービスに接続してライセンスを使用することができなくなります。詳細については、次を参照してください:FireCloud アクセス ルール。

また、サービスの利用を許可するエンド ユーザーにのみ FireCloud Connection Manager を提供することもできます。

既定の設定を確認する

既定では、FireCloud では、すべてのセキュリティ サービスが既定構成として有効化されています。また、ユーザー トラフィックに適用されるセキュリティ サービスを指定する既定のアクセス ルールが設定されています。つまり、すぐに FireCloud を配備して使用できるようになるということです。しかし、既定の設定を確認することが勧められます。

スキャン エンジンを使用することで、スパイウェア、ウイルス、悪質なアプリケーション、スパム メール、およびデータ漏洩を防ぐことができます。コンテンツ スキャン サービスは、既定で推奨設定として有効化されています。コンテンツ スキャンをトラフィックに適用するには、FireCloud アクセス ルールでもコンテンツ スキャンを有効化する必要があります。

FireCloud では、以下のサービスにより、コンテンツ スキャンを有効化することができます。

Gateway AntiVirus

Gateway AntiVirus により、ユーザーをウイルスから保護することができます。ウイルスが検出された場合、エラーが発生した場合、スキャンされたコンテ ンツが構成されているサイズ制限を超えた場合、またはスキャンされたコンテンツが暗号化されている場合に Gateway AntiVirus が実行するアクションを構成することができます。

APT Blocker

高度な持続的脅威 (APT) は、高度なマルウェアやゼロデイ エクスプロイトを悪用してネットワークや機密データに長期間侵入するネットワーク攻撃の一種です。APT Blocker により、ネットワーク内に侵入したファイルやメール添付ファイル内の APT マルウェアの特性や動作を特定することができます。脅威レベル (高、中、低) に基づき、APT Blocker で実行されるアクションを構成することができます。

FireCloud を使用することで、ボットネット、スパイウェア、SQL インジェクション、クロスサイト スクリプティング、およびバッファ オーバーフローなどの一般的なセキュリティ上の脅威を監視し、ブロックすることができます。FireCloud ネットワーク ブロック セキュリティ サービスは、既定で推奨設定として有効化されています。

Botnet Detection

ボットネットは、悪意のある操作を実行するためにリモート サーバーによってコントロールされる、マルウェアに感染した多数のクライアント コンピュータから構成されます。Botnet Detection セキュリティ サービスにより、既知のボットネット サイトの IP アドレスのリストが、FireCloud のブロックされたサイト リストに追加されます。これにより、FireCloud でこうしたサイトをパケット レベルでブロックすることが可能となります。

Intrusion Prevention Service

Intrusion Prevention Service (IPS) は、署名を使って、スパイウェア、SQL インジェクション、クロスサイト スクリプティング、バッファ オーバーフローなどのネットワーク攻撃からリアルタイムで保護します。IPS が脅威を検知したときに実行されるアクションやスキャンの種類を構成します。

ネットワーク ブロックの構成方法については、次を参照してください:FireCloud でネットワーク ブロックを構成する。

セキュリティ サービスである Geolocation により、デバイスとの間で発生した接続の地理位置情報を FireCloud で検出できるようになります。FireCloud では、Geolocation を有効化および構成することで、特定の場所へのアクセスまたは特定の場所からのアクセスをブロックすることができます。

既定の Geolocation アクションでは、どの国もブロックされません。

Geolocation アクションの構成方法については、次を参照してください:FireCloud で Geolocation アクションを追加する。

コンテンツ フィルタリングでは、WebBlocker と Application Control のセキュリティ サービスを使用して、特定のコンテンツ カテゴリやアプリケーションをブロックします。コンテンツ フィルタリング セキュリティ サービスは、既定で推奨設定として有効化されています。

WebBlocker

WebBlocker を使用すると、ユーザーがアクセスできる Web サイトを制御することができます。WebBlocker では、Web サイトのアドレスがコンテンツ カテゴリにグループ化されるデータベースが使用されます。ユーザーが Web サイトへの接続を試みると、FireCloud では WebBlocker データベースでアドレスが検索され、コンテンツ カテゴリに指定されているアクションが実行されます。

Application Control

Application Control により、ユーザーによるアプリケーションの使用を監視および制御することができます。Application Control を使用して、特定のアプリケーションの使用をブロックすること、またアプリケーションの使用状況や使用試行に関する情報を確認することができます。

コンテンツ フィルタリングの構成方法については、次を参照してください:FireCloud のコンテンツ フィルタリング。

FireCloud アクセス ルールは、FireCloud で接続が許可または拒否されるタイミングを決定するポリシーです。FireCloud では、ユーザーが属するユーザー グループに基づいて、各接続がアクセス ルールに一致されます。各アクセス ルールによって処理されるトラフィックに適用されるセキュリティ サービスを構成することができます。

FireCloud には、すべての接続に適用される 既定のアクセス ルールが設定されています。既定のアクセス ルールでは、すべてのセキュリティ サービスが既定構成として有効化されています。既定のアクセス ルールを編集または削除することはできません。

既定のアクセス ルールを使用しない場合は、それを無効化することができます。既定のアクセス ルールが無効化されている場合に、ユーザー接続が他のアクセス ルールと一致しない場合は、その接続が拒否されます。

FireCloud アクセスルールの詳細については、次を参照してください:FireCloud アクセス ルール。

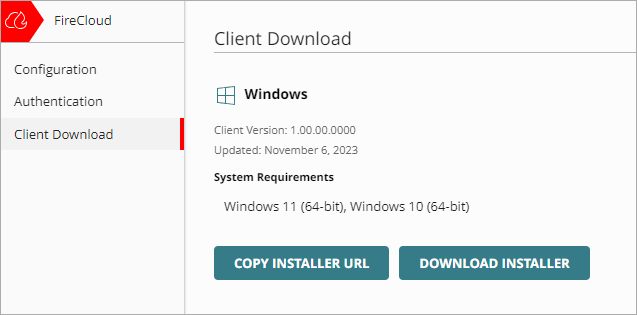

WatchGuard Connection Manager をダウンロードしてインストールする

FireCloud を使用してユーザーを保護するには、ユーザーのデバイスに WatchGuard Connection Manager をインストールして、これを使用して FireCloud に接続する必要があります。

WatchGuard Connection Manager のインストールに使用される WatchGuard エージェントをダウンロードするには、以下の手順を実行します。

- WatchGuard Cloud にログインして、構成 > FireCloud の順に移動します。

- クライアントのダウンロード を選択します。

クライアントのダウンロード ページが開きます。

- インストーラをダウンロードする をクリックします。

WatchGuard エージェント インストーラのダウンロードが開始されます。 - ダウンロードしたインストーラを実行します。

- インストール をクリックします。

- インストールが完了したら、終了 をクリックします。

WatchGuard エージェントがインストールされると、エージェントによって Connection Manager が自動的にダウンロードおよびインストールされます。これが完了すると、Connection Manager が開き、FireCloud に接続するための認証情報を入力することを求めるプロンプトが表示されます。アイデンティティ プロバイダのユーザー アカウントの認証情報を使用します。

Connection Manager を使用して FireCloud に接続する

FireCloud に接続している間は保護が適用されるため、安全にコンピュータを使用すること、またインターネットを閲覧することができます。FireCloud への最初の接続時に、エージェントによってセッションが開いたままの状態になります。そのため、コンピュータを再起動しても接続が維持されます。

FireCloud から切断されると、手動でログインして再度接続する必要があります。

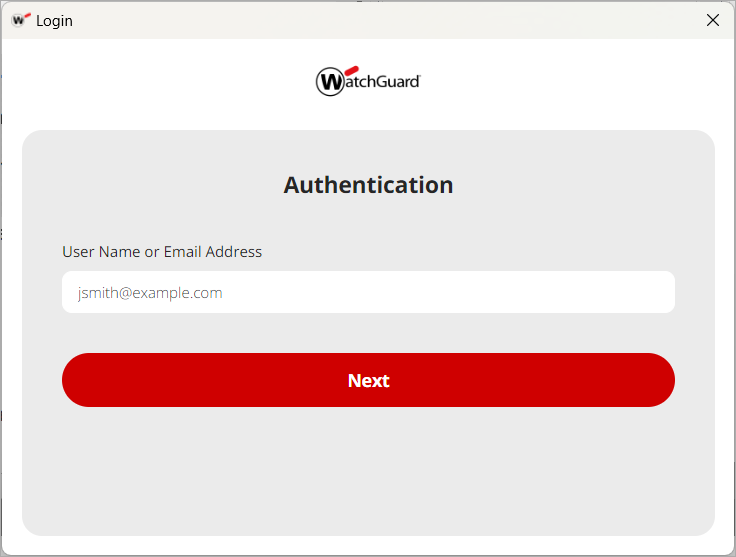

FireCloud に接続するには、以下の手順を実行します。

- WatchGuard Connection Manager を開きます。

- システム トレイで、WatchGuard Connection Manager をクリックしてから、接続 を選択します。

- ユーザー名または電子メール アドレスを入力して、次へ をクリックします。

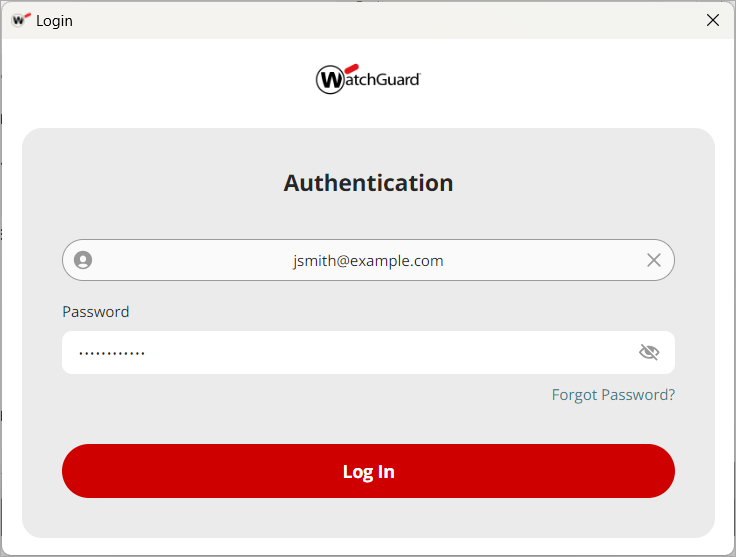

- パスワードを入力します。

正常に FireCloud に接続されると、それを通知するメッセージが表示されます。 - ログイン をクリックします。

FireCloud テンプレートを作成および配備する (オプション — Service Provider のみ)

Service Provider は、複数のアカウントの共有構成設定を管理する手段として FireCloud テンプレートを利用することができます。FireCloud テンプレートを使用して、FireCloud アカウントの場合と同じように、FireCloud アクセス ルールとサービスを構成することが可能です。そして、管理対象アカウントをテンプレートに登録します。そうすると、テンプレートの構成設定がアカウントに継承されます。

FireCloud テンプレートの詳細については、次を参照してください:FireCloud テンプレート について および FireCloud テンプレートを管理する。