Gilt für: ThreatSync+ NDR

ThreatSync+ ist eine cloudbasierte, netzwerkzentrierte Lösung zur Erkennung und Abwehr von Bedrohungen, die Unternehmen dabei unterstützt, netzwerkbasierte Cyberangriffe mithilfe eines fortschrittlichen, mehrschichtigen Ansatzes zu identifizieren, zu erkennen und darauf zu reagieren. ThreatSync+ nutzt fortschrittliche Funktionen künstlicher Intelligenz (KI) und maschinellen Lernens, um Cyberabwehr auf Unternehmensebene in hybriden Netzwerken zu gewährleisten.

In dieser Dokumentation bezieht sich ThreatSync+ im Allgemeinen auf alle ThreatSync+ Produkte. Bei produktspezifischen Funktionen können Sie aus der Gilt-für-Aussage unter dem Titel des Hilfethemas ersehen, für welche Produkte das Thema relevant ist.

ThreatSync+ NDR überwacht und analysiert Datenströme konstant und bietet:

- Erkennung und Reaktion für Ihre physischen und privaten Netzwerke.

- Netzwerkanalysen sowohl für Nord-Süd-Datenverkehr (Datenverkehr, der in Ihr Netzwerk ein- oder ausgeht) und Ost-West-Datenverkehr (Datenverkehr innerhalb Ihres Netzwerks).

- Eine offene Lösung für Netzwerke mit mehreren Anbietern, darunter WatchGuard-Fireboxen, Drittanbieter-Switches und Drittanbieter-Firewalls.

- Executive-Summary-Berichte und Verteidigungszielberichte Ransomware-Prävention.

- Eine optionale Compliance Reporting-Lizenz fügt eine kontinuierliche Compliance-Berichterstattung für Cybernetzwerke hinzu.

ThreatSync+ NDR wird über mehrere Standorte hinweg bereitgestellt und integriert sich schnell in ihre bestehende Umgebung. Automatisierung beseitigt die Notwendigkeit für Threat Hunter und forensische Analytiker.

ThreatSync+ überwacht:

- Authentifizierungsbedrohungen wie Passwort- und Zugangsdatenangriffe.

- Netzwerk- und Cloud-Risiken, darunter Versagen von Firewall-Firewall-Richtlinien und ungesicherte Ports.

- Cyberangriffe, darunter Ransomware- und Supply Chain-Angriffe.

- Datei- und Datenbedrohungen wie das Verschieben sensibler Dateien zu öffentlichen Clouds oder Internet-Tauschbörsen.

ThreatSync+ korreliert diese Ereignisse und liefert umsetzbare Informationen in Form einer Netzwerkbedrohungsbewertung, die Ihnen hilft, Problembehebungsaktionen zu priorisieren. Weitere Informationen finden Sie unter Netzwerkbedrohungsbewertung.

Weitere Informationen zu ThreatSync+ NDR finden Sie in den folgenden Abschnitten:

Lizenzierung

Um ThreatSync+ NDR zu nutzen, müssen Sie eine ThreatSync+ NDR-Lizenz erwerben und aktivieren. ThreatSync+ NDR ist für jeden Benutzer einzeln lizenziert. ThreatSync+ NDR überwacht aktiv Netzwerkgeräte bis zu einer Anzahl, die doppelt so hoch ist wie die Anzahl der in der Lizenz enthaltenen Benutzer. Wenn eine Lizenz beispielsweise 250 Benutzer umfasst, dann überwacht ThreatSync+ NDR den Datenverkehr für bis zu 500 aktive Netzwerkgeräte. (z. B. Workstations, Mobiltelefone, IP-Telefone, Server, Kameras oder andere IOT-Geräte). Sie können ein Diagramm der Anzahl der im Zeitverlauf überwachten internen Geräte auf dem ThreatSync+ NDR-Überwachungsdashboard (Überwachen > Netzwerkzusammenfassung > Gesamtzahl Geräte > Geräte im Zeitverlauf) aufrufen.

Weitere Informationen zur Lizenzierung finden Sie unter Über ThreatSync+ NDR-Lizenzen.

Weitere Informationen zur ThreatSync+ NDR-Lizenzierung und Erzwingung finden Sie im folgenden Wissensdatenbankartikel: FAQ zur ThreatSync+ NDR-Lizenzierung (extern).

(Optional) WatchGuard Compliance Reporting-Lizenz

Um Compliance Reporting in WatchGuard Cloud zu nutzen, müssen Sie eine ThreatSync+ NDR-Lizenz und eine Compliance Reporting-Lizenz aktivieren. Wie ThreatSync+ NDR ist auch Compliance Reporting für jeden Benutzer einzeln lizenziert. Es bietet Zugriff auf die Berichte in WatchGuard Cloud.

Um sicherzustellen, dass Compliance Reporting die Daten von allen ThreatSync+ NDR-Benutzern widerspiegelt, sollte die Anzahl Benutzer Ihrer WatchGuard Compliance Reporting-Lizenz der Anzahl Benutzer der ThreatSync+ NDR-Lizenz entsprechen. Wenn Sie beispielsweise eine ThreatSync+ NDR-Lizenz für 250 Benutzer erwerben und anschließend eine WatchGuard Compliance Reporting-Lizenz für 250 Benutzer erwerben. Weitere Informationen finden Sie unter Über WatchGuard Compliance Reporting-Lizenzen.

Datenerhebung

Um Sichtbarkeit in allen Bereichen Ihres Netzwerks zu erhalten, sollten Sie den IP-Datenverkehr über alle Geräte in Ihrem Netzwerk überwachen. Cloud-verwaltete und lokal verwaltete Fireboxen mit Cloud-Reporting, die mit Fireware v12.10.3 oder höher laufen, senden automatisch Netzwerk-Datenverkehrsdaten an WatchGuard Cloud und ThreatSync+. Bei lokal verwalteten Fireboxen mit Cloud-Reporting müssen Sie die Firebox in jeder Paketfilterregel einzeln aktivieren, damit sie Protokollmeldungen für Berichte sendet. Dieser Datenfeed bietet die erforderlichen Informationen, sodass ThreatSync+ NDR potenzielle Bedrohungen und verdächtige Aktivitäten, wie laterale Bewegungen, DNS-Tunnel, schnelle und langsame Scans und Datenexfiltration, identifizieren und erkennen kann.

Bei Fireboxen mit niedrigeren Fireware-Versionen, Drittanbieter-Firewalls oder Switches können Sie Windows- oder Linux-basierte Vor-Ort-Erfassungsgeräte, die als Kollektoren bezeichnet werden, zum Überwachen des Netzwerk-Datenverkehrs nutzen. Kollektoren nehmen Datenfeeds wie NetFlow und sFlow von Drittanbieter-Switches und -Firewalls entgegen und leiten sie über eine sichere Verbindung an WatchGuard Cloud weiter. Diese Datenfeeds beinhalten Informationen über den Datenverkehr, der über den Switch oder die Firewall an Netzwerkgeräte fließt. Wir empfehlen Ihnen, Ihre Switches und Firewalls so zu konfigurieren, dass sie Daten zum Netzwerk-Datenverkehr über diese Kollektoren für die Weiterleitung an WatchGuard Cloud senden. Informationen zum Installieren und Konfigurieren von Kollektoren auf Linux-Computern und -Servern finden Sie unter ThreatSync+ NDR-Kollektoren konfigurieren (Linux-Computer). Informationen zum Installieren und Konfigurieren von Kollektoren auf Windows-Computern und -Servern finden Sie unter ThreatSync+ NDR-Kollektoren konfigurieren (Windows-Computer).

Zusätzlich zur Firebox können Sie auch agentbasierte Kollektoren installieren, um Daten von Drittanbieter-Switches und -Firewalls zu sammeln und NetFlow, sFlow, VPN und Active Directory oder DHCP-Protokolle über einen sicheren IPSec-Tunnel an WatchGuard Cloud zu senden.

Berichte

Berichte sind ein entscheidender Teil der Überwachung Ihrer Organisation auf Bedrohungen. ThreatSync+ liefert Berichte, mit denen Sie die Integrität Ihres Netzwerks überwachen können.

ThreatSync+ NDR beinhaltet die folgenden Standard-Berichte:

- Executive-Summary-Bericht

- Verteidigungszielbericht Ransomware-Prävention

Um weitere Berichte hinzuzufügen und benutzerdefinierte Berichte generieren zu können, empfehlen wir Ihnen eine WatchGuard Compliance Reporting-Lizenz hinzuzufügen. WatchGuard Compliance Reporting bietet zusätzliche Verteidigungszielberichte für Cybersicherheitsvorschriften und -standards, sowie die Möglichkeit, benutzerdefinierte Berichte für spezifische Verteidigungsziele zu generieren.

Die WatchGuard Compliance Reporting-Lizenz beinhaltet die folgenden Berichte:

Zertifizierung von Cyber Essentials

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in einem vorgegebenen Zeitraum in Compliance mit den Zielen und Kontrollen sind, die in der Zertifizierung von Cyber Essentials des National Cyber Security Centre aufgeführt sind. Diese Zertifizierung hilft Ihnen, Ihr Unternehmen vor den häufigsten Cyberangriffen zu schützen.

FFIEC

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in Compliance mit den Zielen und Kontrollen sind, die in den Leitlinien des Federal Financial Institutions Examination Council (FFIEC) aufgeführt sind. Diese Leitlinien helfen Finanzinstituten, sicher zu arbeiten, Risiken zu minimieren, geltende Vorschriften einzuhalten, gesetzliche Anforderungen zu erfüllen und Cybersicherheitsrisiken angemessen zu verwalten.

ISO 27001 – Informationssicherheit, Cybersicherheit und Datenschutz

Es gibt zwei Versionen des ISO 27001-Verteidigungszielberichts – eine für die Version 2013 des Standards und eine für die Version 2022.

Diese Berichte enthalten eine Übersicht über die Netzwerkverteidigung und zeigen, ob Sie in einem vorgegebenen Zeitraum in Compliance mit den Zielen und Kontrollen sind, die in ISO 27001 aufgeführt sind. Dieser Standard bietet Unternehmen Orientierungshilfen für die Einrichtung, Umsetzung, Aufrechterhaltung und Verbesserung von Verwaltungssystemen für die Informationssicherheit.

Motion Picture Association Content Security Program

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in einem vorgegebenen Zeitraum in Compliance mit den Zielen und Kontrollen sind, die im Motion Picture Association (MPA) Content Security Program aufgeführt sind. Dieses Programm umfasst eine Reihe freiwilliger bewährter Verfahren für die Content Security zum Schutz geistigen Eigentums vor Diebstahl, Piraterie und Manipulation.

NIST 800-53 – Sicherheits- und Datenschutzkontrollen für Informationssysteme und Organisationen

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in Compliance mit den in der Leitlinie 800-53 des National Institute of Standards and Technology (NIST) festgelegten Ziele und Kontrollen sind. NIST 800-53 enthält einen Katalog von Leitlinien, die die Entwicklung sicherer und widerstandsfähiger Informationssysteme für Bundesbehörden unterstützen. Diese Leitlinien umfassen betriebliche, technische und verwaltungstechnische Sicherheitsvorkehrungen zur Wahrung der Integrität, Vertraulichkeit und Sicherheit von Informationssystemen des Bundes.

NIST 800-171 – Schutz kontrollierter, nicht klassifizierter Daten in bundesfremden Systemen und Organisationen

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in Compliance mit den in der Leitlinie 800-171 des National Institute of Standards and Technology (NIST) festgelegten Ziele und Kontrollen sind. NIST SP 800-171 legt Standards für den Schutz sensibler Daten auf IT-Systemen und Netzwerken von Auftragnehmern der US-Bundesregierung fest.

NIST CSF – Cybersecurity Framework

Dieser Bericht enthält eine Übersicht über Ihre Netzwerkverteidigung und zeigt, ob Sie in Compliance mit den Zielen und Kontrollen sind, die vom Cybersecurity Framework (CSF) des National Institute of Standards and Technology (NIST) festgelegten wurden. Der CSF bietet Unternehmen, Behörden, Regierungs behörden und anderen Organisationen Leitlinien für den Umgang mit Cybersicherheitsrisiken. Er umfasst eine Taxonomie allgemein gefasster Cybersicherheitsergebnisse, die Organisationen nutzen können, um ihre Cybersicherheitsmaßnahmen besser zu verstehen, zu bewerten, zu priorisieren und zu kommunizieren.

Richtlinie über Netz- und Informationssicherheit (NIS2) – Rechtsrahmen

Dieser Bericht enthält eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in einem vorgegebenen Zeitraum in Compliance mit den Zielen und Kontrollen sind, die in den Sicherheitsanforderungen der Richtlinie über Netz- und Informationssicherheit (NIS2) aufgeführt sind. Die NIS2-Richtlinie gibt der Europäischen Union rechtliche Leitlinien für die Geschäftskontinuität, die Sicherheit der Lieferkette, die Sicherheit bei der Beschaffung von Netzwerk- und Informationssystemen sowie das Schwachstellenmanagement. Die Compliance mit NIS2 hilft Unternehmen dabei, ihre Cybersicherheit zu verbessern und widerstandsfähiger gegen Cyberbedrohungen zu werden.

Digital Operational Resilience Act (DORA) – Rahmenwerk für das Risikomanagement

Dieser Bericht gibt Ihnen einen Überblick über Ihre Netzwerkverteidigung und zeigt, ob Sie in Compliance mit den im Digital Operational Resilience Act (DORA) festgelegten Ziele und Kontrollen sind. DORA ist eine umfassende Verordnung der Europäischen Union für den Finanzsektor, die Vorschriften für Banken, Versicherungsgesellschaften, Wertpapierfirmen und andere Finanzdienstleister enthält. Diese Verordnung gewährleistet die operative Widerstandsfähigkeit gegenüber digitalen Risiken und Bedrohungen im Finanzsektor.

Weitere Informationen finden Sie unter Über WatchGuard Compliance Reporting.

Executive-Summary-Bericht

Der Executive-Summary-Bericht bietet eine Übersicht der von ThreatSync+ NDR erkannten Bedrohungen und Schwachstellen auf hoher Ebene. Der Bericht beinhaltet eine Gesamtbedrohungsbewertung im Netzwerk und zeigt Ihnen Veränderungen im Trend der Bedrohungsbewertung im Zeitverlauf. Niedrigere Bewertungen weisen darauf hin, dass Ihr Netzwerk eventuell nicht vollständig geschützt ist.

Die enthaltenen Metriken spiegeln die Bandbreite der Erkennungs- und Reaktionsfunktionen von ThreatSync+ NDR wider. Die Gesamtnetzwerkbedrohungsbewertung wird anhand der Metriken aus drei Schutzbereichen berechnet: Bedrohungserkennung, Sichtbarkeit im Netzwerk und Regeln-Versicherung.

Halten Sie die Empfehlungen im Bericht ein, um Ihre Bedrohungsbewertung zu verbessern und Ihr Netzwerk zu schützen.

Weitere Informationen finden Sie unter ThreatSync+ NDR Executive-Summary-Bericht.

Verteidigungszielbericht Ransomware-Prävention

Der Verteidigungszielbericht Ransomware-Prävention überwacht Ihr Netzwerk auf Schwachstellen, die Sie für Ransomware anfälliger machen können. Dieser Bericht zeigt eine Zusammenfassung der Kontrollen, die ThreatSync+ NDR überwacht, um die Ausbreitung von Ransomware zu verhindern. Jede im Bericht enthaltene Kontrolle basiert auf einer ThreatSync+ NDR-Regel.

Der Verteidigungszielbericht Ransomware-Prävention bietet Ihnen eine Übersicht über die Netzwerkverteidigung und zeigt, ob Sie in einem vorgegebenen Zeitraum in Compliance mit den Zielen und Kontrollen sind. Zusätzlich zur ständigen Überwachung Ihrer Regel-Warnmeldungen und dem Schließen Ihrer Smart Alerts kann dieser Bericht die Compliance für Audit- oder Cyberversicherungszwecke belegen.

Weitere Informationen finden Sie unter Verteidigungszielbericht Ransomware-Prävention.

ThreatSync+ Benutzeroberfläche

Über die ThreatSync+ Benutzeroberfläche in WatchGuard Cloud können Sie ThreatSync+ konfigurieren und überwachen. Die Verbindung zu WatchGuard Cloud stellen Sie her, indem Sie sich auf cloud.watchguard.com mit Ihren Konto-Zugangsdaten anmelden.

ThreatSync+ überwachen

ThreatSync+ NDR sammelt automatisch Daten von Ihren Fireboxen in WatchGuard Cloud und bezieht Standard-Regeln und Smart Alerts ein, um Sie bei der Überwachung von möglichen Problemen in Ihrem Netzwerk zu unterstützen.

Die verfügbaren Seiten und Funktionen variieren und hängen von Ihrem Lizenztyp ab. In dieser Dokumentation bezieht sich ThreatSync+ im Allgemeinen auf alle Produkte. Wenn Sie eine Seite oder Funktion in der ThreatSync+ Benutzeroberfläche nicht sehen, wird sie von Ihrem Produkt nicht unterstützt.

Zum Überwachen von ThreatSync+ wählen Sie Überwachen > ThreatSync+.

Verwenden Sie diese Seiten für die Überwachung von ThreatSync+:

- Netzwerkzusammenfassung — Bietet eine Übersicht der Trends in Ihrem Netzwerk und beinhaltet Links zu detaillierten Informationen über Smart Alerts, Regel-Warnmeldungen, Geräterisiken, Benutzer und Netzwerk-Datenverkehr. Weitere Informationen finden Sie unter Über die ThreatSync+ Zusammenfassungsseite.

- Smart Alerts — Zeigt offene Smart Alerts, die darauf hinweisen, dass aktuell ein Angriff in Ihrem Netzwerk stattfinden könnte, und bietet Rat, um Sie bei der Behebung der Bedrohung zu unterstützen. Weitere Informationen finden Sie unter Über Smart Alerts.

- Regel-Warnmeldungen — Zeigt Warnmeldungen für Regelverstöße in Ihrem Netzwerk. Weitere Informationen finden Sie unter Über Regel-Warnmeldungen.

-

Benutzer — Zeigt Details über die Benutzeraktivität und Bedrohungserkennung in Microsoft 365. Diese Seite ist mit einer ThreatSync+ SaaS-Lizenz verfügbar. Weitere Informationen finden Sie unter Über ThreatSync+ SaaS-Lizenzen und ThreatSync+ Benutzer.

- Erkennen — Zeigt Subnetze und wichtige Server und Netzwerkgeräte, die ThreatSync+ automatisch identifiziert. Weitere Informationen finden Sie unter ThreatSync+ NDR Asset-Erkennung.

- ThreatSync+ Auditprotokolle — Zeigt neben den Details jeder Konfigurationsaktivität in Ihrem Netzwerk für Regeln und Zonen in ThreatSync+ auch die IP-Adresse und den Benutzer-Problembehebungsverlauf sowie Protokolle für SaaS-Kollektoren und Smart Alert-Kontrollen an. Weitere Informationen finden Sie unter ThreatSync+ Auditprotokolle.

- Rohprotokolle durchsuchen — Zeigt Details über Microsoft 365 Dokumenten- und Benutzerzugriffsprotokolle. Sie können die Informationen auf dieser Seite nutzen, um Microsoft 365-Rohprotokolle zu durchsuchen, zu sortieren und zu filtern. Weitere Informationen finden Sie unter Rohprotokolle in ThreatSync+ SaaS durchsuchen.

- Alle IP-Adressen — Zeigt Details über interne und externe IP-Adressen. Auf dieser Seite können Sie detaillierte Informationen über Aktivitäten von IP-Adressen und Geräten aufrufen, verknüpfte Smart Alerts und Regel-Warnmeldungen anzeigen und manuelle Vorgänge zur Blockierung und Aufhebung der Blockierung für spezifische externe IP-Adressen durchführen. Weitere Informationen finden Sie unter Alle IP-Adressen.

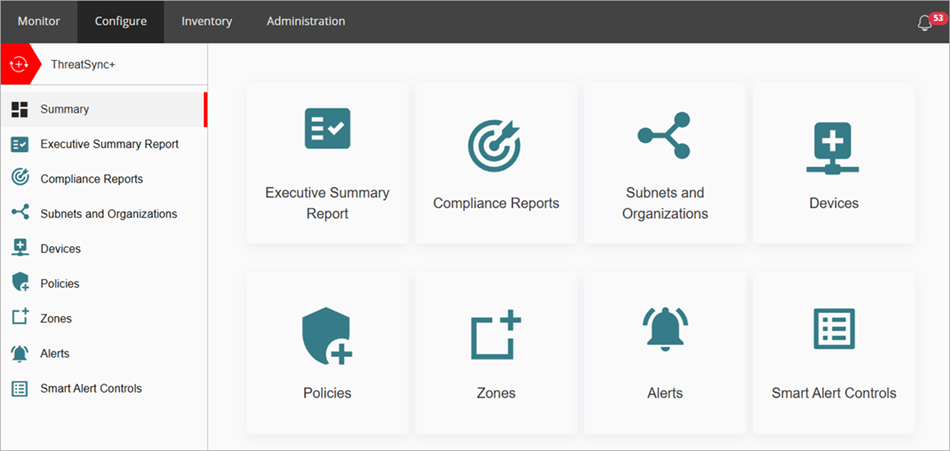

ThreatSync+ konfigurieren

Sie können ThreatSync+ speziell für Ihre Organisation und Ihr Netzwerk konfigurieren.

Zum Konfigurieren von ThreatSync+ wählen Sie Konfigurieren > ThreatSync+.

Sie können die folgenden Seiten für das Konfigurieren von ThreatSync+ verwenden:

- Executive-Summary-Bericht — Konfigurieren der Einstellungen für Ihren Executive-Summary-Bericht. Weitere Informationen finden Sie unter Einstellungen für Executive-Summary-Berichte konfigurieren.

- Compliance-Berichte — Verwalten von Zielsetzungen und Zielen der Netzwerkverteidigung für Verteidigungszielberichte. Weitere Informationen finden Sie unter Ziele der Netzwerkverteidigung verwalten.

- Subnetze und Organisationen — Konfiguration der Subnetze und IP-Adressenbereiche, um Ihre internen Netzwerke und wichtigen Systeme zu kennzeichnen und dadurch zur Identifizierung von Rogue-Geräten beizutragen. Weitere Informationen finden Sie unter Subnetze und Organisationen konfigurieren.

- Geräte — Verwaltung der Geräte in Ihrem Netzwerk sowie Hinzufügen und Importieren neuer Geräte. Weitere Informationen finden Sie unter Geräte verwalten.

- Regeln — Verwaltung von Standard-Regeln und Hinzufügen von Regeln mit benutzerdefinierten Regeldefinitionen für Ihr Netzwerk. Weitere Informationen finden Sie unter ThreatSync+ Regeln konfigurieren.

- Zonen — Verwaltung von Zonen in Ihrem Netzwerk und Erstellen benutzerdefinierter Zonen. Weitere Informationen finden Sie unter ThreatSync+ Zonen verwalten.

- Warnmeldungen — Angabe, welche Regel-Warnmeldungen, Smart Alerts, Kollektoren und Problembehebungs-Warnmeldungen E-Mail-Benachrichtigungen generieren. Weitere Informationen finden Sie unter ThreatSync+ Warnmeldungs- und Benachrichtigungsrichtlinien konfigurieren.

- Smart Alert-Kontrollen — Konfigurieren von Richtlinien zum Filtern von Smart Alerts. Weitere Informationen finden Sie unter ThreatSync+ NDR Smart Alert-Kontrollen konfigurieren.

Schnellstart — ThreatSync+ NDR einrichten