S'applique À : ThreatSync+ NDR

ThreatSync+ est une solution de détection et de réponse aux menaces basée sur le cloud et centrée sur le réseau qui aide les organisations à identifier, détecter et répondre aux cyberattaques basées sur le réseau grâce à une approche avancée en couches. ThreatSync+ emploie des fonctionnalités avancées d'intelligence artificielle (IA) et d'apprentissage machine pour proposer une cyberdéfense de niveau entreprise sur les réseaux hybrides.

Tout au long de cette documentation, ThreatSync+ fait généralement référence à tous les produits ThreatSync+. Lorsqu'une fonctionnalité est spécifique à un produit, reportez-vous à l'instruction S'applique À en haut de la rubrique d'Aide pour obtenir des informations sur les produits auxquels la rubrique est pertinente.

ThreatSync+ NDR surveille et analyse continuellement les flux de données et fournit les fonctions suivantes :

- Détection et réponse pour vos réseaux physiques et privés.

- Analyse du trafic nord-sud (trafic qui accède à votre réseau ou en sort) et du trafic est-ouest (trafic interne à votre réseau).

- Solution ouverte pour les réseaux multifournisseurs, englobant les Fireboxes WatchGuard, les commutateurs tiers et les pare-feu tiers.

- Rapport de Synthèse Exécutive et Rapport sur les Objectifs de Défense de Ransomware Prevention.

- Une licence Compliance Reporting facultative ajoute le reporting de conformité continu des cyberréseaux.

ThreatSync+ NDR se déploie sur plusieurs sites et s'intègre rapidement à votre environnement existant. Grâce à l'automatisation, il devient inutile de recourir aux analystes de détection des menaces et aux analystes forensiques.

ThreatSync+ surveille :

- Les menaces liées à l'authentification telles que les attaques ciblant les mots de passe et les informations d'identification.

- Les risques liés au réseau et au cloud, notamment les dysfonctionnements des règles de pare-feu et les ports non sécurisés.

- Les cyberattaques, notamment les attaques par logiciels de rançon et les attaques de la chaîne d'approvisionnement.

- Les menaces liées aux fichiers et aux données telles que le déplacement de fichiers sensibles vers des clouds publics ou des partages de fichiers ouverts.

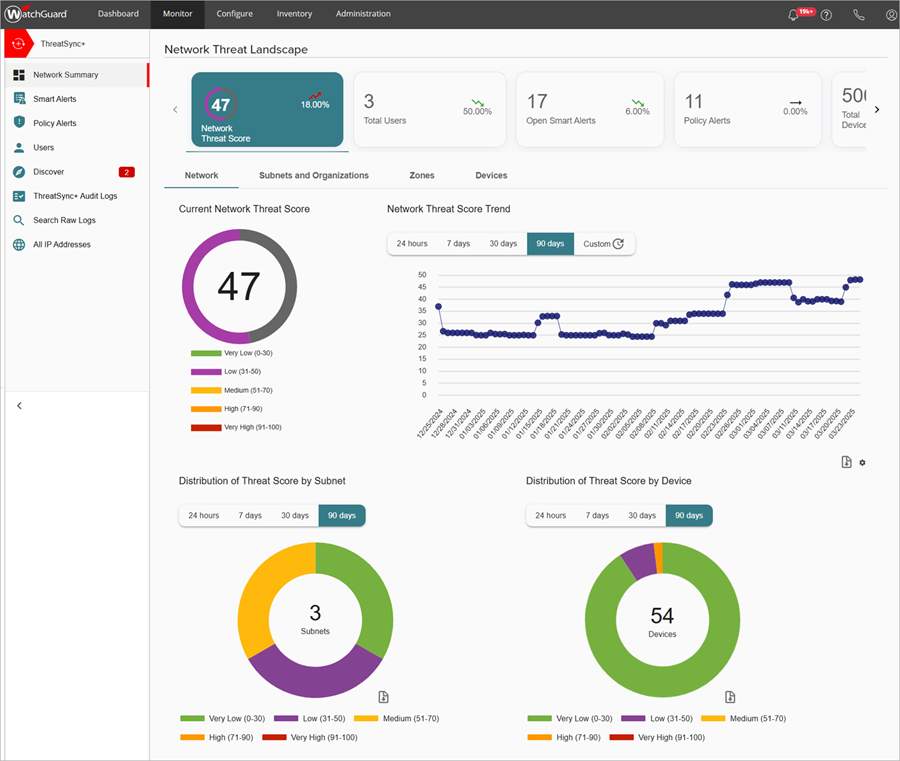

ThreatSync+ corrèle ces événements et fournit des informations exploitables sous la forme d'un indice de menace du réseau qui vous permet de hiérarchiser les actions de résolution. Pour de plus amples informations, consultez la page Indice de Menace du Réseau.

Pour de plus amples informations concernant ThreatSync+ NDR, accédez aux sections suivantes :

Octroi de Licence

Pour utiliser ThreatSync+ NDR, vous devez acheter et activer une licence ThreatSync+ NDR. ThreatSync+ NDR est sous licence pour chaque utilisateur. ThreatSync+ NDR surveille les périphériques réseau actifs jusqu'à deux fois le nombre d'utilisateurs de la licence. Par exemple, si votre licence est valable pour 250 utilisateurs, ThreatSync+ NDR surveille le trafic réseau d'un maximum de 500 périphériques réseau actifs (par exemple : stations de travail, téléphones mobiles, téléphones IP, serveurs, caméras ou autres périphériques IOT). Pour afficher le graphique du nombre de périphériques internes surveillés au fil du temps, vous pouvez examiner le tableau de bord de surveillance de ThreatSync+ NDR (Surveiller > Synthèse du Réseau > Nombre Total de Périphériques > Périphériques au Fil du Temps).

Pour de plus amples informations concernant les licences, accédez à À Propos des Licences ThreatSync+ NDR.

Pour de plus amples informations concernant la gestion des licences et l'application de ThreatSync+ NDR, consultez cet article de la Base de Connaissances : FAQ sur les Licences ThreatSync+ NDR. (externe)

(Facultatif) Licence WatchGuard Compliance Reporting

Pour utiliser Compliance Reporting dans WatchGuard Cloud, vous devez activer une licence ThreatSync+ NDR et une licence Compliance Reporting. À l'instar de ThreatSync+ NDR, Compliance Reporting est octroyé sous licence à chaque utilisateur. Cette fonction permet d'accéder aux rapports dans WatchGuard Cloud.

Afin de vous assurer que Compliance Reporting reflète les données des périphériques de tous les utilisateurs ThreatSync+ NDR, nous vous recommandons que le nombre d'utilisateurs de votre licence WatchGuard Compliance Reporting corresponde au nombre d'utilisateurs de la licence ThreatSync+ NDR. Par exemple, si vous achetez une licence ThreatSync+ NDR pour 250 utilisateurs, achetez également une licence WatchGuard Compliance Reporting pour 250 utilisateurs. Pour de plus amples informations, accédez à À Propos des Licences WatchGuard Compliance Reporting.

Collecte des Données

Pour disposer d'une visibilité sur toutes les sections de votre réseau, vous pouvez surveiller le trafic IP sur tous les périphériques de votre réseau. Les Fireboxes gérés sur le cloud et localement avec le reporting cloud qui exécutent Fireware v12.10.3 et les versions ultérieures envoient automatiquement les données du trafic réseau à WatchGuard Cloud et ThreatSync+. (Pour les Fireboxes gérés localement avec le reporting cloud, vous devez configurer le Firebox de sorte qu'il envoie les messages de journal pour les rapports dans chaque stratégie de filtre de paquets.) Ce flux de données fournit les informations nécessaires à ThreatSync+ NDR pour identifier et détecter les menaces potentielles et les activités suspectes, telles que les mouvements latéraux, les tunnels DNS, les analyses rapides et lentes et l'exfiltration de données.

Pour les Fireboxes exécutant des versions antérieures de Fireware, les pare-feu tiers ou les commutateurs, des périphériques de collecte sur site, les collecteurs, surveillent le trafic réseau. Les collecteurs récupèrent des flux de données tels que NetFlow et sFlow à partir des commutateurs et des pare-feu tiers puis les renvoient à WatchGuard Cloud via une connexion sécurisée. Ces flux de données incluent des informations sur le trafic qui circule via le commutateur ou le pare-feu vers les périphériques réseau. Nous vous recommandons de configurer vos commutateurs et vos pare-feu de manière à relayer les données de trafic réseau via ces collecteurs afin de les renvoyer à WatchGuard Cloud. Pour de plus amples informations concernant l'installation et la configuration des collecteurs sur les ordinateurs et les serveurs Linux, accédez à Configurer les Collecteurs pour ThreatSync+ NDR (Ordinateurs Linux). Pour de plus amples informations concernant l'installation et la configuration des collecteurs sur les ordinateurs et les serveurs Windows, accédez à Configurer les Collecteurs pour ThreatSync+ NDR (Ordinateurs Windows).

Outre le Firebox, vous pouvez également installer des collecteurs sous forme d'agent sur les commutateurs et les pare-feu tiers afin de relayer les journaux NetFlow, sFlow, VPN, Active Directory ou DHCP à WatchGuard Cloud via un tunnel IPSec sécurisé.

Rapports

Les rapports constituent un élément essentiel de la surveillance des menaces ciblant votre organisation. ThreatSync+ fournit des rapports vous permettant d'assurer le suivi de la santé de votre réseau.

ThreatSync+ NDR inclut par défaut les rapports suivants :

- Rapport de Synthèse Exécutive

- Rapport sur les Objectifs de Défense de Ransomware Prevention

Pour ajouter davantage de rapports, ainsi que la possibilité de générer des rapports personnalisés, nous vous recommandons d'ajouter une licence WatchGuard Compliance Reporting. WatchGuard Compliance Reporting fournit des rapports supplémentaires portant sur les objectifs de défense liés aux réglementations et aux normes de cybersécurité ainsi que la possibilité de générer des rapports personnalisés ayant trait à des objectifs de défense spécifiques.

La licence WatchGuard Compliance Reporting inclut les rapports suivants :

Certification Cyber Essentials

Ce rapport fournit un aperçu de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par la certification Cyber Essentials du National Cyber Security Centre. Cette certification vous aide à protéger votre organisation contre les cyberattaques les plus courantes.

FFIEC

Ce rapport fournit un aperçu de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par les directives du Federal Financial Institutions Examination Council (FFIEC). Ces lignes directrices aident les institutions financières à fonctionner en toute sécurité, à atténuer les risques, à se conformer aux réglementations applicables, à suivre les exigences légales et à gérer adéquatement les risques de cybersécurité.

ISO 27001 – Sécurité des lnformations, Cybersécurité et Protection de la Confidentialité

Il existe deux versions du Rapport sur les Objectifs de Défense ISO 27001 — une pour la version 2013 de la norme et une pour la version 2022.

Ces rapports fournissent une vue d'ensemble de la défense de votre réseau et indiquent si vous êtes en conformité avec les objectifs et les contrôles décrits par la norme ISO 27001. Cette norme fournit aux entreprises des conseils pour établir, mettre en œuvre, maintenir et améliorer les systèmes de gestion de la sécurité des lnformations.

Motion Picture Association Content Security Program

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par le programme Motion Picture Association (MPA) Content Security Program. Ce programme est un ensemble de meilleures pratiques volontaires en matière de sécurité du contenu visant à protéger la propriété intellectuelle contre le vol, le piratage et la falsification.

NIST 800-53 – Contrôles de Sécurité et de Confidentialité pour les Systèmes d'Information et les Organisations

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par la directive 800-53 du National Institute of Standards and Technology (NIST). La norme NIST 800-53 fournit un catalogue de lignes directrices qui soutiennent le développement de systèmes d'information fédéraux sécurisés et résilients. Ces lignes directrices comprennent des mesures de protection opérationnelles, techniques et de gestion visant à maintenir l'intégrité, la confidentialité et la sécurité des systèmes d'information fédéraux.

NIST 800-171 – Protection des Informations Non Classifiées Contrôlées dans les Systèmes et Organisations Non Fédéraux

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par la directive SP 800-171 du National Institute of Standards and Technology (NIST). La norme NIST SP 800-171 établit des normes pour la protection des informations sensibles sur les systèmes et réseaux informatiques des entrepreneurs fédéraux.

NIST CSF – Cadre de Cybersécurité

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par le Cadre de Cybersécurité (CSF) du National Institute of Standards and Technology (NIST). Le CSF fournit des conseils à l'industrie, aux agences gouvernementales et à d'autres organisations pour gérer les risques de cybersécurité. Il comprend une taxonomie des résultats de cybersécurité de haut niveau que les organisations peuvent utiliser pour mieux comprendre, évaluer, hiérarchiser et communiquer leurs efforts de cybersécurité.

Directive sur la Sécurité des Réseaux et de l'Information (NIS2) – Cadre Juridique

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par les exigences de sécurité de la Directive sur la Sécurité des Réseaux et de l'Information (Network and Information Security Directive, NIS2). La directive NIS2 fournit à l'Union Européenne des orientations législatives pour la continuité des activités, la sécurité de la chaîne d'approvisionnement, la sécurité dans l'acquisition des réseaux et des systèmes d'information et la gestion des vulnérabilités. La conformité à la norme NIS2 aide les organisations à améliorer leurs capacités de cybersécurité et les rend plus résilientes face aux cybermenaces.

Digital Operational Resilience Act (DORA) – Cadre de Gestion des Risques

Ce rapport fournit une vue d'ensemble de la défense de votre réseau et indique si vous êtes en conformité avec les objectifs et les contrôles décrits par le Digital Operational Resilience Act (DORA). DORA est un règlement complet de l'Union Européenne pour le secteur financier qui réglemente les banques, les compagnies d'assurance, les sociétés d'investissement et d'autres prestataires de services financiers. Ce règlement garantit la résilience opérationnelle aux risques et menaces numériques dans le secteur financier.

Pour de plus amples informations, accédez à À Propos de WatchGuard Compliance Reporting.

Rapport de Synthèse Exécutive

Le Rapport de Synthèse Exécutive offre une synthèse de haut niveau des menaces et des vulnérabilités détectées par ThreatSync+ NDR. Le rapport comprend un indice de menace global du réseau et indique les changements de tendance de l'indice de menace au fil du temps. Les indices faibles indiquent que votre réseau n'est peut-être pas entièrement protégé.

Les métriques incluses reflètent la gamme de fonctionnalités de détection et de réponse fournies par ThreatSync+ NDR. L'indice de menace du réseau global est calculé sur la base de métriques correspondant à trois domaines de protection : Détection des Menaces, Visibilité du Réseau et Assurance de Stratégie.

Suivez les recommandations du rapport pour améliorer votre indice de menace et protéger votre réseau.

Pour de plus amples informations, accédez à Rapport de Synthèse Exécutive de ThreatSync+ NDR.

Rapport sur les Objectifs de Défense de Ransomware Prevention

Le Rapport sur les Objectifs de Défense de Ransomware Prevention surveille votre réseau de manière à détecter les vulnérabilités susceptibles de vous rendre plus vulnérable aux logiciels de rançon. Ce rapport présente la synthèse des contrôles que ThreatSync+ NDR surveille afin de pouvoir éviter la propagation des logiciels de rançon. Chaque contrôle figurant dans le rapport se base sur une stratégie ThreatSync+ NDR.

Le Rapport sur les Objectifs de Défense de Ransomware Prevention vous fournit une vue d'ensemble de la défense du réseau et indique si vous êtes en conformité avec les buts et les contrôles pendant une période donnée. Ce rapport, en complément de la surveillance continue des alertes de stratégie et de la clôture des Smart Alerts, vous permet de justifier de votre conformité à des fins d'audit ou de cyberassurance.

Pour de plus amples informations, accédez à Rapport sur les Objectifs de Défense de Ransomware Prevention.

UI de ThreatSync+

Pour configurer et surveiller ThreatSync+, vous utilisez l'UI de ThreatSync+ dans WatchGuard Cloud. Pour vous connecter à WatchGuard Cloud, rendez-vous à l'adresse cloud.watchguard.com et connectez-vous avec les informations d'identification de votre compte.

Surveiller ThreatSync+

ThreatSync+ NDR collecte automatiquement les données de vos Fireboxes dans WatchGuard Cloud et inclut des stratégies par défaut et des Smart Alerts vous permettant de surveiller les problèmes potentiels de votre réseau.

Les pages et fonctionnalités disponibles varient et dépendent de votre type de licence. Tout au long de cette documentation, ThreatSync+ fait généralement référence à tous les produits. Si vous ne voyez pas une page ou une fonctionnalité dans l'UI de ThreatSync+, elle n'est pas prise en charge par votre produit.

Pour surveiller ThreatSync+, sélectionnez Surveiller > ThreatSync+.

Utilisez les pages suivantes pour surveiller ThreatSync+ :

- Synthèse du Réseau — Cette page offre une synthèse des tendances de votre réseau et comprend des liens vers des informations détaillées concernant les Smart Alerts, les alertes de stratégie, les risques des périphériques, les utilisateurs et le trafic réseau. Pour de plus amples informations, accédez à À Propos de la Page Synthèse de ThreatSync+.

- Smart Alerts — Affiche les Smart Alerts ouvertes indiquant qu'une attaque pourrait être en cours sur votre réseau, et fournit des conseils vous permettant de résoudre la menace. Pour de plus amples informations, accédez à À Propos des Smart Alerts.

- Alertes de Stratégie — Affiche les alertes pour les violations de stratégie sur votre réseau. Pour de plus amples informations, accédez à À Propos des Alertes de Stratégie.

-

Utilisateurs — Affiche des détails concernant l'activité des utilisateurs et la détection des menaces de Microsoft 365. Cette page est disponible avec une licence ThreatSync+ SaaS. Pour de plus amples informations, accédez à À Propos des Licences ThreatSync+ SaaS et Utilisateurs ThreatSync+.

- Découvrir — Affiche les sous-réseaux ainsi que les serveurs et périphériques réseau importants que ThreatSync+ identifie automatiquement. Pour de plus amples informations, accédez à Découverte d'Actifs ThreatSync+ NDR.

- Journaux d'Audit de ThreatSync+ — Affiche les détails de toutes les activités de configuration effectuées pour les stratégies et Zones ThreatSync+ de votre réseau, l'historique de résolution des adresses IP et des utilisateurs ainsi que les journaux des collecteurs SaaS et des contrôles des Smart Alerts. Pour de plus amples informations, accédez à Journaux d'Audit de Threatsync+.

- Rechercher des Journaux Bruts — Affiche les détails des journaux d'accès des documents et des utilisateurs Microsoft 365. Vous pouvez utiliser les informations de cette page pour rechercher, trier et filtrer les journaux bruts de Microsoft 365. Pour de plus amples informations, accédez à Rechercher des Journaux Bruts dans ThreatSync+ SaaS.

- Toutes les Adresses IP — Affiche les détails des adresses IP internes et externes. Vous pouvez utiliser les informations de cette page pour afficher des informations détaillées concernant l'activité des adresses IP, l'activité des périphériques, afficher les Smart Alerts et les alertes de stratégie associées, et exécuter des actions manuelles de blocage et déblocage sur des adresses IP externes spécifiques. Pour de plus amples informations, accédez à Toutes les Adresses IP.

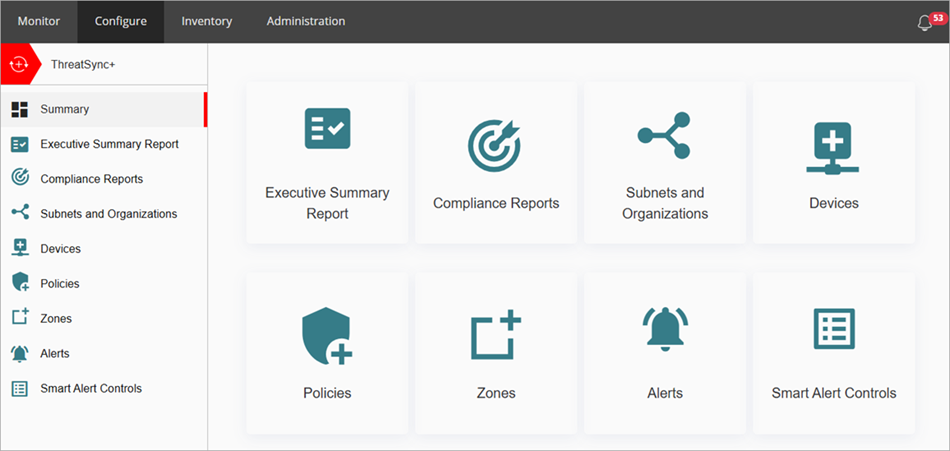

Configurer ThreatSync+

Vous pouvez configurer ThreatSync+ de manière spécifique pour votre organisation et votre réseau.

Pour configurer ThreatSync+, sélectionnez Configurer > ThreatSync+.

Vous pouvez utiliser les pages suivantes pour configurer ThreatSync+ :

- Rapport de Synthèse Exécutive — Configurez les paramètres de votre Rapport de Synthèse Exécutive. Pour de plus amples informations, accédez à Configurer les Paramètres du Rapport de Synthèse Exécutive.

- Rapports de Conformité — Gérez les buts et les objectifs de défense de votre réseau pour les rapports sur les objectifs de défense. Pour de plus amples informations, accédez à Gérer les Objectifs de Défense Réseau.

- Sous-réseaux et Organisations — Configurez les sous-réseaux et les plages d'adresses IP en appliquant des balises à vos réseaux internes et vos systèmes importants afin d'identifier les périphériques rogue. Pour de plus amples informations, accédez à Configurer les Sous-réseaux et Organisations.

- Périphériques — Gérez les périphériques de votre réseau, et ajoutez ou importez de nouveaux périphériques. Pour de plus amples informations, accédez à Gérer les Périphériques.

- Stratégies — Gérez les stratégies par défaut et ajoutez de nouvelles stratégies avec des définitions de stratégies personnalisées pour votre réseau. Pour de plus amples informations, accédez à Configurer les Stratégies ThreatSync+.

- Zones — Gérez les zones de votre réseau et créez des zones personnalisées. Pour de plus amples informations, accédez à Gérer les Zones ThreatSync+.

- Alertes — Spécifiez les alertes de stratégie, Smart Alerts, collecteurs et alertes de résolution qui génèrent des notifications par e-mail. Pour de plus amples informations, accédez à Configurer les Alertes et les Règles de Notification ThreatSync+.

- Contrôles des Smart Alerts — Configurez des règles permettant de filtrer les Smart Alerts. Pour de plus amples informations, accédez à Configurer les Contrôles des Smart Alerts de ThreatSync+ NDR.

Démarrage Rapide — Configurer ThreatSync+ NDR