Gilt für: Cloud-verwaltete Fireboxen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien und QoS-Kennzeichnungen konfigurieren, um die für verschiedene Typen von Datenverkehr, Benutzern und Anwendungen verwendete Bandbreite zu steuern.

Weitere Informationen zu Traffic Shaping-Richtlinien und QoS-Kennzeichnungen und deren Anwendung auf Regeln und Anwendungen in WatchGuard Cloud finden Sie unter Traffic Shaping und QoS-Kennzeichnung in WatchGuard Cloud.

Hier sind einige Beispiele dafür, wie Sie Traffic Shaping mit Regeln, Inhaltsfiltern und QoS konfigurieren können.

Gastnetzwerk des Coffeeshops

In einem geschäftigen Coffeeshop soll die Bandbreitenmenge begrenzt werden, die Kunden im Gastnetzwerk nutzen können. Sie können eine Traffic Shaping-Richtlinie und eine Regel nutzen, um Grenzen für die Upload- und Download-Bandbreite festzulegen.

Beispielsweise können Sie den Bandbreitendatenverkehr für alle Coffeeshop-Kunden auf 20 Mbit/s für Downloads und 20 Mbit/s für Uploads begrenzen:

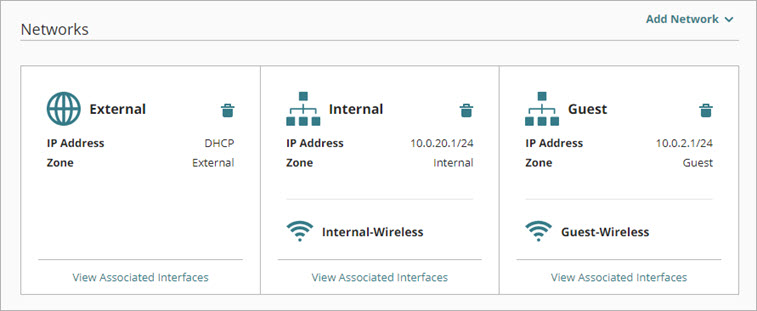

Gastnetzwerk hinzufügen

Bei einer Cloud-verwalteten Firebox sind Gastnetzwerke private Netzwerke, die von der Firebox geschützt werden. Mit diesen Netzwerktypen können Sie getrennte Netzwerke für Gastnutzer konfigurieren, wobei standardmäßig unterschiedliche Firewall-Regeln für den Datenverkehr im Netzwerk angewendet werden.

So fügen Sie ein Gastnetzwerk in WatchGuard Cloud hinzu:

- Wählen Sie im Kontomanager ein Konto aus.

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

- Klicken Sie auf die Kachel Netzwerke.

Die Konfigurationsseite Netzwerke wird geöffnet.

- Klicken Sie auf der Seite Netzwerke auf Netzwerk hinzufügen.

- Wählen Sie aus der Dropdown-Liste den Eintrag Gastnetzwerk hinzufügen aus.

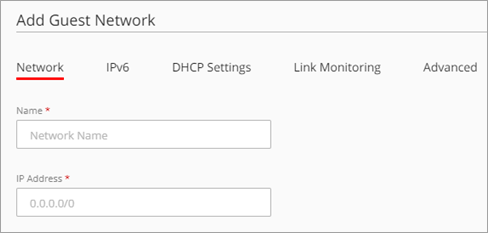

Die Seite Gastnetzwerk hinzufügen wird geöffnet.

- Geben Sie in das Textfeld Name einen Namen für das Netzwerk ein.

- Konfigurieren Sie die Netzwerkeinstellungen wie beschrieben in Internes Netzwerk oder Gastnetzwerk für Fireboxen konfigurieren.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Auf der Registerkarte Netzwerk können Sie die Netzwerk-IP-Adresse, die VLAN-Einstellungen und die zugehörigen Schnittstellen konfigurieren. Bei einer WLAN-Firebox können Sie auch eine WLAN-SSID hinzufügen. Weitere Informationen zur WLAN-SSID finden Sie unter WLAN-Sendereinstellungen konfigurieren

Traffic Shaping-Richtlinie für Gäste hinzufügen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien verwenden, um den von einer Regel abgewickelten Datenverkehr zu steuern. Sie können für verschiedene Typen von Datenverkehr die Obergrenze der verfügbaren Bandbreite festlegen und eine Mindestmenge an Bandbreite für spezifischen Datenverkehr garantieren.

Outbound-Regeln unterstützen Einstellungen, die für Verbindungen von internen Netzwerken zu externen Netzwerken geeignet sind. Outbound-Regeln unterstützen alle Security Services. Weitere Informationen finden Sie unter Firewall-Regeltypen.

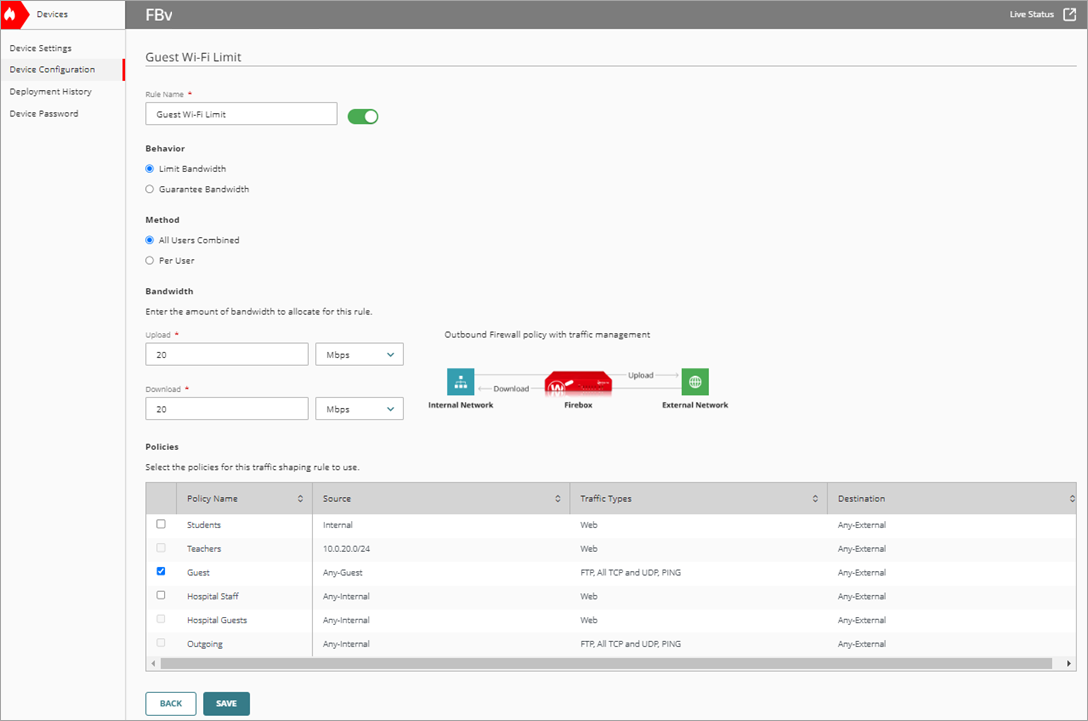

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie für die Bandbreitenbegrenzung eines Gastnetzwerks hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur Outbound-Regel hinzuzufügen, wählen Sie Firewall-Regeln > Traffic Shaping-Richtlinie hinzufügen.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regeln die Option Outbound. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel Gast-WLAN begrenzen.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite begrenzen aus.

- Wählen Sie im Abschnitt Methode Alle Benutzer zusammen.

- Legen Sie die Upload-Bandbreite auf 20 Mbit/s fest.

- Legen Sie die Download-Bandbreite auf 20 Mbit/s fest.

- Wählen Sie in der Liste Regeln die Regel Guest.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

- Stellen Sie Änderungen für die Firebox bereit.

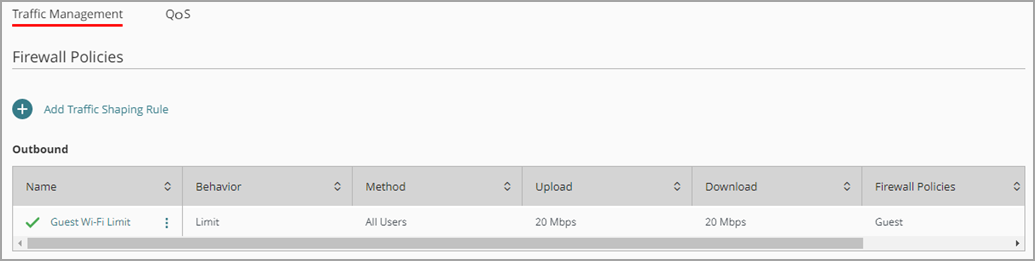

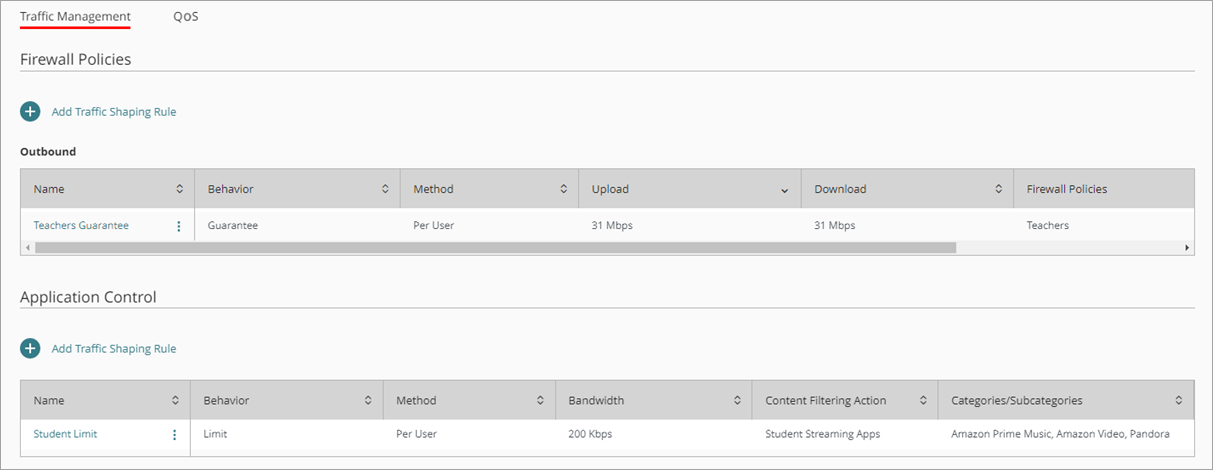

Die Traffic Shaping-Richtlinie wird in der Liste der Richtlinien auf der Seite Datenverkehrsverwaltung angezeigt.

Die Gäste des Coffeeshops sind jetzt für Uploads und Downloads auf eine Bandbreite von je 20 Mbit/s begrenzt. Diese Grenzen gelten für alle Gäste zusammen.

Lernende und Lehrende einer High School

Eine High School möchte die Bandbreite begrenzen, die Lernende einer Schule für das Streamen von Medienanwendungen nutzen können, und die Bandbreite garantieren, die Lehrende für administrative Aufgaben nutzen können.

Mit Traffic Shaping können Sie die von spezifischen Benutzern oder spezifischen Anwendungen verbrauchte Bandbreite garantieren oder begrenzen. Sie konfigurieren zuerst eine Inhaltsfilteraktion, dann eine Regel, die diese Aktion verwendet, und nutzen dann eine Traffic Shaping-Richtlinie für die Regel.

Zum Beispiel können Sie die Bandbreite, die jede/r Lernende für das Streaming von Medienanwendungen über HTTP nutzen kann, auf 200 kbit/s begrenzen. Gleichzeitig können Sie jeder/m Lehrenden eine Bandbreite von 30 Mbit/s garantieren.

Inhaltsfilter für Medienstreaming hinzufügen

Sie können mehrere Inhaltsfilteraktionen konfigurieren und einer Regel bestimmte Aktionen zuweisen. Falls Sie eigene Aktionen erstellen möchten, sind zuerst alle Unterkategorien standardmäßig auf Zulassen gesetzt. Falls Sie die Option Ich möchte die WatchGuard Cloud-Empfehlungen nutzen markieren, wird eine Auswahl von Unterkategorien auf Blockieren gesetzt. Weitere Informationen finden Sie unter Inhaltsfilter in WatchGuard Cloud konfigurieren.

So fügen Sie in WatchGuard Cloud eine Inhaltsfilteraktion für die Kontrolle von Medienstreaminganwendungen für Lernende hinzu:

- Wählen Sie im Kontomanager ein Konto aus.

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Inhaltsfilter.

Die Seite Inhaltsfilter wird geöffnet. - Klicken Sie auf Aktion hinzufügen.

Die Seite Aktion hinzufügen wird geöffnet. - Wählen Sie Ich möchte die WatchGuard Cloud-Empfehlungen nutzen. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Name einen Namen für diese Aktion ein. Zum Beispiel Streaming-Apps Lernende.

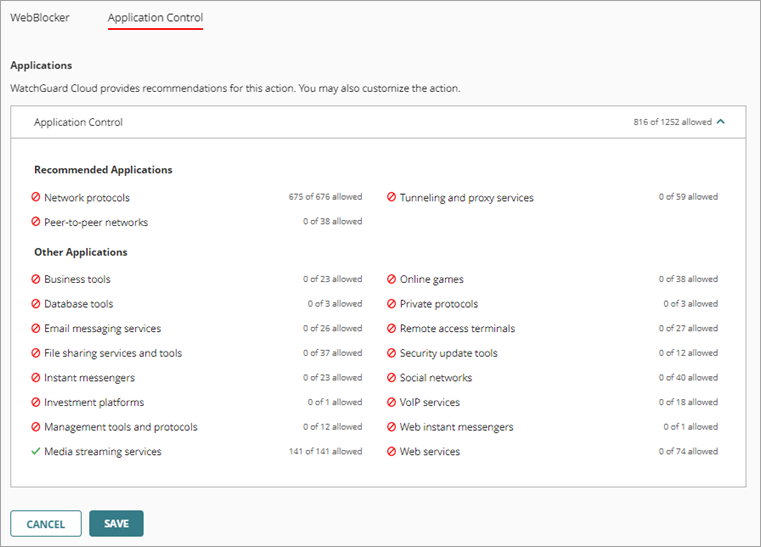

- Wählen Sie die Registerkarte Application Control.

- Konfigurieren Sie die Kategorien in der Inhaltsfilteraktion so, dass nur die Anwendungskategorie Medienstreamingdienste zugelassen ist.

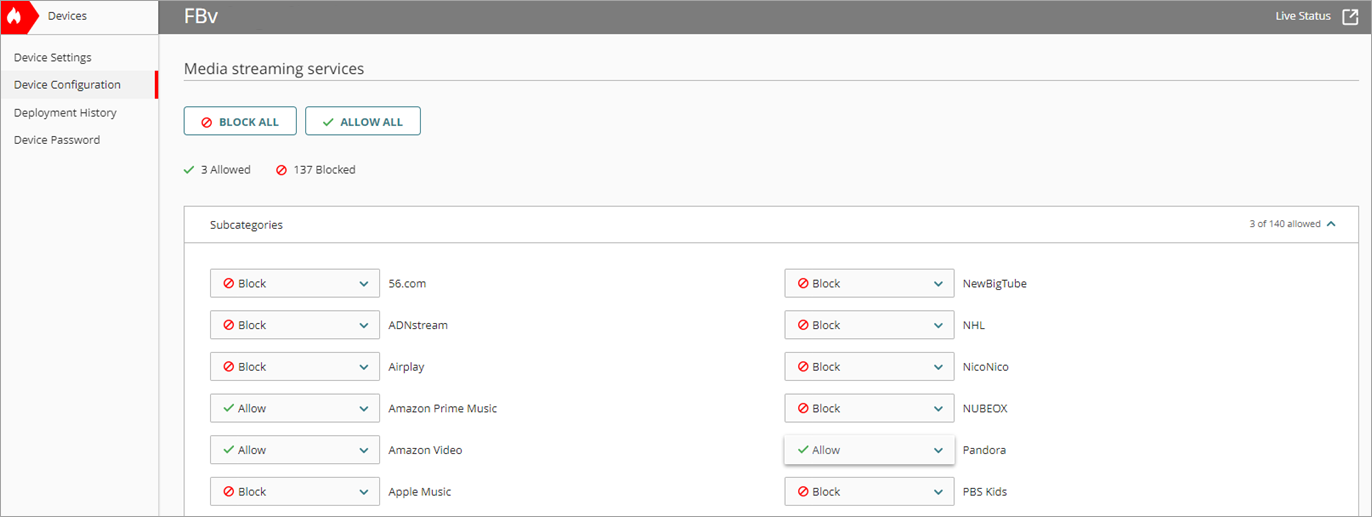

- Lassen Sie aus der Anwendungskategorie Medien-Streaming-Dienste nur diejenigen Anwendungen zu, für die Sie die Bandbreite begrenzen möchten, und speichern Sie die Aktion.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Regeln für Lernende und Lehrende hinzufügen

Um neue Richtlinien zu erstellen, die bestimmte Arten des Datenverkehrs durch die Firebox steuern, können Sie Firewall-Regeln zu Firebox-Konfigurationen hinzufügen. Nachdem Sie eine Regel hinzugefügt oder aktualisiert haben, müssen Sie die Konfiguration auf der Firebox bereitstellen, damit Ihre Änderungen wirksam werden.

Outbound-Regeln unterstützen Einstellungen, die für Verbindungen von internen Netzwerken zu externen Netzwerken geeignet sind. Outbound-Regeln unterstützen alle Security Services. Weitere Informationen finden Sie unter Firewall-Regeltypen.

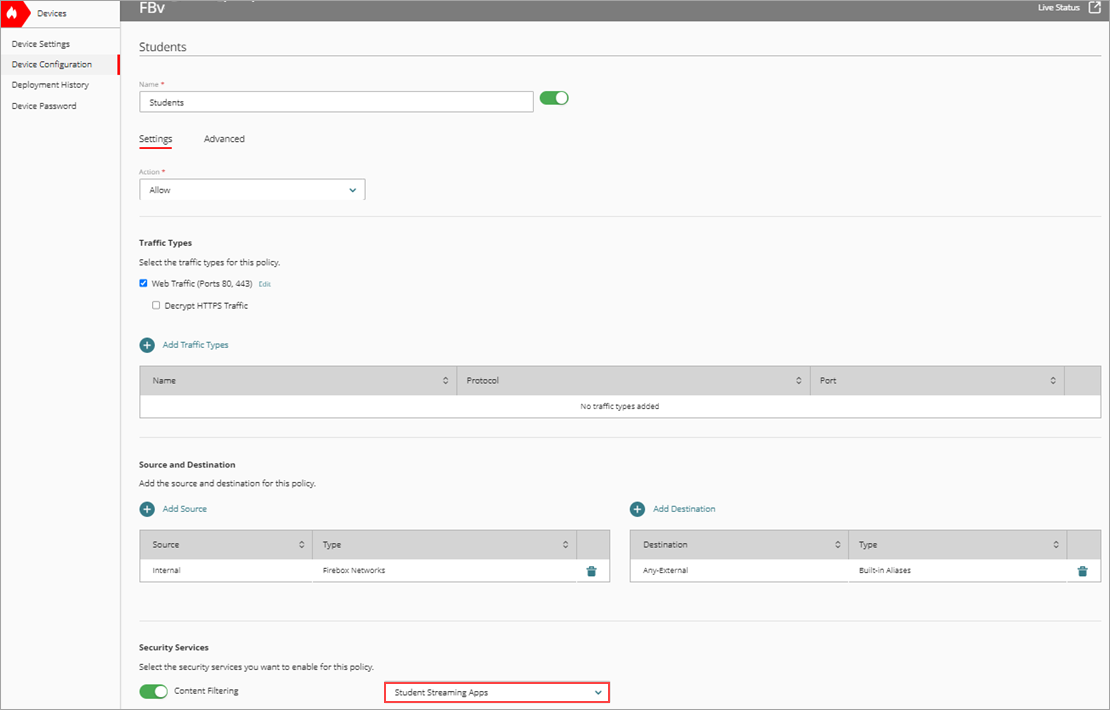

So fügen Sie in WatchGuard Cloud eine Outbound-Regel für Lernende hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf der Seite Firewall-Regeln auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regel die Option Outbound. Klicken Sie auf Weiter.

Die Seite Outbound-Regel hinzufügen wird geöffnet. - Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Lernende.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie aus der Dropdown-Liste Typ die Option Firebox-Netzwerke.

- Wählen Sie aus der Liste Firebox-Netzwerke die Option Intern.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie in der Liste Integrierte Aliasse die Option Any-External.

- Klicken Sie auf Hinzufügen.

- Wählen Sie im Abschnitt Security Services aus der Dropdown-Liste Inhaltsfilter Ihre Inhaltsfilteraktion aus.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

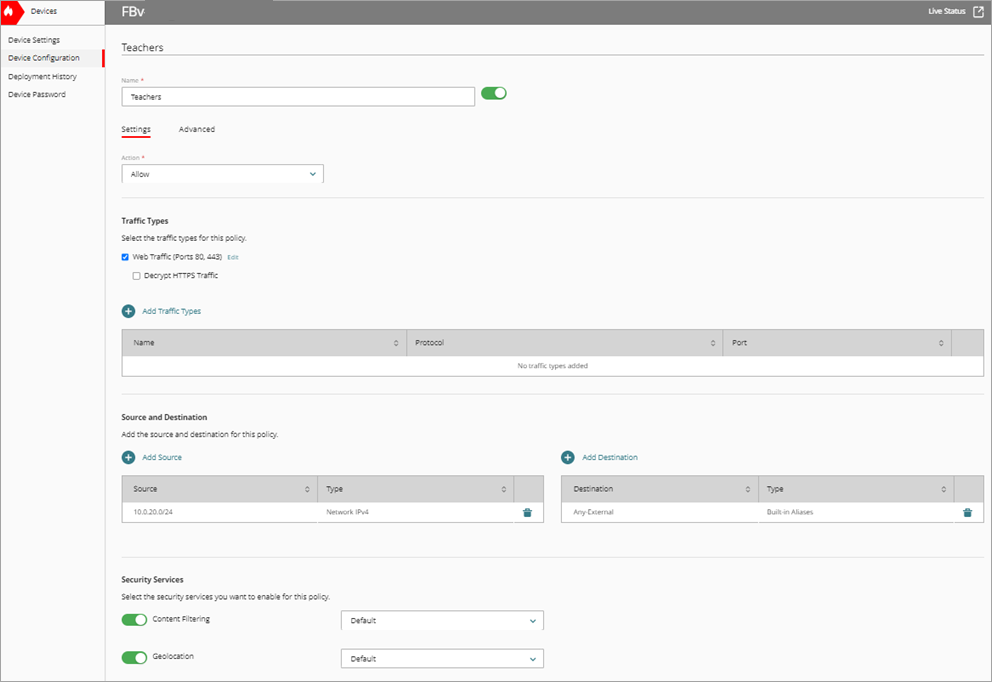

So fügen Sie in WatchGuard Cloud eine Outbound-Regel für Lehrende hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf der Seite Firewall-Regeln auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regeln die Option Outbound. Klicken Sie auf Weiter.

- Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Lehrende.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie aus der Dropdown-Liste Typ die Option Netzwerk IPv4.

- Geben Sie im Textfeld Netzwerk-IP-Adresse eine IP-Adresse ein.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie in der Liste Integrierte Aliasse die Option Any-External.

- Klicken Sie auf Hinzufügen.

- Wählen Sie im Abschnitt Security Services unter Inhaltsfilter die Option Standard.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Traffic Shaping-Richtlinien hinzufügen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien verwenden, um den von einer Regel abgewickelten Datenverkehr zu steuern. Sie können für verschiedene Typen von Datenverkehr die Obergrenze der verfügbaren Bandbreite festlegen und eine Mindestbandbreite für spezifische Datenverkehrsströme garantieren.

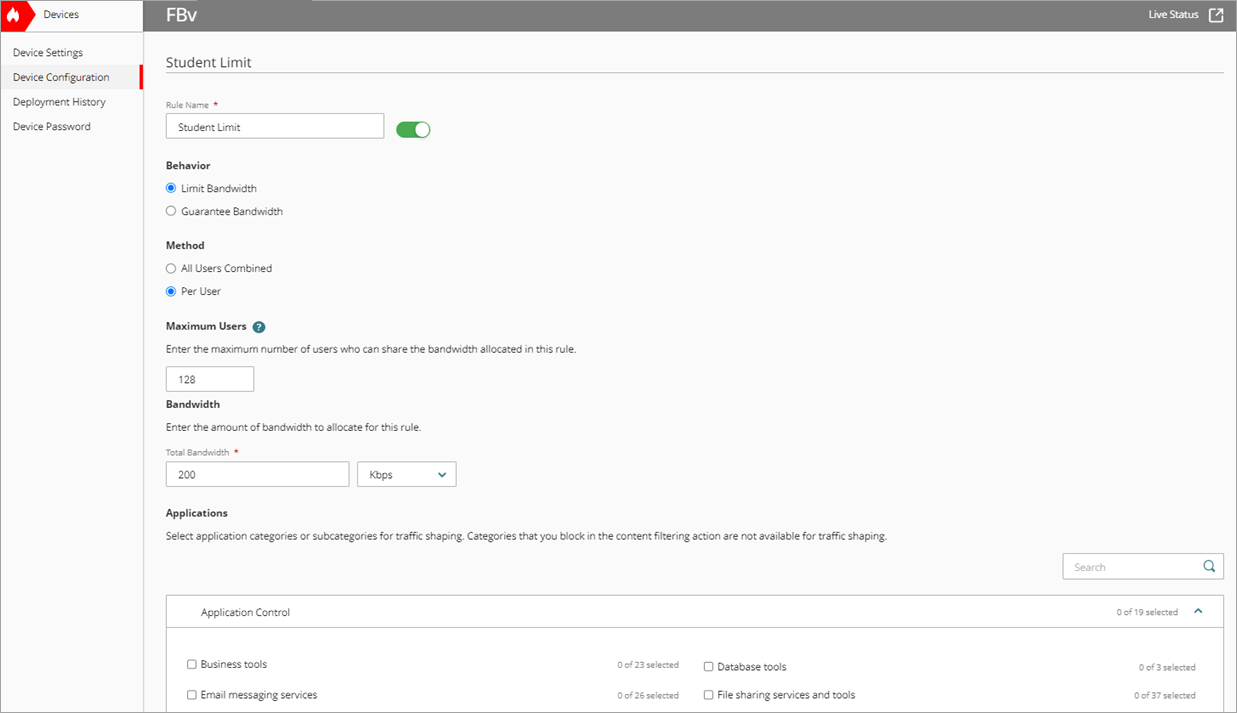

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitenbegrenzung für Lernende hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur Regel Lernende hinzuzufügen, wählen Sie Application Control > Traffic Shaping-Richtlinie hinzufügen.

- Wählen Sie die von Ihnen erstellte Inhaltsfilteraktion aus. Klicken Sie auf Weiter.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel Begrenzung Lernende.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite begrenzen aus.

- Wählen Sie im Abschnitt Methode die Option Je Benutzer aus.

- Geben Sie im Textfeld Maximale Benutzer die maximale Anzahl der Lernenden ein, die sich die Bandbreite teilen kann.

- Legen Sie die Bandbreite insgesamt auf 200 kbit/s fest.

- Wählen Sie im Abschnitt Anwendungen die Anwendungen, für die die Bandbreite begrenzt werden soll.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

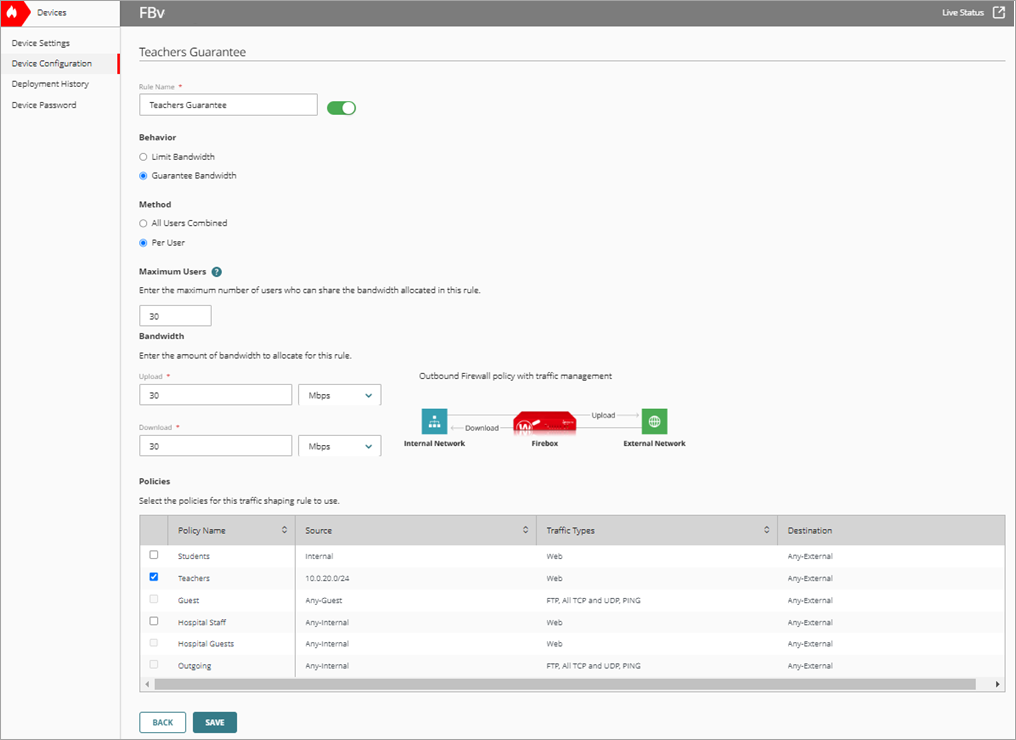

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitengarantie für Lehrende hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur Outbound-Regel hinzuzufügen, wählen Sie Firewall-Regeln > Traffic Shaping-Richtlinie hinzufügen.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regeln die Option Outbound. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel Garantie Lehrende.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite garantieren aus.

- Wählen Sie im Abschnitt Methode die Option Je Benutzer aus.

- Geben Sie im Textfeld Maximale Benutzer die maximale Anzahl der Lehrenden ein, die sich die Bandbreite teilen kann.

- Legen Sie Bandbreite > Upload auf garantierte 30 Mbit/s für Uploads fest.

- Legen Sie Bandbreite > Download auf garantierte 30 Mbit/s für Downloads fest.

- Wählen Sie in der Liste Regeln die Regel aus, die Sie für Lehrende erstellt haben.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

- Stellen Sie Änderungen für die Firebox bereit.

Die Traffic Shaping-Richtlinien werden in der Liste der Regeln auf der Seite Datenverkehrsverwaltung angezeigt.

Für die Lernenden der Schule ist die Bandbreite für Downloads auf jeweils 200 kbit/s begrenzt. Für die Lehrenden der Schule ist jetzt eine Bandbreite von jeweils 30 Mbit/s garantiert.

Point-of-Sale-Geräte im Einzelhandel

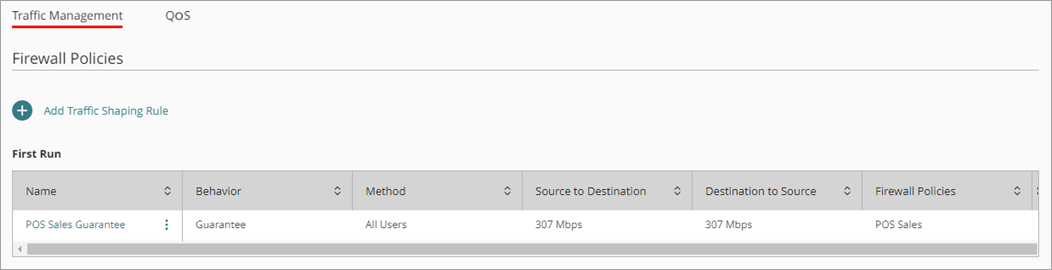

Ein Einzelhandelsgeschäft muss eine bestimmte Bandbreite für Point-of-Sale-Geräte (POS) im Netzwerk garantieren. Sie können eine auf eine Regel angewendete Traffic Shaping-Richtlinie nutzen, um eine bestimmte Bandbreite für ein Gerät mit einer IP-Adresse zu garantieren.

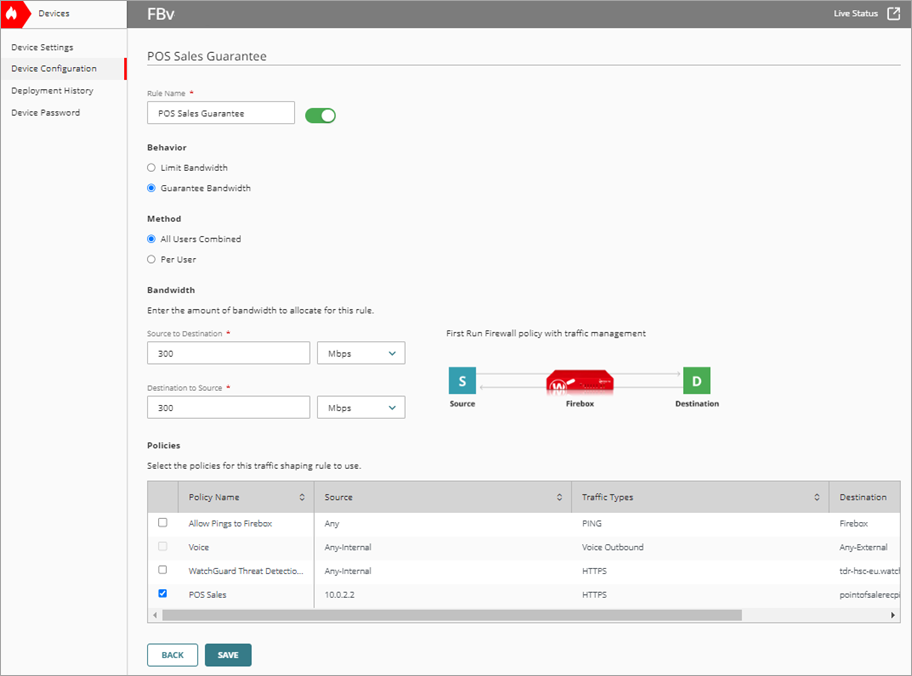

Beispielsweise können Sie eine Traffic Shaping-Richtlinie und Regel nutzen, um 300 Mbit/s Bandbreite für POS-Geräte im Netzwerk zu garantieren, die sich für den Betrieb mit einer Domäne verbinden müssen.

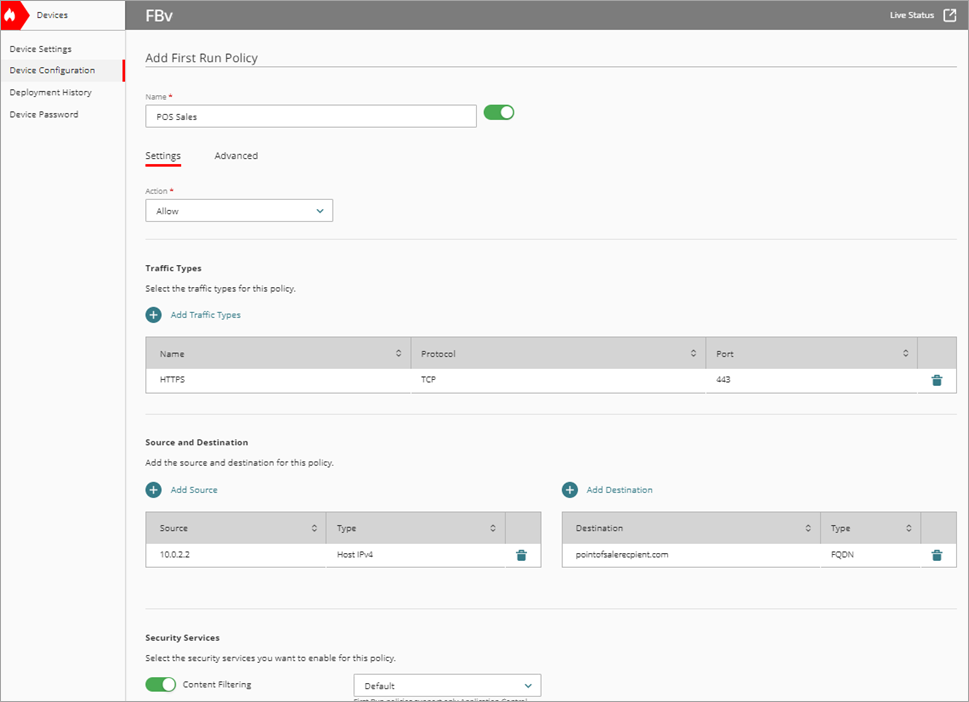

First Run-Regel für ein Point-of-Sale-Gerät hinzufügen

Um neue Richtlinien für bestimmte Arten des Datenverkehrs durch die Firebox zu erstellen, können Sie Firewall-Regeln zu Firebox-Konfigurationen hinzufügen. Nachdem Sie eine Regel hinzugefügt oder aktualisiert haben, müssen Sie die Konfiguration auf der Firebox bereitstellen, damit Ihre Änderungen wirksam werden.

Sie müssen eine First Run-Regel hinzufügen, wenn Sie möchten, dass die Regel vor den Core-Regeln angewendet wird und Sie keine Inhaltsscanning- oder WebBlocker-Dienste verwenden möchten. Weitere Informationen finden Sie unter Firewall-Regeltypen.

So fügen Sie in WatchGuard Cloud eine First Run-Regel für POS-Geräte hinzu:

- Wählen Sie im Kontomanager ein Konto aus.

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf der Seite Firewall-Regeln auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel POS-Verkauf.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Datenverkehrstypen auf Datenverkehrstypen hinzufügen.

Die Seite Datenverkehrstyp hinzufügen wird geöffnet. - Wählen Sie HTTP aus.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie aus der Dropdown-Liste Typ die Option Netzwerk IPv4.

- Geben Sie im Textfeld Netzwerk-IP-Adresse die IP-Adresse des POS-Geräts ein.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie aus der Dropdown-Liste Typ die Option FQDN aus.

- Geben Sie im Textfeld FQDN einen voll qualifizierten Domänennamen für das POS-Gerät ein, an das der Datenverkehr gesendet werden soll.

- Klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Traffic Shaping-Richtlinie hinzufügen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien verwenden, um den von einer Regel abgewickelten Datenverkehr zu steuern. Sie können für verschiedene Typen von Datenverkehr die Obergrenze der verfügbaren Bandbreite festlegen oder eine Mindestmenge an Bandbreite für spezifischen Datenverkehr garantieren.

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitengarantie für POS-Geräte hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur First Run-Regel hinzuzufügen, wählen Sie Firewall-Regeln > Traffic Shaping-Richtlinie hinzufügen.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Ausnahmeregeln die Option First Run aus. Klicken Sie auf Weiter.

- Wählen Sie Verhalten > Bandbreite garantieren.

- Wählen Sie Methode > Alle Benutzer zusammen.

- Legen Sie Bandbreite > Upload auf garantierte 300 Mbit/s Bandbreite für Uploads fest.

- Legen Sie Bandbreite > Download auf garantierte 300 Mbit/s Bandbreite für Downloads fest.

- Wählen Sie in der Liste Regeln die von Ihnen erstellte POS-Regel aus.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

- Stellen Sie Änderungen für die Firebox bereit.

Die Traffic Shaping-Richtlinie wird in der Liste der Richtlinien auf der Seite Datenverkehrsverwaltung angezeigt.

Die POS-Geräte im Netzwerk, die sich für den Betrieb mit einer Domäne verbinden müssen, haben jetzt eine garantierte Bandbreite von 300 Mbit/s.

Krankenhauspersonal und Krankenhausbesucher

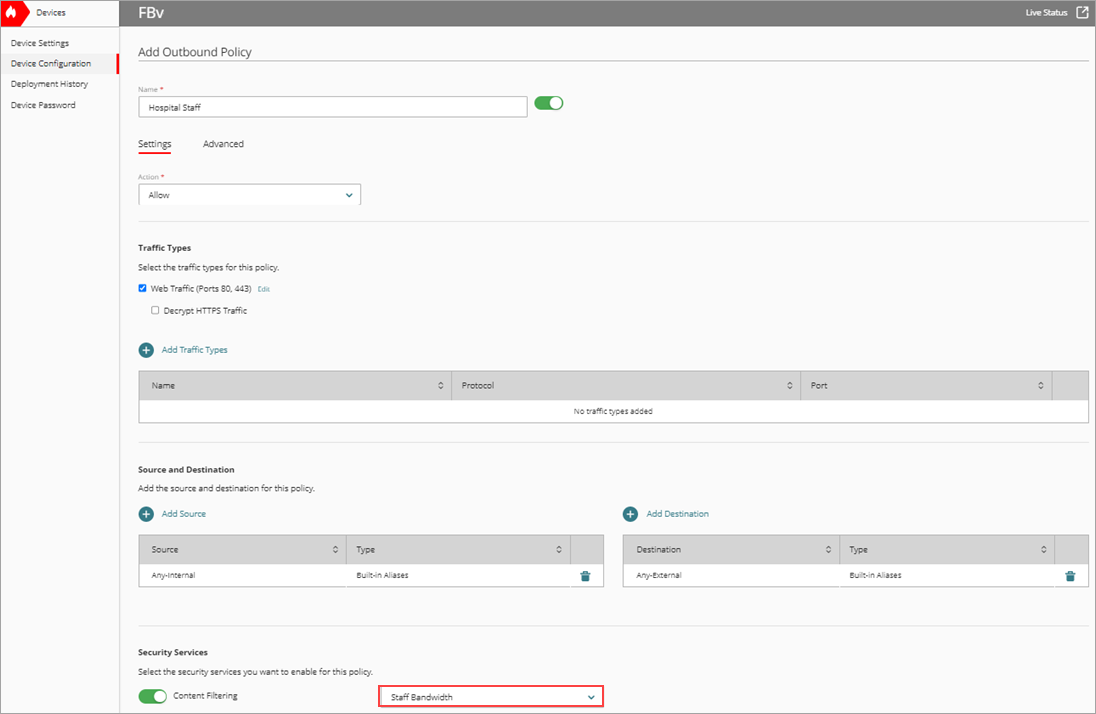

Ein Krankenhaus möchte die Bandbreite begrenzen, die Besucher im Netzwerk nutzen können, und die Bandbreite garantieren, die das Personal und die Unternehmensanwendungen nutzen können.

Sie können die von spezifischen Benutzern und Anwendungen genutzte Bandbreite garantieren oder begrenzen. Sie können eine Inhaltsfilteraktion so konfigurieren, dass sie eine Traffic Shaping-Richtlinie verwendet und konfigurieren dann eine Regel so, dass sie die Inhaltsfilteraktion verwendet.

Beispielsweise können Sie eine Bandbreite von 500 Mbit/s garantieren, die das gesamte Krankenhauspersonal für medizinische Anwendungen über HTTP nutzen kann. Gleichzeitig können Sie die Bandbreite für Patienten auf insgesamt 100 Mbit/s begrenzen.

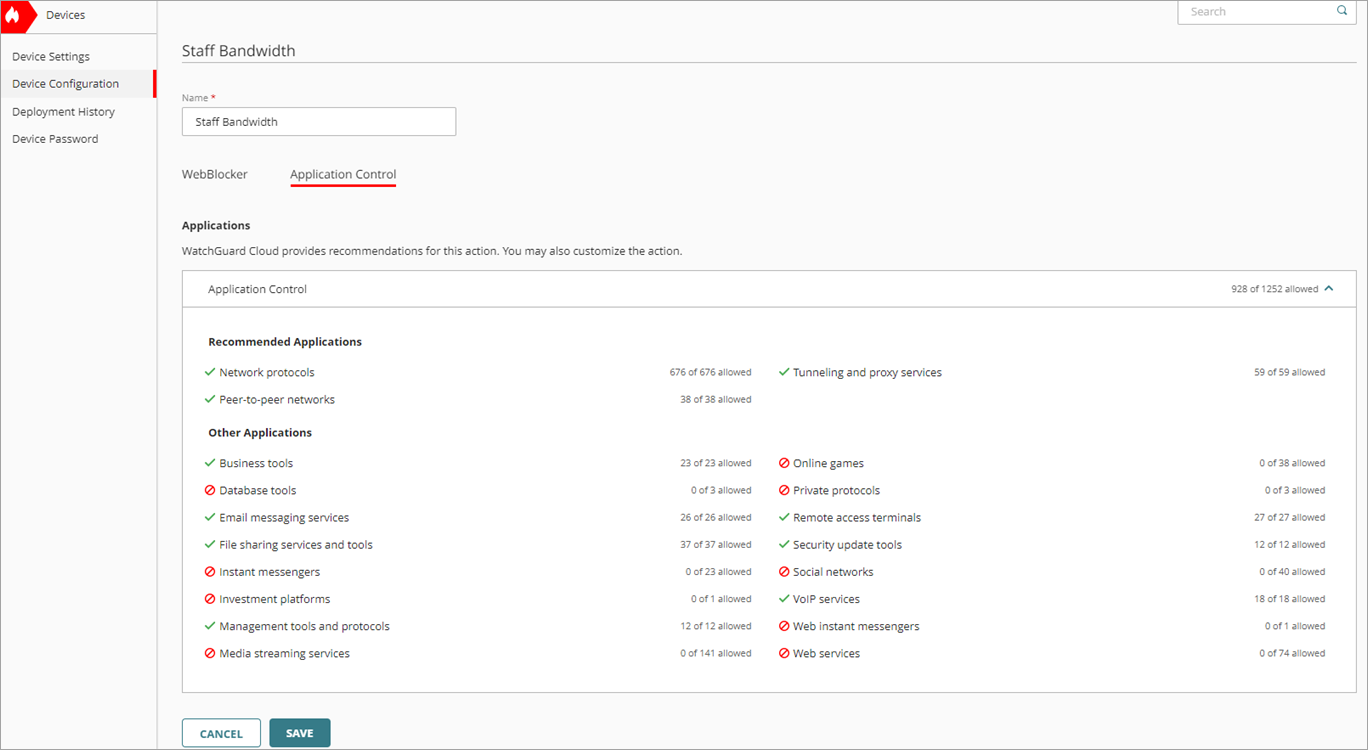

Inhaltsfilteraktion hinzufügen

In WatchGuard Cloud können Sie Inhaltsfilter-Dienste hinzufügen, um mehrere Filteraktionen zu konfigurieren und jeder Regel bestimmte Aktionen zuweisen. Standardmäßig sind alle Aktionen auf Zulassen gesetzt, wenn Sie die Option zum Erstellen eigener Aktionen wählen. Wenn Sie die WatchGuard Cloud-Empfehlungen verwenden möchten, werden die Aktionen für eine Auswahl von Unterkategorien auf Blockieren gesetzt. Weitere Informationen finden Sie unter Inhaltsfilter in WatchGuard Cloud konfigurieren.

So fügen Sie in WatchGuard Cloud eine Inhaltsfilteraktion für Krankenhausgeräte hinzu:

- Wählen Sie im Kontomanager ein Konto aus.

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Inhaltsfilter.

Die Seite Inhaltsfilter wird geöffnet. - Klicken Sie auf Aktion hinzufügen.

Die Seite Aktion hinzufügen wird geöffnet. - Wählen Sie Ich möchte die WatchGuard Cloud-Empfehlungen nutzen. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Name einen Namen für diese Aktion ein. Zum Beispiel Personal Bandbreite.

- Lassen Sie in Application Control im Abschnitt Anwendungen nur diejenigen Anwendungen zu, für die Sie eine Bandbreite garantieren wollen.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Outbound-Regel für Krankenhauspersonal und Patienten hinzufügen

Um neue Richtlinien für bestimmte Arten des Datenverkehrs durch die Firebox zu erstellen, können Sie Firewall-Regeln zu Firebox-Konfigurationen hinzufügen. Nachdem Sie eine Regel hinzugefügt oder aktualisiert haben, müssen Sie die Konfiguration auf der Firebox bereitstellen, damit Ihre Änderungen wirksam werden.

Outbound-Regeln unterstützen Einstellungen, die für Verbindungen von internen Netzwerken zu externen Netzwerken geeignet sind. Outbound-Regeln unterstützen alle Security Services. Weitere Informationen finden Sie unter Firewall-Regeltypen.

So fügen Sie in WatchGuard Cloud eine Outbound-Regel für das Krankenhauspersonal hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf der Seite Firewall-Regeln auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regel die Option Outbound. Klicken Sie auf Weiter.

- Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Krankenhauspersonal.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie aus der Liste Integrierte Aliasse die Option Any-Internal aus.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie in der Liste Integrierte Aliasse die Option Any-External.

- Klicken Sie auf Hinzufügen.

- Wählen Sie im Abschnitt Security Services aus der Dropdown-Liste Inhaltsfilter die Inhaltsfilteraktion aus, die Sie für das Krankenhauspersonal erstellt haben.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

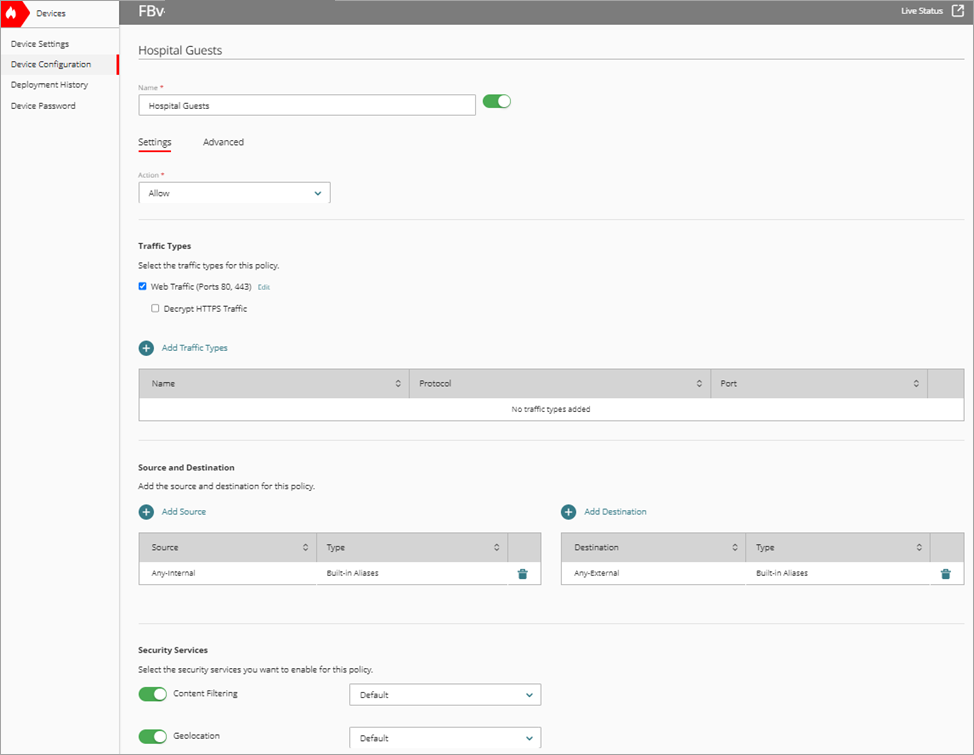

So fügen Sie in WatchGuard Cloud eine Outbound-Regel für Krankenhausgäste hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf der Seite Firewall-Regeln auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Krankenhausgäste.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie aus der Liste Integrierte Aliasse die Option Any-Internal aus.

- Klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie in der Liste Integrierte Aliasse die Option Any-External.

- Klicken Sie auf Hinzufügen.

- Wählen Sie im Abschnitt Security Services aus der Dropdown-Liste Inhaltsfilter die Option Standard aus.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Traffic Shaping-Richtlinien hinzufügen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien verwenden, um den von der jeweiligen Regel abgewickelten Datenverkehr zu steuern. Sie können für verschiedene Typen von Datenverkehr die Obergrenze der verfügbaren Bandbreite festlegen und eine Mindestmenge an Bandbreite für spezifischen Datenverkehr garantieren.

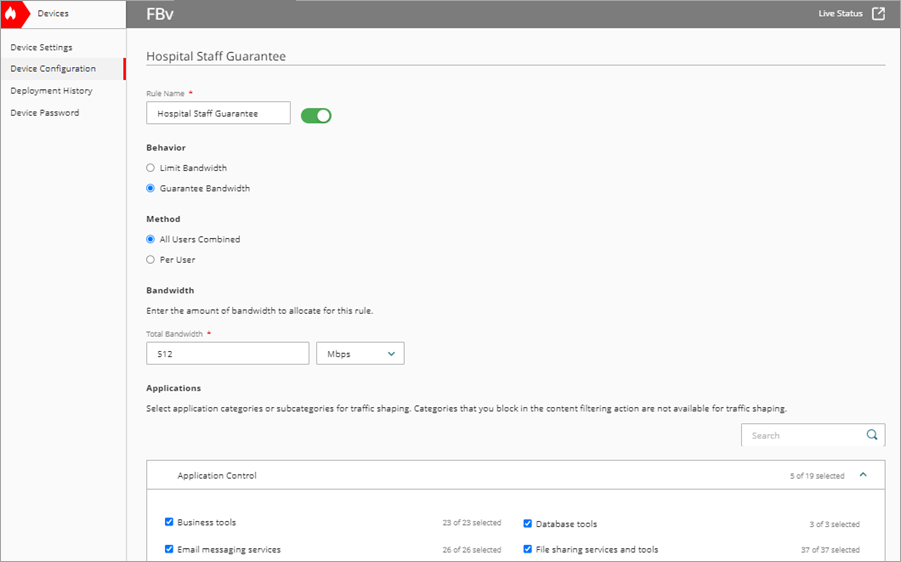

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitengarantie für das Krankenhauspersonal hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur Regel Krankenhauspersonal hinzuzufügen, wählen Sie Application Control > Traffic Shaping-Richtlinie hinzufügen.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Wählen Sie die von Ihnen erstellte Inhaltsfilteraktion aus. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel Garantie Krankenhauspersonal.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite garantieren aus.

- Wählen Sie im Abschnitt Methode Alle Benutzer zusammen.

- Legen Sie die Bandbreite insgesamt auf 500 Mbit/s fest.

- Wählen Sie im Abschnitt Anwendungen diejenigen Anwendungen aus, für die die Bandbreite garantiert werden soll.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

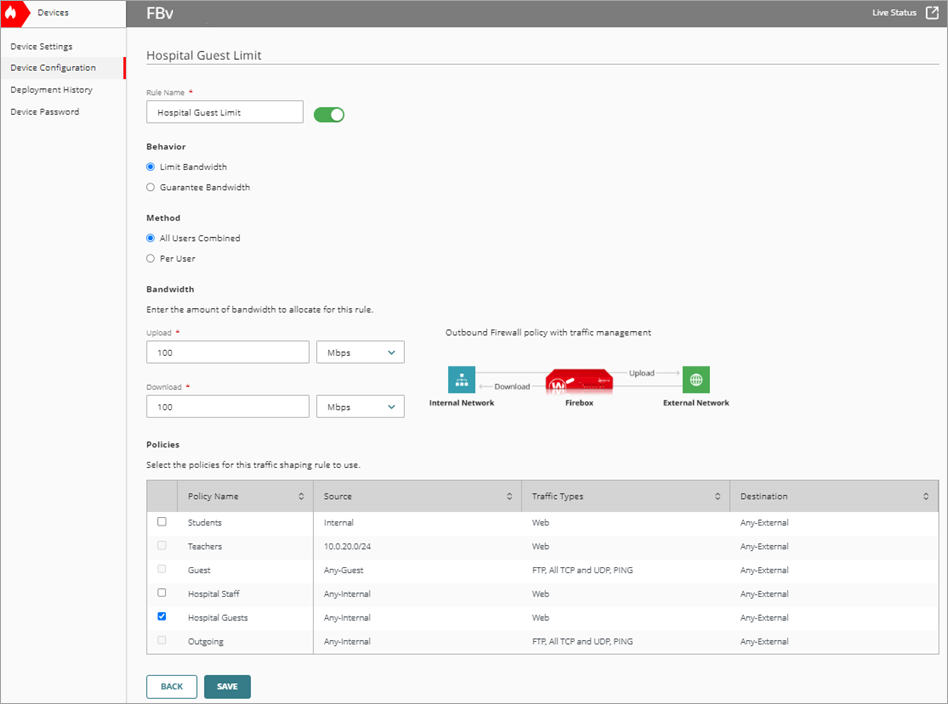

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitenbegrenzung für Krankenhausgäste hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zur Outbound-Regel hinzuzufügen, wählen Sie Firewall-Regeln > Traffic Shaping-Richtlinie.

Die Seite Traffic Shaping-Richtlinie hinzufügen wird geöffnet. - Wählen Sie im Abschnitt Core-Regeln die Option Outbound. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel Begrenzung Krankenhausgäste.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite begrenzen aus.

- Wählen Sie im Abschnitt Methode Alle Benutzer zusammen.

- Legen Sie die Bandbreite insgesamt auf 100 Mbit/s fest.

- Wählen Sie in der Liste Regeln die Regel Krankenhausgast.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

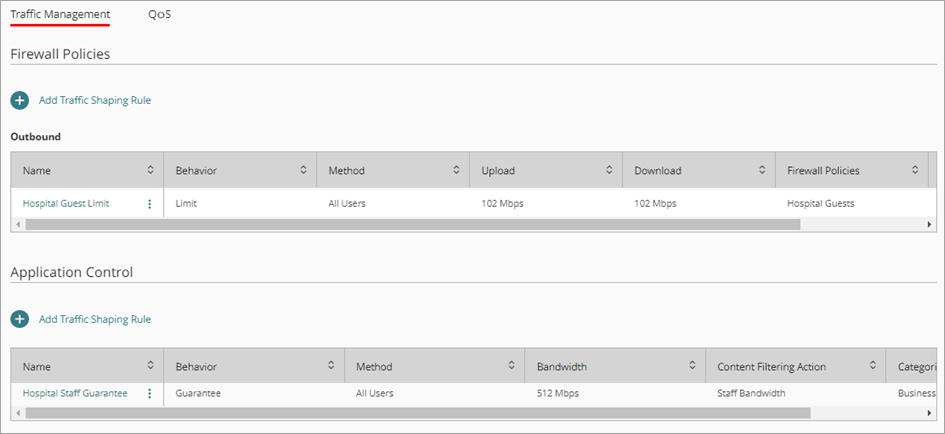

- Stellen Sie Änderungen für die Firebox bereit.

Die Traffic Shaping-Richtlinien werden in der Liste der Regeln auf der Seite Datenverkehrsverwaltung angezeigt.

Die Download-Bandbreite für Krankenhausgäste ist jetzt auf 100 Mbit/s begrenzt. Diese Bandbreite gilt für alle Gäste zusammen. Für das Krankenhauspersonal ist jetzt eine Bandbreite von 500 Mbit/s garantiert. Diese Bandbreite gilt für das gesamte Personal zusammen.

Netzwerk für VoIP-Geräte

Ein Büro will eine bestimmte Bandbreite für seine Voice Over IP(VoIP)-Geräte im Netzwerk garantieren. Der VoIP-Datenverkehr reagiert empfindlich auf die Netzwerkbedingungen, da Schwankungen bei der Bandbreite die Audioqualität beeinträchtigen oder zu abgebrochenen Anrufen führen können. Mithilfe von Traffic Shaping kann eine Firebox den Datenverkehrsstrom durch die Box und ins Internet steuern.

Um die von VoIP-Geräten verwendete Bandbreite zu garantieren, können Sie eine Inhaltsfilteraktion so konfigurieren, dass sie eine Traffic Shaping-Richtlinie verwendet, und dann Regeln so konfigurieren, dass sie die Inhaltsfilteraktion verwenden.

Beispielsweise können Sie garantieren, dass jedem VoIP-Gerät im Netzwerk eine Bandbreite von 200 kbit/s zur Verfügung steht.

Internes Netzwerk für VoIP hinzufügen

Eine Cloud-verwaltete Firebox schützt ein internes privates Netzwerk. Bei diesem Netzwerktyp können Sie getrennte Netzwerke für vertrauenswürdige Benutzer und Hosts konfigurieren, wobei standardmäßig unterschiedliche Firewall-Regeln für den Datenverkehr in den einzelnen Netzwerken angewendet werden.

DHCP (Dynamic Host Configuration Protokoll) ist eine Methode zur automatischen Zuweisung von IP-Adressen an Netzwerk-Clients. Weitere Informationen finden Sie unter Firebox-Netzwerk-DHCP-Einstellungen konfigurieren.

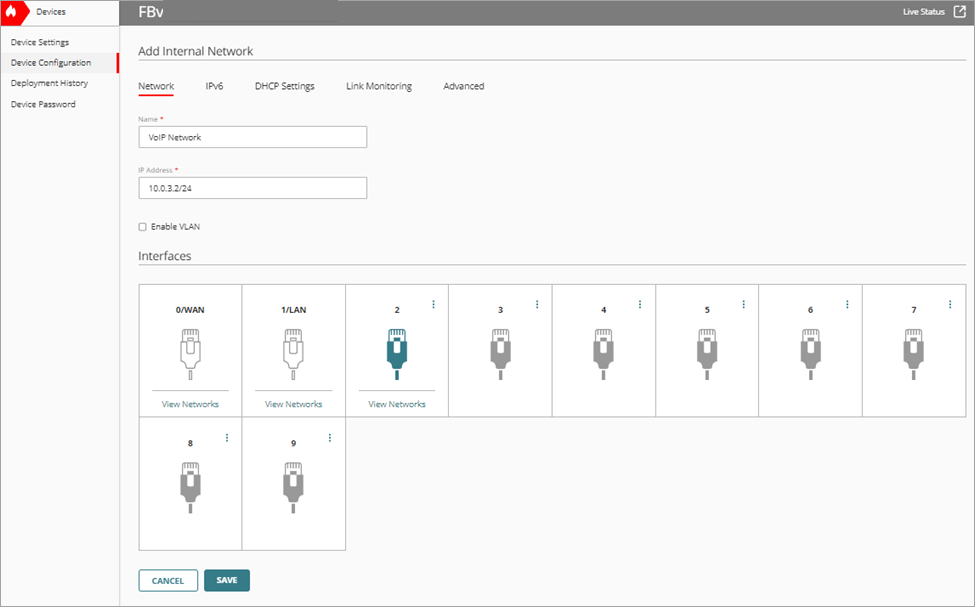

So fügen Sie in WatchGuard Cloud ein internes Netzwerk mit DHCP für VoIP-Geräte hinzu:

- Wählen Sie im Kontomanager ein Konto aus.

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Netzwerke.

Die Seite Netzwerke wird geöffnet. - Klicken Sie auf Netzwerk hinzufügen.

- Wählen Sie aus der Dropdown-Liste die Option Internes Netzwerk hinzufügen aus.

Die Seite Internes Netzwerk hinzufügen wird geöffnet. - Geben Sie in das Textfeld Name einen Namen für das VoIP-Netzwerk ein.

- Geben Sie im Textfeld IP-Adresse den IP-Adressbereich für das Netzwerk ein.

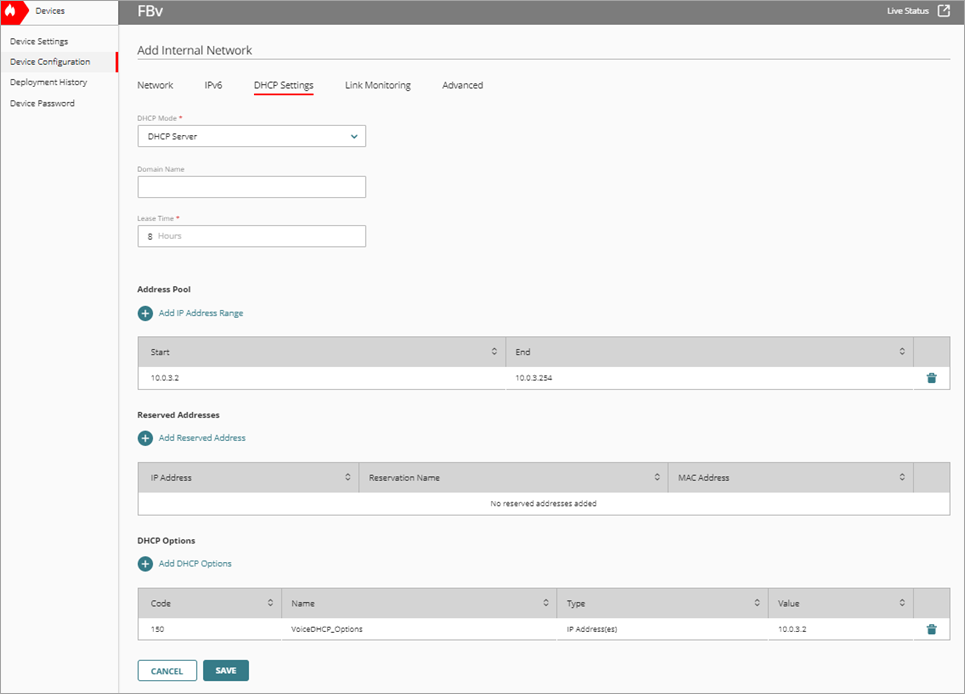

- Wählen Sie die Registerkarte DHCP-Einstellungen.

- Wählen Sie aus der Dropdown-Liste DHCP-Modus die Option DHCP-Server aus.

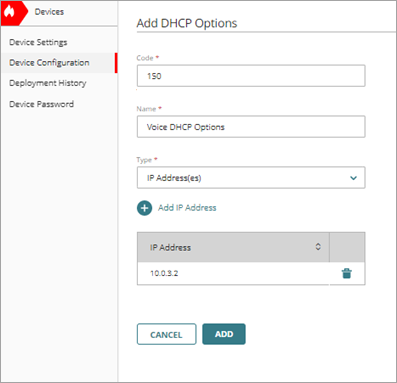

- Klicken Sie im Abschnitt DHCP-Optionen auf DHCP-Optionen hinzufügen.

Die Seite Hinzufügen von DHCP-Optionen wird geöffnet.

DHCP-Optionen, auch als Anbietererweiterungen bekannt, können VoIP-Anbieter-spezifisch sein.

In den meisten Fällen stellen die Hersteller von VoIP-Hardware solche DHCP-Optionscodes bereit.

- Geben Sie in das Textfeld Code den Code der DHCP-Option ein.

- Geben Sie in das Textfeld Name einen Namen ein, um diese DHCP-Option zu beschreiben.

- Wählen Sie aus der Dropdown-Liste Typ die Option IP-Adresse(n) aus.

- Klicken Sie auf IP-Adresse hinzufügen und fügen Sie die IP-Adresse des lokalen Servers hinzu, der die Konfigurationsdatei hostet.

Ein Netzwerkadministrator stellt die VoIP-Konfigurationsdatei bereit. Ein VoIP-Gerät muss eine Verbindung zu einem Server oder Cloud-verwalteten Gerät herstellen, um die Konfigurationsdatei zu erhalten.

- Klicken Sie auf Hinzufügen.

Das Dialogfeld IP-Adressbereich hinzufügen wird geöffnet. - Geben Sie im Textfeld Start-IP-Adresse die Start-IP-Adresse des Bereichs ein.

- Geben Sie im Textfeld End-IP-Adresse die End-IP-Adresse des Bereichs ein.

- Klicken Sie auf Hinzufügen.

Die Seite Internes Netzwerk hinzufügen wird geöffnet.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

First Run-Regel für VoIP hinzufügen

Um neue Richtlinien für bestimmte Arten des Datenverkehrs durch die Firebox zu erstellen, können Sie Firewall-Regeln zu Firebox-Konfigurationen hinzufügen. Nachdem Sie eine Regel hinzugefügt oder aktualisiert haben, müssen Sie die Konfiguration auf der Firebox bereitstellen, damit Ihre Änderungen wirksam werden.

Sie müssen eine First Run-Regel hinzufügen, wenn Sie möchten, dass die Regel vor den Core-Regeln angewendet wird und Sie keine Inhaltsscanning- oder WebBlocker-Dienste verwenden möchten. Weitere Informationen finden Sie unter Firewall-Regeltypen.

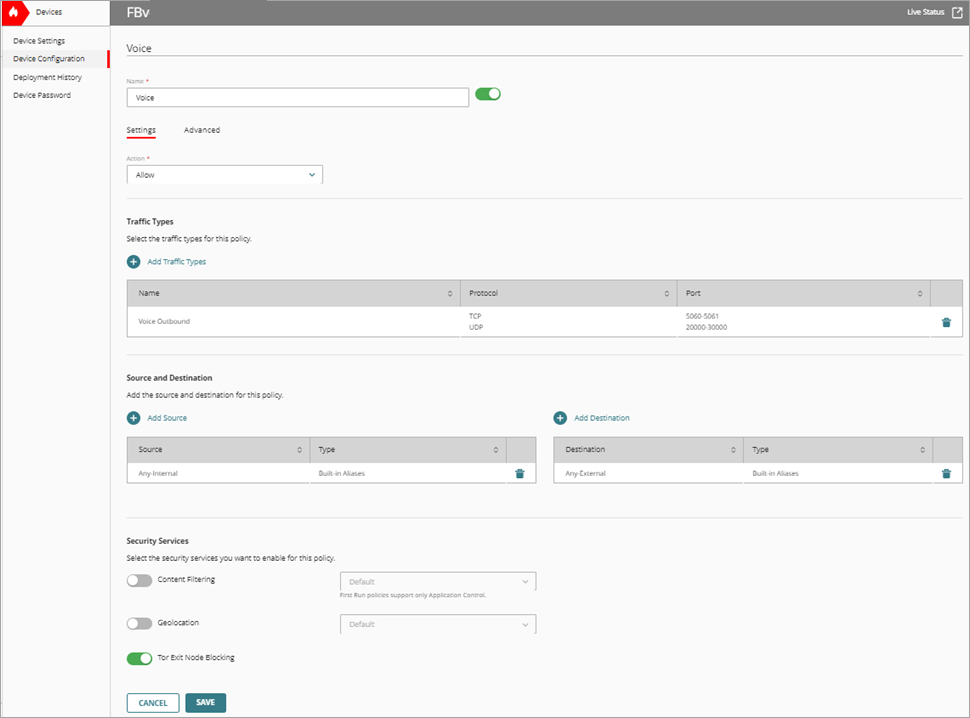

So fügen Sie eine VoIP-Firewall First Run-Regel in WatchGuard Cloud hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Wählen Sie First Run und klicken Sie auf Weiter.

- Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Sprache.

- Wählen Sie aus der Dropdown-Liste Aktion die Option Zulassen.

- Klicken Sie im Abschnitt Datenverkehrstypen auf Datenverkehrstyp hinzufügen.

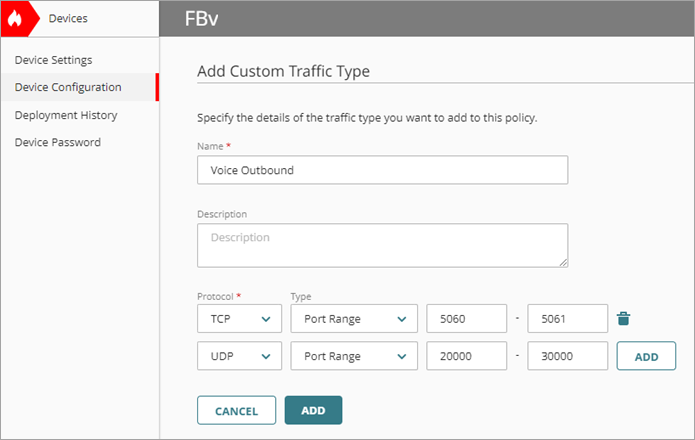

Die Seite Datenverkehrstyp hinzufügen wird geöffnet. - Klicken Sie auf Benutzerdefinierten Datenverkehrstyp hinzufügen.

Die Seite Benutzerdefinierten Datenverkehrstyp hinzufügen wird geöffnet. - Geben Sie in das Textfeld Name einen Namen für diesen Datenverkehrstyp ein. Zum Beispiel Sprache Outbound.

- Wählen Sie aus der Dropdown-Liste Protokoll die Option TCP aus.

- Wählen Sie aus der Dropdown-Liste Port die Option Port-Bereich aus.

- Geben Sie im Textfeld erster Port-Bereich 5060 ein.

Dies ist ein üblicher SIP-Port-Bereich. Überprüfen Sie Ihre Drittanbieter-Dokumentation auf den Bereich der Ports, die von Ihrer VoIP-Lösung genutzt werden. - Geben Sie im Textfeld zweiter Port-Bereich 5061 ein.

Dies ist ein üblicher SIP-Port-Bereich. Überprüfen Sie Ihre Drittanbieter-Dokumentation auf den Bereich der Ports, die von Ihrer VoIP-Lösung genutzt werden. - Klicken Sie auf Hinzufügen.

- Wählen Sie aus der Dropdown-Liste Protokoll die Option UDP aus.

- Wählen Sie aus der Dropdown-Liste Port die Option Port-Bereich aus.

- Geben Sie im Textfeld erster Port-Bereich 20000 ein.

Dies ist ein üblicher RTP-Port-Bereich. - Geben Sie im Textfeld zweiter Port-Bereich 30000 ein.

Dies ist ein üblicher RTP-Port-Bereich. - Klicken Sie auf Hinzufügen.

Der TCP- und UDP-Port-Bereich kann spezifisch für Ihren VoIP-Anbieter sein.

- Klicken Sie auf Hinzufügen.

Die Seite Regelkonfiguration wird geöffnet. - Klicken Sie im Abschnitt Quelle und Ziel auf Quelle hinzufügen.

Das Dialogfeld Quelladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie Any-Internal aus und klicken Sie auf Hinzufügen.

- Klicken Sie im Abschnitt Quelle und Ziel auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliasse aus.

- Wählen Sie Any-Internal aus und klicken Sie auf Hinzufügen.

- Wiederholen Sie Schritte 24 und 25, wählen Sie Any-External und klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Traffic Shaping-Richtlinie für VoIP hinzufügen

In WatchGuard Cloud können Sie Traffic Shaping-Richtlinien verwenden, um den von der jeweiligen Regel abgewickelten Datenverkehr zu steuern. Sie können für verschiedene Typen von Datenverkehr die Obergrenze der verfügbaren Bandbreite festlegen und eine Mindestmenge an Bandbreite für spezifischen Datenverkehr garantieren. Mithilfe von Traffic Shaping kann die Firebox den Datenverkehrsstrom durch die Firebox und ins Internet steuern.

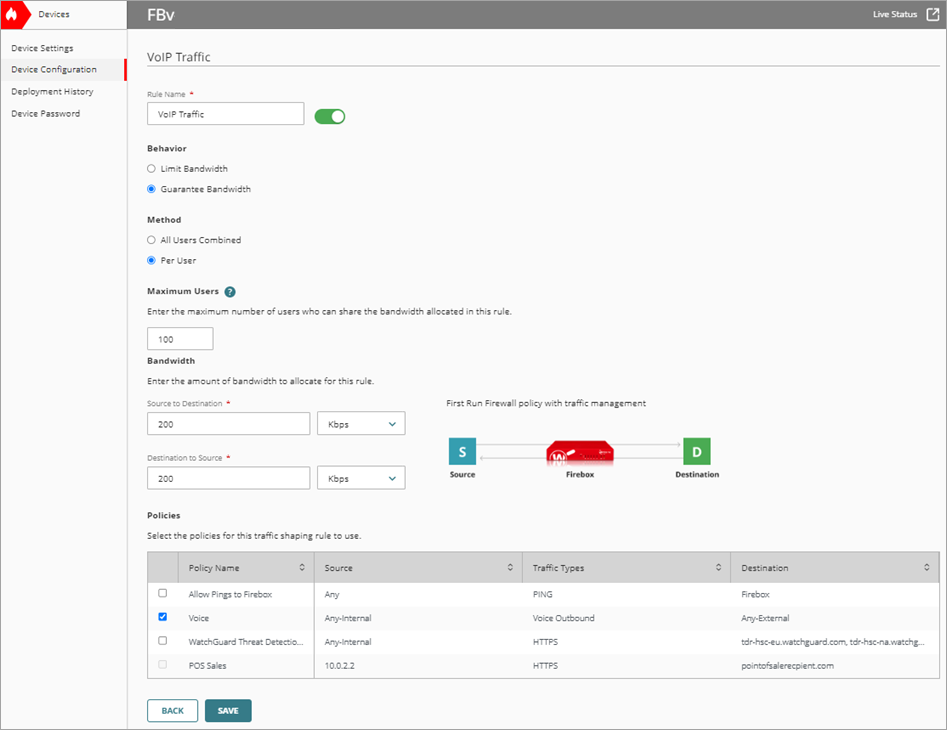

So fügen Sie in WatchGuard Cloud eine Traffic Shaping-Richtlinie zur Bandbreitengarantie für VoIP hinzu:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

Die Seite Traffic Shaping wird geöffnet. - Um eine Richtlinie zu einer First Run-Regel hinzuzufügen, wählen Sie Firewall-Regeln > Traffic Shaping-Richtlinie hinzufügen.

- Wählen Sie im Abschnitt Ausnahmeregeln die Option First Run aus. Klicken Sie auf Weiter.

- Geben Sie im Textfeld Richtliniename einen Namen ein. Zum Beispiel VoIP-Datenverkehr.

- Wählen Sie im Abschnitt Verhalten die Option Bandbreite garantieren aus.

- Wählen Sie im Abschnitt Methode die Option Je Benutzer aus.

- Geben Sie im Textfeld Maximale Benutzer die Höchstzahl an VoIP-Geräten an.

- Legen Sie Upload auf garantierte 200 kbit/s Bandbreite für Uploads fest.

- Legen Sie Bandbreite > Download auf garantierte 200 kbit/s Bandbreite für Downloads fest.

- Wählen Sie in der Liste Regeln die VoIP-Regel aus.

- Klicken Sie auf Speichern.

QoS-Kennzeichnung für VoIP-Datenverkehr hinzufügen

In WatchGuard Cloud können Sie die QoS-Kennzeichnung für eine einzelne Regel aktivieren. Wenn Sie QoS-Kennzeichnung für eine Regel definieren, wird der gesamte Datenverkehr, der diese Regel nutzt, gekennzeichnet. Sie können QoS-Kennzeichnung nutzen, um Pakete in Ihrem Netzwerk zu priorisieren.

Damit QoS-Kennzeichnung Ihren Datenverkehr priorisiert, müssen Ihre internen Switches und Router QoS unterstützen.

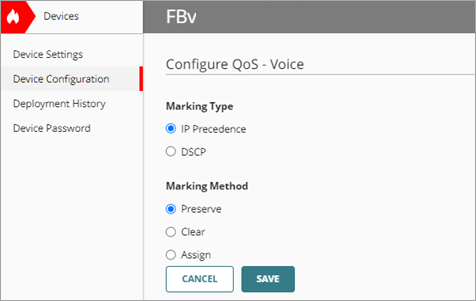

So aktivieren Sie QoS-Kennzeichnung und priorisieren Datenverkehr in einer VoIP-Regel:

- Klicken Sie auf Gerätekonfiguration.

Die Seite Gerätekonfiguration wird geöffnet. - Klicken Sie auf die Kachel Traffic Shaping.

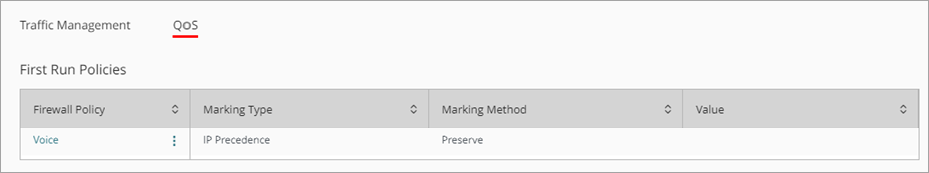

Die Seite Traffic Shaping wird geöffnet. - Wählen Sie die Registerkarte QoS.

Die Seite QoS wird geöffnet. - Klicken Sie in der Regelliste auf die VoIP-Regel, um QoS zu konfigurieren.

Die Seite QoS konfigurieren wird geöffnet. - Wählen Sie im Abschnitt Kennzeichnungstyp die Option IP-Präzedenz aus.

- Wählen Sie im Abschnitt Kennzeichnungsmethode die Option Bewahren aus.

Die Methode Bewahren nimmt keine Änderungen am derzeitigen Wert des Bits vor.

- Klicken Sie auf Speichern.

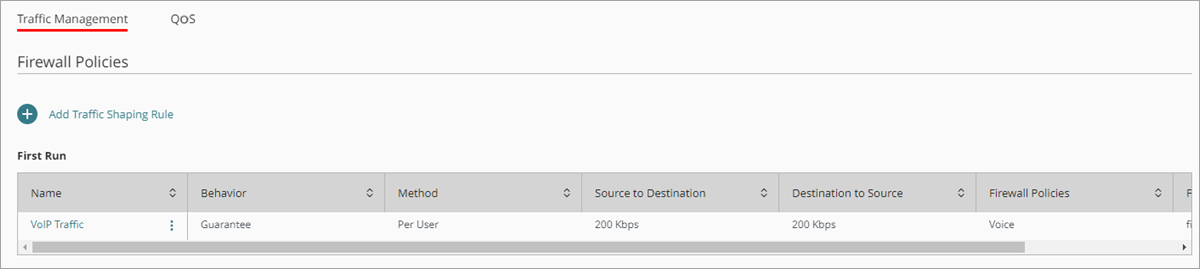

- Stellen Sie Änderungen für die Firebox bereit.

Die Traffic Shaping-Richtlinie wird in der Liste der Richtlinien auf der Seite Datenverkehrsverwaltung angezeigt.

Die QoS-Kennzeichnung wird auf der QoS-Seite angezeigt.

Für VoIP-Geräte ist jetzt eine Bandbreite von 200 kbit/s garantiert. Das Netzwerk priorisiert VoIP-Pakete in Ihrem Netzwerk. Diese Bandbreite ist für reine Sprach-VoIP-Anrufe angemessen. Für VoIP-Anrufe mit Video müssen Sie das Volumen erhöhen.