S'applique À : WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR et WatchGuard EDR Core

Dans les paramètres de la Protection Avancée d'un profil de paramètres de stations de travail et de serveurs, vous configurez les paramètres permettant de suivre l'activité des programmes exécutés sur les ordinateurs, et détecter et bloquer les programmes malveillants. Les fonctionnalités de la Protection Avancée disponibles varient en fonction de chaque plate-forme.

| Fonctionnalité de la Protection Avancée | Windows (Intel & ARM) |

Linux |

Mac (Intel & ARM) |

Android |

iOS |

|---|---|---|---|---|---|

| Comportement du mode de fonctionnement | Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Stratégies de sécurité avancées et programmes bloqués | Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Interface d'Analyse Anti-Programme Malveillant (AMSI) de Windows | Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Protection anti-exploitation, y compris l'injection de code et la détection de pilotes vulnérables | Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Protection contre les attaques réseau | Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Confidentialité | Pris en Charge | Pris en Charge | Pris en Charge | Non Pris en Charge | Non Pris en Charge |

| Utilisation du réseau | Pris en Charge | Pris en Charge | Pris en Charge | Non Pris en Charge | Non Pris en Charge |

Pour plus d'informations sur les fonctionnalités prises en charge, accédez à Fonctionnalités Prises en Charge par Endpoint Security par Plate-Forme.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour configurer les paramètres de la Protection Avancée :

- Dans WatchGuard Cloud, sélectionnez Configurer > Endpoints.

- Sélectionnez Configuration.

- Dans le volet gauche, sélectionnez Stations de Travail et Serveurs.

- Sélectionnez le profil de paramètres de sécurité existant à modifier, copiez un profil existant ou, en haut à droite de la fenêtre, cliquez sur Ajouter pour créer un nouveau profil.

La page Ajouter des Paramètres ou Modifier la Configuration s'ouvre. - Saisissez si nécessaire le Nom et la Description du profil.

- Sélectionnez Protection Avancée.

- Activez l'option Protection Avancée.

- Configurez les paramètres selon vos besoins :

- Configurer le Comportement du Mode de Fonctionnement (Ordinateurs Windows)

- Configurer les Stratégies de Sécurité Avancées (Ordinateurs Windows)

- Configurer l'Analyse Avancée AMSI (Ordinateurs Windows)

- Configurer la Protection Anti-Exploitation (Ordinateurs Windows)

- Configurer la Protection contre les Attaques Réseau (Ordinateurs Windows)

- Configurer la Confidentialité

- Configurer l'Utilisation du Réseau

- Cliquez sur Enregistrer.

- Sélectionnez le profil puis attribuez si nécessaire des destinataires.

Pour de plus amples informations, accédez à Attribuer un Profil de Paramètres.

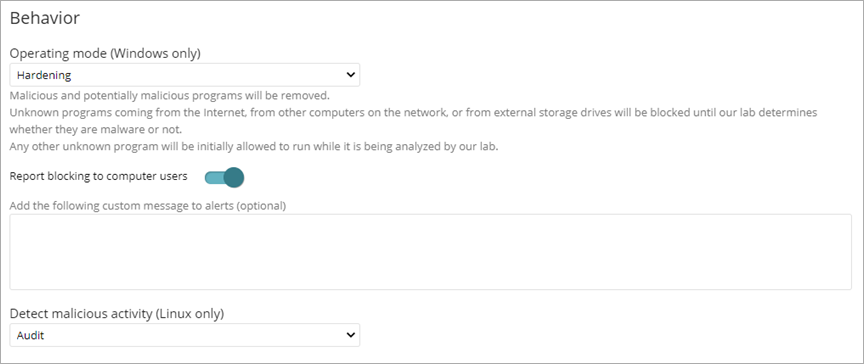

Configurer le Comportement du Mode de Fonctionnement (Ordinateurs Windows)

Le mode de fonctionnement n'est pas disponible avec EDR Core ou WatchGuard EPP.

Lorsque vous allouez WatchGuard EDR ou EDR Core à un nouveau compte et que le compte ne dispose pas d'un profil de paramètres de stations de travail et serveurs attribué, le profil par défaut attribué au groupe Tous a les fichiers fictifs désactivés.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour configurer le comportement de fonctionnement, dans la section Comportement :

- Pour les ordinateurs Windows, sélectionnez un Mode de Fonctionnement dans la liste (Audit, Hardening ou Verrouiller).

Pour de plus amples informations concernant les modes de fonctionnement, accédez à Protection Avancée – Modes de Fonctionnement (Ordinateurs Windows).

- Pour afficher un message dans une alerte contextuelle sur l'ordinateur de l'utilisateur lorsque les fonctionnalités de protection avancée ou anti-exploitation bloquent ou reclassifient un fichier, activez l'option Signaler le Blocage aux Utilisateurs de l'Ordinateur.

- (Facultatif) Saisissez un message personnalisé à inclure dans l'alerte de blocage.

- Sur les ordinateurs Linux, dans la liste déroulante Détecter les Activités Malveillantes, sélectionnez l'action à exécuter lorsque Endpoint Security détecte une activité malveillante.

- Audit — Signale les menaces détectées, mais ne bloque pas les logiciels malveillants.

- Bloquer — Signale et bloque les menaces détectées. Il s'agit de l'option par défaut.

- Ne Pas Détecter — Les logiciels malveillants ne sont pas détectés ni signalés.

Configurer l'Analyse Avancée AMSI (Ordinateurs Windows)

L'interface d'Analyse Anti-Programme Malveillant (AMSI) de Windows fournit des données de télémétrie et des informations supplémentaires sur l'exécution des scripts et des macros pour améliorer la protection antivirus des ordinateurs Windows. Dans un profil de paramètres de stations de travail et serveurs, l'analyse avancée avec AMSI est activée par défaut.

Si vous rencontrez des problèmes de performance, vous pouvez ajouter des exclusions pour les programmes problématiques ou désactiver l'analyse avancée avec AMSI. Nous vous recommandons d'ajouter des exclusions uniquement pour les programmes susceptibles de provoquer des problèmes de performances. Lorsque vous ajoutez une exclusion, Endpoint Security n'analyse pas les fichiers spécifiés et vos ordinateurs peuvent être exposés à une attaque.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour ajouter des exclusions, dans la section AMSI :

- Activez l'option, si nécessaire.

- Dans la zone de texte Logiciels, entrez le nom de fichier d'un programme que vous souhaitez exclure de l'analyse avancée avec AMSI.

Configurer la Protection Anti-Exploitation (Ordinateurs Windows)

La technologie anti-exploitation n'est pas disponible sur les systèmes Windows ARM.

La protection anti-exploitation empêche les programmes malveillants d'exploiter les vulnérabilités connues et inconnues (inédites) des applications cherchant à accéder aux ordinateurs du réseau d'entreprise. Vous pouvez activer la protection contre l'injection de code et la protection des pilotes vulnérables.

L'injection de code est un terme général pour les attaques qui insèrent du code nuisible dans une application qui est ensuite interprété ou exécuté par l'application. Pour de plus amples informations, accédez à À Propos de la Protection Anti-Exploitation (Ordinateurs Windows).

Nous vous recommandons d'activer progressivement la protection anti-exploitation sur les ordinateurs sur lesquels une solution de sécurité tierce est déjà installée afin de confirmer qu'elle fonctionne correctement.

Lorsque vous allouez WatchGuard EDR ou EDR Core à un nouveau compte et que le compte ne dispose pas d'un profil de paramètres de stations de travail et serveurs attribué, le profil par défaut attribué au groupe Tous a les fichiers anti-exploitation désactivés.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour configurer la protection anti-exploitation :

- Dans la section Anti-Exploitation, activez l'option Injection de Code.

Si vous désactivez l'Injection de Code, elle est désactivée dans tous les processus. Cela désactive également les stratégies avancées de PowerShell. Pour plus d'informations sur les stratégies avancées de PowerShell, accédez à Configurer les Stratégies de Sécurité Avancées (Ordinateurs Windows). - Si nécessaire, ajoutez le nom du fichier dans la zone de texte Processus Exclus et appuyez sur Entrée.

Les tentatives d'exploitation sur les processus exclus ne sont pas détectées par la protection anti-exploitation. Nous vous recommandons d'ajouter des exclusions uniquement pour les programmes susceptibles de provoquer des problèmes de performances. Lorsque vous ajoutez une exclusion, Endpoint Security n'analyse pas les fichiers spécifiés et vos ordinateurs peuvent être exposés à une attaque. -

Pour vous assurer que la Protection Avancée ne bloque pas un programme non classifié, ajoutez-le à la liste Logiciels Autorisés.

Pour de plus amples informations, accédez à Configurer les Paramètres des Logiciels Autorisés (Ordinateurs Windows). - Sélectionnez un Mode de Fonctionnement dans la liste (ordinateurs Windows uniquement) :

- Audit — Signale les exploitations détectées dans l'UI de gestion, mais n'exécute aucune action pour y répondre et n'affiche aucune information visible par l'utilisateur.

- Bloquer — Bloque les attaques d'exploitation. Dans certains cas, il s'avère parfois nécessaire d'arrêter le processus compromis ou de redémarrer l'ordinateur.

- Pour avertir les utilisateurs lorsque la protection anti-exploitation bloque un processus compromis, activez l'option Signaler le Blocage à l'Utilisateur de l'Ordinateur.

L'utilisateur voit s'afficher une notification et le processus compromis est automatiquement arrêté si nécessaire. - Pour inviter les utilisateurs à arrêter un processus compromis, activez l'option Demander à l'Utilisateur la Permission d'Arrêter un Processus Compromis.

Chaque fois qu'un ordinateur compromis doit être redémarré, l'utilisateur doit fournir une confirmation, que cette option soit activée ou non. - Pour détecter les pilotes vulnérables qui pourraient être exploités, activez l'option Détecter les Pilotes Présentant des Vulnérabilités.

Les pilotes vulnérables sont des pilotes qui présentent des vulnérabilités qui ont été utilisées dans le paysage des menaces. Cela peut inclure des pilotes obsolètes contenant des failles de sécurité. Les pilotes fournis par des fournisseurs légitimes peuvent contenir des vulnérabilités que des logiciels malveillants pourraient exploiter pour infecter un ordinateur ou désactiver le logiciel de sécurité. Si le pilote détecté fait partie du processus de démarrage de Windows, il n'est pas bloqué. - Sélectionnez un Mode de Fonctionnement dans la liste (ordinateurs Windows uniquement) :

- Audit — Signale les pilotes vulnérables dans la mosaïque Activité des Exploitations du tableau de bord Sécurité et affiche une alerte sur l'ordinateur affecté. Aucune action n'est entreprise.

- Bloquer — Empêche le chargement des pilotes vulnérables et affiche une alerte sur l'ordinateur affecté. Signale les pilotes vulnérables dans la mosaïque Activité des Exploitations du tableau de bord Sécurité.

Pour afficher les détails du pilote, sélectionnez l'ordinateur affecté dans la liste Activité des Exploitations. Vous pouvez autoriser le pilote bloqué à s'exécuter et arrêter d'autoriser le pilote s'il était précédemment autorisé. Vous pouvez choisir de ne plus détecter le pilote. Pour de plus amples informations, accédez à Autoriser l'Exécution des Éléments Bloqués.

De nombreuses exploitations continuent d'exécuter le code malveillant jusqu'à ce que le processus concerné soit arrêté. Une exploitation ne figure pas comme résolue dans la mosaïque Activité des Exploitations du tableau de bord Sécurité tant que le programme compromis n'est pas été interrompu.

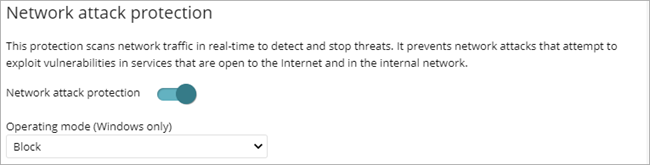

Configurer la Protection contre les Attaques Réseau (Ordinateurs Windows)

La Protection contre les Attaques Réseau n'est pas disponible avec EDR Core ou WatchGuard EPP.

De nombreux incidents de sécurité commencent par des attaques exploitant les vulnérabilités des services exposés sur Internet. Si des acteurs malveillants atteignent leur objectif et infectent les ordinateurs de votre organisation, vous devez arrêter l'attaque. La Protection Contre les Attaques Réseau est activée par défaut pour bloquer les attaques dans les nouveaux comptes avec WatchGuard Endpoint Security.

La Protection contre les Attaques Réseau analyse le trafic réseau en temps réel pour détecter et arrêter les menaces. Il empêche les attaques réseau qui tentent d'exploiter les vulnérabilités des services ouverts sur Internet et du réseau interne. Pour de plus amples informations, accédez à Protection contre les Attaques Réseau — Types d'Attaques Détectées (Ordinateurs Windows).

Si vous désactivez la Protection contre les Attaques Réseau, cela apparaît comme un risque sur le tableau de bord des Risques. Pour de plus amples informations, accédez à État des Risques de Sécurité dans WatchGuard Endpoint Security.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour activer la protection contre les attaques réseau, activez l'option. Vous pouvez sélectionner le mode de fonctionnement :

- Audit — Autorise les attaques réseau.

- Bloquer — Bloque les attaques réseau avant qu'elles ne puissent effectuer des actions. Il s'agit de l'option par défaut.

Pour obtenir la liste des attaques détectées par WatchGuard Endpoint Security, accédez à Protection contre les Attaques Réseau — Types d'Attaques Détectées (Ordinateurs Windows).

Vous pouvez envoyer des alertes par e-mail lorsque la Protection contre les Attaques Réseau détecte une attaque réseau. Pour de plus amples informations, accédez à Configurer Envoyer les Alertes par E-Mail.

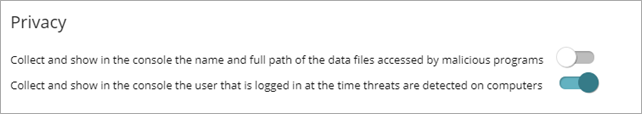

Configurer la Confidentialité

Endpoint Security collecte le nom et le chemin d'accès complet des fichiers qu'il transmet à WatchGuard Cloud à des fins d'analyse ainsi que le nom de l'utilisateur connecté. Ces informations sont utilisées dans les rapports et les outils d'analyse détaillée présentés dans l'UI de gestion.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour autoriser la collecte de données, dans la section Confidentialité, activez les options correspondantes.

Configurer l'Utilisation du Réseau

Endpoint Security transmet chaque fichier exécutable inconnu détecté sur les ordinateurs des utilisateurs à WatchGuard Cloud à des fins d'analyse. Ce comportement est configuré de manière à éviter tout impact sur la bande passante du réseau client :

- WatchGuard Endpoint Security envoie uniquement un maximum de 50 Mo de fichiers à WatchGuard Cloud chaque heure pour chaque client.

- L'Agent WatchGuard transmet chaque fichier inconnu une seule fois pour tous les clients utilisant Endpoint Security.

- Endpoint Security met en place des mécanismes de gestion de la bande passante visant à éviter l'utilisation intensive des ressources réseau.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer la Sécurité pour les Stations de Travail et les Serveurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour configurer l'utilisation du réseau, dans la section Utilisation du Réseau :

- Dans la zone de texte Nombre maximal de MO pouvant être transférés en une heure, saisissez le nombre maximal de MO pouvant être transférés entre les ordinateurs et périphériques de votre réseau et WatchGuard Cloud.

À Propos de la Protection Anti-Exploitation (Ordinateurs Windows)

Protection Avancée des Périphériques sur les Plates-Formes Windows, Linux et macOS

Gérer les Profils de Paramètres