S'applique À : WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR,WatchGuard EDR Core, WatchGuard EPP

WatchGuard Endpoint Security analyse et classifie automatiquement tous les processus inconnus dans les 24 heures suivant leur détection sur une station de travail ou un serveur. Ce processus permet de classer le processus en tant que logiciel légitime ou Logiciel malveillant, et de partager cette classification avec tous les clients.

Afin de renforcer la sécurité des ordinateurs du réseau, Endpoint Security propose les modes Hardening et Verrouiller dans les paramètres de la Protection Avancée. Dans ces deux modes, Endpoint Security bloque les processus pendant le processus de classification de manière à prévenir les risques potentiels. Les utilisateurs ne peuvent pas exécuter un processus bloqué tant que le processus de classification ne s'est pas achevé. La classification s'effectue de deux manières :

- Analyse Automatisée — Méthode principale de classification. Se déroule automatiquement en temps réel.

- Analyse Manuelle — Si l'analyse automatisée ne permet pas de retourner une classification du processus inconnu avec une certitude de 99,999 %, un expert en logiciels malveillants de WatchGuard analyse manuellement un échantillon du processus. Cette analyse peut durer un certain temps.

Dans les cas où la classification n'est pas immédiate, vous pouvez autoriser un élément bloqué après qu'Endpoint Security l'a détecté et bloqué.

Nous vous déconseillons d'autoriser l'exécution d'éléments non classés, car ils sont susceptibles de présenter un risque pour l'intégrité des données et des systèmes informatiques de l'entreprise.

Lorsqu'une attaque ou un programme est bloqué par Endpoint Security, le nombre d'éléments de la mosaïque correspondante du tableau de bord Sécurité augmente. À partir de chacune de ces mosaïques, vous pouvez autoriser un élément bloqué à s'exécuter :

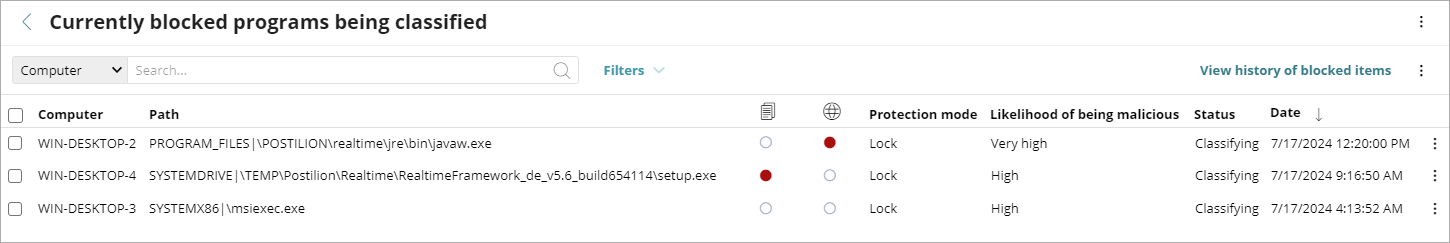

- Programmes Actuellement Bloqués en Cours de Classification — Débloque les éléments en cours de classification.

- Activité des Logiciels Malveillants — Autorise l'exécution des programmes classés en tant que logiciels malveillants.

- Activité des PPI — Autorise l'exécution des programmes classés en tant que PPI.

- Activité des Exploitations — Autorise l'exécution de techniques d'exploitation.

- Menaces Détectées par l'Antivirus — Restaure à partir de la quarantaine les éléments supprimés par Endpoint Security qui correspondent à une signature du fichier de signatures.

- Attaques Réseau — Autorise le trafic classé comme dangereux par la Protection contre les Attaques Réseau. (La Protection contre les Attaques Réseau n'est pas disponible avec EDR Core ni WatchGuard EPP.)

Si vous souhaitez vous assurer qu'un nouveau processus ou programme n'est pas bloqué, vous pouvez autoriser proactivement le logiciel ou le programme. Pour de plus amples informations concernant l'ajout d'un programme à la liste des logiciels autorisés, accédez à Configurer les Paramètres des Logiciels Autorisés (Ordinateurs Windows).

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Exclure Temporairement les Menaces pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Débloquer les Éléments en Cours de Classification

En règle générale, nous vous déconseillons d'autoriser l'exécution d'éléments non classés, car ils sont susceptibles de présenter un risque pour l'intégrité des données et des systèmes informatiques de l'entreprise. Si les utilisateurs ne peuvent pas attendre la classification d'un élément, l'administrateur peut le débloquer manuellement.

Pour autoriser l'exécution d'un élément inconnu en cours de classification :

- Sélectionnez Etat > Sécurité.

- Cliquez sur la mosaïque Programmes Actuellement Bloqués pour Classification.

- Sélectionnez l'élément que vous souhaitez débloquer dans la liste.

- Sur la page Détails du Programme Bloqué, cliquez sur Débloquer.

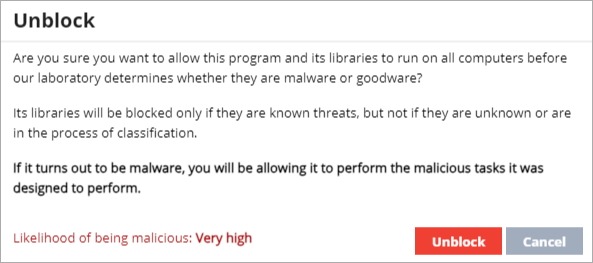

Une boîte de dialogue s'ouvre pour vous informer du risque lié au déblocage d'un élément inconnu ainsi que de l'évaluation de son niveau de risque.

Une boîte de dialogue s'ouvre pour vous informer du risque lié au déblocage d'un élément inconnu ainsi que de l'évaluation de son niveau de risque. - Cliquez sur Débloquer.

Endpoint Security exécute les actions suivantes :

- Autorise l'élément à être exécuté sur tous les ordinateurs gérés du réseau informatique.

- Poursuit l'analyse de l'élément jusqu'à ce qu'il soit classé.

- Autorise l'exécution de l'ensemble des bibliothèques et des fichiers binaires utilisés par le programme, à l'exception des éléments déjà connus et classés en tant que menaces.

- Supprime l'élément de la liste Programmes Actuellement Bloqués en Cours de Classification.

- Ajoute l'élément à la liste Eléments Détectés Autorisés par l'Administrateur.

Autoriser l'Exécution d'Éléments Classés en tant que Logiciel Malveillant, PPI ou Exploitations

Les administrateurs peuvent autoriser des logiciels et des processus qu'Endpoint Security a classés en tant que menace (par exemple : une barre d'outils proposant des fonctionnalités de recherche supplémentaires classée comme PPI).

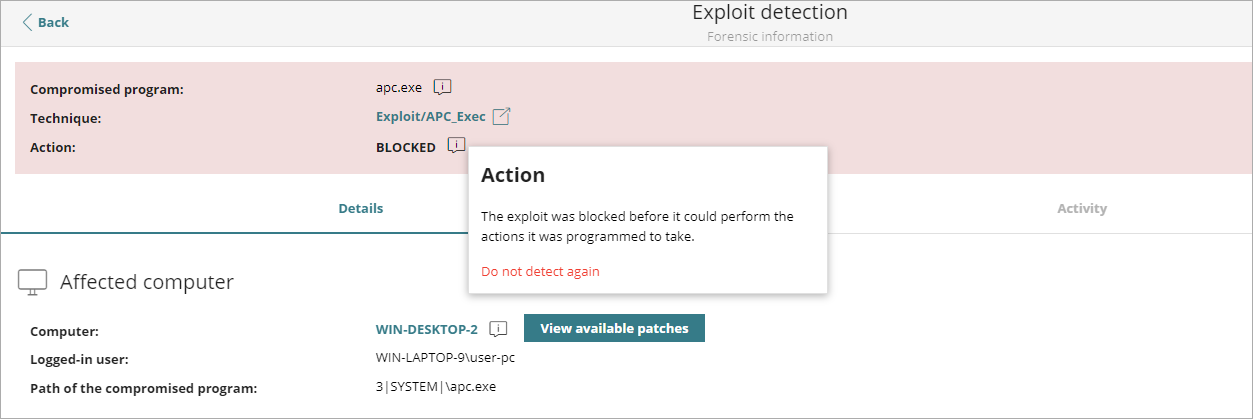

Pour autoriser l'exécution d'un programme classé en tant que logiciel malveillant, PPI ou exploitation :

- Sélectionnez Etat > Sécurité.

- Cliquez sur la mosaïque Activité des Logiciels Malveillants, Activité des PPI ou Activité des Exploitations.

- Dans la liste, sélectionnez la menace dont vous souhaitez autoriser l'exécution.

- Sur la page des détails, cliquez sur l'icône d'informations située en face de l'action.

Une boîte de dialogue contextuelle décrit l'action exécutée par Endpoint Security.

- Cliquez sur Ne Plus Détecter.

Endpoint Security exécute les actions suivantes :

- Autorise l'élément à s'exécuter sur tous les ordinateurs gérés par l'administrateur. Avec les exploitations, vous autorisez l'exécution de la technique d'exploitation spécifiquement utilisée sur le programme vulnérable spécifique.

- Autorise l'exécution de l'ensemble des bibliothèques et des fichiers binaires utilisés par le programme, à l'exception des éléments déjà connus et classés en tant que menaces.

- Ajoute l'élément à la liste Eléments Détectés Autorisés par l'Administrateur.

- Cesse de générer des incidents pour l'élément dans les mosaïques Logiciel Malveillant, PPI et Exploitation.

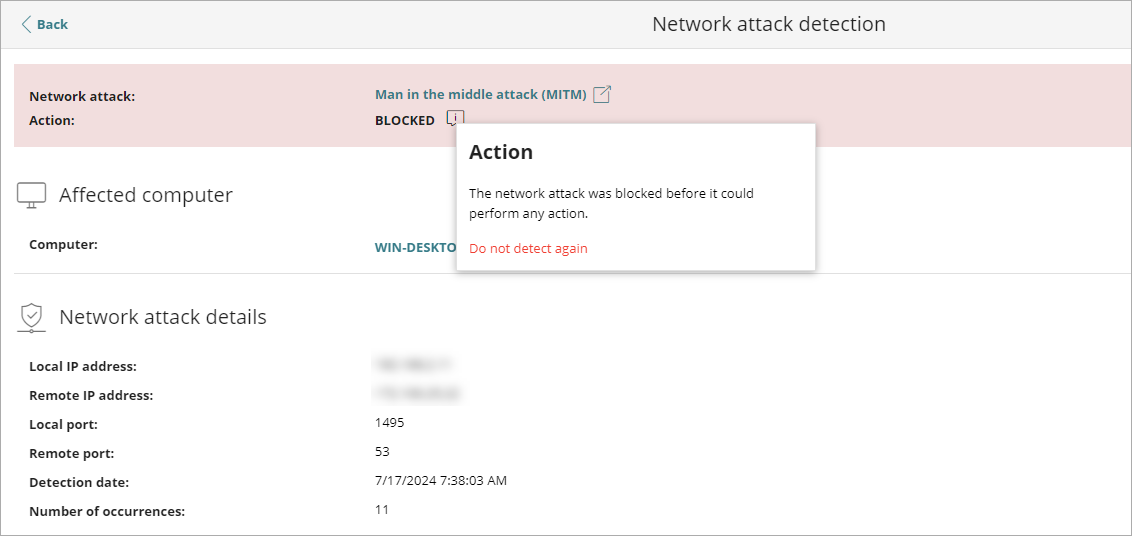

Ne Plus Détecter d'Attaque réseau

Lorsqu'Endpoint Security détecte un comportement de trafic qu'il suspecte être une attaque réseau, la Protection contre les Attaques Réseau empêche ce trafic d'atteindre les ordinateurs des utilisateurs. Pour de plus amples informations concernant le type d'attaques détectées, accédez à Protection contre les Attaques Réseau — Types d'Attaques Détectées (Ordinateurs Windows).

Si vous ne considérez pas le comportement du trafic comme une menace, vous pouvez créer une exclusion pour l'adresse IP source et le type d'attaque. L'exclusion s'applique à tous les ordinateurs gérés par Endpoint Security.

Pour cesser de bloquer un élément et créer une exclusion pour l'activité d'Attaques Réseau :

- Sélectionnez Etat > Sécurité.

- Cliquez sur la mosaïque Activité d'Attaque Réseau.

- Dans la liste, sélectionnez le type d'attaque réseau que vous souhaitez autoriser.

- Sur la page Détection d'Attaques Réseau, cliquez sur l'icône d'information en face de l'action.

Une boîte de dialogue contextuelle s'ouvre et explique l'action exécutée par Endpoint Security.

- Cliquez sur Ne Plus Détecter.

La boîte de dialogue Ne Plus Détecter s'ouvre. Elle indique le type d'attaque (par exemple : Attaque Man in the Middle) et l'adresse IP source.

- Dans la zone de texte Autoriser ce Type d'Attaque Réseau à partir de Ces Adresses IP, saisissez les adresses IP source à partir desquelles vous souhaitez autoriser le trafic entrant pour le type d'attaque.

Vous pouvez saisir des adresses IP individuelles séparées par des virgules ou des plages d'adresses IP séparées par un tiret. Si vous souhaitez autoriser n'importe quelle adresse IP à envoyer du trafic du type d'attaque spécifié, ne renseignez pas la zone de texte. - Cliquez sur Ne Plus Détecter.

Endpoint Security exécute les actions suivantes :

- Autorise le trafic entrant correspondant au type d'attaque d'accéder au réseau si l'adresse IP source figure sur la liste.

- Cesse de générer des détections pour ce trafic.

- Ajoute le type d'attaque à la liste Eléments Détectés Autorisés par l'Administrateur.

Restaurer ou Cesser de Détecter les Programmes Classés comme Virus

Si les utilisateurs doivent utiliser certaines fonctionnalités prises en charge par un programme dont le fichier de signatures a été classé en tant que menace, et si vous déterminez que les risques en matière d'intégrité du réseau informatique géré sont faibles, vous pouvez autoriser l'exécution du programme.

Pour restaurer les programmes supprimés de la zone de quarantaine ou de sauvegarde et ne plus les détecter :

- Sélectionnez Etat > Sécurité.

- Cliquez sur la mosaïque Menaces Détectées par l'Antivirus.

- Sélectionnez l'élément dont vous souhaitez autoriser l'exécution dans la liste.

- Sur la page Détails de la Menace, cliquez sur l'icône d'information en face de l'action.

Une boîte de dialogue contextuelle s'ouvre et explique l'action exécutée par Endpoint Security.

- Cliquez sur Restaurer et Ne Plus Détecter.

Endpoint Security exécute les actions suivantes :

- Copie l'élément de la zone de quarantaine ou de sauvegarde à son emplacement d'origine sur les ordinateurs du réseau.

- Autorise l'élément à être exécuté et ne génère aucune détection.

- Ajoute l'élément à la liste Eléments Détectés Autorisés par l'Administrateur.

Arrêter l'Autorisation d'Exécution des Éléments Précédemment Autorisés

Pour bloquer à nouveau un élément précédemment autorisé :

- Sélectionnez Etat > Sécurité.

- Dans la mosaïque Eléments Détectés Autorisés par l'Administrateur, sélectionnez le type d'élément que vous souhaitez cesser d'autoriser (par exemple : Logiciel Malveillant, PPI, Exploitation, En Cours de Classification ou Attaques Réseau).

- Dans la liste Eléments Détectés Autorisés par l'Administrateur, cliquez sur

à droite de l'élément dont vous souhaitez cesser d'autoriser l'exécution.

à droite de l'élément dont vous souhaitez cesser d'autoriser l'exécution.

Endpoint Security exécute les actions suivantes :

- Ajoute une entrée à la liste Eléments Détectés Autorisés par l'Administrateur. La colonne Action indique l'Exclusion Retirée par l'Utilisateur.

- S'il s'agit d'un élément inconnu en cours de classification, il réapparaît dans la liste Programmes Actuellement Bloqués en Cours de Classification.

- Ajoute à nouveau l'élément dans la liste correspondante (par exemple : Activité des Logiciels Malveillants, Activité des PPI, Activité des Exploitations ou Activité d'Attaques Réseau).

- S'il s'agit d'un virus, l'élément réapparaît dans la liste Menaces Détectées par l'Antivirus.

- Continue à générer des incidents pour l'élément.