Aplica A: WatchGuard Advanced EPDR

Puede crear una investigación informática para una computadora en un día específico y luego revisar los detalles de los eventos monitorizados y recopilados que ocurrieron.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Añadir, Descubrir y Eliminar Equipos para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

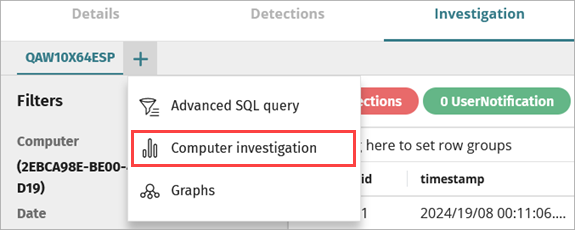

Para crear una investigación informática, en la UI de administración de Endpoint Security:

- Para abrir los detalles de la computadora, seleccione Equipos y luego seleccione una computadora.

Se abrirá la investigación informática para la computadora seleccionada. - Para crear una investigación de otra computadora, en la página Investigación, haga clic en

.

. - Seleccione Investigación Informática.

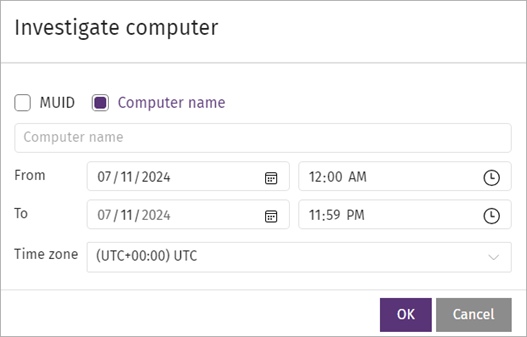

Se abrirá la página Investigar Computadora. - Marque la casilla de selección MUID o Nombre del Equipo e ingrese el identificador único o el nombre de la computadora con Windows en el cuadro de texto.

- En los cuadros de texto Desde, seleccione la fecha y hora de inicio de la investigación.

- En los cuadros de texto Hasta, seleccione la fecha y hora de finalización de la investigación.

- Desde la lista desplegable Zona Horaria, seleccione la zona horaria.

- Haga clic en OK.

Se crea una investigación informática.

El intervalo de fechas no puede ser superior a dos días. Puede seleccionar una fecha con una antigüedad máxima de siete días.

En una investigación informática, puede:

Los detalles de los eventos investigados están disponibles en una lista.

La primera columna (#) de la lista muestra un icono que representa el tipo de evento registrado.

| Ícono | Evento |

|---|---|

|

|

Proceso creado |

|

|

Archivo ejecutable editado |

|

|

Programa ejecutable eliminado |

|

|

Directorio creado |

|

|

Archivo comprimido abierto |

|

|

Entrada del registro que apunta a un archivo ejecutable editado |

|

|

Exploit detectado |

|

|

Archivo descargado |

|

|

Proceso desconocido bloqueado porque no hay ninguna sesión interactiva en la computadora |

|

|

Operación del registro |

|

|

Ejecución de archivo de script |

|

|

Cantidad de datos transmitidos a través de la red |

|

|

Resolución DNS fallida |

|

|

El Agente de WatchGuard mostró un mensaje emergente en la computadora del usuario |

|

|

Fin de una sesión interactiva en la computadora |

|

|

Evento administrativo interno |

|

|

Operación realizada por un archivo ejecutable que no registró su creación |

|

|

Proceso remoto creado |

|

|

Archivo ejecutable creado |

|

|

Biblioteca cargada |

|

|

Archivo ejecutable editado |

|

|

Archivo comprimido creado |

|

|

Entrada del registro creada que apunta a un archivo ejecutable |

|

|

Subproceso de proceso remoto creado |

|

|

Evento sin clasificar |

|

|

Operación de red |

|

|

Documento abierto |

|

|

Archivo de script creado |

|

|

Amenaza detectada |

|

|

Evento de Instrumentación de Administración de Windows (WMI) registrado por SYSMON que modificó la configuración del sistema operativo de la computadora |

|

|

Operación de control de dispositivos |

|

|

Inicio de una sesión interactiva en la computadora |

|

|

Acción tomada por WatchGuard Endpoint Security instalado en la computadora |

|

|

Computadora reiniciada |

|

|

WatchGuard Endpoint Security detectó un archivo ejecutable que no registró su creación debido a un problema temporal o porque el archivo ya existía antes de instalar el software de seguridad |

Para obtener más información sobre la información incluida en los eventos, vaya a Campos de los Eventos Recibidos por Cytomic Orion (enlace externo).

Puede crear grupos de elementos basados en los valores de una columna seleccionada.

Para crear grupos:

- Arrastre una columna a la barra Arrastrar Aquí para Establecer Grupos de Filas.

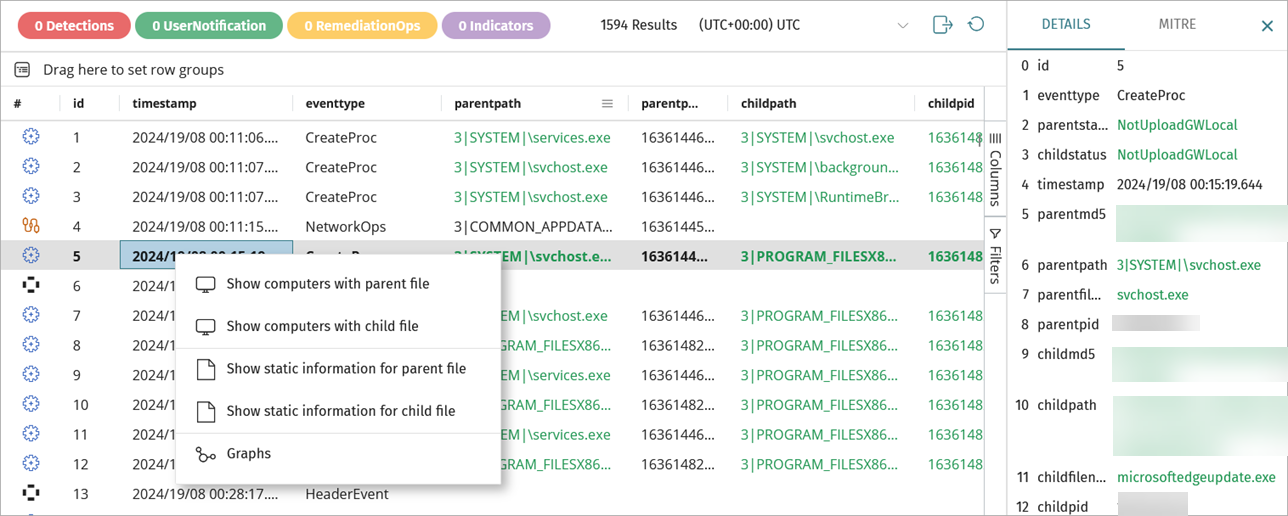

Para ver la telemetría detallada recopilada para un evento específico y la información de MITRE, puede hacer lo siguiente:

- Seleccione un evento.

- Haga clic con el botón derecho en un evento y seleccione una de estas opciones:

- Mostrar Equipos con el Archivo Principal

- Mostrar Equipos con el Archivo Secundario

- Mostrar Información Estática para el Archivo Principal

- Mostrar Información Estática para el Archivo Secundario

- Gráficos

Para obtener más información acerca de gráficos, vaya a Ventana Gráfico de Investigación.

Puede ver los detalles de MITRE solo para las computadoras con el modo Detallado habilitado. Para más información sobre el modo Detallado, vaya a Configurar el Modo Detallado.

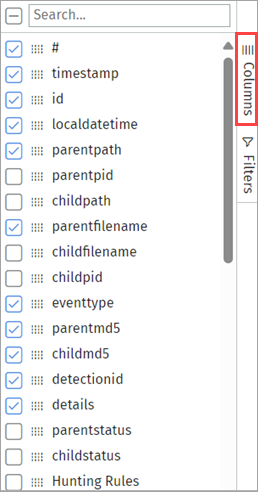

Cambiar Columnas de la Lista de Detalles del Evento

Puede cambiar las columnas y el orden de las columnas de la lista.

Para mostrar u ocultar columnas en la lista:

- En la página Investigación, haga clic en Columnas.

Se abre una lista de columnas para mostrar u ocultar. - Para incluir un detalle del evento en la lista, marque la casilla de selección de la columna que desea ver en la lista.

La columna aparece en la lista. - Para eliminar un detalle del evento, desmarque la casilla de selección de la columna.

La columna se elimina de la lista. - Para cambiar el orden de las columnas, arrastre el parámetro del evento hacia arriba o hacia abajo en la lista.

En la página Investigación, puede ver etiquetas de colores para las categorías de eventos y el número total de eventos registrados en la computadora investigada en la fecha y hora especificadas.

Para abrir un panel flotante que muestra los eventos de la etiqueta seleccionada, haga clic en una etiqueta.

Puede ver estas etiquetas de eventos:

- Detecciones — Eventos de detección de amenazas generados por el software de seguridad instalado en la estación de trabajo o el servidor.

- UserNotifications — Eventos que pueden afectar a la seguridad de la computadora y requieren una acción por parte del usuario.

- RemediationOps — Eventos que requieren que el software de seguridad de la computadora realice una acción.

- Indicadores — Indicadores generados.

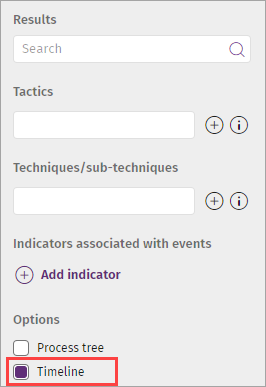

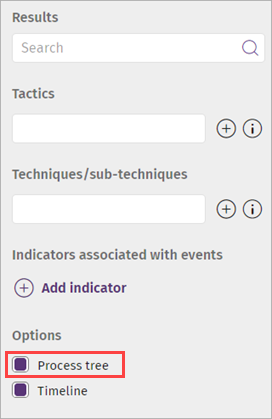

En la sección Filtros, puede filtrar los resultados y buscar un evento específico.

Puede especificar estos parámetros para filtrar y buscar eventos:

- Equipo — Muestra el nombre o el MUID de la computadora investigada.

- MD5 — Muestra el MD5 del archivo analizado en la investigación.

- Fecha — Muestra el período de tiempo de la investigación. Al hacer clic en los cuadros de texto, aparece un calendario para cambiar el intervalo de fechas. El período de tiempo máximo es de 48 horas.

- Zona Horaria — Establezca una zona horaria para la búsqueda. Los resultados aparecen en el panel central con la zona horaria que defina.

- Resultados — Filtra la lista de eventos según el contenido que ingrese en el cuadro de texto. Las búsquedas se realizan en todas las columnas de las entradas de la lista. Sólo puede ingresarse una cadena parcial.

- Táctica — Para filtrar por táctica, ingrese parte del nombre de la táctica o haga clic en

. Aparece una lista de las tácticas asociadas con los eventos de la lista.

. Aparece una lista de las tácticas asociadas con los eventos de la lista. - Técnica/Subtécnica — Para filtrar por técnica o subtécnica, ingrese parte del nombre de la técnica o subtécnica o haga clic en

. Aparece una lista de las técnicas o subtécnicas asociadas con los eventos de la lista.

. Aparece una lista de las técnicas o subtécnicas asociadas con los eventos de la lista. - Añadir indicador — Para filtrar por indicador, ingrese parte del nombre del indicador o haga clic en

. Aparece una lista de los indicadores asociados con los eventos de la lista.

. Aparece una lista de los indicadores asociados con los eventos de la lista. - Opciones — Habilite o deshabilite la escala de tiempo de eventos y el árbol de procesos.

Para obtener información sobre la escala de tiempo de eventos, vaya a Ver Gráficos de Eventos.

Para obtener información sobre el árbol de procesos, vaya a Árbol de Procesos.

El intervalo de fechas no puede ser superior a dos días. Además, puede seleccionar una fecha máxima de hasta siete días antes.

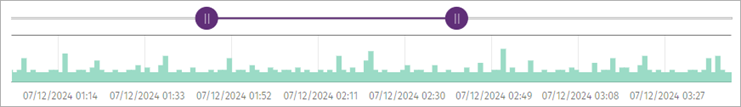

En la página Investigación, puede ver gráficamente el número de eventos que se produjeron por cada unidad de tiempo.

En los gráficos, puede:

- Señalar con el mouse el gráfico para ver el número de eventos que se produjeron en un momento específico.

- Arrastrar la barra hacia la izquierda o hacia la derecha para cambiar el intervalo de la actividad que se muestra en el gráfico.

- Hacer clic en cualquier parte del gráfico y arrastrar el mouse para definir una nueva ventana en la que ver la actividad. El gráfico se actualiza con un nuevo nivel de zoom y un nuevo periodo de tiempo para los datos disponibles.

Para ver los gráficos:

- En la sección Filtros, marque la casilla de selección Escala de Tiempo.

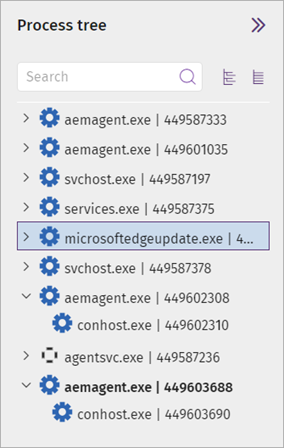

El Árbol de Procesos muestra la jerarquía de todos los procesos que se ejecutan en la computadora.

Para ver el árbol de procesos:

- En la sección Filtros, marque la casilla de selección Árbol de Procesos.

En el Árbol de procesos, puede:

- Expandir un proceso para ver los subprocesos.

- Seleccionar un proceso para buscar un evento asociado con un proceso.

- Contraer o expandir las ramas del árbol.

- Filtrar el árbol de procesos.