Gilt für: ThreatSync+ NDR

ThreatSync+ NDR-Kollektor-Agent für Linux empfängt Protokolldaten von Switches und Routern in Ihrem Netzwerk und sendet die Daten an WatchGuard Cloud.

ThreatSync+ NDR-Kollektor-Agent ermittelt:

- Port 2055 für NetFlow-Protokolldaten von Endpoints.

- Port 6343 für sFlow-Protokolldaten von Endpoints.

- Port 514 für DHCP-Protokolldaten von Windows Log Agent.

Sie können ThreatSync+ NDR-Kollektor-Agent auf Linux-Computern installieren, die mit Ubuntu 22.04 Server LTS oder 24.04 Server LTS laufen.

Detaillierte Informationen über unterstützte Betriebssysteme und Virtualisierungsumgebungen für Linux finden Sie im Abschnitt Systemanforderungen.

WatchGuard Agent für Linux herunterladen und installieren

Die Installation von WatchGuard Agent für Linux und ThreatSync+ NDR-Kollektor-Agent ist ein zweistufiger Prozess.

Um einen Kollektor hinzuzufügen und zu konfigurieren, müssen Sie zuerst das WatchGuard Agent-Installationsprogramm für Linux herunterladen und dann den Installation-Wizard auf dem Linux-Computer ausführen, den Sie als Kollektor konfigurieren möchten. Wenn Sie WatchGuard Agent installiert haben, installiert dieser ThreatSync+ NDR-Kollektor-Agent oder Windows Log Agent. Verwenden Sie die ThreatSync-Verwaltungsoberfläche, um anzugeben, welche Linux-Computer oder -Server als Kollektoren verwendet werden sollen.

Caution: Sie können ThreatSync+ NDR-Kollektor-Agent nicht auf Endpoints installieren, auf denen ein Panda- oder Cytomic-Endpoint Security-Produkt installiert ist. ThreatSync+ NDR-Kollektor-Agent ist nur mit WatchGuard Endpoint Security-Produkten kompatibel.

Bevor Sie beginnen

Bevor Sie WatchGuard Agent für Linux herunterladen, müssen Sie Folgendes gewährleisten:

- Auf dem Computer, der für ThreatSync+ NDR-Kollektor-Agent für Linux bestimmt ist, ist Ubuntu 22.04 Server LTS oder 24.04 Server LTS installiert.

- Sie haben Root-Berechtigungen für den Linux-Computer, auf dem Sie WatchGuard Agent installieren wollen. Sie müssen über sudo-Zugriff verfügen.

- Fügen Sie folgenden Befehl aus, um den Firewall-Status in Ubuntu zu überprüfen:

sudo ufw status verbose

Wenn die Firewall aktiv ist, wird eine Meldung wie Status: aktiv ausgegeben. Wenn der Firewall-Status aktiv ist, müssen Sie folgenden Befehl ausführen, damit Ports in der Firewall die Ausführung von ThreatSync+ NDR-Kollektor-Agent zulassen:

sudo ufw allow 2055/udp

sudo ufw allow 6343/udp

sudo ufw allow 514/udp - Sie haben Internetzugang von Ubuntu, um eine Verbindung zu ThreatSync+ NDR herzustellen. Führen Sie folgenden Befehl aus, um den Internetzugang zu überprüfen:

ping -c 5 google.com

Beispiel:

ping -c 5 google.com

PING google.com(142.250.195.14): 56 data bytes

64bytes from 142.250.195.14: icmp_seq=0 ttl=119 time=14.500 ms

64bytes from 142.250.195.14: icmp_seq=1 ttl=119 time=15.518 ms

64bytes from 142.250.195.14: icmp_seq=2 ttl=119 time=12.415 ms

64bytes from 142.250.195.14: icmp_seq=3 ttl=119 time=17.130 ms|

64bytes from 142.250.195.14: icmp_seq=4 ttl=119 time=15.416 ms

Systemanforderungen

ThreatSync+ NDR-Kollektor-Agent für Linux muss die folgenden Bedingungen erfüllen:

- Ubuntu 22.04 Server LTS oder 24.04 Server LTS (full) installiert mit:

- Minimum an CPU-Cores: 2

- Mindestens 8 GB RAM und 128 GB Speicherplatz

Nur die vollständige Ubuntu-Serverinstallation wird unterstützt. Die Standard (zuvor Minimal genannte) Installation wird nicht unterstützt.

Nur die englische Ubuntu-Installation wird unterstützt.

Wir empfehlen Ubuntu 22.04 Server LTS. Wenn Sie Ubuntu 24.04 Server LTS auf demselben Server wie WatchGuard EPDR installieren, müssen Sie darauf achten, Ihren Linux-Schutz auf 3.0.5.00.0001 oder höher upzugraden.

Für Netzwerke mit einer NetFlow-Rate über 500.000 pro Minute sind mehr CPUs, RAM und Festplattenspeicher erforderlich.

- x86-64 Architektur — Führen Sie folgenden Befehl aus, um die Architektur Ihres Computers zu überprüfen:

user@ndr-ubuntu24:~$ uname -m

x86_64

Weitere Informationen über unterstützte Betriebssysteme und Virtualisierungsumgebungen finden Sie im Abschnitt Fehlersuche in ThreatSync+ NDR-Kollektor-Agent für Linux dieses Dokuments oder unter Betriebssystem-Kompatibilität für ThreatSync+ NDR-Komponenten in den ThreatSync+ NDR-Versionshinweisen.

WatchGuard Agent für Linux installieren

Installieren Sie WatchGuard Agent auf allen Linux-Computern, die Sie als Kollektoren konfigurieren möchten. Normalerweise müssen Sie ThreatSync+ NDR-Kollektor-Agent für jeden physischen Standort in Ihrem Netzwerk auf nur einem Computer installieren.

So installieren Sie WatchGuard Agent für Linux:

- Melden Sie sich bei Ihrem WatchGuard Cloud-Konto an.

- Für Service-Provider-Konten wählen Sie im Kontomanager die Option Mein Konto.

- Wählen Sie Konfigurieren > ThreatSync+ Integrationen > Kollektoren.

- Wählen Sie auf der Registerkarte ThreatSync+ NDR-Kollektor-Agenten die Option Kollektor hinzufügen.

- Klicken Sie im Abschnitt WatchGuard Agent herunterladen und installieren auf WatchGuard Agent herunterladen.

Das Dialogfeld WatchGuard Agent-Installationsprogramm herunterladen wird geöffnet. - Wählen Sie im Dialogfeld WatchGuard Agent-Installationsprogramm herunterladen die Option Linux.

- (Optional) Klicken Sie auf Download-URL kopieren, um die Download-URL zu speichern.

- Klicken Sie auf Herunterladen.

Die Datei WatchGuard Agent.run wird heruntergeladen. - Kopieren Sie die .RUN-Datei auf den Linux-Computer oder -Server, von dem Sie Protokolle erhalten möchten.

- Melden Sie sich am Linux-Computer an und überprüfen Sie, dass die Version des Betriebssystems unterstützt wird. Die Felder Beschreibung und Version zeigen die Version an.Ausgabe-Beispiel:

ndr@ndr-ubuntu:~$ lsb_release -a

No LSB modules are available.

Distributor ID: Ubuntu

Description: Ubuntu 24.04.1 LTS

Release: 24,04

Codename: noble

ndr@ndr-ubuntu:~$

- Überprüfen Sie, dass Sie sich in dem Verzeichnis befinden, in das Sie die Datei WatchGuard Agent.run kopiert haben. Führen Sie den Befehl ls -l aus, um die Namen der Dateien im aktuellen Verzeichnis aufzuführen, und überprüfen Sie, dass WatchGuard Agent.run auf der Liste steht.Ausgabe-Beispiel:

ndr@ndr-ubuntu:~$ ls -1

total 2072

-rw-rw-r-- 1 ndr ndr 2121583 Oct 2 08:06 'WatchGuard Agent.run'

ndr@ndr-ubuntu:~$ - Um WatchGuard Agent zu installieren, führen Sie folgenden Befehl aus:

sudo bash "WatchGuard Agent.run"Ausgabe-Beispiel:

ndr@ndr-ubuntu24:~$ sudo bash 'WatchGuard Agent.run'

[sudo] password for ndr:

Verifying archive integrity... 100% All good.

Uncompressing WatchGuard Agent Installer 100%

Desktop server detected

Installing debian repository

Removing debian repository

Repository installed

Hit:1 https://repository.pandasecurity.com/aether/qa-us1/installers/agent/linux/1.15.00.0000/default/deb/common stable InRelease

Hit:2 http://security.ubuntu.com/ubuntu noble-security InRelease

Hit:3 http://in.archive.ubuntu.com/ubuntu noble InRelease

Hit:4 http://in.archive.ubuntu.com/ubuntu noble-updates InRelease

Hit:5 http://in.archive.ubuntu.com/ubuntu noble-backports InRelease

Reading package lists... Done

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

apt-transport-https is already the newest version (2.7.14build2).

0 upgraded, 0 newly installed, 0 to remove and 21 not upgraded.

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

The following NEW packages will be installed: management-agent

0 upgraded, 1 newly installed, 0 to remove and 21 not upgraded.

Need to get 0 B/15.3 MB of archives.

After this operation, 130 MB of additional disk space will be used.

Selecting previously unselected package management-agent.

(Reading database ... 150921 files and directories currently installed.)

Preparing to unpack .../management-agent_1.15.00.0000-1.10.00-2000-g8ff98e0_amd64.deb ...

Running preinst script with params: install 1.15.00.0000-1.10.00-2000-g8ff98e0 1.15.00.0000-1.10.00-2000-g8ff98e0

Unpacking management-agent (1.15.00.0000-1.10.00-2000-g8ff98e0) ...

Setting up management-agent (1.15.00.0000-1.10.00-2000-g8ff98e0) ...

Running postinst script with params: configure 1.15.00.0000-1.10.00-2000-g8ff98e0

Created symlink /etc/systemd/system/multi-user.target.wants/management-agent.service → /usr/lib systemd/system/management-agent.service.

starting service

Management Agent installation successfully completed!

Succeeded

ndr@ndr-ubuntu24:~$

Wenn Sie eine Ausgabe mit folgenden Informationen sehen, bedeutet dies, dass WatchGuard Agent bereits installiert ist:

Reading state information... Done

management-agent is already the newest version (1.15.00.0000-1.10.00-1988-gcffa169).

0 upgraded, 0 newly installed, 0 to remove and 15 not upgraded.

Succeeded

Um zu überprüfen, ob WatchGuard Agent erfolgreich installiert wurde, stellen Sie sicher, dass auf der Registerkarte ThreatSync+ NDR-Kollektor-Agenten der Status Erfolg angezeigt wird. Der Linux-Kollektor zeigt den Echtzeitstatus, der ungefähr alle fünf Minuten aktualisiert wird.

Nachdem Sie WatchGuard Agent auf Ihrem Linux-Computer installiert haben, überprüfen Sie, dass ein Verzeichnis unter /opt/collector erstellt wurde. Weitere Informationen finden Sie unter Fehlersuche in ThreatSync+ NDR-Kollektor-Agent für Linux.

Informationen zum Deinstallieren von WatchGuard Agent oder ThreatSync+ NDR-Kollektor-Agent finden Sie unter ThreatSync+ NDR-Kollektor-Agent für Linux löschen.

ThreatSync+ NDR-Kollektoren konfigurieren

Um Active Directory DHCP-Protokolle zu sammeln, müssen Sie beide Typen von Kollektor-Agenten zu Ihrem Netzwerk hinzufügen und konfigurieren — zunächst ThreatSync+ NDR-Kollektor-Agent, danach Windows Log Agent.

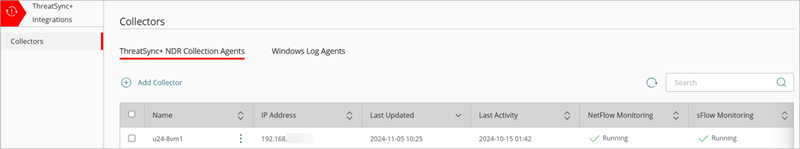

Sie konfigurieren ThreatSync+ NDR-Kollektor-Agenten auf der Seite Kollektoren.

Die Registerkarte ThreatSync+ NDR-Kollektor-Agenten zeigt die folgenden Spalten:

- Name — Name des Kollektors.

- IP-Adresse — IP-Adresse des Computers, auf dem der Kollektor installiert ist.

- Zuletzt aktualisiert — Datum und Uhrzeit der letzten Kollektor-Datenaktualisierung.

- Letzte Aktivität — Datum und Uhrzeit der letzten Datenübermittlung des Kollektors an ThreatSync+ NDR.

- NetFlow-Überwachung — Zeigt den Status der NetFlow-Überwachung (ob der Prozess nfcapd ausgeführt wird). Beispielsweise Wird ausgeführt oder Gestoppt.

- sFlow-Überwachung — Zeigt den Status der sFlow-Überwachung (ob der Prozess sfcapd ausgeführt wird). Beispielsweise Wird ausgeführt oder Gestoppt.

- Status — Zeigt den Status des Kollektors an. Klicken Sie auf den Status, um weitere Informationen aufzurufen. Mögliche Status sind:

- Erfolg — Der Kollektor ist installiert und empfängt Netzwerkdaten.

- Keine Informationen — Der Status des Kollektors konnte nicht gemeldet werden.

- Offline — Der Kollektor ist offline.

- Fehler — Beim Kollektor ist ein Fehler aufgetreten. Weitere Informationen finden Sie unter Fehlersuche in ThreatSync+ NDR-Kollektor-Agent für Linux.

- Initialisierung — Der Kollektor wird gerade von WatchGuard Agent installiert. Der Status wechselt zu Erfolg, sobald der Kollektor beginnt, Heartbeat-Daten zu senden (ungefähr fünf Minuten).

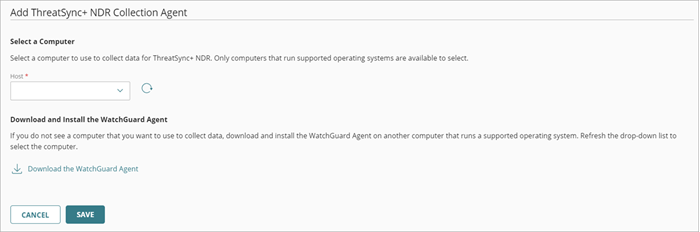

ThreatSync+ NDR-Kollektor-Agent für Linux hinzufügen

Normalerweise wird nur ein ThreatSync+ NDR-Kollektor-Agent für jeden physischen Standort in Ihrem Netzwerk benötigt. Um DHCP-Datenprotokolle hinzuzufügen, müssen Sie ThreatSync+ NDR Kollektion Agent auf einem Linux-Computer mit statischer IP-Adresse hinzufügen.

So fügen Sie Ihrem Computer ThreatSync+ NDR-Kollektor-Agent hinzu:

- Melden Sie sich bei Ihrem WatchGuard Cloud-Konto an.

- Für Service-Provider-Konten wählen Sie im Kontomanager die Option Mein Konto.

- Wählen Sie Konfigurieren > ThreatSync+ Integrationen > Kollektoren.

- Wählen Sie auf der Registerkarte ThreatSync+ NDR-Kollektor-Agenten die Option Kollektor hinzufügen.

- Wählen Sie in der Dropdown-Liste Host den Linux-Computer, den Sie als ThreatSync+ NDR-Kollektor-Agent verwenden möchten.

Diese Liste beinhaltet alle Computer, auf denen WatchGuard Agent installiert ist. Um die Liste der verfügbaren Computer und Server neu zu laden, klicken Sie auf .

. - Klicken Sie auf Speichern.

Kollektor-Agent beginnt, Daten an ThreatSync+ NDR zu melden. Sie können die gemeldeten Datenverkehrsinformationen auf der Seite Netzwerkzusammenfassung einsehen.

Erfassen Sie die IP-Adresse von ThreatSync+ NDR-Kollektor-Agent. Sie müssen die IP-Adresse eingeben, um Windows Log Agent zu konfigurieren.

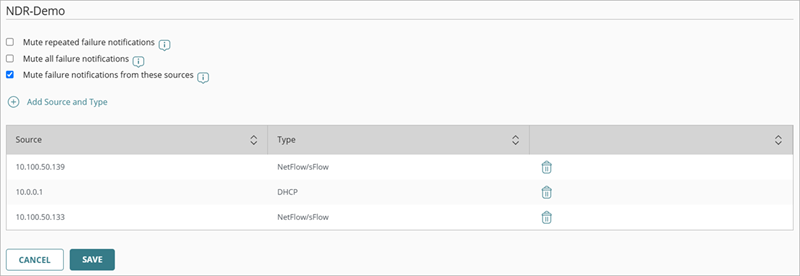

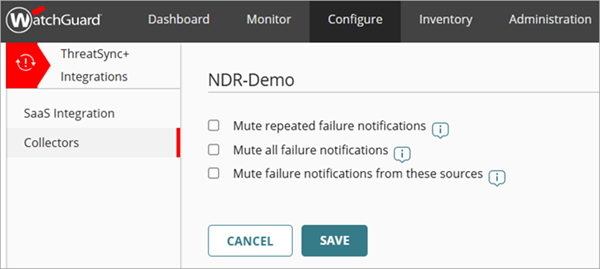

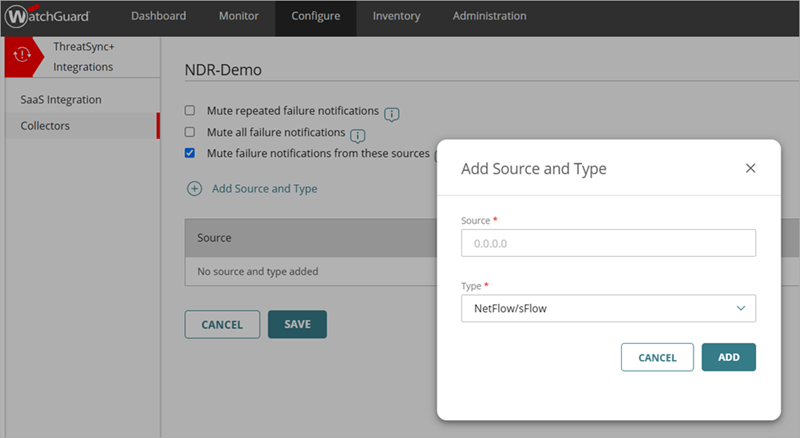

Fehlerbenachrichtigungen von ThreatSync+ NDR-Kollektor-Agent stumm schalten

Es ist möglich einen bestehenden ThreatSync+ NDR-Kollektor-Agent zu bearbeiten und Fehlerbenachrichtigungen von einem spezifischen Kollektor-Agent stumm zu schalten. Sie können auch Fehlerbenachrichtigungen einer von Ihnen hinzugefügten und konfigurierten Protokollquelle stumm schalten.

So konfigurieren Sie Fehlerbenachrichtigungen für einen bestehenden ThreatSync+ NDR-Kollektor-Agent:

- Melden Sie sich bei Ihrem WatchGuard Cloud-Konto an.

- Für Service-Provider-Konten wählen Sie im Kontomanager die Option Mein Konto.

- Wählen Sie Konfigurieren > ThreatSync+ Integrationen > Kollektoren.

- Klicken Sie auf der Registerkarte ThreatSync+ NDR-Kollektor-Agenten neben dem ThreatSync+ NDR-Kollektor-Agent, den Sie bearbeiten wollen, auf

. Klicken Sie auf Bearbeiten.

. Klicken Sie auf Bearbeiten.

Die Optionen für Misserfolge stumm schalten werden angezeigt.

- Wählen Sie eine der folgenden Optionen:

- Wiederholte Fehlerbenachrichtigungen stumm schalten — Wählen Sie diese Option, um aufeinanderfolgende Kollektor-Fehlerbenachrichtigungen für diesen Kollektor stumm zu schalten. Wenn diese Option aktiviert ist, wird bei Auftreten eines Kollektorfehlers nur eine Benachrichtigung für diesen Kollektor gesendet.

- Alle Fehlerbenachrichtigungen stumm schalten — Wählen Sie diese Option, um alle Kollektor-Fehlerbenachrichtigungen für diesen Kollektor stumm zu schalten. Wenn diese Option aktiviert ist, wird bei Auftreten eines Kollektorfehlers keine Benachrichtigung für diesen Kollektor gesendet.

- Fehlerbenachrichtigungen von diesen Quellen stumm schalten — Wählen Sie diese Option, um spezifische Protokollquellen hinzuzufügen und zu konfigurieren, für die Sie Fehlerbenachrichtigungen stumm schalten möchten. Diese Option schaltet alle Kollektor-Fehlerbenachrichtigungen für Ihre konfigurierte Protokollquelle stumm. Wenn diese Option aktiviert ist, wird bei Auftreten eines Kollektorfehlers keine Benachrichtigung für diese Protokollquelle gesendet. Um eine Protokollquelle hinzuzufügen, gehen Sie zu Schritt 6.

- Klicken Sie auf Fehlerbenachrichtigungen von diesen Quellen stumm schalten, um eine Protokollquelle hinzuzufügen und zu konfigurieren, für die Sie Benachrichtigungen stumm schalten möchten.

- Klicken Sie auf Quelle und Typ hinzufügen.

Das Dialogfeld Quelle und Typ hinzufügen wird geöffnet.

- Klicken Sie auf Quelle und Typ hinzufügen.

- Geben Sie in das Textfeld Quelle die Quell-IP-Adresse ein.

- Wählen Sie aus der Dropdown-Liste Typ entweder NetFlow/sFlow oder DHCP als Typ der Quelle.

- Klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern.

Die neue Quelle wird hinzugefügt.

- Zum Löschen einer Quelle klicken Sie auf

. Klicken Sie auf Speichern.

. Klicken Sie auf Speichern.

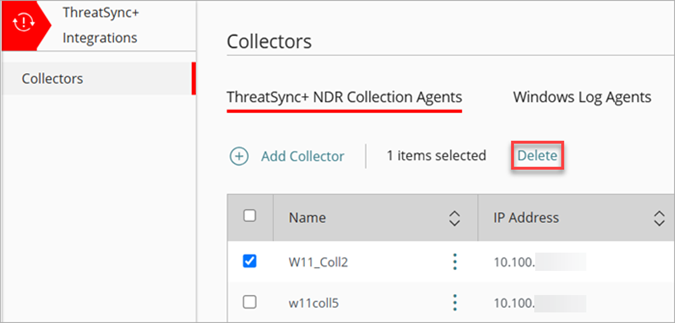

ThreatSync+ NDR-Kollektor-Agent für Linux löschen

Soll ein spezifischer ThreatSync+ NDR-Kollektor-Agent nicht mehr länger verwendet werden, können Sie ihn aus der ThreatSync+ Integrationen-Benutzeroberfläche löschen. Wird Kollektor-Agent aus der Benutzeroberfläche gelöscht, wird Kollektor-Agent automatisch von WatchGuard Agent deinstalliert.

So löschen Sie ThreatSync+ NDR-Kollektor-Agent aus der Benutzeroberfläche:

- Melden Sie sich bei Ihrem WatchGuard Cloud-Konto an.

- Für Service-Provider-Konten wählen Sie im Kontomanager die Option Mein Konto.

- Wählen Sie Konfigurieren > ThreatSync+ Integrationen > Kollektoren.

- Wählen Sie auf der Registerkarte ThreatSync+ NDR-Kollektor-Agenten einen oder mehrere Kollektoren, die Sie löschen möchten.

- Klicken Sie auf Löschen.

ThreatSync+ NDR-Kollektor-Agent wird von WatchGuard Agent deinstalliert.

Wenn Sie sowohl WatchGuard Agent als auch ThreatSync+ NDR-Kollektor-Agent deinstallieren möchten, können Sie WatchGuard Agent von Ihrem Linux-System deinstallieren.

Um WatchGuard Agent und ThreatSync+ NDR-Kollektor-Agent von Ihrem Linux-System zu deinstallieren, führen Sie folgenden Befehl aus:

/usr/local/management-agent/repositories/ma/install --remove

Ausgabe-Beispiel:

sudo /usr/local/management-agent/repositories/ma/install --remove

Desktop server detected

Reading package lists... Done

Building dependency tree... Done

Reading state information... Done

The following packages will be REMOVED:

management-agent

0 upgraded, 0 newly installed, 1 to remove and 15 not upgraded.

After this operation, 130 MB disk space will be freed.

(Reading database ... 150989 files and directories currently installed.)

Removing management-agent (1.15.00.0000-1.10.00-1988-gcffa169) ...

Running prerm script with params: remove

Warning: The unit file, source configuration file or drop-ins of management-agent.service changed on disk. Run 'systemctl daemon-reload' to reload units.

Removed "/etc/systemd/system/multi-user.target.wants/management-agent.service".

Reporting agent uninstallation

nfcapd killed (pid 7985)

nfcapd killed (pid 7987)

sfcapd killed (pid 8022)

sfcapd killed (pid 8023)

Removing user's data

Running postrm script with params: remove

Succeeded

Windows Log Agent installieren

Windows Log Agent ist ein Kollektor-Agent, der Windows DHCP-Serverprotokolle liest und sie dann an ThreatSync+ NDR-Kollektor-Agent weiterleitet. ThreatSync+ NDR-Kollektor-Agent leitet die DHCP-Protokolle seinerseits an WatchGuard Cloud weiter.

Damit ThreatSync+ NDR-Kollektor-Agent für Linux DHCP-Serverprotokolle erhält, müssen Sie Windows Log Agent in Ihrem Netzwerk installieren und konfigurieren. Sie können Windows Log Agent auf Windows Server 2019 oder 2022 installieren. Einige dieser Server könnten auch Domänen-Controller sein. Weitere Informationen finden Sie unter Windows Log Agent konfigurieren.

Um die Übersicht über Geräte zu behalten, wenn diese ihre IP-Adresse ändern, empfehlen wir Ihnen, Windows Log Agent zu verwenden, um Active Directory DHCP-Protokolle zu sammeln. Fügen Sie Windows Log Agent auf allen DHCP-Servern hinzu und konfigurieren Sie ihn.

Fehlersuche in ThreatSync+ NDR-Kollektor-Agent für Linux

Wenn Sie auf der Seite Netzwerkzusammenfassung innerhalb von 60 bis 90 Minuten keine gemeldeten Datenverkehrsinformationen sehen, können Sie die Informationen in diesem Abschnitt für die Fehlersuche bei Kollektor-Problemen verwenden.

So suchen und beheben Sie Fehler in ThreatSync+ NDR-Kollektor-Agent für Linux:

- Stellen Sie sicher, dass der Linux-Computer die Anforderungen erfüllt, wie in Abschnitt Systemanforderungen .

- Führen Sie folgenden Befehl aus, um Diagnosen über den Firewall-Status, den Nfcapd-Status, Sfcapd-Status und Zeit des letzten Uploads zu sehen und die Verbindung zu WatchGuard zu testen:

sudo /opt/collector/scripts/collectorDiagnostics.sh

Ausgabe-Beispiel:

ndr@ndr-ubuntu24:/$ sudo /opt/collector/scripts/collectorDiagnostics.sh

[sudo] password for ndr:

Nfcapd is running

Sfcapd is running

Last upload occurred at Thu Oct 3 13:56:05 UTC 2024

Connectivity test to WatchGuard succeeded

Starting diagnostic data gathering...

collectorDiagnostics.sh erhebt ebenfalls Diagnosedaten auf /opt/collector/staging, die für eine weiterführende Fehlersuche mit dem WatchGuard Support geteilt werden können.

- Die ThreatSync+ NDR-Kollektor-Agent-Protokolle werden auf /opt/collector/logs angezeigt.

- Verwenden Sie den Befehl netstat -na, um zu überprüfen, ob der Computer die folgenden Ports ermitteln kann:

- Port 2055 — NetFlow-Protokolldaten von Endpoints

- Port 6343 — sFlow-Protokolldaten von Endpoints

- Port 514 — DHCP-Protokolldaten von Windows Log Agent

Wenn Sie netstat nicht installiert haben, führen Sie folgenden Befehl aus: sudo apt install net-tools

- Stellen Sie sicher, dass es keine Firewall-Richtlinie gibt, die Datenverkehr von den folgenden Ports blockiert: 2055, 6343 and 514. Bei einer Cloud-verwalteten Firebox entfernen Sie den blockierten Port 514 auf der Seite Konfigurieren > Geräte > Gerätekonfiguration > Netzwerk-Blockierung in WatchGuard Cloud. Informationen dazu, wie Sie einen blockierten Port für lokal verwaltete Fireboxen entfernen, finden Sie unter Ports blockieren in der Fireware-Hilfe.

- Überprüfen Sie, ob Sie eine unterstützte Visualisierungsumgebung installiert haben. Diese Virtualisierungsumgebungen sind verifiziert:

| ThreatSync+ NDR Kollektor-Virtualisierungsumgebung | Ubuntu 22.04 LTS | Ubuntu 24.04 LTS |

|---|---|---|

| Hyper-V |

|

|

| VMware ESXi 7.0.3 |

|

|

| VMware ESXi 8.0 |

|

|

| KVM Hypervisor QEMU 9.0.0 |

|

|

| Oracle Virtual Box 7.0 |

|

|

- Überprüfen Sie auf der Seite Konfigurieren> ThreatSync> ThreatSync+ NDR > Kollektoren die Spalte Status in der Tabelle Kollektoren. Klicken Sie für weitere Informationen auf den Status:

- Erfolg — Der Kollektor ist installiert und empfängt Netzwerkdaten.

- Keine Informationen — Der Status des Kollektors konnte nicht gemeldet werden.

- Offline — Der Kollektor ist offline.

- Fehler — Beim Kollektor ist ein Fehler aufgetreten.

- Initialisierung — Der Kollektor wird gerade von WatchGuard Agent installiert. Der Status wechselt zu Erfolg, sobald der Kollektor beginnt, Heartbeat-Daten zu senden (ungefähr fünf Minuten).

Für die Fehlersuche in Windows Log Agent gehen Sie zu Fehlersuche in Windows Log Agent.

Über ThreatSync+ NDR-Kollektoren

ThreatSync+ NDR-Kollektoren konfigurieren (Windows-Computer)