Gilt für: WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR,WatchGuard EDR Core, WatchGuard EPP

Verifizieren Sie anhand der Information in diesem Hilfethema, dass Ihr Mac-Computer mit den WatchGuard Endpoint Security-Produkten kompatibel ist und dass Ihr Computer mit den erforderlichen Endpoint-Software-URLs kommunizieren kann.

- Vergewissern Sie sich, dass Ihr Mac-Computer die Anforderungen der Versionshinweise erfüllt (externer Link).

- Vergewissern Sie sich, dass Ihr Mac-Computer mit den in diesem Artikel aufgeführten URLs kommunizieren kann (externer Link).

Daten erfassen für macOS-Agenten-Version 3.x

Falls Ihr Endpoint Security-Produkt bereits auf dem aktuellen Stand ist und es trotzdem ein Problem gibt, erfassen Sie die folgenden nützlichen Informationen für den Supportfall:

- Machen Sie einen Screenshot des Problems.

- Beschreiben Sie das Problem im Detail.

- Führen Sie das Skript aether_logs_mac_v3.sh aus und erstellen Sie eine tar.gz Datei.

- Aktivieren Sie den Supportzugriff auf Ihr WatchGuard Cloud-Konto.

Sie können die Daten über Ihr Endpoint Security-Produkt mit dem Skript aether_logs_mac_v3.sh erfassen. Stellen Sie die vom Skript generierte tar.gz-Datei bereit, wenn Sie den Support kontaktieren.

So erfassen Sie Daten und erstellen ein Diagnosepaket:

- Laden Sie die ZIP-Datei mit dem Skript aether_logs_mac_v3.sh herunter von: https://www.pandasecurity.com/resources/tools/aether_logs_mac_v3.zip (externer Link)

Die Datei ist passwortgeschützt. Verwenden Sie Panda als Passwort. - Entpacken Sie den Ordner aether_logs_mac_v3.sh an einem Speicherort Ihrer Wahl.

- Im Terminal-Fenster ändern Sie das Verzeichnis zum Verzeichnis aether_logs_mac_v3.

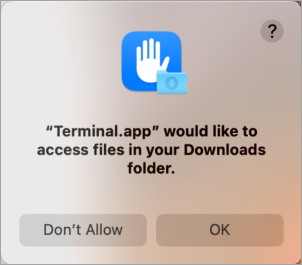

- Um sicherzustellen, dass Sie Zugriff auf die Dateien im Verzeichnis haben, geben Sie den folgenden Listen-Befehl ein:

ls - Im Dialogfeld, das sich öffnet, klicken Sie auf OK.

Falls sich kein Dialogfeld öffnet, haben Sie bereits Zugriff auf die Dateien im Verzeichnis. Gehen Sie zum nächsten Schritt.

- Um das Skript mit Root-Berechtigungen auszuführen, geben Sie Folgendes ein:

sudo ./aether_logs_mac_v3.sh

Das Optionen-Menü wird geöffnet. Die verfügbaren Optionen sind:

0. Debug-Protokolle aktivieren

1. Debug-Protokolle deaktivieren

2. Watch-Dog-Protokolle aktivieren

3. Watch-Dog-Protokolle deaktivieren

4. Netzwerkschutz-Protokolle aktivieren

5. Netzwerkschutz-Protokolle deaktivieren

6. Systemprotokolle erfassen

7. URL-Schutz testen

8. Beenden

- Um mit der Erfassung der Protokolle zu beginnen, geben Sie 0 ein.

- Reproduzieren Sie das Problem.

- Um Protokolle zu deaktivieren, geben Sie die 1 ein.

- Um Daten zu erfassen, geben Sie die 6 ein.

Nach einiger Zeit erstellt der Prozess eine tar.gz Datei mit den Protokollen. Um den Supportfall zu unterstützen, wenden Sie sich an den Support und senden Sie die tar.gz Datei.

Falls Sie versuchen, die Informationen ohne installierten Schutz zu erfassen, könnten Ihnen nicht alle Optionen angezeigt werden. Falls dies der Fall ist, geben Sie die 0 ein, um Protokolle zu erfassen und senden Sie die erzeugte tar.gz-Datei an den Support.

Daten erfassen für macOS-Agenten-Version 2.x

Falls Ihr Endpoint Security-Produkt bereits auf dem aktuellen Stand ist und es trotzdem ein Problem gibt, erfassen Sie die folgenden nützlichen Informationen für den Supportfall:

- Machen Sie einen Screenshot des Problems.

- Beschreiben Sie das Problem im Detail.

- Führen Sie das Skript aether_logs.sh aus und erstellen Sie eine tar.gz Datei.

- Aktivieren Sie den Supportzugriff auf Ihr WatchGuard Cloud-Konto.

Sie können die Daten über Ihr Endpoint Security-Produkt mit dem Skript aether_logs.sh erfassen. Stellen Sie die vom Skript generierte tar.gz-Datei bereit, wenn Sie den Support kontaktieren.

So erfassen Sie Daten und erstellen ein Diagnosepaket:

- Laden Sie die ZIP-Datei mit dem Skript aether_logs.sh herunter von: https://www.pandasecurity.com/resources/tools/aether_logs.zip (externer Link)

Die Datei ist passwortgeschützt. Verwenden Sie Panda als Passwort. - Entpacken Sie den Ordner aether_logs an einem Speicherort Ihrer Wahl.

- Im Terminal-Fenster ändern Sie das Verzeichnis zum Verzeichnis aether_logs.

- Um das Skript mit Root-Berechtigungen auszuführen, geben Sie Folgendes ein:

sudo ./aether_logs.sh

Das Optionen-Menü wird geöffnet. Die verfügbaren Optionen sind:

0. Debug-Protokolle aktivieren

1. Debug-Protokolle deaktivieren

2. Systemprotokolle erfassen

3. URL-Schutz testen

4. Beenden

- Um mit der Erfassung der Protokolle zu beginnen, geben Sie 0 ein.

- Reproduzieren Sie das Problem.

- Um Protokolle zu deaktivieren, geben Sie die 1 ein.

- Um Daten zu erfassen, geben Sie die 2 ein.

Nach einiger Zeit erstellt der Prozess eine tar.gz Datei mit den Protokollen. Um bei Ihrem Support-Fall behilflich zu sein, wenden Sie sich an den Support und senden Sie ihnen die tar.gz Datei.

Falls Sie versuchen, die Informationen ohne installierten Schutz zu erfassen, könnten Ihnen nicht alle Optionen angezeigt werden. Falls dies der Fall ist, geben Sie die 2 ein, um Protokolle zu erfassen. Wenn fertiggestellt, senden Sie die erzeugte Datei tar.gz an den Support.

Endpoint hat keinen Schutz

Falls wenn Sie auf Ihrem Endpoint keinen Schutz installiert haben, können Sie trotzdem Systemprotokolle erfassen:

- Um mit der Erfassung der Protokolle zu beginnen, geben Sie 0 ein.

- Um Protokolle zu deaktivieren, geben Sie die 1 ein.

Nach einiger Zeit erstellt der Prozess eine tar.gz Datei mit den Protokollen. Um den Supportfall zu unterstützen, wenden Sie sich an den Support und senden Sie die tar.gz Datei.

Erforderliche Berechtigungen zur Aktivierung von WatchGuard Endpoint Security auf macOS (externer Link)