Gilt für: WatchGuard Advanced Reporting Tool

Das Application Control-Dashboard zeigt Einzelheiten über die im Netzwerk installierten und ausgeführten Anwendungen, wozu legitime Software gehören könnte, die für böswillige Aktionen genutzt wird. Mithilfe des Application Control-Dashboards können Sie dazu beitragen, Anwendungen zu identifizieren, die unerwünscht, nicht autorisiert, nicht lizenziert, bekanntermaßen gefährdet und bandbreitenintensiv sind, sowie Scripting-, Fernzugriffs- oder Systemtools.

Ihre Operator-Rolle bestimmt, was Sie in WatchGuard Cloud anzeigen und tun können. Ihre Rolle muss die Berechtigung Zugriff auf erweiterte Sicherheitsinformationen haben, um diese Funktion anzuzeigen oder zu konfigurieren. Weitere Informationen finden Sie unter WatchGuard Cloud-Operatoren und -Rollen verwalten.

Application Control-Dashboard

- Wählen Sie in WatchGuard Cloud Überwachen > Endpoints.

- Wählen Sie Status > Advanced Visualization.

- Wählen Sie im linken Fenster Advanced Reporting > Application Control.

- Wählen Sie einen Zeitraum für die Filterung der Daten.

- Klicken Sie auf Refresh.

Das Dashboard stellt die Informationen für den ausgewählten Zeitraum dar.

Das Application Control-Dashboard hat vier Registerkarten:

- IT Applications (IT-Anwendungen)

- Vulnerable Applications (gefährdete Anwendungen)

- Bandwidth Consuming Applications (Anwendungen mit hohem Bandbreitenverbrauch)

- Special Applications & Tools (Spezialanwendungen und -tools)

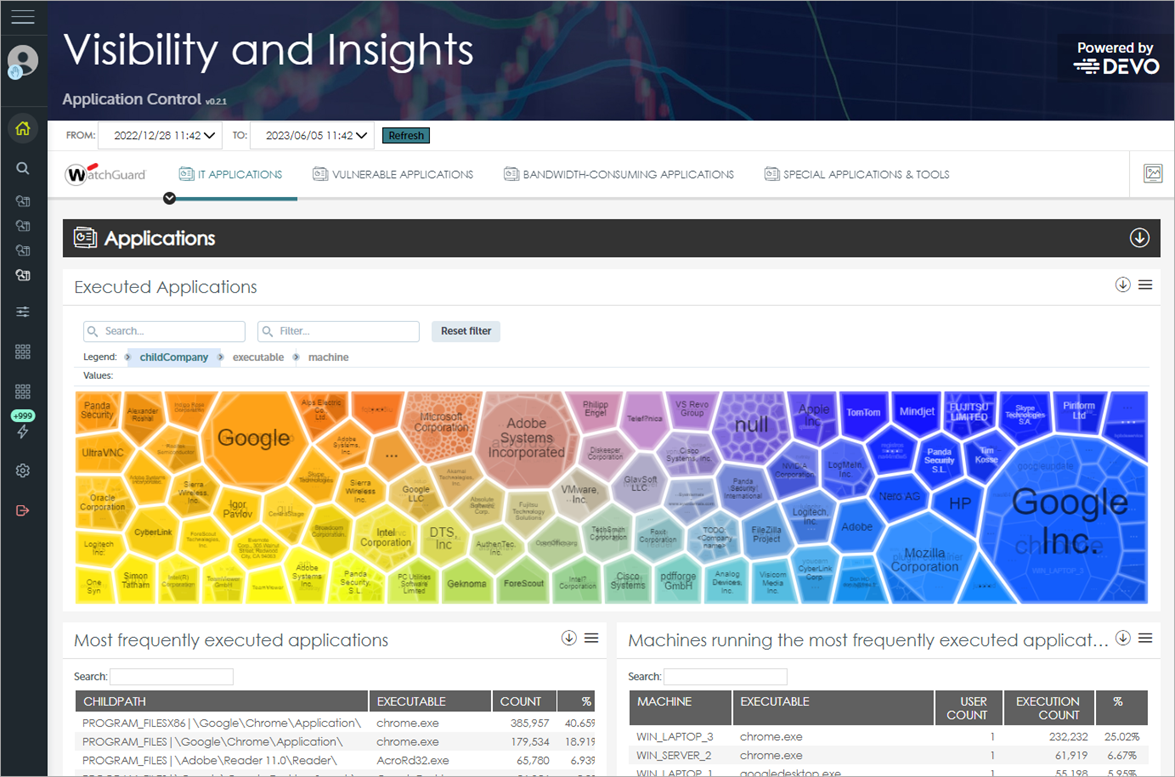

IT Applications (IT-Anwendungen)

Die Registerkarte IT Applications zeigt, welche Anwendungen auf Netzwerkcomputern ausgeführt wurden und beinhaltet die verwendeten Microsoft Office-Lizenzen.

Auf der Registerkarte IT Applications sind folgende Kacheln verfügbar:

Executed Applications (Ausgeführte Anwendungen)

Diese Kachel zeigt die die im Netzwerk ausgeführten Anwendungen als prozentualen Anteil. Ebenfalls angezeigt werden der Name der Programmdatei, der Speicherort auf der Festplatte des Computers, und der Computer im Netzwerk, auf dem sie ausgeführt wurde.

Mit den Informationen dieser Kachel können Sie schnell die am häufigsten ausgeführten Programme im Netzwerk identifizieren und die Verwendung von unangemessener oder nicht lizenzierter Software erkennen.

Most Frequently Executed Applications (Am häufigsten ausgeführte Anwendungen)

Diese Kachel zeigt eine Liste der am häufigsten ausgeführten Anwendungen im Netzwerk.

Machines Running the Most Frequently Executed Applications (Geräte, auf denen die am häufigsten ausgeführten Anwendungen laufen)

Diese Kachel zeigt eine Liste der Computer, auf denen die am häufigsten ausgeführten Anwendungen laufen.

Least Frequently Executed Applications (Am seltensten ausgeführte Anwendungen)

Diese Kachel zeigt eine Liste der am seltensten verwendeten Anwendungen im Netzwerk. Sie bietet Einblick in ausgeführte Anwendungen, die von der IT-Abteilung übersehen werden könnten.

Machines Running the Least Frequently Executed Applications (Geräte, auf denen die am seltensten ausgeführten Anwendungen laufen)

Diese Kachel zeigt eine Liste der Computer, die die am seltensten verwendeten Anwendungen ausführen.

Microsoft Office Licenses in Use (Microsoft Office-Lizenzen in Verwendung)

Diese Kachel zeigt die im Netzwerk verwendeten Microsoft Office-Lizenzen und die Anzahl der Benutzer, die diese haben.

Microsoft Office Applications in Use (Microsoft Office-Anwendungen in Verwendung)

Diese Kachel zeigt die im Netzwerk verwendeten Microsoft Office-Anwendungen und die Anzahl der Benutzer, die diese ausführen.

Microsoft Office Applications by User (Microsoft Office-Anwendungen nach Benutzer)

Diese Kachel zeigt die Anzahl der Benutzer, die eine Microsoft Office-Anwendung ausgeführt haben und die Anzahl der Ausführungen.

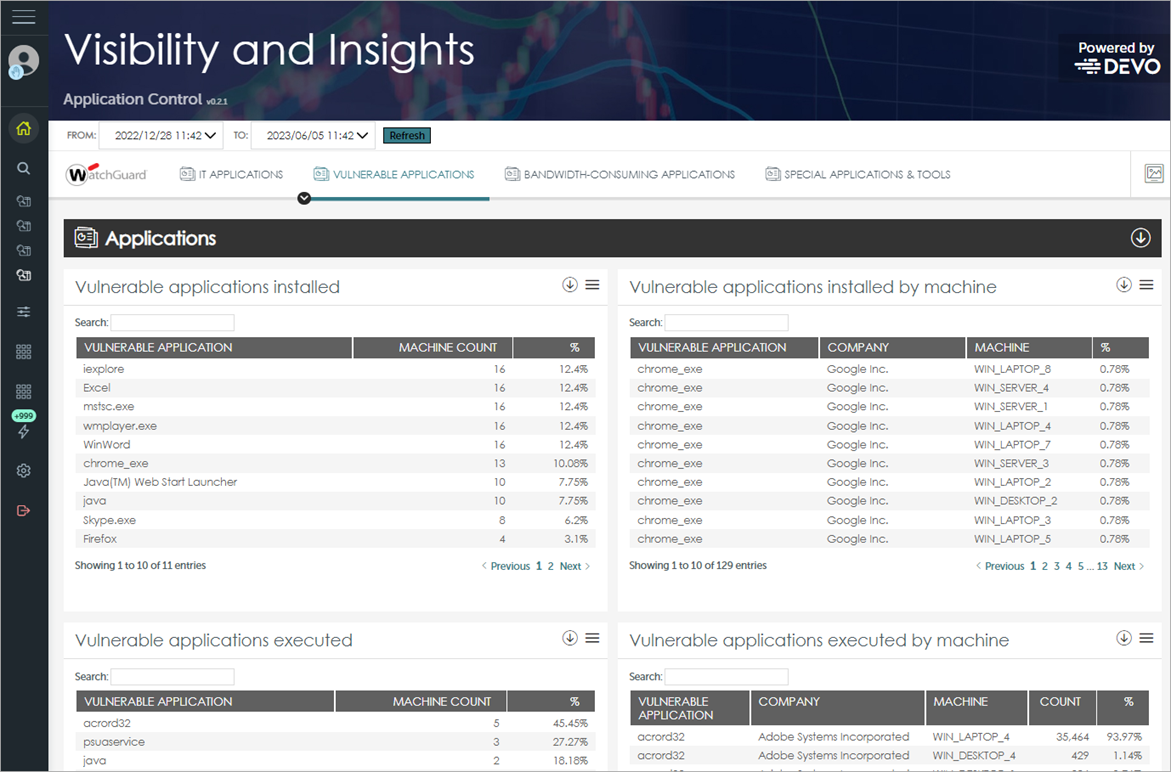

Vulnerable Applications (gefährdete Anwendungen)

Mit der Kachel Vulnerable Applications können Sie die auf Netzwerkcomputern installierten und ausgeführten gefährdeten Anwendungen identifizieren. Verwenden Sie die Diagramme, um Ihrer IT-Abteilung bei der Priorisierung von Updates für Software mit bekannten Schwachstellen zu helfen.

Auf der Registerkarte Vulnerable Applications sind folgende Kacheln verfügbar:

Vulnerable Applications Installed (Installierte gefährdete Anwendungen)

Diese Kachel zeigt die Anzahl der im Netzwerk installierten gefährdeten Softwareanwendungen.

Vulnerable Applications Installed by Machine (Installierte gefährdete Anwendungen nach Gerät)

Diese Kachel zeigt die im Netzwerk installierten gefährdeten Softwareanwendungen und die Computer, auf denen sie installiert sind.

Vulnerable Applications Executed (Ausgeführte gefährdete Anwendungen)

Diese Kachel zeigt die im Netzwerk ausgeführten gefährdeten Softwareanwendungen.

Vulnerable Applications Executed by Machine (Ausgeführte gefährdete Anwendungen nach Gerät)

Diese Kachel zeigt die im Netzwerk ausgeführten gefährdeten Softwareanwendungen, ihren Anbieter und den Computer, auf dem die Anwendung ausgeführt wurde.

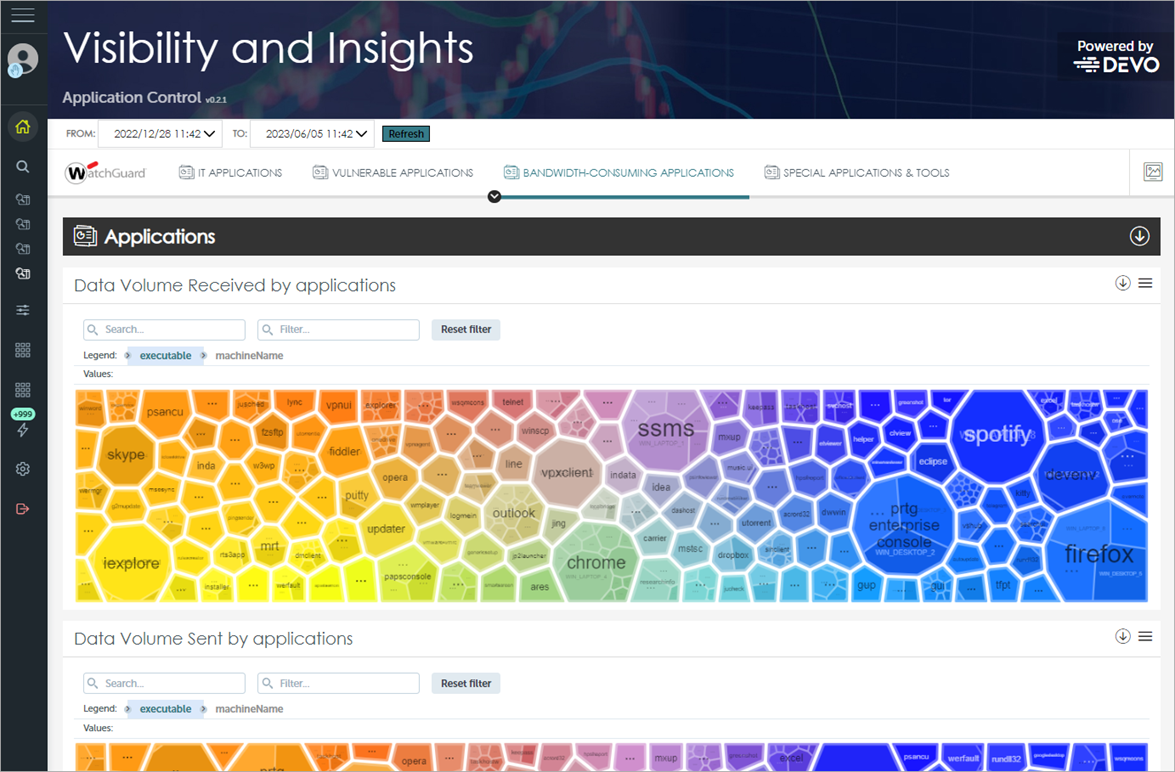

Bandwidth Consuming Applications (Anwendungen mit hohem Bandbreitenverbrauch)

Bandwidth-Consuming Applications (Bandbreitenintensive Anwendungen) — Zeigt das Volumen und den Prozentanteil der von auf dem Netzwerk ausgeführten Anwendungen verbrauchten Bandbreite. Diese Registerkarte gibt eine Übersicht über den Bandbreitenverbrauch der von Benutzern ausgeführten Anwendungen. Nutzen Sie diese Informationen, um Anwendungen mit überdurchschnittlich hohem Verbrauch zu erkennen und eine optimale Bereitstellung der Bandbreite im Unternehmen zu ermitteln.

Auf der Registerkarte Bandwidth Consuming Applications sind folgende Kacheln verfügbar:

Data Volume Received by Applications (Empfangenes Datenvolumen nach Anwendungen)

Diese Kachel zeigt das Volumen und den prozentualen Anteil der von jeder Anwendung im Netzwerk verbrauchten Bandbreite, den Pfad der Anwendung und den Computer, auf dem sie ausgeführt wurde.

Data Volume Sent by Applications (Gesendetes Datenvolumen nach Anwendungen)

Diese Kachel zeigt das Volumen und den prozentualen Anteil der von jeder Anwendung im Netzwerk gesendeten Bandbreite, den Pfad der Anwendung und den Computer, auf dem sie ausgeführt wurde.

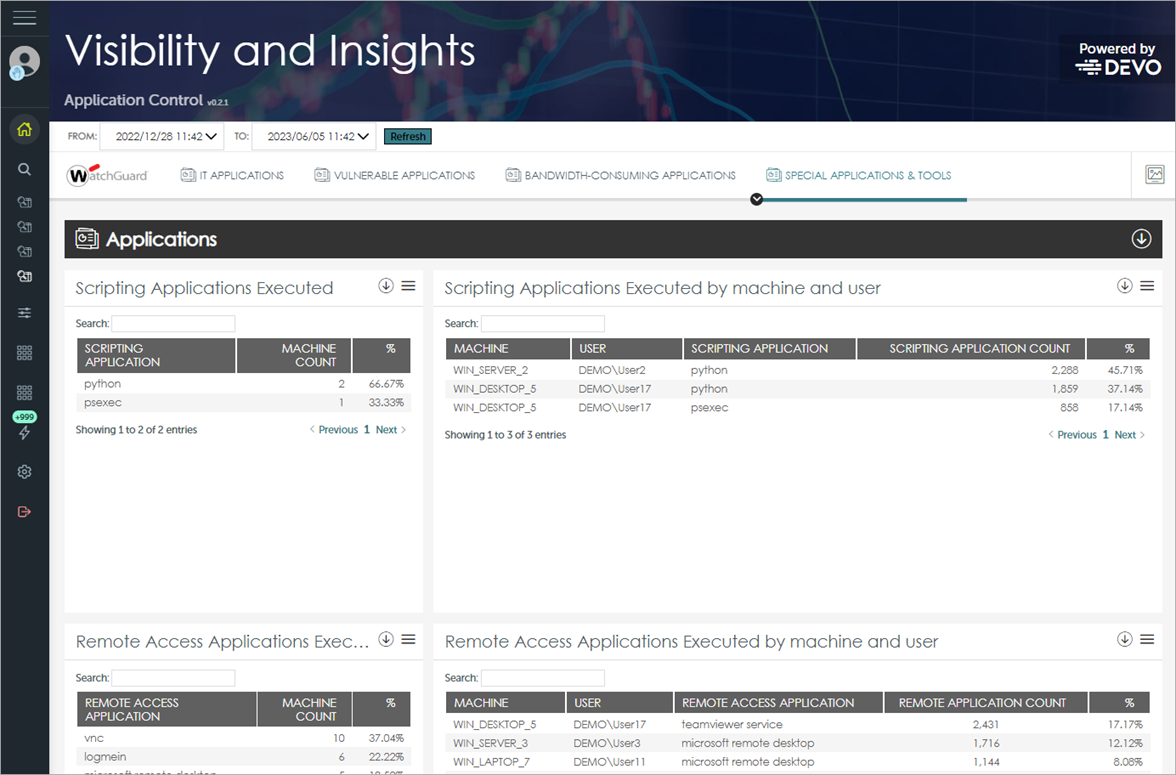

Special Applications & Tools (Spezialanwendungen und -tools)

Auf der Registerkarte Special Applications & Tools werden Skripting-, Fernzugriffs-, Administrator- und Systemtools sowie unerwünschte kostenlose Software-Anwendungen im Netzwerk aufgeführt. Darüber hinaus zeigt die Registerkarte Applications & Tools den Benutzer oder Computer, der die Anwendung ausgeführt hat, und die Anzahl der Ausführungen.

Auf der Registerkarte Special Applications & Tools sind folgende Kacheln verfügbar:

Scripting Applications Executed (Ausgeführte Skripting-Anwendungen)

Diese Kachel zeigt die im Netzwerk ausgeführten Skript-Interpreter oder Engines.

Scripting Applications Executed by Machine and User (Ausgeführte Skripting-Anwendungen nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten Skripting-Anwendungen.

Remote Access Applications Executed (Ausgeführte Fernzugriffanwendungen)

Diese Kachel zeigt die im Netzwerk ausgeführten Fernzugriffanwendungen.

Remote Access Applications Executed by Machine and User (Ausgeführte Fernzugriffanwendungen nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten Fernzugriffanwendungen.

Admin Tools Executed (Ausgeführte Admin-Tools)

Diese Kachel zeigt die im Netzwerk ausgeführten Admin-Tools.

Admin Tools Executed by Machine and User (Ausgeführte Admin-Tools nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten Admin-Tools.

System Tools Executed (Ausgeführte System-Tools)

Diese Kachel zeigt die im Netzwerk ausgeführten System-Tools.

System Tools Executed by Machine and User (Ausgeführte System-Tools nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten System-Tools.

System Internal Tools Executed (Ausgeführte systeminterne Tools)

Diese Kachel zeigt die im Netzwerk ausgeführten systeminternen Tools.

System Internal Tools Executed by Machine and User (Ausgeführte systeminterne Tools nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten systeminternen Tools.

Unwanted Freeware Applications Executed (Ausgeführte unerwünschte Freeware-Anwendungen)

Diese Kachel zeigt die im Netzwerk ausgeführten unerwünschten Freeware-Anwendungen.

Unwanted Freeware Applications Executed by Machine and User (Ausgeführte unerwünschte Freeware-Anwendungen nach Gerät und Benutzer)

Diese Kachel zeigt die von Benutzern auf den einzelnen Computern ausgeführten unerwünschten Freeware-Anwendungen.

Executions of Vulnerable Apps Per Endpoint Today (Heutige Ausführungen gefährdeter Anwendungen je Endpoint)

Diese Kachel zeigt die Anzahl der in den letzten 24 Stunden von den einzelnen Netzwerkcomputern ausgeführten gefährdeten Anwendungen.

Bandwidth Consumption to Endpoint Hourly (Stündlicher Bandbreitenverbrauch zum Endpoint)

Diese Kachel zeigt die in der letzten Stunde von den einzelnen Netzwerkcomputern empfangene Bandbreite.

Bandwidth Consumption from Endpoint Hourly (Stündlicher Bandbreitenverbrauch vom Endpoint)

Diese Kachel zeigt die in der letzten Stunde von den einzelnen Netzwerkcomputern gesendete Bandbreite.

Bandwidth Consumption Per Apps Hourly (Stündlicher Bandbreitenverbrauch je Anwendung)

Diese Kachel zeigt die in der letzten Stunde von den einzelnen Anwendungen empfangene und gesendete Bandbreite.