S'applique À : ThreatSync+ NDR

Chaque Smart Alert fournit des informations détaillées concernant la menace et comprend une synthèse de la Smart Alert ainsi que des graphiques et des métriques illustrant les activités spécifiques effectuées par l'acteur majeur. Examinez les Smart Alerts ouvertes de manière à déterminer si elles indiquent une menace réelle pour votre réseau.

Les Smart Alerts et la page Détails de la Smart Alert sont disponibles avec une licence ThreatSync+ NDR. Pour de plus amples informations, accédez à À Propos des Licences ThreatSync+ NDR.

Pour examiner les détails de la Smart Alert :

- Connectez-vous à votre compte WatchGuard Cloud.

- Sélectionnez Surveiller > ThreatSync+ > Smart Alerts.

La page Smart Alerts s'ouvre et affiche une liste des Smart Alerts ouvertes. - Cliquez sur la Smart Alert que vous souhaitez examiner.

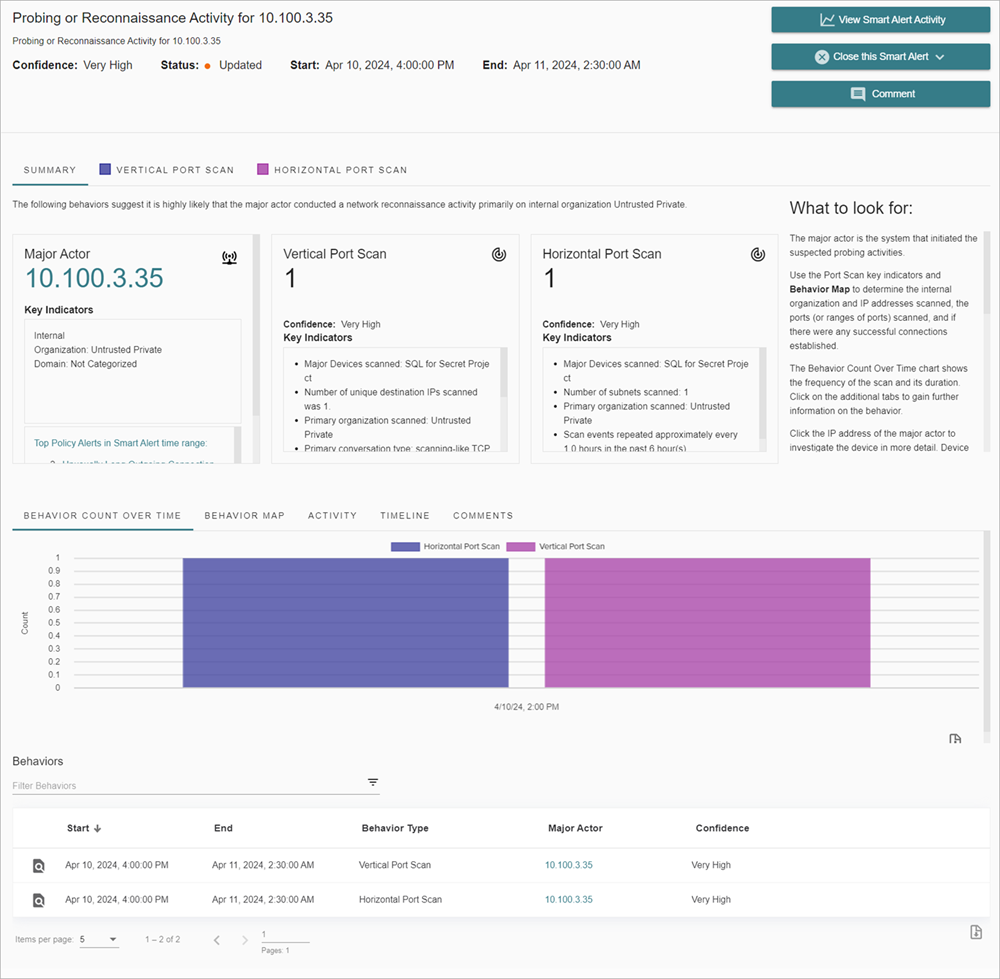

La page Détails de la Smart Alert s'ouvre avec l'onglet Synthèse sélectionné par défaut.

Pour en savoir plus concernant la page Détails de la Smart Alert, consultez les sections suivantes :

- Afficher l'Activité de la Smart Alert

- Onglet Synthèse

- Acteur Majeur

- Points À Rechercher

- Indicateurs de Comportement

- Indicateurs Clés

- Périodicité de la Smart Alert

- Graphiques et Cartes de Comportement

- Détails du Comportement

- Résoudre les Smart Alerts

- Clôturer une Smart Alert

Afficher l'Activité de la Smart Alert

Pour afficher des informations détaillées concernant le trafic de la Smart Alert, cliquez sur Afficher l'Activité de la Smart Alert. Pour de plus amples informations concernant les enquêtes liées au trafic, accédez à Enquêter sur le Trafic ThreatSync+.

Onglet Synthèse

L'onglet Synthèse de la page de détails de la Smart Alert offre un instantané de l'activité de la menace. L'onglet Synthèse comprend des widgets qui présentent des informations de synthèse concernant l'acteur majeur et l'activité associée qu'il a effectuée sur votre réseau.

Acteur Majeur

Un acteur majeur est le périphérique associé à une activité malveillante. L'acteur majeur peut être le périphérique responsable de la menace ou le périphérique compromis qu'un attaquant utilise pour mener à bien son comportement malveillant. Le widget Acteur Majeur de l'onglet Synthèse peut inclure l'adresse IP, les indicateurs clés et un lien vers les alertes de stratégie associées. Pour en savoir plus sur l'acteur majeur, cliquez sur le nom, l'adresse e-mail ou l'adresse IP sur le widget Acteur Majeur.

Pour obtenir des informations concernant les alertes de stratégie, accédez à À Propos des Alertes de Stratégie.

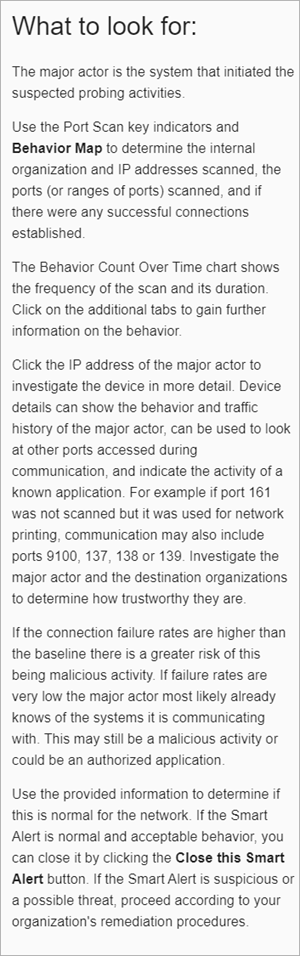

Points À Rechercher

La section Points à Rechercher fournit des informations importantes concernant le type de la Smart Alert ainsi que des recommandations vous permettant d'examiner et de diagnostiquer la menace. Chaque Smart Alert comprend la section Points à Rechercher dans l'onglet Synthèse ainsi que dans l'onglet Type de Comportement qui décrit l'activité spécifique de la Smart Alert. Nous vous recommandons de commencer votre examine de la Smart Alert par cette section afin d'en savoir plus sur le type de menace et examiner les suggestions de résolution.

Cet exemple illustre une Smart Alert de Sondage ou Reconnaissance :

Indicateurs de Comportement

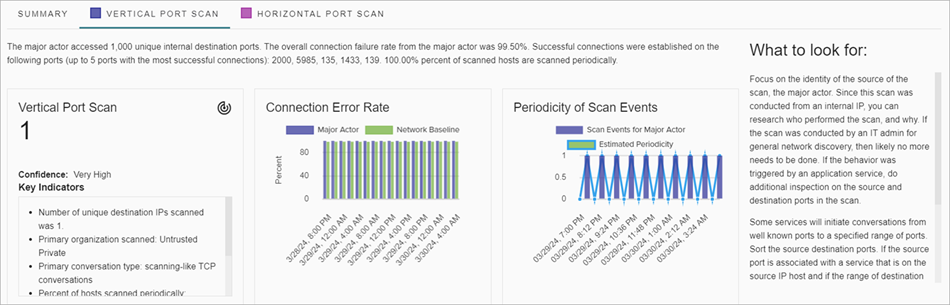

Les indicateurs de comportement représentent le type d'activité lié à la menace ayant généré une Smart Alert. Les indicateurs de comportement sont inclus dans l'onglet Synthèse et également dans chaque onglet de type de comportement pour la Smart Alert. Tous les types de comportement affichent des informations sur l'acteur majeur et le niveau de confiance de la menace.

Les onglets des types de comportement varient en fonction du type de la Smart Alert. On peut citer parmi eux :

- Analyse des Ports Horizontale d'Interne vers Externe — Affiche les détails sur les adresses IP analysées par l'acteur majeur et inclut le nombre d'adresses IP analysées, l'organisation et les détails sur le port impliqué dans l'activité d'analyse.

- Tunneling DNS Suspect — Le graphique Anomalies du Trafic DNS indique les anomalies enregistrées lorsque l'acteur majeur a envoyé des requêtes DNS.

- Analyse des Ports Horizontale — Affiche les détails concernant les organisations et les sous-réseaux analysés, et comprend les métriques liées au taux d'erreurs de connexion et aux requêtes ICMP.

- Analyse des Ports Verticale — Affiche les détails concernant les ports connectés à une seule adresse IP de destination et comprend les métriques liées au taux d'erreurs de connexion et aux événements d'analyse.

- Transfert d'un Grand Volume de Données d'Interne vers Externe — Affiche les détails du trafic réseau suspect qui quitte votre réseau et inclut l'organisation de destination principale par volume de trafic, volume de trafic total, ports concernés et nombre total de flux à volume élevé destinés à des systèmes externes.

Indicateurs Clés

Les indicateurs clés vous fournissent plus de détails sur les comportements détectés et s'affichent sur chaque widget de l'onglet Synthèse et également sur chaque onglet de type de comportement. Les détails peuvent comprendre l'organisation concernée, le domaine, les détails du trafic réseau et les détails de la menace.

Périodicité de la Smart Alert

Une alerte qui se répète fréquemment peut correspondre simplement à l'activité d'une application approuvée sur votre réseau qui sonde ou communique d'une manière apparemment suspecte. De nombreux clients d'application effectuent une analyse de serveurs qui s'apparente à une analyse de ports malveillante. Certaines applications établissent des communications automatisées et régulières avec des services cloud tels que GitHub, qui peuvent s'apparenter à une activité de tunneling de Commande et Contrôle.

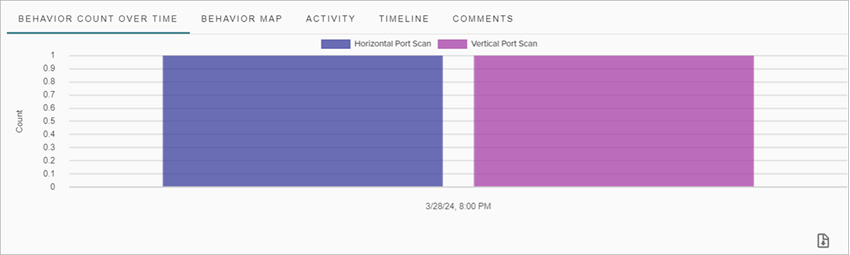

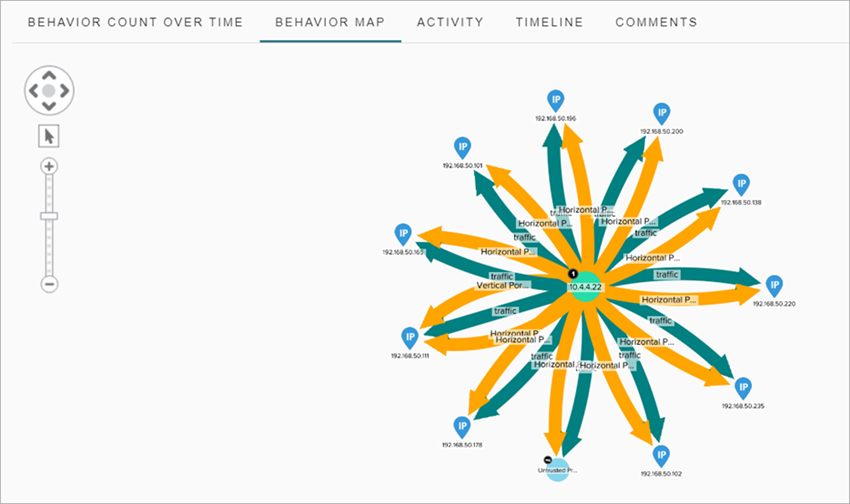

Graphiques et Cartes de Comportement

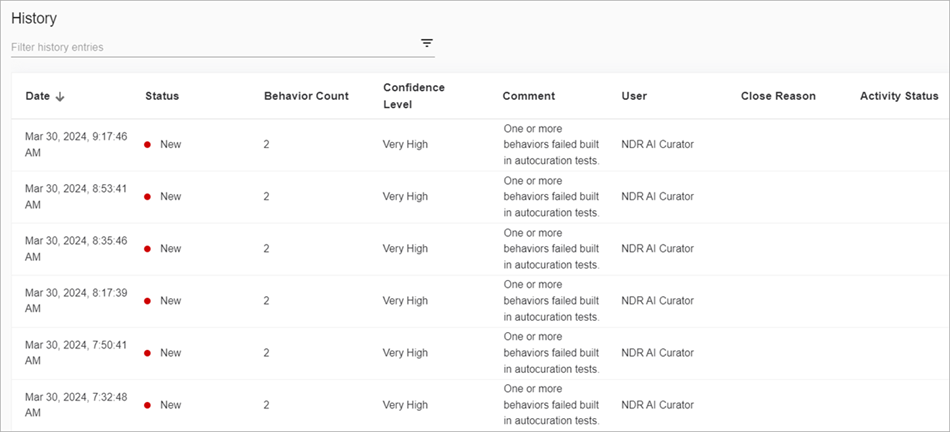

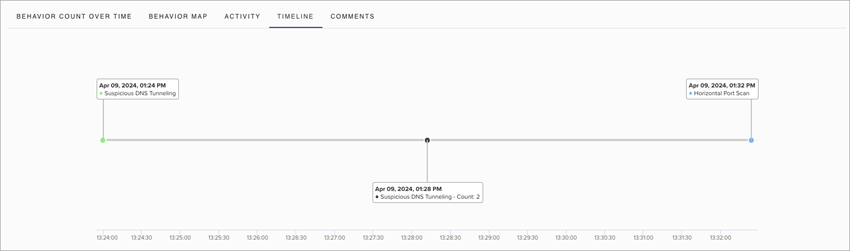

Les détails de la Smart Alert comprennent différents graphiques et cartes qui fournissent des détails concernant le comportement en fonction de l'heure, de l'historique d'activité et de la chronologie.

- Nombre de Comportements au Fil du Temps — Affiche les types de comportement liés à la Smart Alert ainsi que la fréquence et la durée de l'analyse.

- Carte du Comportement — Affiche des détails concernant les liens entre l'acteur majeur et les différents types de comportement. Vous pouvez pointer sur chaque type de comportement et chaque adresse IP pour afficher les détails concernant le type de périphérique, l'organisation ou l'emplacement du comportement.

- Activité — Affiche l'historique du comportement ainsi que le nombre de comportements, la confiance, l'état et les informations de l'utilisateur.

- Chronologie — Indique l'ordre dans lequel les comportements sont survenus.

-

Commentaires — Indique tous les commentaires ajoutés à la Smart Alert par les opérateurs. Lorsque vous examinez les Smart Alerts, vous pouvez ajouter des commentaires de manière à documenter l'activité de la Smart Alert et communiquer avec d'autres opérateurs. Pour ajouter un commentaire à une Smart Alert, cliquez sur Commentaire.

Détails du Comportement

Chaque Smart Alert comprend la liste des détails du comportement. Pour afficher les informations détaillées d'un comportement spécifique dans le volet latéral, cliquez sur ![]() en face du comportement sélectionné.

en face du comportement sélectionné.

Le volet latéral présente des cartes de comportement ainsi que des graphiques détaillant le comportement au cours d'une période spécifique. Les détails du comportement varient en fonction du type de comportement.

Par exemple, les détails du type de comportement Tunneling DNS Suspect sont les suivants :

- Acteurs Majeurs

- Périphériques Importants Tunnelisés

- Principal Type de Tunnel Suspecté

- Organisation de Destination

- Nombre Total d'Octets Transitant par le Tunnel

- Hôte de Destination

Pour interagir avec les cartes de comportement et afficher des détails supplémentaires, pointez ou cliquez sur les différentes sections de la carte.

Résoudre les Smart Alerts

Lorsque vous examinez les Smart Alerts détectées par ThreatSync+ NDR et leurs détails, vous pouvez décider des actions à exécuter pour remédier à la menace. Si la Smart Alert est une véritable menace, nous vous recommandons de suivre les recommandations de la section Points à Rechercher pour la résoudre.

Si la menace provient de l'extérieur de votre réseau, envisagez d'utiliser votre pare-feu pour la bloquer. Si la menace provient de l'intérieur de votre réseau, identifiez les périphériques concernés et supprimez-les physiquement du réseau. Si un périphérique est compromis, il est essentiel de ne pas l'autoriser à en infecter ou attaquer d'autres.

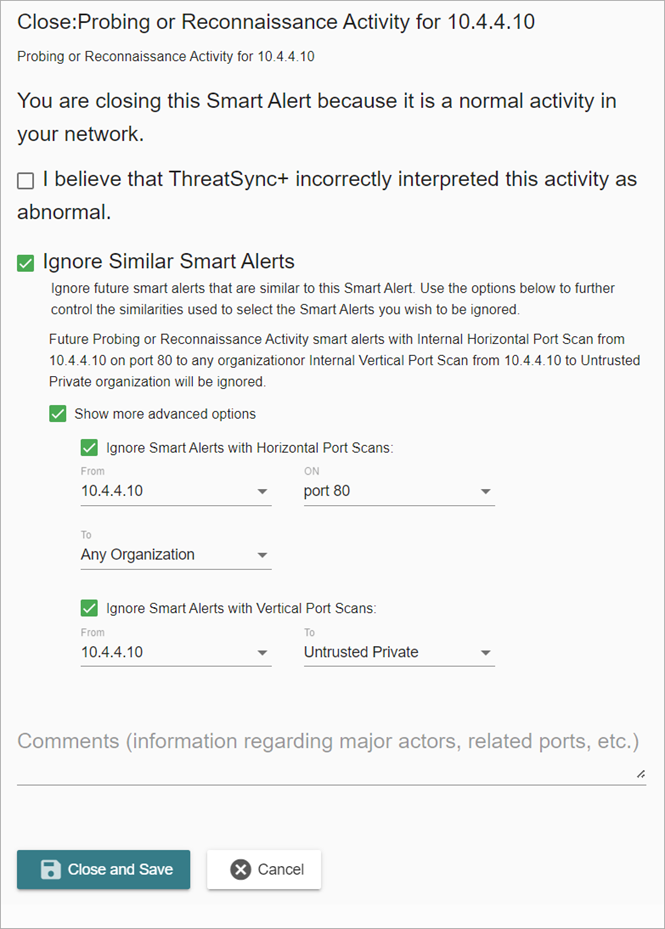

Si vous déterminez que l'activité est autorisée ou inoffensive, vous pouvez clôturer la Smart Alert et demander à ThreatSync+ NDR de ne plus vous avertir ultérieurement en cas d'activités similaires. Pour de plus amples informations, accédez à Clôturer une Smart Alert.

Clôturer une Smart Alert

Il est important de clôturer une Smart Alert après l'avoir examinée et résolue. Vous pouvez ainsi suivre plus facilement les Smart Alerts ouvertes, tandis que ThreatSync+ NDR peut assurer le suivi de la durée de votre processus d'examen et de résolution. Étant donné que ThreatSync+ NDR apprend en permanence à connaître votre réseau, lorsque vous clôturez les Smart Alerts, vous fournissez des informations précieuses permettant à l'IA de ThreatSync+ NDR à mieux comprendre votre réseau et interpréter les futures Smart Alerts.

Nous vous recommandons de mettre en place et de configurer le Rapport de Synthèse Exécutive de manière à afficher les métriques du nombre de Smart Alerts ouvertes durant une période spécifique et de leur durée de traitement par les opérateurs. Pour de plus amples informations, accédez à Rapport de Synthèse Exécutive de ThreatSync+ NDR.

Lorsque vous clôturez une Smart Alert, choisissez l'un des motifs suivants :

- Anormale et Non Autorisée — ThreatSync+ NDR a correctement identifié une activité anormale, et cette activité n'est pas autorisée sur votre réseau. Vous ne reconnaissez pas l'activité comme partie intégrante de vos activités opérationnelles autorisées.

- Anormale mais Autorisée — ThreatSync+ NDR a correctement identifié une activité anormale, mais vous comprenez la source de l'activité et savez qu'elle est autorisée sur le réseau. Il peut s'agir d'activités telles que des analyses de ports ou des tests de pénétration autorisés.

- Activité Normale — Cette activité est escomptée sur le réseau. Lorsque vous clôturez ces Smart Alerts, vous pouvez spécifier que ThreatSync+ NDR devra supprimer les alertes ultérieures. Par exemple, il peut s'agir d'une activité d'application normale, telle que des analyses de périphériques réseau, ou d'une activité automatisée provenant de robots autorisés qui peuvent ressembler à un tunnel.

- Autre — Vous ne connaissez pas la nature de la Smart Alert. Il peut s'agir d'une menace, mais vous ne pouvez pas en déterminer la cause profonde. Lorsque vous clôturez ces Smart Alerts, vous pouvez fournir de plus amples détails de sorte que ThreatSync+ NDR puisse mieux comprendre s'il s'agit ou non d'une menace.

Éviter les Smart Alerts Répétées en cas d'Activité Autorisée

Lorsque vous clôturez une Smart Alert, ThreatSync+ NDR peut vous poser d'autres questions pour tirer des leçons de vos actions. Vos réponses peuvent contribuer à réduire le nombre d'alertes que vous recevez non liées aux menaces.

Afin de réduire le nombre de Smart Alerts constituant de faux positifs, cochez la case Ignorer les Smart Alerts Similaires lorsque vous fermez une Smart Alert. Vous créerez ainsi une règle qui s'affiche sur la page Contrôles des Smart Alerts. Pour de plus amples informations, accédez à Configurer les Contrôles des Smart Alerts de ThreatSync+ NDR.

Afin de mieux contrôler les similitudes employées pour sélectionner les Smart Alerts que vous souhaitez ignorer, sélectionnez Afficher plus d'options avancées et spécifiez des propriétés spécifiques.

Lorsque vous cochez la case Ignorer les Smart Alerts Similaires, ThreatSync+ NDR :

- Clôture toutes les Smart Alerts ouvertes présentant les mêmes propriétés.

- Clôture les Smart Alerts ultérieures présentant les mêmes propriétés que celles détectées avant de vous avoir notifié.

- Clôture les Smart Alerts ultérieures présentant les propriétés que vous avez spécifiées dans la section des options avancées.

À Propos des Alertes de Stratégie