S'applique À : WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR

Vous pouvez attribuer des paramètres du Contrôle d'Accès aux Endpoints uniquement aux serveurs ou aux stations de travail Windows.

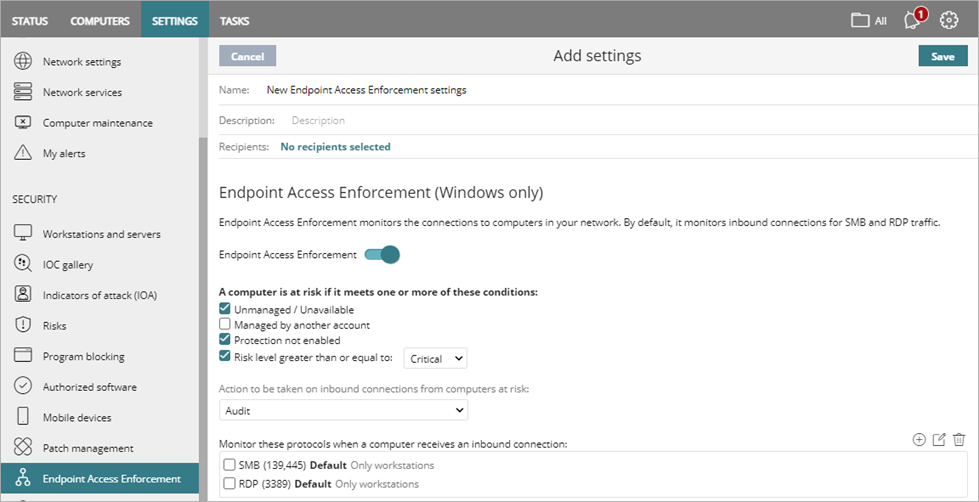

Le Contrôle d'Accès aux Endpoints surveille les connexions aux ordinateurs de votre réseau pour réduire les menaces provenant de périphériques non protégés (Windows, Mac et Linux). Dans un profil de paramètres du Contrôle d'Accès aux Endpoints, vous configurez les paramètres pour spécifier les conditions qui identifient un ordinateur à risque et une action à entreprendre pour les connexions entrantes provenant d'ordinateurs à risque. Par défaut, le Contrôle d'Accès aux Endpoints surveille les connexions entrantes pour le trafic SMB et RDP. Vous pouvez spécifier des protocoles supplémentaires pour surveiller les connexions entrantes.

Avec Advanced EPDR, EPDR et EDR, vous pouvez surveiller les connexions entrantes provenant d'ordinateurs à risque dans le tableau de bord Contrôle d'Accès aux Endpoints. Vous pouvez utiliser les informations du tableau de bord pour prendre des mesures sur les périphériques à risque. Pour de plus amples informations, accédez à Tableau de Bord Contrôle d'Accès aux Endpoints.

Avec Advanced EPDR, vous pouvez également bloquer les connexions provenant d'ordinateurs à risque.

Exigences du Système

Pour utiliser le Contrôle d'Accès aux Endpoints, assurez-vous que votre ordinateur répond à la configuration système requise suivante :

-

Agent WatchGuard : Pour surveiller les connexions entrantes provenant d'ordinateurs à risque, l'ordinateur doit avoir Advanced EPDR, EPDR ou EDR v 4.40 ou ultérieure installée. Pour bloquer les connexions des ordinateurs à risque, Advanced EPDR v4.40 ou ultérieure doit être installée.

-

Système d'Exploitation : Le Contrôle d'Accès aux Endpoints est compatible avec les ordinateurs Windows.

Les ordinateurs dotés d'un système d'exploitation macOS ou Linux et d'Advanced EPDR v4.40 ou ultérieure signalent l'état du logiciel de sécurité aux ordinateurs Windows qui évaluent leur niveau de risque.

-

Ports Ouverts sur l'Ordinateur : L'agent WatchGuard installé sur l'ordinateur doit pouvoir communiquer avec d'autres ordinateurs via le port TCP 33000.

Ajouter les Adresses IP Autorisées aux Paramètres du Service Provider

Par défaut, vous ne pouvez pas modifier ou supprimer les paramètres du Contrôle d'Accès aux Endpoints attribués par votre Service Provider. Si votre Service Provider configure les adresses IP autorisées pour un protocole comme étant modifiables, le profil de paramètres affiche l'étiquette Protocoles Modifiables et vous pouvez ajouter des adresses IP autorisées. Vous ne pouvez pas supprimer ou modifier la liste définie par le Service Provider. Cela peut être utile pour les serveurs internes ou les serveurs avec des connexions fréquentes aux stations de travail, tels que les serveurs de sauvegarde et les serveurs Active Directory, que vous ne souhaitez pas que WatchGuard Endpoint Security audite ou bloque (Advanced EPDR uniquement).

Si votre Service Provider modifie l'état des paramètres de modifiable à non modifiable, toutes les adresses IP autorisées que vous avez ajoutées ne s'appliquent plus et seules les adresses IP autorisées du Service Provider s'appliquent. Si le Service Provider modifie à nouveau la configuration pour qu'elle soit modifiable, les adresses IP autorisées que vous avez ajoutées sont restaurées et appliquées.

Configurer les Paramètres du Contrôle d'Accès aux Endpoints

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Configurer le Contrôle d'Accès aux Endpoints pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour configurer les paramètres du Contrôle d'Accès aux Endpoints :

- Dans WatchGuard Cloud, sélectionnez Configurer > Endpoints.

- Sélectionnez Configuration.

- Dans le volet gauche, sélectionnez Contrôle d'Accès aux Endpoints.

- Sélectionnez le profil de paramètres de sécurité existant à modifier, copiez un profil existant ou, en haut à droite de la fenêtre, cliquez sur Ajouter pour créer un nouveau profil.

La page Ajouter des Paramètres ou Modifier la Configuration s'ouvre.

- Saisissez si nécessaire le Nom et la Description du profil.

- Sélectionnez les conditions qui classent un ordinateur comme étant à risque :

- Non Géré/ Non Disponible — L'ordinateur détecté ne dispose pas d'Advanced EPDR, EPDR ou EDR installé ou n'est pas disponible pour la connexion. Assurez-vous que la protection répond aux exigences minimales. Pour de plus amples informations, accédez à Exigences du Système.

- Géré par un Autre Compte — L'ordinateur détecté dispose d'Advanced EPDR, XDR ou EDR installé mais est géré par un autre compte.

- Protection Non Activée — L'ordinateur détecté dispose d'Advanced EPDR, EPDR ou EDR installé mais le logiciel de protection est désactivé.

- Niveau de Risque Supérieur ou Égal à : — Le niveau de risque de l'ordinateur détecté est supérieur ou égal à la gravité que vous sélectionnez :

- Moyen — Indique que des facteurs de risque supplémentaires ont été détectés et que vous devez les prendre en compte.

- Elevé — Indique qu'un logiciel malveillant latent a été détecté et pourrait s'exécuter à tout moment ou indique qu'il existe un besoin urgent de réduire la surface d'attaque.

- Critique — Indique qu'un logiciel malveillant confirmé a été exécuté ou indique qu'il existe un niveau d'exposition dangereux à une cyberattaque.

- Sélectionnez l'action à entreprendre lorsque le Contrôle d'Accès aux Endpoints détecte une connexion à partir d'un ordinateur à risque :

- Audit — Signale les connexions entrantes détectées, mais ne bloque pas la connexion. Il s'agit de l'action par défaut. Les connexions détectées s'affichent dans le tableau de bord Contrôle d'Accès aux Endpoints. Pour de plus amples informations, accédez à Tableau de Bord Contrôle d'Accès aux Endpoints.

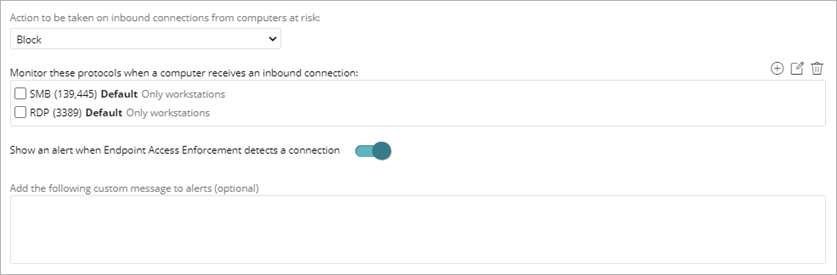

- Bloquer — Signale et bloque les connexions entrantes détectées. (Advanced EPDR uniquement)

- (Facultatif) Pour modifier les protocoles par défaut que vous souhaitez surveiller, dans la section Surveiller Ces Protocoles Lorsqu'un Ordinateur Reçoit une Connexion Entrante, ajoutez, modifiez ou supprimez un protocole existant.

Le Contrôle d'Accès aux Endpoints surveille uniquement les ports TCP/UDP standard associés au protocole sélectionné. ICMP n'est pas pris en charge.

- Pour ajouter un nouveau protocole, cliquez sur

. Pour modifier un protocole existant, sélectionnez le protocole et cliquez sur

. Pour modifier un protocole existant, sélectionnez le protocole et cliquez sur  .

.

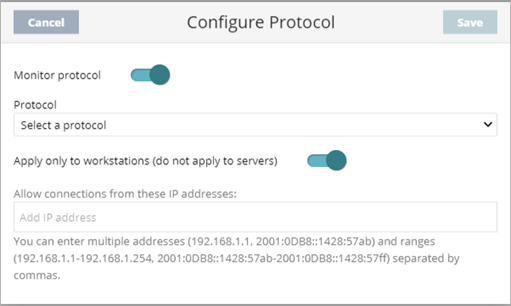

La boîte de dialogue Configurer un Protocole s'ouvre.

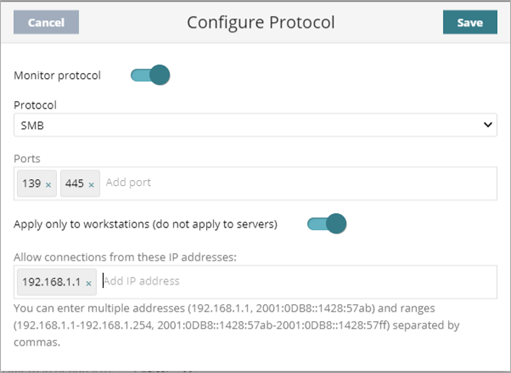

- Dans la liste déroulante Protocole, sélectionnez le protocole de trafic pour les numéros de port que vous souhaitez surveiller.

Les ports TCP/UDP standard associés au protocole sélectionné s'affichent dans la zone de texte Ports.

- Si nécessaire, dans la zone de texte Ports, ajoutez ou supprimez des ports.

- Pour surveiller les connexions aux serveurs, désactivez Appliquer Uniquement aux Postes de Travail (Ne Pas Appliquer aux Serveurs).

- Pour toujours autoriser les connexions à partir d'adresses IP spécifiques, saisissez les adresses ou plages d'adresses IPv4 ou IPv6 dans la zone de texte.

- Cliquez sur Enregistrer.

Le protocole s'affiche dans la liste. Pour supprimer un protocole, sélectionnez-le puis cliquez sur .

.

- Pour ajouter un nouveau protocole, cliquez sur

- (Advanced EPDR) Si vous avez sélectionné l'action Bloquer, vous pouvez afficher les alertes locales sur le périphérique d'endpoint.

- Pour afficher des alertes locales sur le périphérique d'endpoint lorsque le Contrôle d'Accès aux Endpoints détecte une connexion à partir d'un ordinateur à risque, activez Afficher une Alerte chaque fois que le Contrôle d'Accès aux Endpoints Bloque une Connexion.

La zone de texte des alertes personnalisées apparaît.

- Pour ajouter un message personnalisé à l'alerte, dans la zone de texte, saisissez un message.

- Pour afficher des alertes locales sur le périphérique d'endpoint lorsque le Contrôle d'Accès aux Endpoints détecte une connexion à partir d'un ordinateur à risque, activez Afficher une Alerte chaque fois que le Contrôle d'Accès aux Endpoints Bloque une Connexion.

- Cliquez sur Enregistrer.

- Sélectionnez le profil puis attribuez si nécessaire des destinataires.

Pour de plus amples informations, accédez à Attribuer un Profil de Paramètres.