Aplica A: ThreatSync

Algunas de las funciones descritas en este tema están disponibles solo para los participantes en el programa ThreatSync Beta. Si una función descrita en este tema no está disponible en su versión de WatchGuard Cloud, es una función exclusiva del programa beta.

ThreatSync es un servicio de WatchGuard Cloud que proporciona tecnología eXtended Detection and Response (XDR) para los dispositivos de red (Firebox y puntos de acceso) y los productos Endpoint Security de WatchGuard. Este servicio:

- Proporciona una interfaz de usuario principalmente para Respondedores ante Incidentes.

- Muestra detecciones maliciosas como incidentes.

- Correlaciona eventos para crear nuevas detecciones maliciosas.

- Permite a los respondedores responder a pedido o configurar respuestas automatizadas ante detecciones maliciosas y comportamientos anormales.

ThreatSync+ NDR amplía la funcionalidad existente de ThreatSync en WatchGuard Cloud y ofrece detección y respuesta de red mejoradas, identificación de dispositivos de red y generación de informes avanzada para Fireboxes, firewalls de terceros e infraestructura LAN. Para obtener más información, vaya a Acerca de ThreatSync+ NDR.

ThreatSync+ SaaS le permite monitorizar, detectar e informar sobre la actividad de entornos de nube y SaaS de terceros, como Microsoft 365. Para obtener más información, vaya a Acerca de la Integración de ThreatSync+ SaaS — Microsoft 365.

Para obtener más información acerca de ThreatSync, vaya a estas secciones:

- Licencia de ThreatSync

- Correlación

- Niveles y Puntuaciones de Riesgo de ThreatSync

- UI de Administración de ThreatSync

- Remediación de Incidentes

Licencia de ThreatSync

ThreatSync es una función de seguridad unificada de WatchGuard incluida con estas licencias:

- Total Security Suite (TSS) del Firebox

- USP Wi-Fi Management de Punto de Acceso

- WatchGuard EPDR

- WatchGuard EDR

- Advanced EPDR

- Autenticación Multifactor AuthPoint

- AuthPoint Total Identity Security

WatchGuard EDR Core está incluido en Total Security Suite del Firebox. Para más información, vaya a Funciones de WatchGuard EDR Core.

Cuantos más productos de WatchGuard tenga, a más visibilidad y funciones XDR ampliadas tendrá acceso.

Correlación

ThreatSync proporciona capacidades de detección extendidas a través de la correlación de datos desde estos productos de seguridad de WatchGuard:

- Fireboxes — Para enviar datos a ThreatSync y recibir acciones, los Fireboxes deben ejecutar Fireware v12.9 o superior y deben añadirse a WatchGuard Cloud para la generación de registros y presentación de informes o la administración en la nube

- Puntos de acceso

- Para enviar datos a ThreatSync, los puntos de acceso deben ejecutar el firmware v2.0 o superior y tener habilitada la Monitorización del Espacio Aéreo.

- Para realizar acciones de respuesta contra puntos de acceso maliciosos en integraciones con ThreatSync, los puntos de acceso deben ejecutar el firmware v2.7 o superior y tener habilitada la Monitorización del Espacio Aéreo.

- Se requiere un AP230W, AP330 o AP430CR con una radio de escaneo dedicada para la detección de Evil Twin por aire y las acciones de respuesta de ThreatSync para bloquear las conexiones de clientes inalámbricos a puntos de acceso maliciosos.

- WatchGuard Endpoint Security (Advanced EPDR, EPDR, EDR y EDR Core)

- AuthPoint (AuthPoint Multi-Factor Authentication y AuthPoint Total Identity Security)

ThreatSync utiliza estos eventos para la correlación:

- Amenazas Persistentes Avanzadas (APT) detectadas en la red y encontradas en un endpoint o Firebox

- Malware detectado en la red y encontrado en un endpoint o Firebox

- Conexión de red maliciosa correlacionada con un proceso de endpoint o Firebox

- Puntos de acceso maliciosos (Rogue, Rogue Sospechoso y Evil Twin) detectados mediante la Monitorización del Espacio Aéreo en puntos de acceso administrados por WatchGuard Cloud.

- Eventos de Acceso con Credenciales detectados por AuthPoint

La UI de administración de ThreatSync presenta estos eventos correlacionados como incidentes para que usted los revise y administre.

Niveles y Puntuaciones de Riesgo de ThreatSync

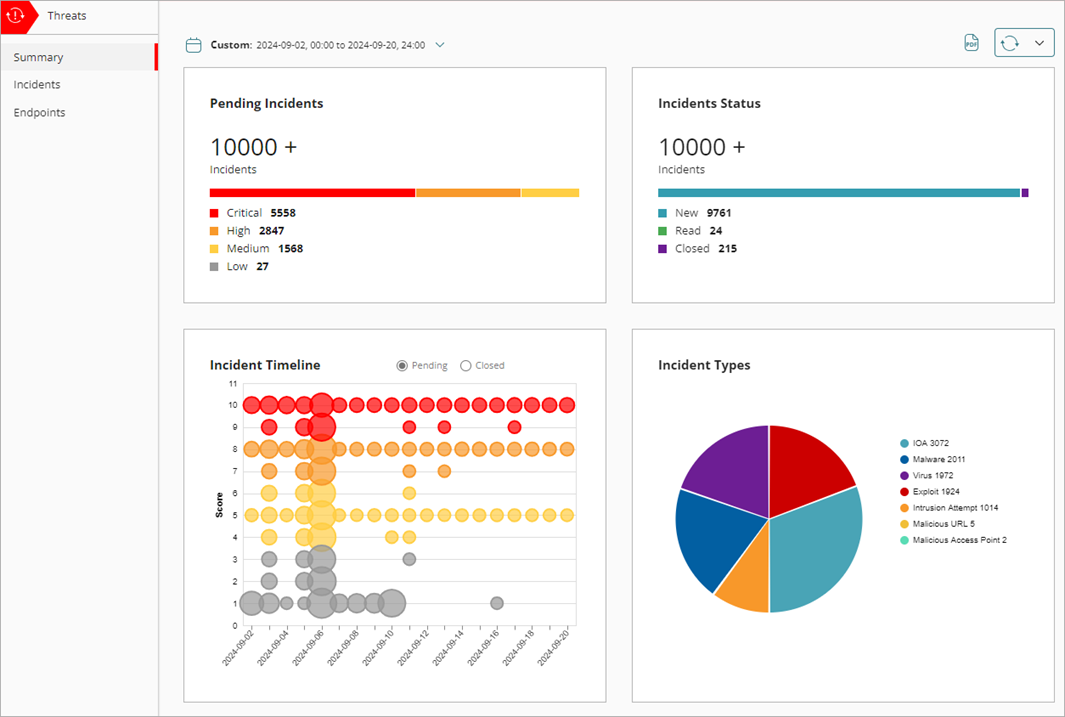

ThreatSync asigna automáticamente a cada incidente una puntuación de riesgo de incidentes que aparece en las páginas Monitorizar > Resumen y Monitorizar > Incidentes, así como una puntuación de riesgo de endpoint que aparece en la página Monitorizar > Endpoints.

Puntuación de Riesgo de Incidentes

La puntuación de riesgo de incidente identifica la gravedad del incidente.

El nivel de riesgo está dividido en estas categorías, basado en la puntuación del riesgo:

- Crítico — Puntuaciones de 9 o 10

- Alto — Puntuaciones de 7 o 8

- Medio — Puntuaciones de 4, 5 o 6

- Bajo — Puntuaciones de 1, 2 o 3

ThreatSync calcula la puntuación de riesgo para un incidente en función de un algoritmo que correlaciona los datos de distintos productos y servicios de WatchGuard.

Las distintas puntuaciones de riesgo en cada nivel de riesgo indican la gravedad relativa de un incidente y proporcionan orientación a los Respondedores ante Incidentes sobre qué incidentes deben priorizar para su revisión. Por ejemplo, si ThreatSync asigna a un incidente crítico una puntuación de riesgo de 9 y a otro incidente crítico una puntuación de 10, recomendamos que revise el 10 primero porque representa un riesgo más alto.

Puntuación de Riesgo de Endpoints

Los Respondedores ante Incidentes pueden utilizar las puntuaciones de riesgo de endpoints para investigar si un dispositivo supone una amenaza para la red. Las puntuaciones de riesgo aparecen como un valor numérico en un icono cuadrado al lado del endpoint en la lista de endpoints.

El nivel de riesgo del endpoint está dividido en estas categorías, en función de la puntuación del riesgo del endpoint:

- Crítico — Puntuaciones de 9 o 10

- Alto — Puntuaciones de 7 o 8

- Medio — Puntuaciones de 4, 5 o 6

- Bajo — Puntuaciones de 1, 2 o 3

ThreatSync determina la puntuación de riesgo de un endpoint en función de las puntuaciones de riesgo de incidentes asociadas al endpoint en los últimos 30 días. El valor de la puntuación de riesgo de incidentes más alta detectada en el endpoint en los últimos 30 días es el valor de la puntuación de riesgo del endpoint. Por ejemplo, si un endpoint tiene dos incidentes abiertos en un período de 30 días, uno con una puntuación de riesgo de incidentes de 9 y otro con una puntuación de riesgo de 7, la puntuación de riesgo del endpoint es 9.

ThreatSync solo utiliza incidentes nuevos y leídos para determinar las puntuaciones de riesgo de los endpoints, no los incidentes cerrados. Cuando se produce un nuevo incidente o se cierra uno, ThreatSync vuelve a calcular la puntuación de riesgo del endpoint. Tras la detección de un nuevo incidente, las puntuaciones recalculadas de riesgo de los endpoints pueden tardar varios segundos en aparecer en ThreatSync.

UI de Administración de ThreatSync

Para configurar y monitorizar ThreatSync, utilice la UI de administración de ThreatSync en WatchGuard Cloud. Para conectarse a WatchGuard Cloud, vaya a cloud.watchguard.com e inicie sesión con las credenciales de su cuenta.

Configurar ThreatSync

Para configurar ThreatSync, seleccione Configurar > ThreatSync.

Los Subscribers pueden usar estas páginas para configurar ThreatSync en WatchGuard Cloud:

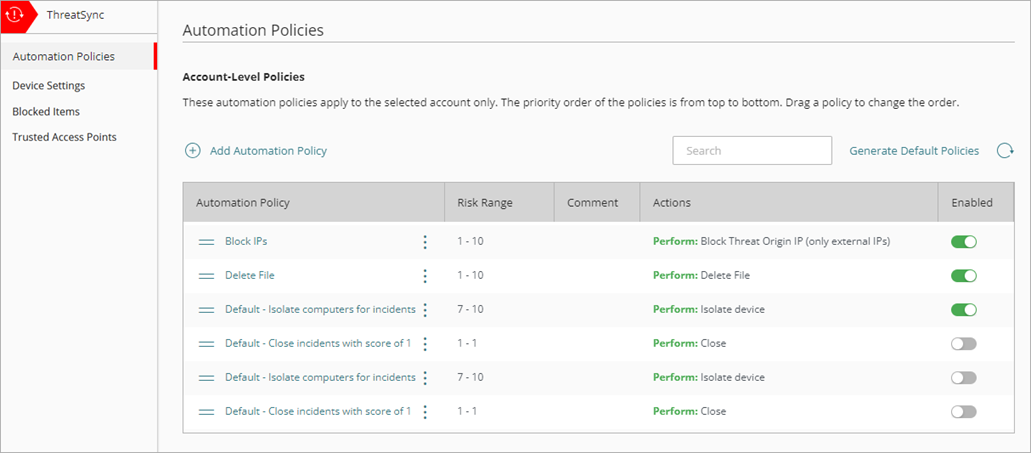

- Políticas de Automatización — En la página Políticas de Automatización, usted configura políticas para realizar acciones de manera automática sobre incidentes específicos. Para más información, vaya a Acerca de las Políticas de Automatización de ThreatSync.

- Ajustes de Dispositivo — En la página Ajustes de Dispositivo, puede seleccionar qué dispositivos envían datos de incidentes a ThreatSync. Para más información, vaya a Para configurar los ajustes de dispositivo de ThreatSync:

- Elementos Bloqueados por ThreatSync — En la página Elementos Bloqueados por ThreatSync, desde la pestaña Firebox, puede desbloquear direcciones IP y, en la pestaña Punto de Acceso, puede desbloquear direcciones MAC de puntos de acceso que fueron bloqueadas por una acción de ThreatSync. Para más información, vaya a Administrar Elementos Bloqueados por ThreatSync.

La vista de Service Providers muestra una página en la que se pueden configurar plantillas de políticas de automatización. Para más información, vaya a Administrar las Plantillas de Política de Automatización de ThreatSync (Service Providers).

Monitorizar ThreatSync

Para monitorizar ThreatSync, seleccione Monitorizar > Amenazas. La página Resumen se abre de forma predeterminada tanto para Service Providers como para Subscribers.

Utilice estas páginas para monitorizar ThreatSync en WatchGuard Cloud:

- Página Resumen — La página Resumen proporciona una instantánea de la actividad de incidentes de su cuenta. Para más información, vaya a Resumen de Incidentes de ThreatSync.

- Página Incidentes — La página Incidentes muestra una lista de incidentes para un período específico y lo habilita a realizar acciones para remediar incidentes. Para más información, vaya a Monitorizar Incidentes de ThreatSync.

- Página Endpoints — La página Endpoints ofrece una vista enfocada en los endpoints, que muestra la actividad de incidentes a lo largo de un período de tiempo determinado. Además, permite realizar acciones para remediar incidentes en un endpoint. Para más información, vaya a Monitorizar los Endpoints de ThreatSync

Remediación de Incidentes

Cuando un producto o servicio WatchGuard detecta una amenaza a la seguridad, puede tomar una acción para prevenirla. Por ejemplo, un Firebox puede bloquear una dirección IP maliciosa, o el software Endpoint Security puede aislar un dispositivo. En la UI de administración de ThreatSync, las respuestas automáticas a un incidente aparecen en la página Detalles del Incidente. Para más información, vaya a Revisar los Detalles del Incidente.

En ThreatSync, hay dos maneras de remediar incidentes:

Acciones Manuales Realizadas por un Usuario en ThreatSync

A medida que monitoriza las amenazas detectadas por ThreatSync y revisa los detalles del incidente, puede decidir realizar una acción manual para remediar el incidente, o revertir una acción que un producto o servicio de WatchGuard haya realizado automáticamente. Por ejemplo, puede bloquear una dirección IP, eliminar un archivo malicioso, bloquear un punto de acceso o aislar una computadora.

Cuando revisa un incidente, puede realizar acciones manualmente desde varias ubicaciones en la UI de administración de ThreatSync.

Para más información, vaya a Realizar Acciones sobre Incidentes y Endpoints.

Acciones que una Política de Automatización Realiza Automáticamente

Puede configurar políticas de automatización para realizar automáticamente acciones sobre los incidentes que cumplen con las condiciones que usted defina. Por ejemplo, puede crear una política de automatización para eliminar automáticamente archivos asociados con un tipo de incidente específico con una puntuación de riesgo de 9 o 10.

Las políticas de automatización permiten que los Respondedores ante Incidentes se centren en la revisión de incidentes que podrían requerir remediación manual. Los Service Providers pueden utilizar plantillas de políticas de automatización para asignar múltiples políticas a las cuentas o grupos de cuentas que administran.

Para más información, vaya a Acerca de las Políticas de Automatización de ThreatSync.

Inicio Rápido — Configurar ThreatSync