Aplica A: ThreatSync

Algunas de las funciones descritas en este tema están disponibles solo para los participantes en el programa ThreatSync Beta. Si una función descrita en este tema no está disponible en su versión de WatchGuard Cloud, es una función exclusiva del programa beta.

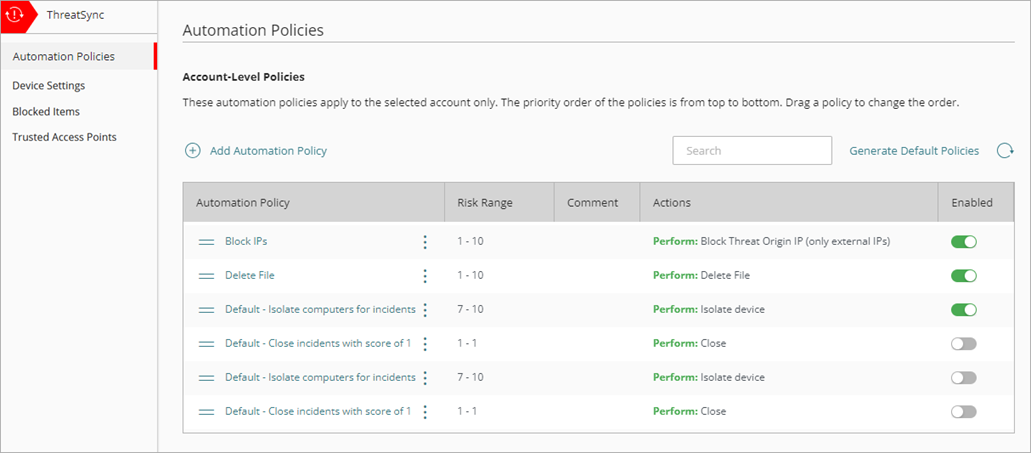

Las políticas de automatización de ThreatSync definen las acciones que ThreatSync realiza automáticamente cuando se detecta una amenaza. Cuando un incidente cumple las condiciones especificadas en la política de automatización, ThreatSync realiza las acciones especificadas (por ejemplo, eliminar el archivo y aislar el dispositivo). Cuando hay más de una política de automatización asignada a una cuenta, ThreatSync aplica las políticas a los dispositivos en el orden mostrado en la página Políticas de Automatización.

Su cuenta de ThreatSync incluye políticas de automatización predeterminadas con los ajustes recomendados. Puede editar las políticas predeterminadas y configurar políticas de automatización de ThreatSync adicionales según los requisitos de su red.

Las políticas de automatización predeterminadas de ThreatSync están deshabilitadas de forma predeterminada. Para las cuentas nuevas, las políticas de automatización predeterminadas aparecen en la página Políticas de Automatización. Para las cuentas existentes, debe hacer clic en Generar Políticas Predeterminadas en la página Políticas de Automatización para verlas en su lista de políticas de automatización. Le recomendamos que habilite las políticas de automatización predeterminadas para que pueda concentrarse en los incidentes que requieren investigación y remediación manual.

Para obtener más información sobre las políticas de automatización predeterminadas de ThreatSync, vaya a Acerca de las Políticas de Automatización de ThreatSync.

En la página Políticas de Automatización de una cuenta Subscriber, usted puede:

- Agregar una Política de Automatización (Subscribers)

- Habilitar o deshabilitar una Política de Automatización

- Cambiar el Orden de las Políticas de Automatización

- Implementar una Política de Automatización

Los Service Providers pueden crear plantillas de la política de automatización que incluyan varias políticas de automatización, luego asignar las plantillas a las cuentas que administran. Si usted es Subscriber, las políticas de automatización asignadas a su cuenta a través de una plantilla aparecen en la parte superior de la lista de políticas. Para más información, vaya a Administrar las Plantillas de Política de Automatización de ThreatSync (Service Providers).

Agregar una Política de Automatización (Subscribers)

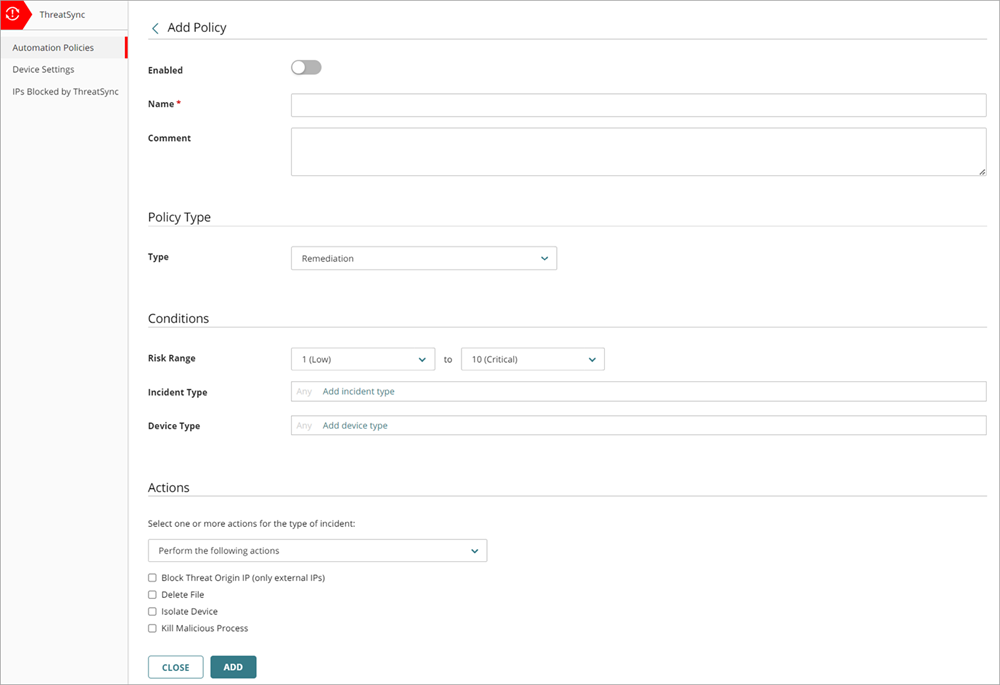

Cuando se agrega una política de automatización, se especifican las condiciones y acciones que ThreatSync realiza para un incidente.

Para agregar una política de automatización:

- Inicie sesión en su cuenta de WatchGuard Cloud.

- Para las cuentas Service Provider, en el Administrador de Cuentas, seleccione Mi Cuenta.

- Seleccione Configurar > ThreatSync.

Se abre la página Políticas de Automatización. - Haga clic en Agregar Política de Automatización.

Se abre la página Agregar Política.

- Para habilitar la nueva política, haga clic en el interruptor Habilitado.

- Ingrese un Nombre para su política y cualquier comentario relevante.

- En la sección Tipo de Política, en la lista desplegable Tipo, seleccione el tipo de política que desea crear:

- Remediation (Remediación) — La política de automatización realiza las acciones de remediación especificadas para los incidentes que cumplen las condiciones.

- Close (Cerrar) — La política de automatización cambia el estado de los incidentes que cumplen las condiciones a Cerrado.

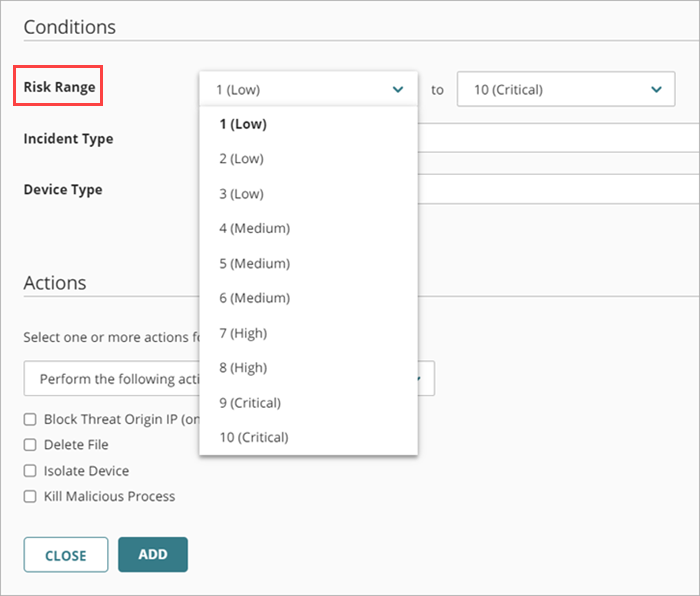

- En la sección Condiciones, especifique las condiciones que debe cumplir un incidente para que se aplique esta política de automatización:

- Intervalo de Riesgo — Especifica un rango de niveles de riesgo de incidentes. Para más información, vaya a Niveles y Puntuaciones de Riesgo de ThreatSync.

- Tipo de Incidente — Seleccione uno o más de estos tipos de incidentes:

- Política de Seguridad Avanzada — La ejecución de scripts maliciosos y programas desconocidos que utilizan técnicas avanzadas de infección.

- Exploit — Ataques que intentan inyectar código malicioso para explotar procesos vulnerables.

- Intento de Intrusión — Un evento de seguridad en el que un intruso intenta obtener acceso no autorizado a un sistema.

- IOA — Los Indicadores de Ataque (IOA) son indicadores que tienen alta probabilidad de ser un ataque.

- URL Maliciosa — URL creada para distribuir malware, como ransomware.

- IP Maliciosa — Una dirección IP asociada a una actividad maliciosa.

- Malware — Software malicioso diseñado para dañar, interrumpir y obtener acceso no autorizado a sistemas informáticos.

- PUP — Programas Potencialmente Indeseados (PUP) que pueden instalarse cuando se instala otro software en una computadora.

- Virus — Código malicioso que se introduce en los sistemas informáticos.

- Programa Desconocido — Programa bloqueado porque aún no ha sido clasificado por WatchGuard Endpoint Security. Para más información sobre lo que ocurre cuando Endpoint Security reclasifica un programa desconocido, vaya a Reclasificación de Incidentes.

- Punto de Acceso Malicioso — Un punto de acceso inalámbrico no autorizado conectado a su red o que opera en su espacio aéreo.

- Acceso con Credenciales — Incidente de AuthPoint que indica un intento de comprometer las credenciales de la cuenta.

- Tipo de Dispositivo — Seleccione uno o varios de estos tipos de dispositivos:

- Firebox

- Endpoint

- AuthPoint

- Punto de Acceso

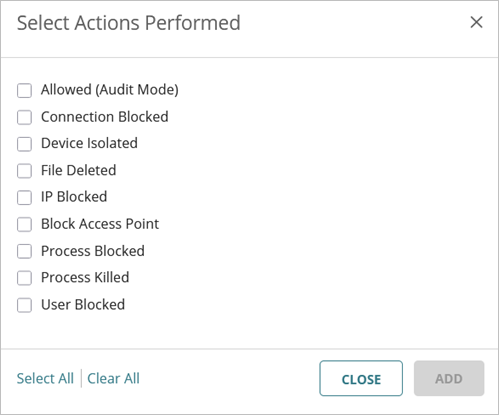

- Acciones Realizadas — Seleccione una o más de las acciones realizadas sobre un incidente (solo tipo de política Close).

- Permitido (Modo Auditoría) — Se ha detectado un incidente, pero como el dispositivo está en modo Auditoría, no se realizó ninguna acción.

- Conexión Bloqueada — Conexión bloqueada.

- Proceso Bloqueado — Proceso bloqueado por un dispositivo de endpoint.

- Dispositivo Aislado — La comunicación con el dispositivo está bloqueada.

- Archivo Eliminado — El archivo se clasificó como malware y se eliminó.

- IP Bloqueada — Las conexiones de red hacia y desde esta dirección IP están bloqueadas.

- Bloquear Punto de Acceso — Las conexiones de clientes inalámbricos al punto de acceso malicioso están bloqueadas.

- Proceso Detenido — Proceso finalizado por un dispositivo de endpoint.

- Detectado — Se detectó un incidente, pero no se realizó ninguna acción.

- Usuario Bloqueado — Incidente de Acceso con Credenciales en el que el usuario fue bloqueado en AuthPoint.

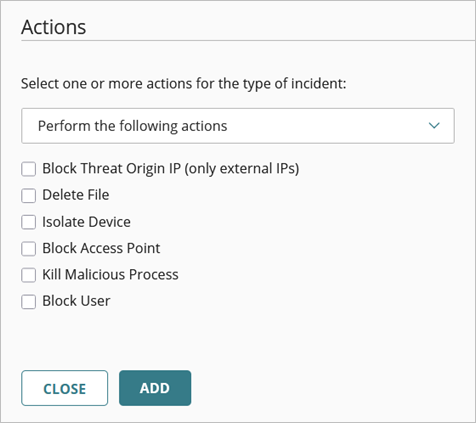

- En la sección Acciones, en la lista desplegable, seleccione si desea realizar o impedir las acciones especificadas.

- Perform (Realizar) — ThreatSync realiza las acciones especificadas para los nuevos incidentes que cumplen con las condiciones de la política.

- Prevent (Prevenir) — ThreatSync previene las acciones especificadas. Para crear una excepción de una política más amplia Perform, puede agregar una política con la acción Prevent y clasificarla en un nivel más alto que la otra política en la lista de políticas. Una política con la acción Prevenir no impide la ejecución manual de una acción por parte de un operador.

- Seleccione una o varias de estas acciones para realizarlas o impedirlas:

- Bloquear IP de Origen de la Amenaza (solo IP externas) — Bloquea la dirección IP externa asociada con el incidente. Cuando selecciona esta acción, todos los Fireboxes con ThreatSync habilitado en la cuenta de WatchGuard Cloud bloquean las conexiones hacia y desde la dirección IP.

- Eliminar Archivo — Elimina los archivos marcados asociados con el incidente.

- Aislar Dispositivo — Aísla la computadora de la red para evitar la propagación de la amenaza y bloquear la filtración de información confidencial. Cuando selecciona Aislar Dispositivo como acción, puede especificar excepciones de aislamiento para permitir la comunicación desde los procesos que seleccione. Para más información, vaya a Excepciones de Aislamiento.

- Bloquear Punto de Acceso — Bloquea las conexiones de clientes inalámbricos a puntos de acceso maliciosos.

- Detener Proceso Malicioso — Interrumpe un proceso que mostró un comportamiento malicioso asociado con el incidente.

- Cerrar el Incidente — Cambia el estado del incidente a Cerrado (solo tipo de política Close).

Si el tipo de política es Close, la acción Cerrar el Incidente se selecciona automáticamente y no se puede seleccionar una acción diferente.

- Haga clic en Agregar.

La nueva política se agrega a la lista de políticas.

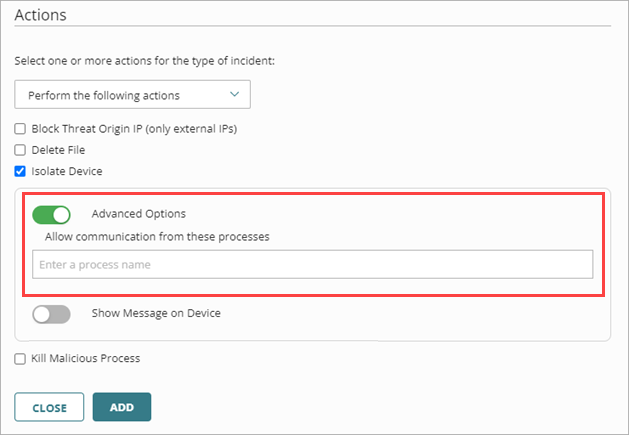

Excepciones de Aislamiento

Cuando selecciona Aislar Dispositivo como acción en una política de automatización, puede crear excepciones al aislamiento para permitir las comunicaciones de procesos específicos.

Para crear una excepción de aislamiento en una política de automatización:

- En la página Agregar Política, en la sección Acciones, seleccione Aislar Dispositivo.

Aparece la sección Aislar Dispositivo. - Habilitar las Opciones Avanzadas.

Aparece la sección Opciones Avanzadas.

- En el cuadro de texto Permitir Comunicación desde estos Procesos, ingrese los nombres de los procesos que desea permitir como excepciones al aislamiento. Por ejemplo, ingrese chrome.exe para permitir la comunicación con Google Chrome.

- (Opcional) Si desea que se muestre un mensaje en los dispositivos aislados, habilite Mostrar Mensaje en el Dispositivo e ingrese un mensaje personalizado en el cuadro de texto Mostrar Mensaje en el Dispositivo. Si no desea que se muestre un mensaje en dispositivos aislados, deshabilite Mostrar Mensaje en el Dispositivo.

- Haga clic en Agregar

Habilitar o deshabilitar una Política de Automatización

En la lista Políticas de Automatización, puede habilitar o deshabilitar políticas de automatización específicas en una cuenta Subscriber. Por ejemplo, durante un evento de seguridad, es posible que desee deshabilitar las políticas de automatización que cierran incidentes para poder revisar toda la actividad de ThreatSync.

Si su Service Provider asignó una política a su cuenta a través de una plantilla, la política aparecerá en primer lugar en la lista de políticas de automatización, pero no podrá habilitarla ni deshabilitarla.

También puede habilitar o deshabilitar una política de automatización cuando la edita.

Para habilitar o deshabilitar una política de automatización:

- Seleccione Configurar > ThreatSync.

- En la página Políticas de Automatización, haga clic en el nombre de la política de automatización que desee habilitar o deshabilitar.

Se abre la página Editar Política. - Haga clic en el interruptor Habilitado para habilitar o deshabilitar la política de automatización.

- Haga clic en Guardar.

Cambiar el Orden de las Políticas de Automatización

En la página Políticas de Automatización, puede cambiar el orden de prioridad de las políticas de automatización para clasificarlas de arriba a abajo. Cuando un incidente reúne las condiciones configuradas en diversas políticas, ThreatSync realiza la acción especificada en la política de mayor rango aplicable.

Cada acción recomendada en un incidente se evalúa en forma individual frente a una política. Si un incidente no tiene una acción recomendada que coincida con una acción especificada en la política, esa política se omite. Para más información, vaya a Precedencia de la Política de Automatización de ThreatSync.

Para cambiar el orden de las políticas de automatización en la lista de políticas:

- Haga clic en el controlador de movimiento de la política de automatización que desee mover y arrástrela hacia arriba o hacia abajo en la lista.

- Implemente los cambios en su política.

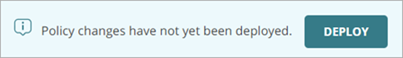

Implementar una Política de Automatización

Después de agregar, actualizar, habilitar o deshabilitar una política de automatización, la página Políticas de Automatización muestra un banner de mensaje que indica que tiene cambios de política sin implementar.

Para implementar una política de automatización y aplicar los cambios, haga clic en Implementar.

Los cambios se implementan en el motor de decisión de ThreatSync, que luego envía acciones a los dispositivos o servicios de WatchGuard cuando los incidentes coinciden con la política.

Administrar las Plantillas de Política de Automatización de ThreatSync (Service Providers)

Administrar Elementos Bloqueados por ThreatSync