Aplica A: WatchGuard Advanced Reporting Tool

WatchGuard EPDR y WatchGuard EDR recopilan información y la envían a Advanced Visualization Tool, que la organiza en tablas de datos. Cada línea de una tabla es un evento monitorizado por WatchGuard EPDR o WatchGuard EDR.

Las tablas contienen una serie de campos específicos, así como campos comunes que aparecen en todas las tablas y que proporcionan información como cuándo se produjo el evento, la computadora en la que se detectó, la dirección IP de la computadora, etc.

Este tema ofrece recomendaciones sobre los datos que se deben monitorizar y ejemplos de texto de consulta SQL para filtrar los datos de las tablas de datos.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener permiso Acceder a Información de Seguridad Avanzada para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

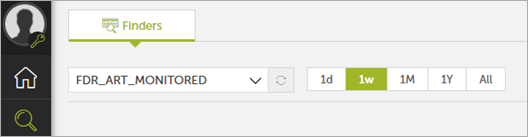

Para utilizar el texto de consulta SQL de ejemplo, en la Advanced Visualization Tool:

- Seleccione Búsquedas de Datos

.

. - Seleccione la tabla adecuada para el período de tiempo que desee.

Por ejemplo, para crear una consulta que muestre las conexiones de escritorio remoto detectadas hacia o desde una dirección IP externa, seleccione la tabla oem.panda.paps.socket.

- En la barra de herramientas, haga clic en Query Code Editor

.

. - Despeje la consulta existente del cuadro de texto del editor.

- Pegue el código de muestra en el cuadro de texto.

- Haga clic en Run.

Consulte la sección correspondiente para ver el código de ejemplo:

- Conexión de Escritorio Remoto (Puerto 3389) Detectada Hacia o Desde IP Externa

- Los 5 Principales Volúmenes de Datos Recibidos por Aplicación en Bytes (1 Semana)

- Los 5 Principales Volúmenes de Datos Enviados por Aplicación en Bytes (1 Semana)

- Los 5 Principales Volúmenes de Datos Recibidos por Máquina en Bytes (1 Semana)

- Los 5 Principales Volúmenes de Datos Enviados por Máquina en Bytes (1 Semana)

- Los 5 Principales Volúmenes de Datos Enviados por Usuario en Bytes (1 Semana)

- Los 5 Principales Volúmenes de Datos Recibidos por Usuario en Bytes (1 Semana)

- Los 5 Principales Puertos de Comunicación TCP Utilizados para Descargar desde IP Externas

- Los 5 Principales Puertos de Comunicación TCP Utilizados para Cargar hacia IP Externas

- Los 5 Principales Puertos de Comunicación UDP Utilizados para Descargar desde IP Externas

- Los 5 Principales Puertos de Comunicación UDP Utilizados para Cargar hacia IP Externas

- Los 10 Principales Países y Puertos (Descargas 1 Semana)

- Los 10 Principales Países y Puertos (Cargas 1 Semana)

- Recuento Total de Descargas de Archivos Ejecutables (.EXE en 1 Semana)

- Recuento Total de Descargas de Archivos en Formato Comprimido (.ZIP, .RAR , .7Z en 1 Semana)

- Recuento Total de Descargas de Documentos de Office (.DOC* , .XLS* , .PPT* , .OCT)

- Malware y Programas Potencialmente No Deseados (PUP) en Cifras (1 Semana)

- Aplicaciones Vulnerables o Software No Actualizado Ejecutado

- Cantidad de Posibles Aplicaciones Vulnerables Detectadas

Conexión de Escritorio Remoto (Puerto 3389) Detectada Hacia o Desde IP Externa

Los Servicios de Escritorio Remoto abiertos sin las funciones de seguridad adecuadas corren un alto riesgo de ataque. Los atacantes se aprovechan de ello mediante ataques de fuerza bruta o ingresan en la red con credenciales robadas. Muchos ataques de ransomware comienzan a través de Servicios de Escritorio Remoto abiertos.

Le recomendamos que ajuste las funciones de seguridad para evitar ataques a través de estos servicios.

Tabla

oem.panda.paps.socket

Sample Code

desde oem.panda.paps.socket

where localPort = 3389,

ispublic(remoteIP)

Los 5 Principales Volúmenes de Datos Recibidos por Aplicación en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico consumido por cada aplicación, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes where endswith(path,".exe")

group every 30m by path

every 0

select peek(path, re("\\\\(\\w+.\\w+)$"), 0) as executable

select sum(bytesReceived) as bytesReceived,

bytesReceived > 1073741824 as `+1G`,

bytesReceived > 2147483648 as `+2G`,

bytesReceived > 3221225472 as `+3G`,

bytesReceived > 4294967296 as `+4G`,

bytesReceived > 5368709120 as `+5G`,

bytesReceived > 6442450944 as `+6G`,

bytesReceived > 7516192768 as `+7G`,

bytesReceived > 8589934592 as `+8G`,

bytesReceived > 9663676416 as `+9G`,

bytesReceived > 10737418240 as `+10G`

Los 5 Principales Volúmenes de Datos Enviados por Aplicación en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico enviado por la aplicación, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes where endswith(path,".exe")

group every 30m by path

every 0

select peek(path, re("\\\\(\\w+.\\w+)$"), 0) as executable

select sum(bytesSent) as bytesSent,

bytesSent > 1073741824 as `+1G`,

bytesSent > 2147483648 as `+2G`,

bytesSent > 3221225472 as `+3G`,

bytesSent > 4294967296 as `+4G`,

bytesSent > 5368709120 as `+5G`,

bytesSent > 6442450944 as `+6G`,

bytesSent > 7516192768 as `+7G`,

bytesSent > 8589934592 as `+8G`,

bytesSent > 9663676416 as `+9G`,

bytesSent > 10737418240 as `+10G`

Los 5 Principales Volúmenes de Datos Recibidos por Máquina en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico descargado por aplicación, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes

group every 30m by machineName

every 0

select sum(bytesReceived) as bytesReceived,

bytesReceived > 1073741824 as `+1G`,

bytesReceived > 2147483648 as `+2G`,

bytesReceived > 3221225472 as `+3G`,

bytesReceived > 4294967296 as `+4G`,

bytesReceived > 5368709120 as `+5G`,

bytesReceived > 6442450944 as `+6G`,

bytesReceived > 7516192768 as `+7G`,

bytesReceived > 8589934592 as `+8G`,

bytesReceived > 9663676416 as `+9G`,

bytesReceived > 10737418240 as `+10G`

Los 5 Principales Volúmenes de Datos Enviados por Máquina en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico cargado por aplicación, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes

group every 30m by machineName

every 0

select sum(bytesSent) as bytesSent,

bytesSent > 1073741824 as `+1G`,

bytesSent > 2147483648 as `+2G`,

bytesSent > 3221225472 as `+3G`,

bytesSent > 4294967296 as `+4G`,

bytesSent > 5368709120 as `+5G`,

bytesSent > 6442450944 as `+6G`,

bytesSent > 7516192768 as `+7G`,

bytesSent > 8589934592 as `+8G`,

bytesSent > 9663676416 as `+9G`,

bytesSent > 10737418240 as `+10G`

Los 5 Principales Volúmenes de Datos Enviados por Usuario en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico cargado por usuario, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes

group every 30m by user

every 0

select sum(bytesSent) as bytesSent,

bytesSent > 1073741824 as `+1G`,

bytesSent > 2147483648 as `+2G`,

bytesSent > 3221225472 as `+3G`,

bytesSent > 4294967296 as `+4G`,

bytesSent > 5368709120 as `+5G`,

bytesSent > 6442450944 as `+6G`,

bytesSent > 7516192768 as `+7G`,

bytesSent > 8589934592 as `+8G`,

bytesSent > 9663676416 as `+9G`,

bytesSent > 10737418240 as `+10G`

Los 5 Principales Volúmenes de Datos Recibidos por Usuario en Bytes (1 Semana)

Cuando realiza un rastreo del tráfico descargado por usuario, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.processnetbytes

Sample Code

from oem.panda.paps.processnetbytes

group every 30m by user

every 0

select sum(bytesReceived) as bytesReceived,

bytesReceived > 1073741824 as `+1G`,

bytesReceived > 2147483648 as `+2G`,

bytesReceived > 3221225472 as `+3G`,

bytesReceived > 4294967296 as `+4G`,

bytesReceived > 5368709120 as `+5G`,

bytesReceived > 6442450944 as `+6G`,

bytesReceived > 7516192768 as `+7G`,

bytesReceived > 8589934592 as `+8G`,

bytesReceived > 9663676416 as `+9G`,

bytesReceived > 10737418240 as `+10G`

Los 5 Principales Puertos de Comunicación TCP Utilizados para Descargar desde IP Externas

Cuando realiza un rastreo de los puertos TCP utilizados para la descarga desde direcciones IP externas, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.socket

Sample Code

desde oem.panda.paps.socket

where ispublic(remoteIP)

group every 30m by protocol, localPort, direction

every 0

select count() as count,

count > 100 as `+100_times`,

count > 500 as `+500_times`,

count > 1000 as `+1000_times`,

count > 2000 as `+2000_times`,

count > 5000 as `+5000_times`,

count > 10000 as `+10000_times`

where protocol = "TCP"

where direction = "Down"

Los 5 Principales Puertos de Comunicación TCP Utilizados para Cargar hacia IP Externas

Cuando realiza un rastreo de los puertos TCP utilizados para la carga hacia direcciones IP externas, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Le recomendamos monitorizar y configurar alertas activas si los procesos consumen más datos de lo normal. Esto le ayuda a identificar problemas y actuar si es necesario. Para más información, consulte Crear Alertas en Advanced Visualization Tool.

Tabla

oem.panda.paps.socket

Sample Code

desde oem.panda.paps.socket

where ispublic(remoteIP)

group every 30m by protocol, localPort, direction

every 0

select count() as count,

count > 100 as `+100_times`,

count > 500 as `+500_times`,

count > 1000 as `+1000_times`,

count > 2000 as `+2000_times`,

count > 5000 as `+5000_times`,

count > 10000 as `+10000_times`

where protocol = "TCP"

where direction = "Up"

Los 5 Principales Puertos de Comunicación UDP Utilizados para Descargar desde IP Externas

Cuando realiza un rastreo de los puertos UDP utilizados para la descarga desde direcciones IP externas, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Tabla

oem.panda.paps.socket

Sample Code

desde oem.panda.paps.socket

where ispublic(remoteIP)

group every 30m by protocol, localPort, direction

every 0

select count() as count,

count > 100 as `+100_times`,

count > 500 as `+500_times`,

count > 1000 as `+1000_times`,

count > 2000 as `+2000_times`,

count > 5000 as `+5000_times`,

count > 10000 as `+10000_times`

where direction = "Up"

where direction = "Down"

Los 5 Principales Puertos de Comunicación UDP Utilizados para Cargar hacia IP Externas

Cuando realiza un rastreo de los puertos TCP utilizados para la carga a direcciones IP externas, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Tabla

oem.panda.paps.socket

Sample Code

desde oem.panda.paps.socket

where ispublic(remoteIP)

group every 30m by protocol, localPort, direction

every 0

select count() as count,

count > 100 as `+100_times`,

count > 500 as `+500_times`,

count > 1000 as `+1000_times`,

count > 2000 as `+2000_times`,

count > 5000 as `+5000_times`,

count > 10000 as `+10000_times`

where direction = "Up"

where direction = "Up"

Los 10 Principales Países y Puertos (Descargas 1 Semana)

Cuando realiza un seguimiento de los principales países y puertos utilizados para las descargas, le ayuda a identificar rápidamente usos indebidos, errores de aplicación, posibles exfiltraciones de datos, etc.

Tabla

oem.panda.paps.socket

Sample Code

from oem.panda.paps.socket where ispublic(remoteIP)

select mmcountry(remoteIP) as CC

where isnotnull(CC)

group every 30m by CC, localPort, protocol, direction

every 0

select count() as count,

count > 100 as `+100`,

count > 300 as `+300`,

count > 500 as `+500`,

count > 800 as `+800`,

count > 1000 as `+1000`,

count > 1500 as `+1500`,

count > 2000 as `+2000`,

count > 5000 as `+5000`,

count > 10000 as `+10000`,

count > 15000 as `+15000`,

count > 20000 as `+20000`

where direction = "Down"

Los 10 Principales Países y Puertos (Cargas 1 Semana)

Cuando realiza un seguimiento de los principales países y puertos utilizados para las cargas, le ayuda a identificar rápidamente usos indebidos, errores de aplicación, posibles exfiltraciones de datos, etc.

Tabla

oem.panda.paps.socket

Sample Code

from oem.panda.paps.socket where ispublic(remoteIP)

select mmcountry(remoteIP) as CC

where isnotnull(CC)

group every 30m by CC, localPort, protocol, direction

every 0

select count() as count,

count > 1 as `+1`,

count > 50 as `+50`,

count > 100 as `+100`,

count > 300 as `+300`,

count > 500 as `+500`,

count > 800 as `+800`,

count > 1000 as `+1000`,

count > 1500 as `+1500`,

count > 2000 as `+2000`,

count > 5000 as `+5000`,

count > 10000 as `+10000`,

count > 15000 as `+15000`,

count > 20000 as `+20000`

where direction = "Up"

Recuento Total de Descargas de Archivos Ejecutables (.EXE en 1 Semana)

Cuando realiza un rastreo de los principales archivos ejecutables que descargan los usuarios, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Tabla

oem.panda.paps.urldownload

Sample Code

from oem.panda.paps.urldownload

where endswith(url, ".exe")

group every 30m

every 0

select count() as count

Recuento Total de Descargas de Archivos en Formato Comprimido (.ZIP, .RAR , .7Z en 1 Semana)

Cuando realiza un rastreo de los principales archivos comprimidos que descargan los usuarios, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible filtración de datos y más.

Tabla

oem.panda.paps.urldownload

Sample Code

from oem.panda.paps.urldownload

where has(url, ".zip", ".rar", ".7z")

group every 30m

every 0

select count() as count

Recuento Total de Descargas de Documentos de Office (.DOC* , .XLS* , .PPT* , .OCT)

Cuando realiza un rastreo de los principales tipos de archivos de documentos de Office que descargan los usuarios, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible exfiltración de datos y más.

Tabla

oem.panda.paps.urldownload

Sample Code

from oem.panda.paps.urldownload

where has(url, ".doc*", ".xls*", ".ppt*" , ".oct")

group every 30m

every 0

select count() as count

Actividad de Torrent Detectada

Cuando realiza un rastreo de la actividad de Torrents por usuario, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible exfiltración de datos y más.

Tabla

oem.panda.paps.urldownload

Sample Code

from oem.panda.paps.urldownload

where url -> "torrent"

group every 30m

every 0

select count() as count

Malware y Programas Potencialmente No Deseados (PUP) en Cifras (1 Semana)

Cuando realiza un rastreo de las alertas de malware y PUP cada semana, le ayuda a identificar rápidamente el uso indebido, los errores de la aplicación, la posible exfiltración de datos y más.

Tabla

oem.panda.paps.alert

Sample Code

from oem.panda.paps.alert

group every 30m by alertType, executionStatus

every 0

select count() as count

Aplicaciones Vulnerables o Software No Actualizado Ejecutado

Cuando realiza un rastreo de las aplicaciones vulnerables o del software obsoleto que utilizan los usuarios, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Tabla

oem.panda.paps.ops

Sample Code

from oem.panda.paps.ops where isnotnull(ocsVer), endswith(childPath, ".exe") select subs(childPath, re(".*\\\\"), template("")) as executablename, lower(executablename) as executablename2, split(executablename2, ".exe", 0) as executable

group every 30m

every 0

select count() as count

Cantidad de Posibles Aplicaciones Vulnerables Detectadas

Cuando realiza un rastreo de las posibles aplicaciones vulnerables utilizadas, le ayuda a identificar rápidamente el uso indebido, los errores de las aplicaciones, la posible filtración de datos y más.

Tabla

oem.panda.paps.vulnerableappsfound

Sample Code

from oem.panda.paps.vulnerableappsfound

group every 30m by companyName

every 0

select count() as count