Aplica A: WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR y WatchGuard EDR Core

En los ajustes de Protección Avanzada de un perfil de ajustes de estaciones de trabajo y servidores, usted configura las opciones para rastrear la actividad de los programas que se ejecutan en sus computadoras y detectar y bloquear programas maliciosos. Las funciones de Protección Avanzada disponibles varían según la plataforma.

| Función de Protección Avanzada | Windows (Intel & ARM) | Linux | Mac (Intel & ARM) | Android | iOS |

|---|---|---|---|---|---|

| Comportamiento del modo operativo | Compatible | No Compatible | No Compatible | No Compatible | No Compatible |

| Políticas avanzadas de seguridad y programas bloqueados | Compatible | No Compatible | No Compatible | No Compatible | No Compatible |

| Interfaz de Análisis Anti-Malware de Windows (AMSI) | Compatible | No Compatible | No Compatible | No Compatible | No Compatible |

| Protección anti-exploit, incluida la inyección de código y la detección de controladores vulnerables | Compatible | No Compatible | No Compatible | No Compatible | No Compatible |

| Protección contra ataques de red | Compatible | No Compatible | No Compatible | No Compatible | No Compatible |

| Privacidad | Compatible | Compatible | Compatible | No Compatible | No Compatible |

| Uso de la red | Compatible | Compatible | Compatible | No Compatible | No Compatible |

Para obtener más información sobre las funciones compatibles, vaya a Funciones Admitidas por Endpoint Security por Plataforma.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

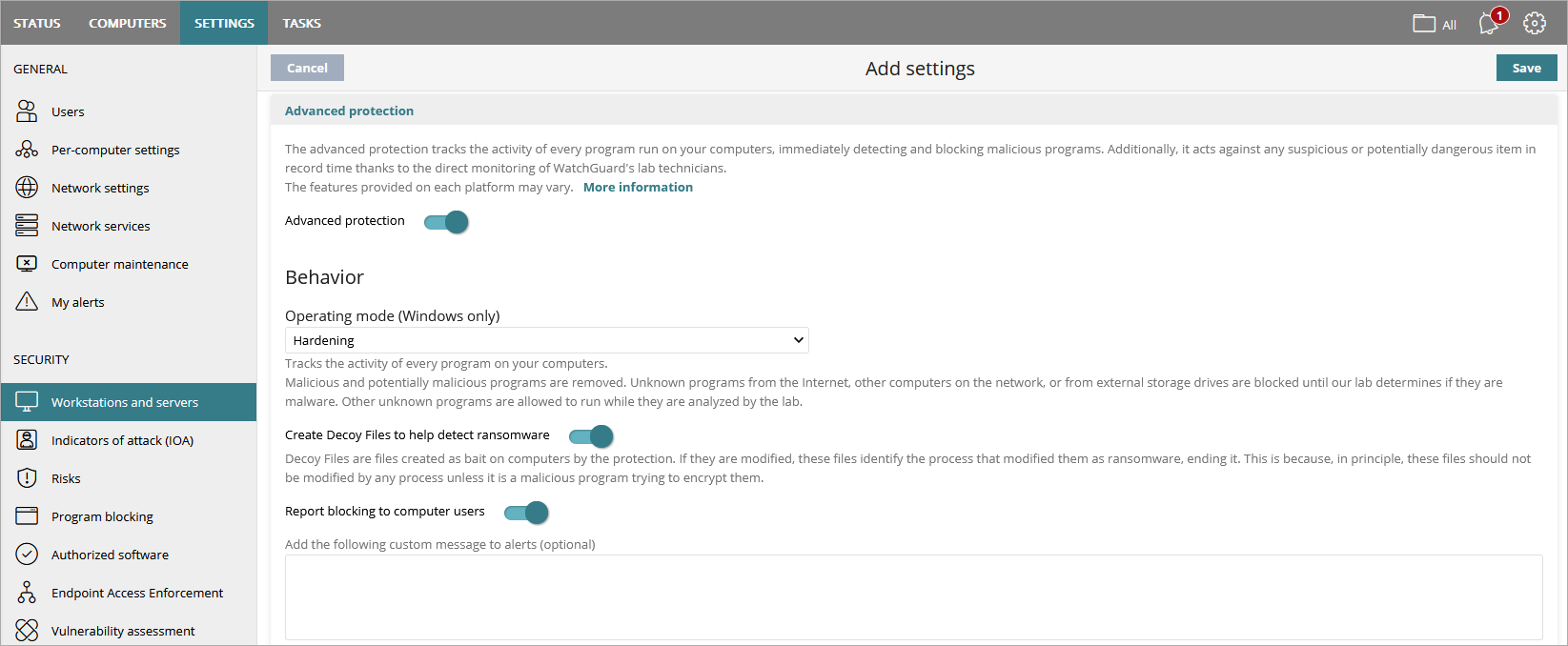

Para configurar los ajustes de Protección Avanzada:

- En WatchGuard Cloud, seleccione Configurar > Endpoints.

- Seleccione Configuración.

- En el panel izquierdo, seleccione Estaciones y Servidores.

- Seleccione un perfil de ajustes de seguridad existente para editarlo, copie un perfil existente o, en la esquina superior derecha de la ventana, haga clic en Añadir para crear un nuevo perfil.

Se abre la página Añadir Configuración o Editar Configuración. - Ingrese un Nombre y Descripción para el perfil, si es necesario.

- Seleccione Protección Avanzada.

- Habilite el interruptor de Protección Avanzada.

- Configure los ajustes según sea necesario:

- Configurar el Comportamiento del Modo Operativo (Computadoras con Windows)

- Configurar Políticas Avanzadas de Seguridad (Computadoras con Windows)

- Configurar el Análisis Avanzado de AMSI (Computadoras con Windows)

- Configurar la Protección Anti-exploit (Computadoras con Windows)

- Configurar la Protección contra Ataques de Red (Computadoras con Windows)

- Configurar la Privacidad

- Configurar el Uso de la Red

- Haga clic en Guardar.

- Seleccione el perfil y asigne destinatarios, si es necesario.

Para más información, vaya a Asignar un Perfil de Ajustes.

Configurar el Comportamiento del Modo Operativo (Computadoras con Windows)

El modo de Funcionamiento no está disponible con EDR Core o WatchGuard EPP.

Cuando asigna WatchGuard EDR o EDR Core a una cuenta nueva y la cuenta no tiene asignado un perfil de ajustes de estaciones de trabajo y servidores, el perfil predeterminado asignado al grupo Todos tiene los archivos señuelo deshabilitados.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Para configurar el comportamiento operativo, en la sección Comportamiento:

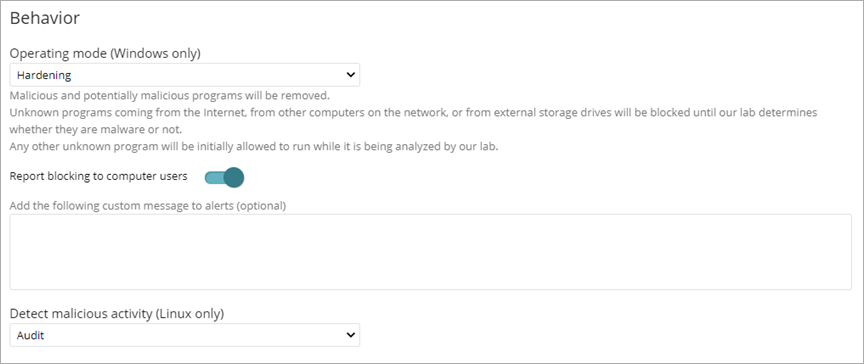

- Para computadoras con Windows, seleccione un Modo de Funcionamiento de la lista (Auditar, Hardening o Bloquear).

Para obtener más información sobre los modos operativos, vaya a Protección Avanzada — Modos de Funcionamiento (Computadoras con Windows).

- Para mostrar un mensaje en una alerta emergente en la computadora del usuario cuando la protección avanzada o las funciones anti-exploit bloquean o reclasifican un archivo, habilite el interruptor Informar a los Usuarios de los Equipos de los Bloqueos.

- (Opcional) Escriba un mensaje personalizado para incluirlo en la alerta de bloqueo.

- Para computadoras Linux, en la lista desplegable Detectar Actividad Maliciosa, seleccione la acción que se tomará cuando Endpoint Security detecta actividad maliciosa.

- Auditar — Reporta las amenazas detectadas, pero no bloquea el malware.

- Bloquear — Reporta y bloquea las amenazas detectadas. Esta es la opción predeterminada.

- No Detectar — El malware no se detecta ni se informa.

Configurar el Análisis Avanzado de AMSI (Computadoras con Windows)

La Interfaz de Análisis de Windows AntiMalware (AMSI) proporciona telemetría e información adicional sobre la ejecución de scripts y macros para mejorar la protección antivirus de las computadoras con Windows. En un perfil de ajustes de estaciones de trabajo y servidores, el análisis avanzado con AMSI está habilitado de forma predeterminada.

Si experimenta problemas de rendimiento, puede agregar exclusiones para los programas problemáticos o deshabilitar el análisis avanzado con AMSI. Le recomendamos que solo agregue exclusiones para programas que puedan causar problemas de rendimiento. Cuando agrega una exclusión, Endpoint Security no analiza los archivos especificados y sus computadoras podrían correr el riesgo de sufrir un ataque.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Para agregar exclusiones, en la sección AMSI:

- Active el interruptor, si es necesario.

- En el cuadro de texto Programas, ingrese el nombre del archivo del programa que desea excluir del análisis AMSI avanzado.

Configurar la Protección Anti-exploit (Computadoras con Windows)

La tecnología anti-exploit no está disponible en los sistemas ARM de Windows.

La protección anti-exploit evita que los programas maliciosos que explotan las vulnerabilidades conocidas y desconocidas (día cero) en las aplicaciones obtengan acceso a las computadoras de la red corporativa. Puede habilitar la protección contra la inyección de código y la protección para controladores vulnerables.

La Inyección de Código es un término general que se utiliza para referirse a los ataques que insertan código malicioso en una aplicación para que esta lo interprete o ejecute. Para más información, vaya a Acerca de la Protección Anti-exploit (Computadoras con Windows).

Recomendamos que habilite la protección anti-exploit gradualmente en computadoras con una solución de seguridad de terceros ya instalada para asegurarse de que funcione correctamente.

Cuando asigna WatchGuard EDR o EDR Core a una cuenta nueva y la cuenta no tiene asignado un perfil de ajustes de estaciones de trabajo y servidores, el perfil predeterminado asignado al grupo Todos tiene el anti-exploit deshabilitado.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Para configurar la protección anti-exploit:

- En la sección Anti-Exploit, habilite la opción Inyección de Código.

Si deshabilita la inyección de Código, se desactivará en todos los procesos. También deshabilita las políticas avanzadas de PowerShell. Para obtener información sobre las políticas avanzadas de PowerShell, vaya a Configurar Políticas Avanzadas de Seguridad (Computadoras con Windows). - Si es necesario, agregue el nombre del archivo en el cuadro de texto Procesos Excluidos y presione Enter.

La protección anti-exploit no detecta los intentos de exploit en procesos excluidos. Le recomendamos que solo agregue exclusiones para programas que puedan causar problemas de rendimiento. Cuando agrega una exclusión, Endpoint Security no analiza los archivos especificados y sus computadoras podrían correr el riesgo de sufrir un ataque. Para asegurarse de que la Protección Avanzada no bloquee un programa no clasificado, agregue el programa a la lista de Software Autorizado.

Para más información, vaya a Configurar los Ajustes de Software Autorizado (Computadoras con Windows).- Seleccione un Modo de Funcionamiento de la lista (solo computadoras Windows):

- Auditar — Reporta detecciones de exploits en la UI de administración, pero no toma ninguna acción contra ellas ni muestra información al usuario.

- Bloquear — Bloquea ataques de exploit. En algunos casos, puede ser necesario finalizar el proceso que está en riesgo o reiniciar la computadora.

- Para notificar a los usuarios cuando la protección anti-exploit bloquea un proceso en riesgo, habilite el interruptor Informar del Bloqueo al Usuario del Equipo.

El usuario recibe una notificación y el proceso que está en riesgo se cierra automáticamente si es necesario. - Para solicitar a los usuarios que cierren un proceso que está en riesgo, habilite el interruptor Solicitar Permiso al Usuario para Finalizar un Proceso En Riesgo.

Cada vez que una computadora en riesgo necesita reiniciarse, el usuario debe proporcionar una confirmación, independientemente de si este interruptor está habilitado. - Para detectar controladores vulnerables que podrían ser explotados, habilite el interruptor Detectar Controladores con Vulnerabilidades.

Los conductores vulnerables son aquellos que presentan vulnerabilidades que se han utilizado en el panorama de amenazas. Esto puede incluir controladores desactualizados que contienen brechas de seguridad. Los controladores suministrados por proveedores legítimos pueden contener vulnerabilidades que el malware podría aprovechar para infectar una computadora o desactivar el software de seguridad. Si el controlador detectado forma parte del proceso de arranque de Windows, no se bloquea. - Seleccione un Modo de Funcionamiento de la lista (solo computadoras Windows):

- Auditoría — Informa sobre los controladores vulnerables en el mosaico Actividad de Exploits del panel de control de Seguridad y muestra una alerta en la computadora afectada. No se toma ninguna medida.

- Bloquear — Impide que se carguen los controladores vulnerables y muestra una alerta en la computadora afectada. Informa sobre los controladores vulnerables en el mosaico Actividad de Exploits del panel de control de Seguridad.

Para ver los detalles del controlador, seleccione la computadora afectada en la lista Actividad de Exploits. Puede permitir que el controlador bloqueado se ejecute y puede dejar de permitirlo si anteriormente estaba permitido. Puede seleccionar no volver a detectar el controlador. Para más información, vaya a Permitir que se Ejecuten los Elementos Bloqueados.

Muchos exploits continúan ejecutando código malicioso hasta que el proceso correspondiente se cierra. Un exploit no aparece como resuelto en el mosaico Actividad de Exploits en el panel de control Seguridad hasta que el programa en riesgo se cierre.

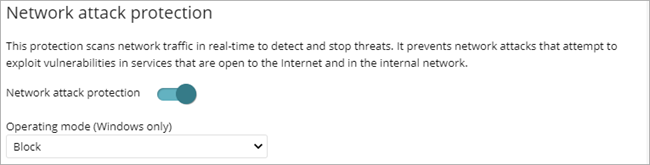

Configurar la Protección contra Ataques de Red (Computadoras con Windows)

La Protección contra Ataques de Red no está disponible con EDR Core o WatchGuard EPP.

Muchos incidentes de seguridad comienzan con ataques que aprovechan las vulnerabilidades de los servicios expuestos a Internet. Si los actores maliciosos logran su objetivo e infectan las computadoras de su organización, debe detener el ataque. La Protección contra Ataques de Red está habilitada de forma predeterminada para bloquear ataques en cuentas nuevas con WatchGuard Endpoint Security.

La Protección contra Ataques de Red escanea el tráfico de la red en tiempo real para detectar y detener amenazas. Previene ataques a la red que intentan explotar vulnerabilidades en servicios abiertos a Internet y en la red interna. Para más información, vaya a Protección Contra Ataques de Red — Tipos de Ataques Detectados (computadoras con Windows).

Si desactiva la Protección contra Ataques de Red, aparece como un riesgo en el panel de control de Riesgos. Para más información, vaya a Estado de los Riesgos de Seguridad en WatchGuard Endpoint Security.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Para habilitar la protección contra ataques de red, habilite el interruptor. Puede seleccionar el modo de funcionamiento:

- Auditar — Permite ataques a la red.

- Bloquear — Bloquea el ataque a la red antes de que puedan realizar acciones. Esta es la opción predeterminada.

Para obtener una lista de los ataques que WatchGuard Endpoint Security detecta, vaya a Protección Contra Ataques de Red — Tipos de Ataques Detectados (computadoras con Windows).

Puede enviar alertas por correo electrónico cuando la Protección contra Ataques de Red detecte un ataque a la red. Para más información, vaya a Configurar Alertas por Correo Electrónico.

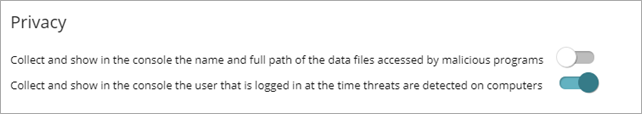

Configurar la Privacidad

Endpoint Security recopila el nombre y la ruta completa de los archivos que envía a WatchGuard Cloud para su análisis, así como el nombre del usuario que inició sesión. Esta información se utiliza en los informes y las herramientas de análisis forense que se muestran en la UI de administración.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Active los interruptores para habilitar la recopilación de datos, en la sección Privacidad.

Configurar el Uso de la Red

Endpoint Security envía a WatchGuard Cloud todos los archivos ejecutables desconocidos que se encuentran en las computadoras de los usuarios para su análisis. Este comportamiento está configurado para que no tenga impacto en el ancho de banda de la red del cliente:

- Endpoint Security solo envía un archivo comprimido de hasta 50 MB a WatchGuard Cloud cada hora por cada cliente.

- El Agente de WatchGuard envía cada archivo desconocido una sola vez a todos los clientes que usan Endpoint Security.

- Endpoint Security implementa mecanismos de administración de ancho de banda para evitar el uso intensivo de los recursos de red.

Su rol de operador determina lo que puede ver y hacer en WatchGuard Cloud. Su rol debe tener el permiso Configurar Seguridad para Estaciones y Servidores para ver o configurar esta función. Para más información, vaya a Administrar Operadores y Roles de WatchGuard Cloud.

Para configurar el uso de la red, en la sección Uso de la Red:

- En el cuadro de texto Número máximo de MB que se pueden transferir en una hora, ingrese la cantidad máxima de MB para transferir entre las computadoras y dispositivos en su red y WatchGuard Cloud.

Acerca de la Protección Anti-exploit (Computadoras con Windows)

Protección Avanzada para Dispositivos en Plataformas Windows, Linux y macOS