Gilt für: AuthPoint-Multi-Faktor-Authentifizierung, AuthPoint Total Identity Security

Um Benutzer aus Azure Active Directory (AD) zu synchronisieren, müssen Sie eine externe Azure AD-Identität hinzufügen und eine oder mehrere Gruppensynchronisierungen erstellen.

In AuthPoint stellt die externe Azure AD-Identität Ihre externe Benutzerdatenbank dar. Es stellt eine Verbindung zu Azure Active Directory her, um Benutzerkontoinformationen abzurufen und Passwörter zu validieren. Die Gruppensynchronisierungen, die Sie zu einer externen Identität hinzufügen, legen fest, welche Benutzer von Azure AD zu AuthPoint synchronisiert werden sollen.

Wenn Sie eine Gruppensynchronisierung konfigurieren, um Benutzer aus Azure AD zu synchronisieren, können Sie das Kontrollkästchen Neue synchronisierte Gruppen erstellen wählen, um neue Gruppen in AuthPoint zu erstellen, die auf den Azure AD-Gruppen basieren, aus denen Sie Benutzer synchronisieren. Die Benutzer werden mit den neuen Gruppen synchronisiert, basierend auf der Gruppenmitgliedschaft in Azure AD, zusätzlich zu der ausgewählten AuthPoint-Gruppe. Wir empfehlen, diese Funktion zu verwenden, um synchronisierte Azure AD-Benutzer zu Mehrfachgruppen hinzuzufügen.

Für externe Azure AD-Identitäten ist das AuthPoint Gateway nicht erforderlich. Wenn Sie einen lokalen Active Directory-Server mit Azure AD Connect haben, können Sie eine externe Azure AD-Identität konfigurieren, um Benutzer ohne das AuthPoint Gateway zu synchronisieren und zu authentifizieren.

Aufgrund einer Microsoft-Beschränkung unterstützt Microsoft 365 nur AuthPoint MFA für Azure AD-Benutzer, wenn diese mit einem lokalen AD-Server synchronisiert sind (es unterstützt keine MFA für Benutzer, die nur in Azure AD existieren). Weitere Informationen finden Sie in diesem Wissensdatenbankartikel.

Erhalten Azure AD-Benutzer die Fehlermeldung Nicht durch MFA autorisiert, wenn sie auf geschützte Ressourcen zugreifen, stammt diese Meldung in der Regel von Azure Active Directory und deutet darauf hin, dass AuthPoint die Benutzerzugangsdaten nicht validieren kann. Weitere Informationen finden Sie in diesem Wissensdatenbankartikel.

Azure Active Directory konfigurieren

Bevor Sie AuthPoint konfigurieren können, müssen Sie Azure AD konfigurieren.

Konfigurieren von Azure AD:

- Melden Sie sich beim Microsoft Azure-Portal an.

- Wählen Sie den Azure Active Directory-Dienst aus.

- Wählen Sie im Navigationsmenü App-Registrierungen.

- Klicken Sie auf Neue Registrierung.

Die Seite Anwendung registrieren wird angezeigt. - Geben Sie einen Namen für die Anwendung ein.

- Wählen Sie unter Unterstützte Kontotypen die Arten von Benutzerkonten aus, die sich mit dieser Anwendung anmelden können. Ihre Auswahl sollte die Benutzer repräsentieren, die Sie mit AuthPoint synchronisieren.

- Klicken Sie auf Registrieren.

Es erscheint eine Seite mit den Details zu Ihrer Anwendung. - Kopieren Sie den Wert der Anwendungs-(Client)-ID. Sie benötigen diesen Wert, um die externe Azure AD-Identität in AuthPoint zu erstellen.

- Wählen Sie im Navigationsmenü Manifest.

- Wählen Sie die Registerkarte Microsoft Graph-App-Manifest und legen Sie im Manifest-Editor das isFallbackPublicClient-Attribut auf true. Dieses Attribut wurde zuvor als allowPublicClient bezeichnet.

- Klicken Sie auf Speichern.

- Wählen Sie im Navigationsmenü API-Berechtigungen.

- Klicken Sie auf Eine Berechtigung hinzufügen.

- Wählen Sie Microsoft Graph.

- Wählen Sie Anwendungsberechtigungen.

- Wählen Sie die Anwendungsberechtigungen Group.Read.All und User.Read.All aus.

- Wählen Sie Delegierte Berechtigungen.

- Wählen Sie die Berechtigung User.Read aus.

- Klicken Sie auf Berechtigungen hinzufügen. Die von Ihnen hinzugefügten Berechtigungen müssen vom Administrator genehmigt werden. Wenn Sie die Statusmeldung Nicht gewährt für <name> sehen, klicken Sie auf Administratoreinwilligung gewähren für <name>.

- Wählen Sie im Navigationsmenü Zertifikate und Geheimnisse.

- Klicken Sie auf Neues Clientgeheimnis.

- (Optional) Geben Sie eine Beschreibung des Clientgeheimnisses ein.

- Wählen Sie aus, wann das Geheimnis abläuft.

- Klicken Sie auf Hinzufügen.

Details zum neuen Clientgeheimnis werden eingeblendet. - Kopieren Sie den Wert des Clientgeheimnisses. Sie benötigen diesen Wert, um die externe Azure AD-Identität in AuthPoint zu erstellen.

Sie benötigen den Wert des Clientgeheimnisses. Dieser unterscheidet sich von der ID des Clientgeheimnisses.

AuthPoint konfigurieren

In der AuthPoint-Verwaltungsoberfläche müssen Sie eine externe Azure AD-Identität hinzufügen und eine oder mehrere Gruppensynchronisierungen erstellen.

Eine externe Identität hinzufügen

Hinzufügen einer externen Identität in der AuthPoint-Verwaltungsoberfläche:

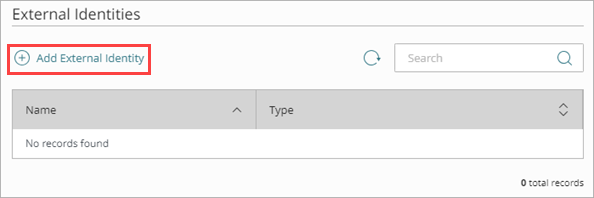

- Wählen Sie im AuthPoint-Navigationsmenü Externe Identitäten.

- Klicken Sie auf Externe Identität hinzufügen.

Die Seite Externe Identität hinzufügen wird geöffnet.

- Wählen Sie in der Dropdown-Liste Typ die Option Azure AD.

Es werden zusätzliche Felder angezeigt.

- Geben Sie in das Textfeld Name einen beschreibenden Namen für die externe Identität ein.

- Geben Sie in das Textfeld Anwendungs-ID den Wert der Anwendungs-(Client-)ID aus Azure AD ein.

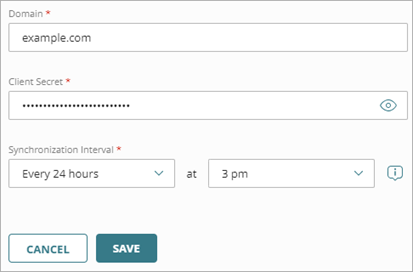

- Geben Sie in das Textfeld Domäne den Domänennamen für Ihr Azure AD ein. Wenn Sie keine benutzerdefinierten Domänennamen erstellt haben, lautet das Standardformat example.onmicrosoft.com.

- Geben Sie in das Textfeld Clientgeheimnis das Clientgeheimnis ein, das Sie aus Azure AD kopiert haben.

- Geben Sie in der Dropdown-Liste Synchronisierungsintervall an, wie oft Sie die Benutzer aus Azure AD synchronisieren möchten. Wenn Sie Alle 24 Stunden wählen, müssen Sie auch für jeden Tag angeben, wann die Synchronisierung beginnt.

Für externe Azure AD-Identitäten, die Sie so konfigurieren, dass sie alle 24 Stunden synchronisiert werden, wird als Zeit für das Synchronisierungsintervall UTC genutzt. Wenn jemand in Seattle Washington (PST) seine externe Azure AD-Identität beispielsweise so konfiguriert, dass sie alle 24 Stunden um 22:00 Uhr synchronisiert wird, wird die Synchronisierung um 14:00 Uhr PST (UTC -8) durchgeführt.

- Klicken Sie auf Speichern.

Verbindung zur externen Identität testen

So testen Sie die Verbindung zu Ihrer externen Identität:

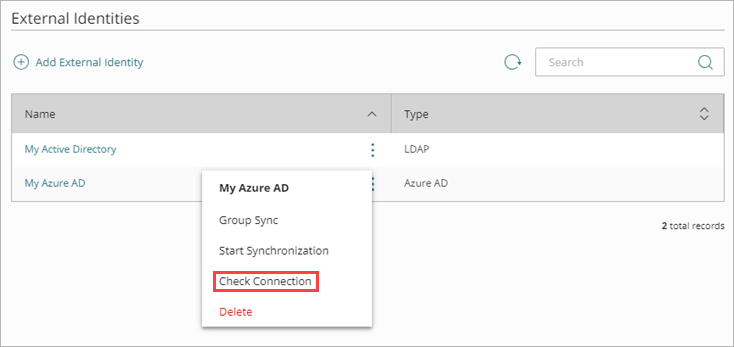

- Wählen Sie im Navigationsmenü Externe Identitäten.

- Klicken Sie neben der externen Identität, die Sie für Ihre Azure AD-Datenbank hinzugefügt haben, auf

und wählen Sie Verbindung prüfen.

und wählen Sie Verbindung prüfen.

Es erscheint eine Meldung, die anzeigt, ob AuthPoint mit Azure AD kommunizieren kann.

Ihre Benutzer synchronisieren

Nachdem Sie eine externe Identität für Ihr Azure AD erstellt haben, müssen Sie eine Gruppensynchronisierung hinzufügen, um anzugeben:

- Die Azure AD-Gruppen, aus denen Benutzer synchronisiert werden sollen

- Die AuthPoint-Gruppe, zu der die Benutzer hinzugefügt werden sollen

- Ob neue Gruppen in AuthPoint basierend auf den Azure AD-Gruppen erstellt werden sollen, aus denen Benutzer synchronisiert werden sollen

- Ob AuthPoint ein mobiles Token für die synchronisierten Benutzer erstellen und eine E-Mail an die synchronisierten Benutzer senden soll, um ihr mobiles Token zu aktivieren

In den meisten Fällen empfehlen wir, dass Sie Benutzern ein Token zuweisen und ihnen eine E-Mail zur Token-Aktivierung senden. Benutzerkonten benötigen ein Token für die Authentifizierung bei AuthPoint. Sie können sich entscheiden, dies für Benutzer, die Hardware-Token zur Authentifizierung nutzen, oder für Dienstkonten, die MFA mit Standardauthentifizierung umgehen, nicht zu tun.

Nachdem Sie eine Gruppensynchronisierung hinzugefügt haben, synchronisiert sich AuthPoint mit Ihrer Azure AD-Datenbank beim nächsten Synchronisierungsintervall und erstellt ein AuthPoint-Benutzerkonto für jeden durch die Gruppensynchronisierung identifizierten Benutzer. Wenn die Gruppensynchronisierung mehr Benutzer liefert, als Sie AuthPoint-Lizenzen zur Verfügung haben, erstellt die Synchronisierung nur so viele Benutzer, wie Ihre Lizenz unterstützt.

Wir empfehlen, dieselbe LDAP-Gruppe nicht zu Mehrfachgruppensynchronisierungen hinzuzufügen und nicht mehrere Gruppensynchronisierungen zu erstellen, die denselben LDAP-Benutzer beinhalten.

Benutzer, die keinen Vornamen, Benutzernamen und keine E-Mail-Adresse in Azure AD haben, werden bei der Synchronisierung nicht berücksichtigt.

Vergewissern Sie sich vor der Synchronisierung der Benutzer, dass jedes Benutzerkonto eine gültige E-Mail-Adresse hat. Wenn die E-Mail-Adresse für ein Benutzerkonto nicht korrekt ist, kann der Benutzer die E-Mail-Nachricht zur Aktivierung eines Tokens nicht erhalten. Wenn ein durch Ihre Abfrage identifizierter Benutzer dieselbe E-Mail-Adresse wie ein anderes, bereits vorhandenes AuthPoint-Benutzerkonto hat, synchronisiert AuthPoint den externen Benutzer nicht.

So erstellen Sie eine Gruppensynchronisierung für Azure AD-Gruppen:

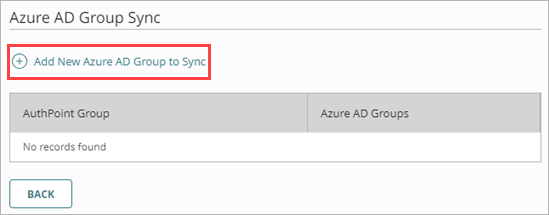

- Wählen Sie Externe Identitäten.

- Klicken Sie neben Ihrer externen Identität auf

und wählen Sie Gruppensynchronisierung.

und wählen Sie Gruppensynchronisierung.

- Klicken Sie auf der Seite Gruppensynchronisierung auf Neue Azure-Gruppe zu Synchronisieren hinzufügen.

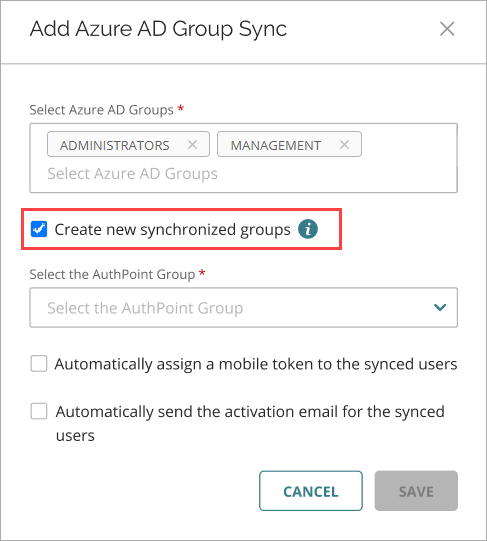

- Wählen Sie im Fenster Azure AD-Gruppensynchronisierung hinzufügen aus der Dropdown-Liste Azure AD-Gruppen auswählen die Azure-Gruppen aus, mit denen Sie Benutzer synchronisieren möchten. Sie können mehrere Gruppen auswählen.

- Um neue Gruppen in AuthPoint zu erstellen, die auf den Azure Active Directory-Gruppen basieren, von denen Sie Benutzer synchronisieren, aktivieren Sie die Option Neue synchronisierte Gruppen erstellen. Wenn Sie diese Option aktivieren, synchronisieren sich die Benutzer mit den neuen Gruppen basierend auf der Gruppenmitgliedschaft in Azure Active Directory, zusätzlich zu der ausgewählten AuthPoint-Gruppe.

Die AuthPoint-Option Neue synchronisierte Gruppen erstellen enthält keine Azure AD-Gruppen, die in der Gruppensynchronisierung nicht festgelegt sind. Ist ein synchronisierter Benutzer Mitglied einer Azure AD-Gruppe, die in der Gruppensynchronisierung nicht festgelegt ist, wird diese Azure AD-Gruppe in AuthPoint nicht erstellt.

Um Azure-Benutzer zu mehreren AuthPoint-Gruppen hinzuzufügen, müssen Sie den Schalter Neue synchronisierte Gruppen erstellen in Ihrer Gruppensynchronisierung aktivieren und Ihre Benutzer anhand der Struktur Ihrer Azure Active Directory-Gruppe verwalten.

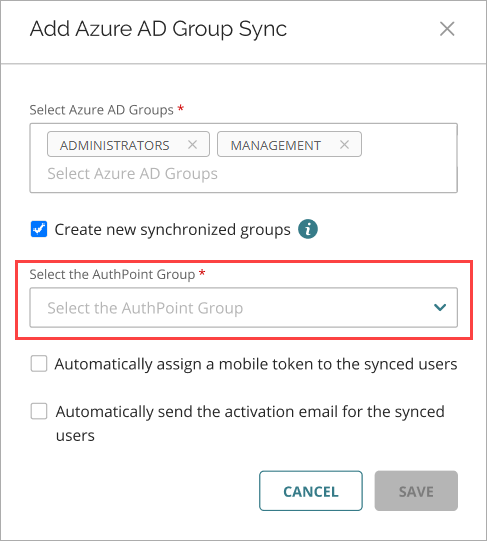

- Wählen Sie aus der Dropdown-Liste AuthPoint-Gruppe auswählen die AuthPoint-Gruppe aus, der die Benutzer hinzugefügt werden sollen.

Bei jeder Gruppensynchronisierung werden alle Benutzer zur gleichen AuthPoint-Gruppe hinzugefügt. Um Azure AD-Benutzer zu mehreren Gruppen hinzuzufügen, empfehlen wir, den Schalter Neue synchronisierte Gruppen erstellen zu aktivieren und die Struktur Ihrer Active Directory-Gruppe zu verwenden, um Ihre Benutzer zu verwalten.

-

Wenn Sie nicht möchten, dass AuthPoint mobile Token für diese Benutzerkonten erstellt oder eine E-Mail an die Benutzer zur Aktivierung ihrer mobilen Token sendet, deaktivieren Sie die Kontrollkästchen Den synchronisierten Benutzern automatisch ein mobiles Token zuweisen bzw. Die Aktivierungs-E-Mail für die synchronisierten Benutzer automatisch senden.

Sie können diese Einstellungen nicht ändern, nachdem Sie die Benutzerkonten synchronisiert haben. Um einem Benutzer ein Token zuzuweisen, bei dem diese Optionen nicht ausgewählt sind, müssen Sie die Token-Aktivierungs-E-Mail erneut senden. Weitere Informationen finden Sie unter Aktivierungs-E-Mail erneut senden.

- Klicken Sie auf Speichern.

Das Fenster Gruppensynchronisierung hinzufügen wird geschlossen.

AuthPoint synchronisiert sich mit Ihrer Azure AD-Datenbank beim nächsten Synchronisierungsintervall und erstellt ein AuthPoint-Benutzerkonto für jeden durch die Gruppensynchronisierung identifizierten Benutzer.

Um eine Synchronisierung sofort zu starten, klicken Sie auf der Seite Externe Identitäten neben der externen Identität auf ![]() und wählen Synchronisierung starten.

und wählen Synchronisierung starten.

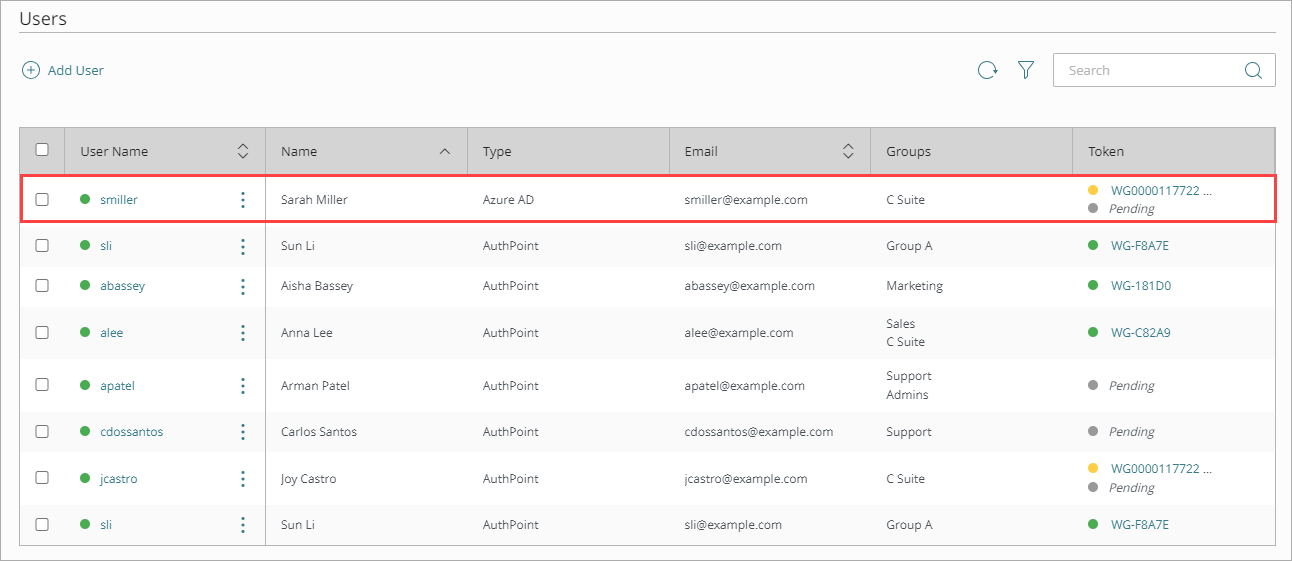

Die neu erstellten AuthPoint-Benutzerkonten werden auf der Seite Benutzer mit einem grünen Statussymbol Aktiviert neben dem Benutzernamen angezeigt. Das Statussymbol Aktiviert zeigt an, dass der Benutzer erstellt wurde und derzeit aktiv ist (nicht blockiert). Sie können Benutzer, die von einer externen Identität synchronisiert wurden, anhand der Azure AD-Bezeichnung in der Spalte Typ in der Benutzerliste identifizieren.

Jeder Benutzer erhält eine E-Mail, mit der er sein Token in der AuthPoint Mobile App aktivieren kann. Wenn ein Benutzer sein Token aktiviert, sehen Sie sein Token in der Spalte Token mit einem grünen Statussymbol Aktiviert neben dem Token.

Wenn ein Benutzer die E-Mail für die Token-Aktivierung erhalten hat, können Sie ihm eine neue Aktivierungs-E-Mail schicken, damit er sein Token aktivieren kann. Soll einem Benutzer ein mobiles Token nicht automatisch zugewiesen werden, können Sie mit dieser Option ein Token für ihn erstellen und ihm die E-Mail zur Token-Aktivierung senden. Detaillierte Schritte zum erneuten Versenden der Aktivierungs-E-Mail finden Sie unter Aktivierungs-E-Mail erneut senden.

Wenn Sie den Schalter Neue synchronisierte Gruppen erstellen aktiviert haben, werden die synchronisierten Gruppen in AuthPoint erstellt. Die neu erstellten Gruppen werden auf der Gruppen-Seite angezeigt. Sie können synchronisierte Gruppen in der Liste Gruppen anhand der Azure AD-Bezeichnung in der Spalte Typ identifizieren.

Wenn Sie den Namen einer synchronisierten Gruppe in Azure Active Directory ändern, wird die synchronisierte Gruppe in AuthPoint automatisch entsprechend aktualisier. Sie können die synchronisierten Gruppen in AuthPoint nicht bearbeiten.

Wenn Sie eine Gruppe in Azure Active Directory löschen oder die Gruppensynchronisierung löschen, wird die synchronisierte Gruppe in AuthPoint nicht gelöscht. Sie müssen die synchronisierte Gruppe manuell in AuthPoint löschen.

Testen der Verbindung zu einer externen Identität