Gilt für: Cloud-verwaltete Fireboxen

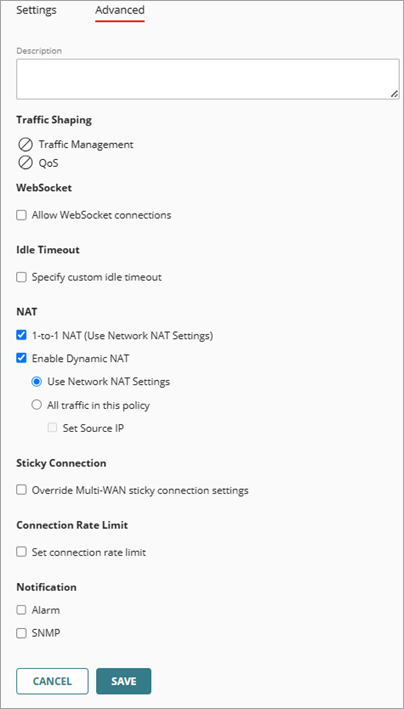

In einer Firewall-Regel für eine Cloud-verwaltete Firebox enthalten die Erweiterten Regeleinstellungen diese Einstellungen:

Im Textfeld Beschreibung können Sie optional eine Beschreibung der Regeln eingeben.

WebSocket-Verbindungen ermöglichen die bidirektionale Kommunikation zwischen einem Client und einem Server über eine einzige TCP-Verbindung, wodurch ein effizienterer Datentransfer möglich ist. Sie können in den Outbound-Regeln festlegen, ob Verbindungen, die das WebSocket-Protokoll verwenden, zulässig sind. WebSocket-Verbindungen sind standardmäßig deaktiviert.

Um WebSocket-Verbindungen in Outbound-Regeln zuzulassen, aktivieren Sie das Kontrollkästchen WebSocket-Verbindungen zulassen.

Weitere Informationen über das WebSocket-Protokoll finden Sie in RFC 6455.

Timeout Inaktivität definiert die maximale Zeitspanne, die eine Verbindung aktiv bleiben kann, wenn kein Datenverkehr über die Verbindung gesendet wird. Informationen zu dieser Regeleinstellung finden Sie unter Konfigurieren Sie eine benutzerdefinierte Timeout Inaktivität in einer Firewall-Regel.

Bei der regelbasierten 1-to-1 NAT verwendet die Firebox die IP-Adressen, die Sie bei der Konfiguration der 1-to-1 NAT in den Netzwerkeinstellungen angegeben haben, und wendet die 1-to-1 NAT-Richtlinien auf einzelne Regeln an. Informationen zu 1-to-1 NAT-Einstellungen finden Sie unter 1-to-1 NAT in einer Firewall-Regel konfigurieren.

Firewall-Regeln verwenden dynamisches NAT, um private IP-Adressen auf öffentliche IP-Adressen abzubilden. Die Einstellungen für dynamisches NAT in der Regel steuern, wie die Firebox dynamisches NAT auf den von der Regel behandelten Datenverkehr anwendet. Informationen zu den Regeleinstellungen für Dynamisches NAT (NAT) finden Sie unter Dynamisches NAT in einer Firewall-Regel konfigurieren.

Globale WAN-Einstellungen steuern, wie die Firebox ausgehenden Datenverkehr weiterleitet, wenn mehrere externe Netzwerke konfiguriert sind. Die Sticky-Verbindungseinstellungen legen fest, wie lange eine Verbindung weiterhin dieselbe Schnittstelle des WAN verwendet. Um die globale Einstellung für Sticky-Verbindungen im WAN außer Kraft zu setzen, können Sie eine Regel mit einer benutzerdefinierten Sticky-Verbindung konfigurieren. Informationen zu dieser Regeleinstellung finden Sie unter Sticky-Verbindungseinstellungen in einer Firewall-Regel konfigurieren.

Sie können in einer Firewall-Regel eine Begrenzung festlegen, sodass nur eine bestimmte Anzahl von Verbindungen pro Sekunde gefiltert wird. Wenn Sie diese Funktion konfigurieren, lehnt die Firebox den Datenverkehr für alle zusätzlichen Verbindungen ab und generiert Protokollmeldungen und optionale Benachrichtigungen. Weitere Informationen zur Konfigurierung dieser Einstellungen finden Sie unter Verbindungsratenbegrenzungen in einer Firewall-Regel konfigurieren.

Sie können Benachrichtigungen aktivieren, wenn Sie möchten, dass die Firebox eine Warnprotokollmeldung oder eine SNMP-Trap sendet, wenn der Datenverkehr mit der Regel übereinstimmt. Informationen zum Konfigurieren dieser Einstellung finden Sie unter Benachrichtigungen in einer Firewall-Regel konfigurieren.

Konfigurieren erweiterter Einstellungen in einer Firewall-Regel:

- Eine Regel hinzufügen oder bearbeiten. Weitere Informationen finden Sie unter Firewall-Regeln in WatchGuard Cloud konfigurieren.

- Wählen Sie bei der Regelkonfiguration die Registerkarte Erweitert.

- Konfigurieren Sie die erweiterten Einstellungen.

- Klicken Sie auf Speichern, um die Regel zu speichern.