Gilt für: Cloud-verwaltete Fireboxen

In einem BOVPN für eine Cloud-verwaltete Firebox legen die Sicherheitseinstellungen die Authentifizierungs- und Verschlüsselungseinstellungen für die VPN-Verhandlung fest. Damit die VPN-Endpoints erfolgreich eine VPN-Verbindung aushandeln können, müssen die Sicherheitseinstellungen auf der Cloud-verwalteten Firebox mit den Einstellungen übereinstimmen, die auf dem Remote-Endpoint konfiguriert sind.

Bei einem BOVPN zwischen zwei Cloud-verwalteten Fireboxen desselben Kontos werden die BOVPN-Sicherheitseinstellungen automatisch auf beiden Endpointen konfiguriert und können nicht bearbeitet werden.

Phase 1-Einstellungen

BOVPNs von einer Cloud-verwalteten Firebox verwenden das IKEv2-Protokoll. VPN-Endpoints verwenden die Einstellungen der Phase 1, um einen sicheren, authentifizierten Kanal auszuhandeln, über den sie kommunizieren können. Eine Phase 1-Transformation ist eine Reihe von Sicherheitsprotokollen und Algorithmen, die zum Schutz von VPN-Daten verwendet werden. Während der IKE-Aushandlung müssen sich die VPN Endpoints auf die zu verwendenden Einstellungen einigen. Sie können ein VPN so konfigurieren, dass es einem Peer mehr als eine Phase 1-Transformation anbietet.

Fireware v12.10 und höher unterstützt Diffie-Hellman-Gruppe 21.

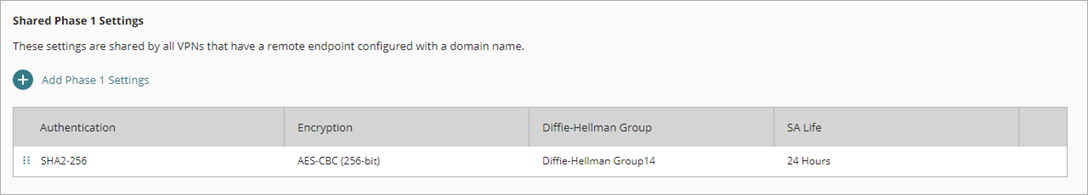

Alle BOVPNs, bei denen ein Remote-Endpoint mit einem Domänennamen konfiguriert ist, haben für Phase 1 dieselben Einstellungen.

Das IKEv2-Protokoll beinhaltet die Dead Peer Detection (DPD). Wenn die Cloud-verwaltete Firebox in WatchGuard Cloud 20 Sekunden lang keinen Datenverkehr vom Remote-Gateway empfängt, sendet sie eine DPD-Meldung an das Remote-Gateway. Die Anzahl der Versuche, die die Firebox unternimmt, um die DPD-Anforderungsmeldung erneut zu senden, bevor sie das Remote-Gateway als ausgefallen betrachtet, beträgt 5.

Jede Phase 1-Transformation umfasst diese Einstellungen:

Authentifizierung

Die Authentifizierungseinstellungen bestimmen den Authentifizierungsalgorithmus und die Hash-Größe. Eine Cloud-verwaltete Firebox unterstützt diese Optionen:

- SHA2-256

- SHA2-384

- SHA2-512

Verschlüsselung

Die Verschlüsselungseinstellungen bestimmen den Verschlüsselungsalgorithmus (AES-CBC oder AES-GCM) sowie die Schlüssellänge. Eine Cloud-verwaltete Firebox unterstützt diese Optionen:

- AES-CBC (128-Bit)

- AES-CBC (192-Bit)

- AES-CBC (256-Bit)

- AES-GCM (128-Bit)

- AES-GCM (192-Bit)

- AES-GCM (256-Bit)

Gültigkeitsdauer der Security Association (SA Life)

Die Nutzungsdauer-Sicherheitszuordnung gibt die Anzahl der Stunden an, bis die ausgehandelte Phase 1 der Gültigkeitsdauer der Sicherheitszuordnung (SA) abläuft.

PFS-Gruppe

Die PFS-Gruppe gibt die Diffie-Hellman-Schlüsselgruppe an, die für Perfect Forward Secrecy (PFS) in Phase 1-VPN-Verhandlungen verwendet wird. Eine Cloud-verwalte Firebox unterstützt die Diffie-Hellman-Gruppen 14, 15, 19, 20 und 21.

Fireware v12.10 und höher unterstützt Diffie-Hellman-Gruppe 21.

Die Standard-BOVPN-Konfiguration hat eine Phase 1-Transformation mit diesen Einstellungen:

- Authentifizierung — SHA2-256

- Verschlüsselung — AES (256)

- Nutzungsdauer-Sicherheitszuordnung — 24 Stunden

- Perfect Forward Secrecy (PFS) — Diffie-Hellman-Gruppe 14

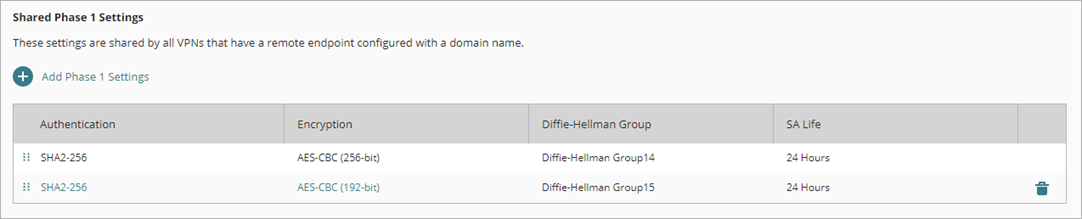

Sie können die Standard Phase 1-Transformation nicht löschen. Sie können weitere Phase 1-Transformationen hinzufügen und die Reihenfolge ändern, in der sie in VPN-Verhandlungen verwendet werden.

So konfigurieren Sie die Phase 1-Einstellungen:

- Zuerst müssen Sie ein BOVPN hinzufügen oder bearbeiten. Weitere Informationen finden Sie unter Konfigurieren Sie ein BOVPN für eine lokal verwaltete Firebox oder einen Drittanbieter-VPN-Endpoint.

- Konfigurieren Sie diese Einstellungen auf der Seite Sicherheit, wenn Sie ein BOVPN hinzufügen.

Wenn Sie ein BOVPN bearbeiten möchten, wählen Sie die Registerkarte Sicherheit.

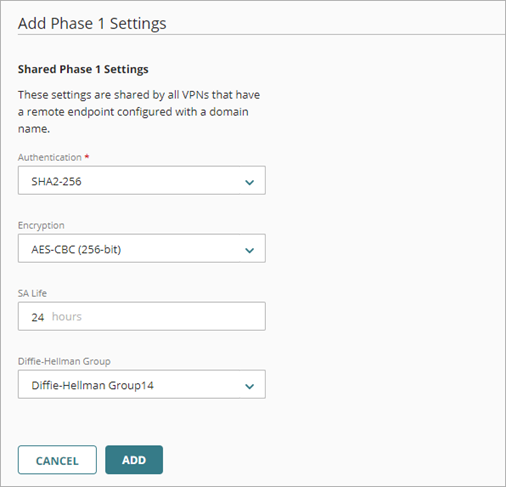

- Klicken Sie im Abschnitt Phase 1-Einstellungen auf Phase 1-Einstellungen hinzufügen.

- Wählen Sie in der Dropdown-Liste Wird authentifiziert einer der Optionen SHA2-256, SHA-384 oder SHA-512.

- Wählen Sie in der Dropdown-Liste Verschlüsselung eine der Optionen AES-CBC (128-Bit), AES-CBC (192-Bit), AES-CBC (256-Bit), AES-GCM (128-Bit), AES-GCM (192-Bit) oder AES-GCM (256-Bit).

- Um die Sicherheitszuordnung (Security Association, SA) zu ändern, geben Sie in das Textfeld Nutzungsdauer-Sicherheitszuordnung die Anzahl der Stunden ein.

- Wählen Sie in der Dropdown-Liste Diffie-Hellman-Gruppe die Diffie-Hellman-Gruppe 14, 15, 19, 20 oder 21.

- Klicken Sie auf Hinzufügen.

Die Phase 1-Transformation wird unten an die Liste der Phase 1-Einstellungen angefügt.

- Das VPN verwendet die Einstellungen in der Reihenfolge, in der sie aufgelistet sind. Um die Reihenfolge der Einstellungen zu ändern, klicken Sie auf den Ziehpunkt für die Phase 1-Transformation und ziehen Sie ihn in der Liste nach oben oder unten.

- Um eine Phase 1-Transformation aus der Liste zu entfernen, klicken Sie auf

.

.

Phase 2-Einstellungen

VPN Endpoints verwenden Phase 2, um die Phase 2 SA (manchmal auch IPSec SA genannt) einzurichten. Die IPSec SA ist ein Satz von Datenverkehrsspezifikationen, die den Endpoints mitteilen, welcher Datenverkehr über das VPN gesendet werden soll und wie der Verkehr verschlüsselt und authentifiziert werden soll.

Fireware v12.10 und höher unterstützt Diffie-Hellman-Gruppe 21.

Cloud-verwaltete Fireboxen unterstützen diese Phase 2-Einstellungen:

Authentifizierung

Dies ist der Authentifizierungsalgorithmus und die Hash-Größe. Eine Cloud-verwaltete Firebox unterstützt diese Optionen:

- SHA2-256

- SHA2-384

- SHA2-512

Verschlüsselung

Dies ist der Algorithmus für die Verschlüsselung (AES oder AES-GCM) und die Länge des Schlüssels. Eine Cloud-verwaltete Firebox unterstützt diese Optionen:

- AES-CBC (128-Bit)

- AES-CBC (192-Bit)

- AES-CBC (256-Bit)

- AES-GCM (128-Bit)

- AES-GCM (192-Bit)

- AES-GCM (256-Bit)

Perfect Forward Secrecy (PFS) — Perfektes Vorwärtsgeheimnis

Sie können Perfect Forward Secrecy (PFS) für Phase 2-Verhandlungen aktivieren oder deaktivieren. Wenn Sie PFS aktivieren, müssen Sie eine Diffie-Hellman-Schlüsselgruppe auswählen. Eine Cloud-verwalte Firebox unterstützt die Diffie-Hellman-Gruppen 14, 15, 19, 20 und 21.

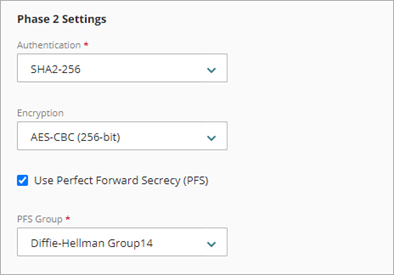

Die Standard BOVPN-Konfiguration hat diese Phase 2-Einstellungen:

- Authentifizierung — SHA2-256

- Verschlüsselung — AES (256-Bit)

- Perfect Forward Secrecy (PFS) — Aktiviert

- PFS-Gruppe — Diffie-Hellman-Gruppe 14

So konfigurieren Sie die Phase 2-Einstellungen:

- Zuerst müssen Sie ein BOVPN hinzufügen oder bearbeiten.

- Wenn Sie ein BOVPN bearbeiten möchten, wählen Sie die Registerkarte Sicherheit.

- Wählen Sie in der Dropdown-Liste Wird authentifiziert einer der Optionen SHA2-256, SHA-384 oder SHA-512.

- Wählen Sie in der Dropdown-Liste Verschlüsselung eine der Optionen AES-CBC (128-Bit), AES-CBC (192-Bit), AES-CBC (256-Bit), AES-GCM (128-Bit), AES-GCM (192-Bit) oder AES-GCM (256-Bit).

- Um PFS zu ermöglichen, aktivieren Sie das Kontrollkästchen Perfect Secrecy (PFS) verwenden.

- Wenn PFS aktiviert ist, wählen Sie in der Dropdown-Liste PFS-Gruppe die Diffie-Hellman-Gruppe 14, 15, 19, 20 oder 21.

- Um die Ablaufzeit des VPN-Schlüssels zu ändern, geben Sie die Anzahl der Stunden in das Textfeld Zeit ein.

- Aktivieren Sie das Kontrollkästchen Datenverkehr, damit der VPN-Schlüssel in Abhängigkeit vom Datenverkehr abläuft.

- Wenn Sie den Ablauf auf Basis des Datenverkehrs aktiviert haben, geben Sie im Textfeld Datenverkehr die Menge des Datenverkehrs in GB ein.

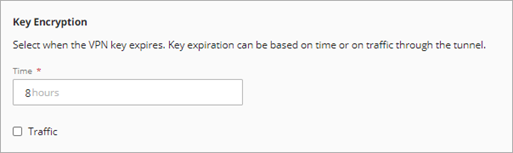

Ablauf des Schlüssels

Der Ablauf des Schlüssels legt fest, wann der Schlüssel für die Phase 2 Verschlüsselung abläuft. Je länger ein Phase 2 Verschlüsselungsschlüssel in Gebrauch ist, desto mehr Daten kann ein Angreifer sammeln und für einen Angriff auf den Schlüssel verwenden.

Die Standardeinstellung ist 8 Stunden. Optional können Sie den Ablauf zusätzlich zur Zeit auch auf Basis des Datenverkehrs aktivieren. Wenn Sie den Ablauf auf Basis des Datenverkehrs aktivieren, läuft der Schlüssel ab, wenn das Datenverkehrs- oder Zeitlimit erreicht ist, je nachdem, was zuerst eintritt.

Ändern der Einstellungen für den Ablauf des BOVPN-Schlüssels:

- Zuerst müssen Sie ein BOVPN hinzufügen oder bearbeiten.

- Wenn Sie ein BOVPN bearbeiten möchten, wählen Sie die Registerkarte Sicherheit.

- Um die Ablaufzeit des Schlüssels zu ändern, geben Sie in das Textfeld Zeit die Anzahl der Stunden ein, für die der Schlüssel gültig ist.

- So lassen Sie den Schlüssel in Abhängigkeit vom Datenverkehr ablaufen:

- Aktivieren Sie das Kontrollkästchen Datenverkehr.

- Geben Sie im Textfeld Datenverkehr die Menge des Datenverkehrs in GB an, die als Kriterium für den Ablauf des Schlüssels verwendet werden soll.

Zurücksetzen der Sicherheitseinstellungen

Klicken Sie auf Standardwerte wiederherstellen, um die BOVPN-Sicherheitseinstellungen auf die Standardwerte zurückzusetzen.