WatchGuard Endpoint Security-Plug-in für N-able N-sight konfigurieren

Nachdem Sie das Plug-in mithilfe der Onboarding-Anwendung installiert haben, müssen Sie das Plug-in für die Integration mit N-able N-sight konfigurieren. Um das Plug-in zu konfigurieren, müssen Sie:

Weitere Informationen darüber, was N-able N-sight nach Fertigstellung Ihrer Konfiguration überwachen kann, finden Sie unter Vom Dienst überwachte Elemente .

WatchGuard-Skripte importieren

Wenn Sie das WatchGuard Endpoint Security-Plug-in für N-able N-sight herunterladen, enthält der heruntergeladene Ordner WatchGuard-Skripte. Das Plug-in nutzt diese Skripte, um Aktionen in N-able N-sight durchzuführen.

Skript-Tabelle

Diese Skript-Tabelle enthält den Namen, den Dateinamen, die Beschreibung, den Typ und das Betriebssystem für jedes WatchGuard-Skript, das zur Nutzung in N-Sight verfügbar ist. Nutzen Sie die Daten in dieser Tabelle, wenn Sie den Script Manager in N-sight nutzen, um Folgendes auszuführen Skripte nach N-sight importieren.

| Skriptname | Dateiname | Beschreibung | Type (Typ) | Betriebssystem |

|---|---|---|---|---|

| WatchGuard – Agent installation in Windows | WatchGuard Endpoint Security – Install agent in Windows.PS1 | Installiert den WatchGuard Endpoint Agent auf Windows-Geräten. | Aufgabe | Windows |

| WatchGuard - Agent installation in macOS | WG-Install-Mac.SH | Installiert den WatchGuard Endpoint Agent auf Mac-Geräten. | Aufgabe | macOS |

| WatchGuard - Agent installation in Linux | WG-Install-Linux.SH | Installiert den WatchGuard Endpoint Agent auf Linux-Geräten. | Aufgabe | Linux |

| WatchGuard – Scan Windows device | WatchGuard Endpoint Security - Scan Windows device.PS1 | Scannt Windows-Geräte. | Aufgabe | Windows |

| WatchGuard – Scan Mac device | WG-Scan-Mac.SH | Scannt Mac-Geräte. | Aufgabe | macOS |

| WatchGuard – Monitor in Windows | WatchGuard Endpoint Security - Monitor Windows device.PS1 | Überwacht Sicherheitsbedrohungen auf Windows-Geräten. | Aufgabe/Skript Prüfung | Windows |

| WatchGuard – Monitor in Mac | WG-Monitor-Mac.SH | Überwacht Sicherheitsbedrohungen auf Mac-Geräten. | Aufgabe/Skript Prüfung | macOS |

| WatchGuard – Monitor in Linux | WG-Monitor-Linux.SH | Überwacht Sicherheitsbedrohungen auf Linux-Geräten. | Aufgabe/Skript Prüfung | Linux |

Skripte nach N-sight importieren

So importieren Sie WatchGuard Skripte in N-sight:

- Wählen Sie Settings > Script Manager.

Das Dialogfeld Script Manager wird geöffnet.

- Klicken Sie auf New.

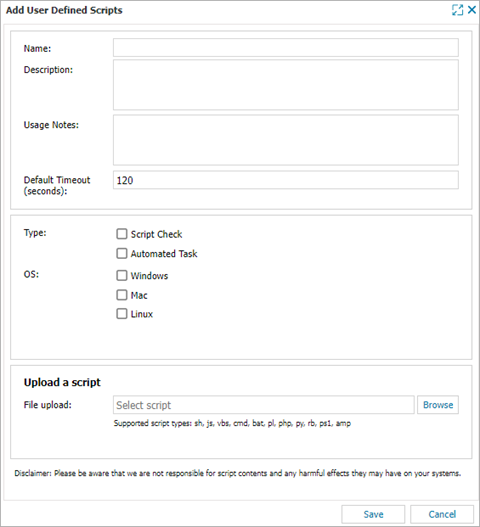

Das Dialogfeld Add User Defined Scripts wird geöffnet.

- Geben Sie im Dialogfeld Name den Namen für das Skript ein, das Sie hinzuzufügen wollen. Geben Sie für dieses Beispiel WatchGuard - Agent installation in Windows ein.

- Geben Sie im Dialogfeld Description die Beschreibung für das Skript ein, das Sie hinzuzufügen wollen. Geben Sie für dieses Beispiel This script installs WatchGuard Endpoint Agent on Windows devices. ein.

- Wählen Sie den Type. Wählen Sie für dieses Beispiel Automated Task.

- Wählen Sie das OS. Wählen Sie für dieses Beispiel Windows.

- Klicken Sie im Abschnitt Upload a script auf Browse und wählen das Skript aus dem Ordner NableInt. Wählen Sie für dieses Beispiel WatchGuard Endpoint Security – Install agent in Windows.PS1.

- Klicken Sie auf Save.

- Wiederholen Sie dieses Verfahren für alle in der Tabelle aufgeführten Windows-, macOS und Linux-Skripte.

Überwachung konfigurieren

Um die Sicherheit von Endpoint-Geräten in N-sight zu überwachen (wie z. B. erkannte Bedrohungen und Sicherheitsstatusvorfälle), führen Sie die folgenden Schritte aus:

Überwachungs-Vorlage hinzufügen

Wenn Sie das WatchGuard Endpoint Security-Plug-in für N-able N-sight herunterladen, enthält der heruntergeladene Ordner WatchGuard-Skripte für die Überwachung von Windows-, macOS- und Linux-Geräten.

| Skriptname | Unterstützte Geräte |

|---|---|

| WatchGuard – Monitor in Windows | Windows Workstations und -Server |

| WatchGuard – Monitor in Mac | Mac-Workstations |

| WatchGuard – Monitor in Linux | Linux-Server |

So fügen Sie eine Überwachungs-Vorlage in N-sight hinzu:

- Wählen Sie Settings > Monitoring Templates > Manage Templates.

- Klicken Sie auf Add und wählen Sie in der Dropdown-Liste den Typ der Workstation, für den Sie die Vorlage verwenden wollen. Wählen Sie für dieses Beispiel Add Workstation Monitoring Template.

Das Dialogfeld Add Monitoring Template wird geöffnet.

- Geben Sie im Textfeld Template Name den Namen der Vorlage ein. Geben Sie für dieses Beispiel WatchGuard Endpoint Security template ein.

- Für OS wählen Sie das Betriebssystem der Workstation, die Sie ausgewählt haben. Wählen Sie für dieses Beispiel Windows.

- Aktivieren Sie Im Abschnitt Check Frequency das Kontrollkästchen Enabled.

- Für alle anderen Einstellungen übernehmen Sie die Standardwerte.

- Wählen Sie im Abschnitt Checks and Tasks die Option Add > Add 24x7 Check > Script Check.

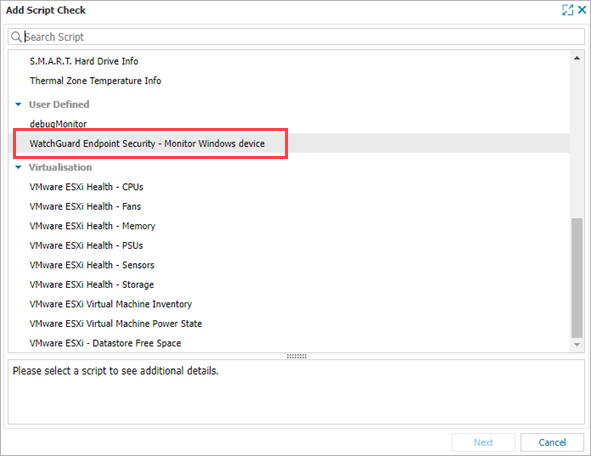

- Wählen Sie im Dialogfeld Add Script Check das WatchGuard Monitoring Skript, das dem von Ihnen in Schritt 2 gewählten BS entspricht. Wählen Sie für dieses Beispiel WatchGuard Endpoint Security - Monitor Windows device.

- Klicken Sie auf Next.

Das Dialogfeld WatchGuard Endpoint Security - Monitor Windows Device wird geöffnet.

- Wählen Sie in der Anwendung WatchGuard Endpoint Security Onboarding for N-able die Option Map Clients.

- Wählen Sie den Client, für den Sie die Vorlage erstellen wollen, aus der Liste und klicken Sie auf Copy Script.

- Klicken Sie auf OK.

- Gehen Sie zurück zum Dialogfeld WatchGuard Endpoint Security Monitor in N-sight.

- Fügen Sie im Textfeld Command Line die Skript-Parameter ein, die Sie in der Onboarding-Anwendung kopiert haben.

- Klicken Sie auf Finish.

- Klicken Sie auf OK.

- Wiederholen Sie diesen Vorgang für alle Überwachungs-Skripte.

Überwachungs-Vorlage anwenden

Nachdem Sie eine Überwachungs-Vorlage erstellt haben, müssen Sie diese auf einen Client anwenden.

So wenden Sie die Vorlage für Überwachungsdienste in N-sight an:

- Rechtsklicken Sie im Abschnitt Monitoring and Management auf den Client, auf den Sie die Vorlage anwenden wollen und wählen Sie Apply Monitoring Template.

- Wählen Sie im Dialogfeld Apply Monitoring Template den Gerätetyp. Wählen Sie für dieses Beispiel Workstations.

- Wählen Sie in der Liste Available Templates die von Ihnen erstellte Vorlage und verschieben Sie diese mit der Rechtspfeil-Schaltfläche in die Liste Selected Templates.

- Für alle anderen Einstellungen übernehmen Sie die Standardwerte.

- Klicken Sie auf Apply.

- Wiederholen Sie diesen Vorgang für alle Überwachungs-Vorlagen.

Vom Dienst überwachte Elemente

Nach der erfolgreichen Konfiguration von N-able N-sight können Sie Ihre Geräte in N-sight auf Bedrohungen überwachen. In dieser Tabelle sind die Elemente aufgeführt, die vom WatchGuard Endpoint Security-Dienst überwacht werden sowie die Meldungen für fehlerbehaftete und normale Ergebnisse:

| Überwachtes Element | Fehlerbehaftetes Ergebnis | Normales Ergebnis |

|---|---|---|

|

Angriffsindikatoren* |

Ein oder mehrere Angriffsindikatoren erkannt. | Keine Angriffsindikatoren erkannt |

| PUP Ausführung* | Eine oder mehrere PUP-Ausführungen erkannt. | Keine PUP-Ausführungen erkannt. |

| Malware-Ausführung* | Eine oder mehrere Malware-Ausführungen erkannt. | Keine Malware-Ausführungen erkannt. |

| Pending restart (Ausstehender Neustart) | Ein Neustart steht aus. | Es steht kein Neustart aus. |

| WatchGuard Agent-Installation | WatchGuard Agent-Installation nicht erfolgreich. | WatchGuard Agent-Installation erfolgreich. |

| WatchGuard Lizenzvalidierung | Keine gültige WatchGuard-Lizenz zugewiesen. | Gültige WatchGuard-Lizenz zugewiesen. |

| Schutzstatus | Schutzstatus nicht in Ordnung. | Schutzstatus in Ordnung. |

|

Bedrohungserkennung** |

Eine oder mehrere Bedrohungen erkannt. | Keine Bedrohungen erkannt. |

* Der WatchGuard Endpoint Security-Dienst überwacht Angriffsindikatoren, PUP-Ausführungen und Malware-Ausführungen in den letzten sieben Tagen.

** Bedrohungserkennung beinhaltet WatchGuard Endpoint Security-Überwachung für die letzten sieben Tage und beinhaltet:

- Malware erkannt

- Malware ausgeführt

- PUP erkannt

- PUP ausgeführt

- Programme blockiert

- Exploit

- Virus

- Spyware

- Hacker-Tool

- Phishing

- Einbruchsversuche abgewehrt

- Blockierte Malware-URLs

- Geräte blockiert

Falls WatchGuard Endpoint Security eine Bedrohung erkennt, werden in der Spalte Value auf der Seite Status Details in Service Monitoring die Details der Erkennungen im JSON-Format angezeigt, die Sie kopieren können. Zum Beispiel:

{

"malwares": [

{

"eventDateTime": "2022-04-11T14:16:11.036",

"hostName": "WIN-LAPTOP-1",

"path": "C:\\Documents\\AAABC_d61266bfH.zip"

}

],

"puPs": [

{

"eventDateTime": "2022-04-11T11:01:12.52",

"hostName": "WIN-LAPTOP-1",

"itemName": "HackingTool/VulnerabilityScanner",

"path":"SYSTEMDRIVE|\\Users\\administrator\\Downloads\\vulnerabilityscanner.exe"

},

{

"eventDateTime": "2022-04-11T08:23:52",

"hostName": "WIN-LAPTOP-1",

"itemName": "Trj/WLT.C",

"path": "TEMP|\\62b2153392561255386e5f059c216110"

}

],

"ioAs":

[

{

"eventDateTime": "2022-04-07T00:33:05",

"hostName": "WIN-LAPTOP-1",

"ruleName": "Use of pipes to escalate privileges",

"ruleRisk": "Critical",

"action": "Undefined"

},

{

"eventDateTime": "2022-04-09T00:20:20.001",

"hostName": "WIN-LAPTOP-1",

"ruleName": "Credentials compromised after brute-force attack on RDP",

"ruleRisk": "Critical",

"action": "Attack Blocked"

},

{

"eventDateTime": "2022-04-09T00:20:20",

"hostName": "WIN-LAPTOP-1",

"ruleName": "In-memory execution of a remote script",

"ruleRisk": "Critical",

"action": "Undefined"

},

{

"eventDateTime": "2022-03-26T00:31:16.001",

"hostName": "WIN-LAPTOP-1",

"ruleName": "Credentials compromised after brute-force attack on RDP",

"ruleRisk": "Critical",

"action": "Attack Blocked"

},

{

"eventDateTime": "2022-04-11T00:33:38",

"hostName": "WIN-LAPTOP-1",

"ruleName": "Privilege escalation bypassing UAC",

"ruleRisk": "Critical","action": "Undefined"

}

]

}

WatchGuard Endpoint Security-Plug-in für N-able N-sight installieren