適用対象: WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EPP

Web アクセス制御機能では、HTTP/3 (QUIC) プロトコルに対応したブラウザはサポートされて いません。.

Web アクセスの制御を使用できるようにするには、次のいずれかの手順を実行します。

- ユーザー デバイスのブラウザで HTTP/3 (QUIC) プロトコルを無効にする

- ポート 80、ポート 8080、ポート 443 経由のトラフィックをブロックする接続ルールを追加する (Windows コンピュータ)

ユーザー デバイスのブラウザで HTTP/3 (QUIC) プロトコルを無効にする

ユーザー デバイスで HTTP/3 プロトコルを無効にするには、関連するブラウザで以下の手順を実行します:

ブラウザの設定はバージョンによって異なる場合がります。

Google Chrome

ブラウザのアドレス バーに chrome://flags と入力します。実験用 QUIC プロトコル オプションを無効にします。

Microsoft Edge

ブラウザのアドレス バーに edge://flags/ と入力します。実験用 QUIC プロトコル オプションを無効にします。

Mozilla Firefox

ブラウザのアドレス バーに about:config と入力します。network.http.http3.enable オプションを無効にします。

Opera

ブラウザのアドレス バーに opera://flags/#enable-quic と入力します。実験用 QUIC プロトコル ドロップダウン リストで 無効 を選択します。

ポート 80、ポート 8080、ポート 443 経由のトラフィックをブロックする接続ルールを追加する (Windows コンピュータ)

この手順では、ポート 80、ポート 8080、またはポート 443 経由で UDP プロトコルを使用するトラフィックをブロックするファイアウォール接続ルールを作成します。これにより、ブラウザは、HTTP/2 に対応するポート 80 の TCP プロトコルを使ってリクエストを送信するよう強制されます。

この手順は Windows デバイスのみで有効です。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

ポート 80、ポート 8080、ポート 443 経由のトラフィックをブロックする接続ルールを追加するには、以下の手順を実行します。

- WatchGuard Cloud で、構成 > Endpoint の順に選択します。

- 設定 を選択します。

- ワークステーションとサーバー を選択します。

- 編集する既存のセキュリティ設定プロファイルを選択する、既存のプロファイルをコピーする、またはウィンドウの右上隅にある 追加 をクリックして新しいプロファイルを作成します。

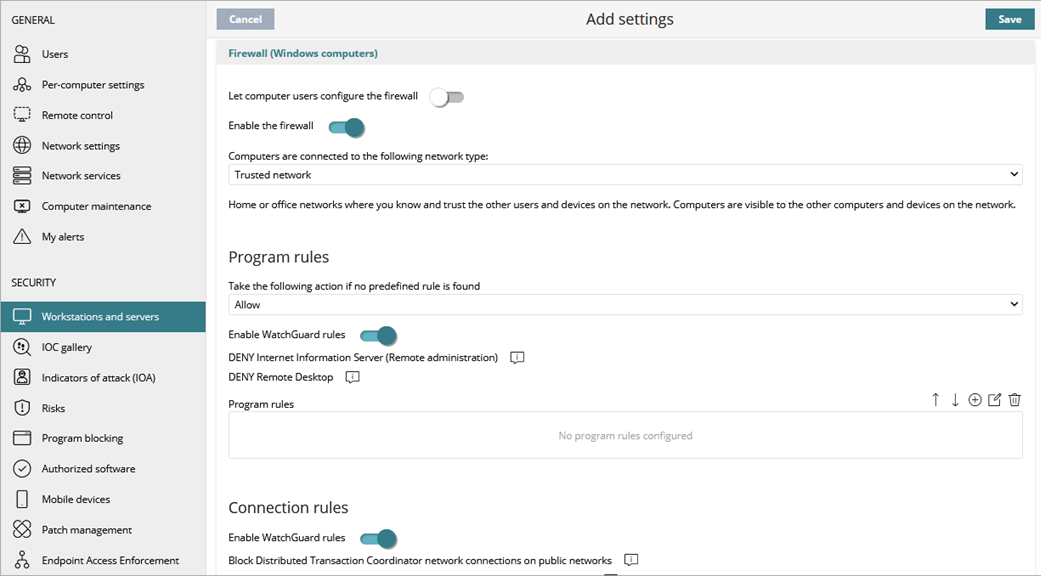

設定の追加または設定の編集 ページが開きます。 - 必要に応じて、プロファイルの 名前 と 説明 を入力します。

- ファイアウォール (Windows コンピュータ) を選択します。

- ファイアウォールの有効化。

- 接続ルール セクションで WatchGuard ルールを有効にします。

- 新しい接続ルールを追加するには、

をクリックします。

をクリックします。 - 名前 テキスト ボックスに、ルールの名前を入力します。

- 説明 テキスト ボックスに、ルールによりフィルタリングされるトラフィックの説明を入力します。

- アクション リストから、拒否 を選択します。

- 方向 リストから、アウトバウンド を選択します。

- ゾーン リストから、ユーザーのコンピュータに適用するブロック ルールのネットワークの種類を選択します。

- 公共ネットワーク:空港、インターネット カフェ、大学などの公共の場のネットワーク。コンピュータはネットワークの他のユーザーには非表示となり、一部のプログラムではネットワークへのアクセスが制限されています。リソースやディレクトリの共有などを含め、保護対象コンピュータでの使用とアクセスを制限する必要があります。Endpoint Security ルールは、管理者の条件に従って有効または無効にされます。

- 信頼済みネットワーク:ネットワーク上の他のユーザーやデバイスが認識されていて、ユーザーやデバイスを信頼できるホーム ネットワークやオフィス ネットワーク。コンピュータは、ネットワークの他のコンピュータやデバイスに表示されます。Endpoint Security ルールが適用されないため、ファイル、リソース、またはディレクトリの共有は制限されません。

- 自動的に検出:ネットワークの種類 (パブリックまたは信頼済み) が、指定されているルールに基づいて自動的に選択されます。コンピュータが信頼済みネットワークに接続しているか確認するためのルールを設定します をクリックします。

- プロトコル リストから、UDP を選択します。

- リモート ポート リストから、カスタム を選択します。

- カスタム テキスト ボックスに、ポート 80、ポート 8080、およびポート 443 をカンマ区切りで追加します。

- OK をクリックします。

- 保存 をクリックします。

- 必要に応じて、プロファイルを選択して、受信者を割り当てます。

詳細については、次を参照してください:設定プロファイルを割り当てる。