S'applique À : Fireboxes Gérés sur le Cloud

Pour éviter les attaques par force brute contre les pages de connexion d'un Firebox géré sur le cloud, vous pouvez activer la fonctionnalité Bloquer les Adresses IP avec des Connexions Infructueuses Consécutives. Lorsque cette fonctionnalité est activée, le Firebox bloque temporairement une adresse IP après un nombre spécifié de tentatives d'authentification infructueuses consécutives sur ces pages de connexion du Firebox au cours de la période spécifiée :

- Fireware Web UI

- Client Mobile VPN with SSL

- Page de téléchargement du client Mobile VPN with SSL

- Portail d'Authentification

Dans Fireware v12.11 et les versions ultérieures, la page de téléchargement du client Mobile VPN with SSL est supprimée du Firebox.

Si vous activez cette fonctionnalité et configurez l'authentification multifacteur pour Mobile VPN with SSL, ne sélectionnez pas l'option de Reconnexion automatique après la perte de connexion lorsque vous configurez Mobile VPN with SSL.

Le nombre de tentatives d'authentification infructueuses consécutives que vous saisissez est utilisé pour le nombre total de tentatives infructueuses sur toutes les pages de connexion sur le Firebox. Par exemple, si vous autorisez 5 tentatives d'authentification infructueuses et qu'il existe 2 tentatives d'authentification infructueuses sur le Web UI et 3 tentatives d'authentification infructueuses sur le Portail d'Authentification provenant de la même adresse IP, le Firebox bloque cette adresse IP.

Cette fonctionnalité ne bloque pas les tentatives de connexion infructueuses sur la page de connexion de Fireware Web UI lorsque le nom d'utilisateur du compte n'est pas admin ou status.

Dans Fireware v12.11 et les versions ultérieures, cette fonctionnalité bloque les tentatives de connexion infructueuses pour les utilisateurs AuthPoint. Dans Fireware v12.10.4, cette fonctionnalité ne bloque pas les authentifications à AuthPoint ayant échoué.

Le Firebox ajoute automatiquement l'adresse IP bloquée à une liste de sites bloqués temporairement. Vous ne pouvez pas gérer cette liste, mais vous pouvez ajouter une exception de Site Bloqué pour autoriser une adresse IP bloquée. Pour des informations concernant l'ajout d' une exception, accédez à Ajouter des Exceptions dans WatchGuard Cloud.

Dans Fireware v12.11 et les versions ultérieures, cette fonctionnalité est activée par défaut dans les configurations nouvelles et mises à niveau, sauf si vous avez précédemment enregistré les modifications apportées aux paramètres d'authentification dans Fireware v12.10.4.

Nous vous recommandons d'activer cette fonctionnalité si elle est appropriée dans votre environnement.

Pour bloquer les tentatives de connexion infructueuses consécutives, depuis WatchGuard Cloud :

- Sélectionnez Configurer > Périphériques.

- Sélectionnez le Firebox géré sur le cloud.

- Cliquez sur Configuration du Périphérique.

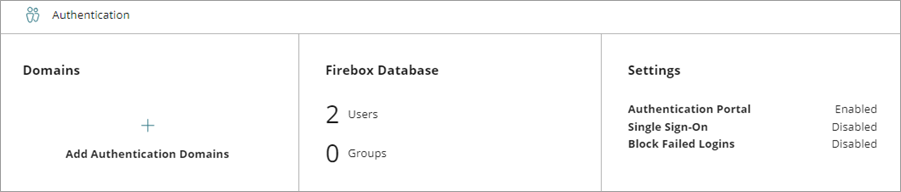

- Dans la section Authentification, cliquez sur le widget Paramètres.

La page Paramètres s'ouvre.

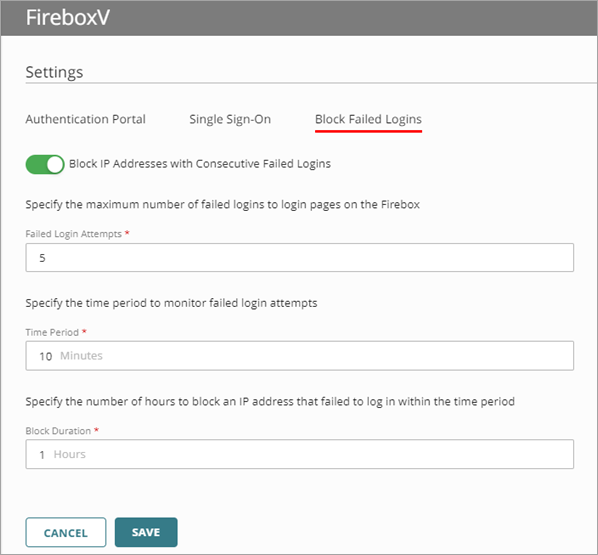

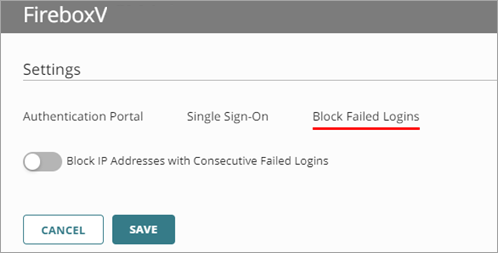

- Sélectionnez l'onglet Bloquer les Connexions Infructueuses.

- Activez Bloquer les Adresses IP avec des Connexions Infructueuses Consécutives.

Les paramètres de Bloquer les Adresses IP avec des Connexions Infructueuses Consécutives s'affichent.

- Dans la zone de texte Tentatives de Connexion Infructueuses, saisissez le nombre de tentatives de connexion infructueuses consécutives pouvant survenir avant que le Firebox ne bloque temporairement l'adresse IP source.

Le nombre que vous saisissez correspond au nombre total de tentatives de connexion infructueuses sur toutes les pages de connexion du Firebox. - Dans la zone de texte Période, saisissez le nombre de minutes durant lesquelles les tentatives de connexion infructueuses consécutives doivent survenir pour que le Firebox bloque l'adresse IP.

- Dans la zone de texte Durée de Blocage, saisissez le nombre d'heures pendant lesquelles l'adresse IP sera bloquée.

- Cliquez sur Enregistrer.

- Déployez la configuration.

Lorsque la fonctionnalité bloque une adresse IP source, État en Direct > Traffic Monitor > Journaux en Direct indique que l'adresse IP est bloquée avec le motif = blocage des connexions infructueuses.

À Propos des Paramètres d'Authentification du Firebox

Définir les valeurs d'Authentification globale au pare-feu (Fireboxes gérés localement)

À Propos de Fireware Web UI pour un Firebox Géré sur le Cloud

Télécharger, Installer et Connecter le Client Mobile VPN with SSL