Temas Relacionados

Instalar y Configurar el Agente de Terminal Services

Cuando más de un usuario se conecta a su servidor de Terminal Server o Citrix, y luego se conecta a su red o a Internet, puede ser difícil controlar los flujos de tráfico individuales desde estos usuarios sobre la base de sus nombres de usuario o sus membresías a un grupo. Esto sucede porque cuando un usuario hace la autenticación en Firebox, el dispositivo le asigna una dirección IP del servidor de Terminal Server o Citrix. Luego, cuando otro usuario envía tráfico desde una dirección IP de un servidor de Terminal Server o Citrix, en Firebox aparece como que este tráfico también provino del primer usuario autenticado. No hay manera de que el Firebox distinga cuál de los varios usuarios que tienen una sesión abierta simultáneamente en su servidor Terminal Server o Citrix está generando cierto tráfico.

Para que los usuarios se identifiquen correctamente, usted debe:

- Instalar el Agente de Terminal Services de WatchGuard en su Servidor de Terminal (2012 o posterior) o servidor Citrix.

Para conocer la compatibilidad del sistema operativo, consulte las Notas de Versión para la versión de Fireware en su Firebox. - Configurar su Firebox para autenticar usuarios en el portal de autenticación por el puerto 4100.

- Habilitar la configuración de Terminal Services en su archivo de configuración de Firebox.

Una vez completadas estas configuraciones, cuando cada usuario del servidor Terminal Server o Citrix hace la autenticación en su Firebox, Firebox envía una identificación de usuario al Agente de Terminal Services (TO Agent) para cada usuario que inicia sesión. El Agente de Terminal Services también es conocido como el Agente TO (Propietario de Tráfico). El Agente de Terminal Services controla el tráfico generado por los usuarios individuales (propietarios de tráfico) e informa la identificación de sesión de usuario al dispositivo para cada flujo de tráfico generado por un cliente de Terminal Server o Citrix. Su dispositivo podrá entonces identificar correctamente a cada usuario y aplicar las políticas de seguridad correctas para el tráfico de cada usuario, según los nombres de usuario o de grupo que usted haya definido.

Para obtener más información sobre cómo habilitar su Firebox para autenticar usuarios en el puerto 4100, vea Configurar el Firebox como un Servidor de Autenticación y Acerca de la Política de Autenticación de WatchGuard (WG-Autoriz).

Cuando usa el Agente de Terminal Services, su Firebox puede imponer políticas según los nombres de usuario o grupos solamente para el tráfico que está autenticado. Si el tráfico llega al dispositivo sin información de identificación de sesión, el dispositivo administra el tráfico de la misma forma en que administra cualquier otro tráfico para el cual no tenga un nombre de usuario asignado a una dirección de IP. Si hay una política en su archivo de configuración que pueda procesar el tráfico proveniente de esa dirección IP, el dispositivo utiliza esa política para procesar el tráfico. Si no hay una política que coincida con la dirección IP de origen del tráfico, el dispositivo utiliza el conjunto de reglas del paquete no controlado para procesar el tráfico.

Para obtener más información sobre cómo configurar los paquetes no controlados, vea Acerca de los Paquetes no Controlados.

Si utiliza el Agente de Terminal Services, su Firebox no puede redireccionar a los usuarios automáticamente hacia el portal de autenticación.

Para habilitar su Firebox para que procese correctamente el tráfico relacionado con el sistema proveniente del servidor Terminal Server o Citrix, el Agente de Terminal Services utiliza una cuenta de usuario especial denominada Backend-Service, que es parte del Agente de Terminal Services. El Agente de Terminal Services identifica el tráfico generado por los procesos de sistema (en lugar del tráfico de usuario) con la cuenta de usuario Backend-Service. Puede agregar a este usuario a la lista de Usuarios y Grupos Autorizados en su configuración de Firebox y luego utilizarlo en una política para permitir el tráfico hacia y desde su servidor. Por ejemplo, puede agregar una política de filtrado de paquetes personalizados que sea similar a la política saliente predeterminada. Configure la política para utilizar el protocolo TCP-UDP y permitir tráfico de la cuenta de usuario Backend-Service a Any-External.

En Fireware v11.11.2 y posterior, la cuenta de usuario de Backend-Service se agrega automáticamente cuando habilita Terminal Services en los ajustes globales de Terminal Services en el Firebox. Si usa una versión anterior de Fireware, deberá agregar este usuario manualmente. Para obtener más información sobre cómo agregar una cuenta de usuario Backend-Service a su configuración de Firebox, vea Usar los Usuarios y Grupos en las Políticas. Asegúrese de seleccionar Cualquiera en la lista desplegable Auth Server.

Para obtener más información sobre cómo agregar una política, vea Agregar Políticas a su Configuración.

Controle que las actualizaciones del servidor Terminal Server o Citrix estén programadas para ejecutarse como cuenta de usuario del sistema, del servicio local o del servicio de red. El Agente de Terminal Services reconoce estas cuentas de usuario, como la cuenta de servicio back-end, y permite el tráfico. Si usted programa las actualizaciones para ejecutarse como una cuenta de usuario diferente, ese usuario debe hacer la autenticación manualmente en el portal de autenticación para que el servidor reciba las actualizaciones. Si ese usuario no está autenticado en el portal de autenticación, no se permite el tráfico y el servidor no recibe la actualización.

El Agente de Terminal Services no puede controlar el tráfico de ICMP, NetBIOS ni DNS. Tampoco controla el tráfico hacia el puerto 4100 para la Autenticación de Firebox. Para controlar estos tipos de tráfico, debe agregar políticas específicas a su archivo de configuración de Firebox para permitir el tráfico.

El soporte de Terminal services no está disponible si su Firebox está en modo puente o si es miembro de un FireCluster activo/activo.

Acerca de Inicio de Sesión Único para Terminal Services

La solución de terminal services de WatchGuard también soporta una opción de inicio de sesión único con el Agente de Terminal Services. Cuando un usuario inicia sesión en el dominio, el Agente de Terminal Services recopila la información del usuario (credenciales del usuario, grupos de usuarios y nombre de dominio) del evento de inicio de sesión en Windows y la envía Firebox. El dispositivo entonces crea la sesión de autenticación para el usuario y envía la identificación de sesión del usuario al Agente de Terminal Services, así el usuario no necesita autenticarse manualmente en el Portal de autenticación. Cuando el usuario cierra sesión, el Agente de Terminal Services automáticamente envía la información de cierre de sesión al dispositivo, y el dispositivo cierra la sesión autenticada para dicho usuario.

La opción de inicio de sesión único para el Agente de Terminal Services no utiliza ninguno de los componentes de la solución Inicio de Sesión Único WatchGuard (SSO Agent, SSO Client, Event Log Monitor, Exchange Monitor). No tiene que instalar ninguno de los componentes Inicio de Sesión Único WatchGuard para utilizar la opción de inicio de sesión único para el Agente de Terminal Services.

El inicio de sesión único de Terminal Services habilita a sus usuarios a iniciar sesión una vez y automáticamente tienen acceso a su red sin pasos de autenticación adicionales. Con el inicio de sesión único para terminal services, los usuarios no tendrán que autenticarse manualmente en el Portal de Autenticación. Sin embargo, los usuarios que tienen una sesión abierta a través de servicios para terminal, aún pueden autenticarse manualmente con diferentes credenciales de usuario. La autenticación manual siempre anula la autenticación de inicio de sesión único con el Agente de Terminal Services.

A pesar de que el Agente de Terminal Services no interactúa con los componentes de la solución de inicio de sesión único de WatchGuard, si utiliza componentes de la solución de inicio de sesión único de WatchGuard y el Agente de Terminal Services, WatchGuard recomienda que añada a todos los terminal servers que use con el Agente de Terminal Services a la lista de Excepciones de SSO. Para obtener más información, consulte la sección Definir Excepciones de SSO en el tema Habilitar el SSO de Active Directory en el Firebox.

Antes de Empezar

Antes de instalar el Agente de Terminal Services en su servidor Terminal Server o Citrix, asegúrese de que:

- El sistema operativo del servidor es Windows Server 2012 o posterior

- Los servicios de terminal o los servicios de escritorio remoto estén habilitados en su servidor

- Los puertos 4131 a 4134 están abiertos

Instalar un Agente de Terminal Services

Puede instalar el Agente de Terminal Services en un servidor de Terminal Server o Citrix con un sistema operativo de 32 bits o de 64 bits. Hay una versión del instalador del Agente de Terminal Services para ambos sistemas operativos.

Para instalar un Agente de Terminal Services en su servidor:

- Vaya al Centro de Descargas de Software de WatchGuard.

- Busque las descargas de software para su Firebox.

- Obtenga la versión más reciente del Instalador del Agente de Terminal Services y cópiela al servidor donde ha instalado el servidor Terminal Services o Citrix.

- Inicie el instalador.

Aparece el asistente TO Agent. - Para iniciar el asistente, haga clic en Siguiente.

- Complete el asistente para instalar el Agente de Terminal Services en su servidor.

- Reinicie el servidor Terminal Server o Citrix.

Configure el Agente de Terminal Services.

Después de instalar el Agente de Terminal Services en su servidor Terminal Server o Citrix, puede usar la herramienta TO Settings para configurar el Agente de Terminal Services.

- Seleccione Inicio > Todos los Programas > WatchGuard > TO Agent > Definir herramienta.

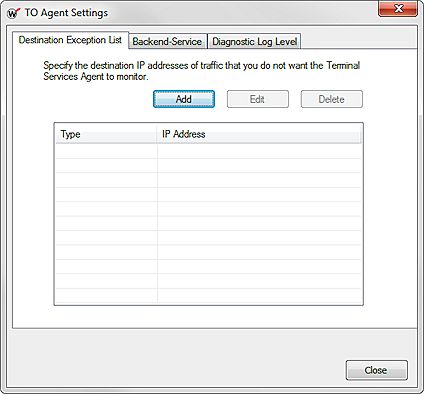

Aparece el cuadro de diálogo Configuración del TO Agent, con la pestaña Lista de excepciones de destino seleccionada.

- Para configurar los ajustes del Agente de Terminal Services, siga las instrucciones en las siguientes secciones.

- Haga clic en Cerrar.

Administrar la Lista de Excepciones de Destino

Dado que no es necesario que el Agente de Terminal Services monitoree el tráfico que no controla Firebox, puede especificar uno o más direcciones IP de destino, o un rango de direcciones IP de destino para el tráfico que no desea que el agente de Terminal Services monitoree. Generalmente, este tráfico no pasa a través de su Firebox, como el tráfico que no incluye una cuenta de usuario (para el cual no se aplican políticas de autenticación), tráfico dentro de su red intranet, o tráfico a sus impresoras de la red.

Puede agregar, editar y eliminar destinos del tráfico que no desea que monitoree el Agente de Terminal Services.

Para agregar un destino:

- Seleccione la pestaña Lista de Excepciones de Destino.

- Haga clic en Agregar.

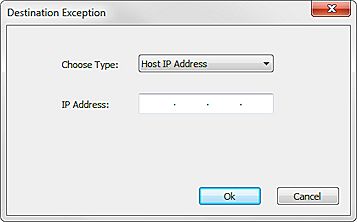

Aparece el cuadro de diálogo Agregar excepción de destino.

- En la lista desplegable Elegir Tipo, seleccione una opción:

- Dirección IP del Host

- Dirección IP de Red

- Rango de Dirección IP

- Si selecciona Dirección IP del Host, ingrese la Dirección IP para la excepción.

Si selecciona Dirección IP de Red, ingrese la Dirección de Red y la Mask para la excepción.

Si selecciona Rango de Dirección IP, ingrese la dirección IP del Inicio de Rango y la dirección IP del Final del Rango para la excepción. - Haga clic en Agregar.

La información que especificó aparece en la Lista de excepciones de destino. - Para agregar más direcciones a las Lista de Excepciones de Destino, repita los pasos 4 a 7.

Para editar un destino en la lista:

- En la Lista de Excepciones de Destino, seleccione un destino.

- Haga clic en Editar.

Aparece el cuadro de diálogo Excepción de destino. - Actualice los detalles del destino.

- Haga clic en Aceptar.

Para eliminar un destino de la lista:

- En la Lista de Excepciones de Destino, seleccione un destino.

- Haga clic en Eliminar.

La dirección seleccionada se elimina de la lista.

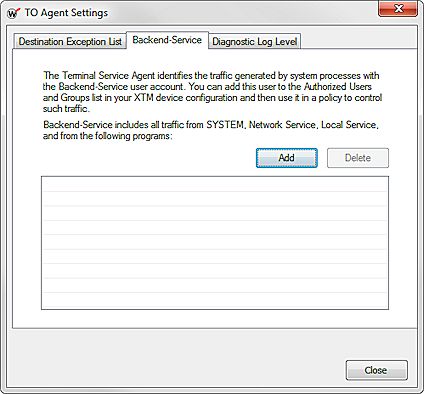

Especificar Programas para la Cuenta de Usuario Backend-Service

El Agente de Terminal Services identifica el tráfico generado por los procesos de sistema con la cuenta de usuario Backend-Service. En la configuración predeterminada, esto incluye el tráfico de SYSTEM, Servicio de red y programas de Servicio local. También puede especificar otros programas con la extensión de archivo EXE que desea que el Agente de Terminal Services asocie con la cuenta Backend-Service para que se les permita pasar por su firewall. Por ejemplo, clamwin.exe, SoftwareUpdate.exe, Safari.exe o ieexplore.exe.

Para especificar programas para que el Agente de Terminal Services los asocie con la cuenta de usuario Backend-Service:

- Seleccione la pestaña Backend-Service.

- Haga clic en Agregar.

Aparece el cuadro de diálogo Abrir. - Navegue para seleccionar un programa con una extensión EXE.

La ruta al programa aparece en la lista de servicios back-end. - Para eliminar un programa de la lista Backend-Service, seleccione un programa y haga clic en Eliminar.

La ruta del programa se elimina de la lista.

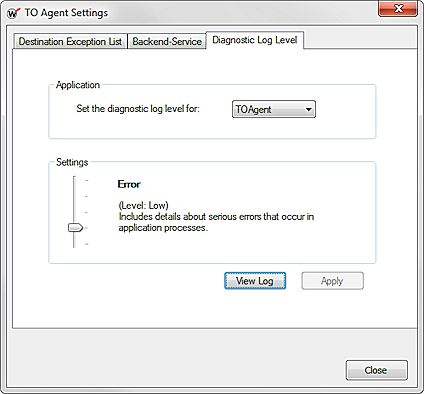

Configurar el Nivel de Registro de Diagnóstico y Ver mensajes de Registro

Puede configurar el nivel de registro de diagnóstico para el Agente de Terminal Services (TO Agent) y las aplicaciones TO Set Tool. Los mensajes de registro que son generados por cada aplicación se guardan en un archivo de texto.

El tamaño del archivo de registro está limitado a 10MB. Cuando un archivo de registro alcanza un tamaño máximo de 10MB, es comprimido en el formato GZIP a un tamaño de aproximadamente 1MB, y movido a una carpeta de archivos, la cual es una subcarpeta del directorio \LOGS para su instancia del TO Agent. Puede haber un máximo de 30 archivos comprimidos en la carpeta de archivos. Cuando se alcance el máximo de 30 archivos y se agregue un nuevo archivo comprimido GZIP a la carpeta, se eliminará el archivo GZIP más viejo para hacer espacio para el nuevo archivo.

Para ver los mensajes de registro generados para el TO Agent o el TO Set Tool, puede abrir el archivo de registro para cada aplicación de la pestaña Nivel de Registro de Diagnóstico.

- Seleccione la pestaña Nivel de Registro de Diagnóstico.

- En la lista desplegable Configurar el Nivel de Registro de Diagnóstico para, seleccione una aplicación:

- TOAgent (Este es el Agente de Terminal Services).

- TO Set Tool

- Mueva el control deslizante de Configuración para establecer el nivel de registro de diagnóstico para la aplicación seleccionada.

- Para ver los archivos de registro disponibles de la aplicación seleccionada, haga clic en Ver Registro.

Se abre un archivo de texto con los mensajes de registro disponibles para la aplicación seleccionada. - Para configurar y ver los mensajes de registro de otra aplicación, repita los Pasos 2 a 4.

Para ver los pasos detallados para completar la configuración de Terminal Services para su Firebox, vea Configurar los Ajustes de Terminal Services.

Ver también

Configurar los Ajustes de Terminal Services

Configurar Autenticación en Active Directory