適用対象: WatchGuard Advanced EPDR、WatchGuard EPDR、WatchGuard EDR および WatchGuard EDR Core。

ワークステーションとサーバーの設定プロファイルの高度な保護設定で、コンピュータで実行されるプログラムのアクティビティを追跡し、悪意のあるプログラムを検出およびブロックする設定を構成します。使用可能な高度な保護機能はプラットフォームごとに異なります。

| 高度な保護機能 | Windows (Intel & ARM) |

Linux |

Mac (Intel & ARM) |

Android |

iOS |

|---|---|---|---|---|---|

| 動作モードの動作 | サポートしています | サポートしていません | サポートしていません | サポートしていません | サポートしていません |

| 高度なセキュリティ ポリシーとブロックされたプログラム | サポートしています | サポートしていません | サポートしていません | サポートしていません | サポートしていません |

| Windows マルウェア対策スキャン インターフェイス (AMSI) | サポートしています | サポートしていません | サポートしていません | サポートしていません | サポートしていません |

| エクスプロイト対策保護 (コード インジェクションや脆弱なドライバの検出を含む) | サポートしています | サポートしていません | サポートしていません | サポートしていません | サポートしていません |

| ネットワーク攻撃からの保護 | サポートしています | サポートしていません | サポートしていません | サポートしていません | サポートしていません |

| プライバシー | サポートしています | サポートしています | サポートしています | サポートしていません | サポートしていません |

| ネットワーク使用量 | サポートしています | サポートしています | サポートしています | サポートしていません | サポートしていません |

サポートされている機能の詳細情報については、次を参照してください:Endpoint Security でサポートされているプラットフォーム別の機能。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

高度な保護設定を構成するには、以下の手順を実行します。

- WatchGuard Cloud で、構成 > Endpoint の順に選択します。

- 設定 を選択します。

- 左ペインで、ワークステーションとサーバー を選択します。

- 編集する既存のセキュリティ設定プロファイルを選択する、既存のプロファイルをコピーする、またはウィンドウの右上隅にある 追加 をクリックして新しいプロファイルを作成します。

設定の追加または設定の編集 ページが開きます。 - 必要に応じて、プロファイルの 名前 と 説明 を入力します。

- 高度な保護 を選択します。

- 高度な保護 トグルを有効化します。

- 必要に応じて、以下の設定を構成します。

- 保存 をクリックします。

- 必要に応じて、プロファイルを選択して、受信者を割り当てます。

詳細については、次を参照してください:設定プロファイルを割り当てる。

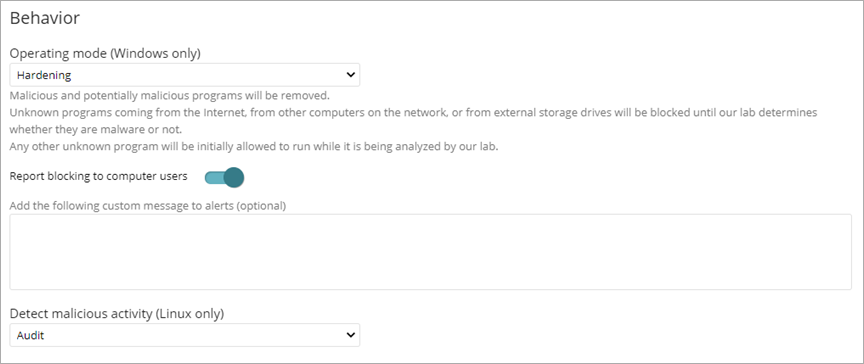

動作モードの動作を構成する (Windows コンピュータ)

動作モードは EDR Core または WatchGuard EPP では使用できません。

WatchGuard EDR または EDR Core を新規アカウントに割り当てる際に、そのアカウントにワークステーションとサーバーの設定プロファイルが割り当てられていない場合は、すべてのグループに割り当てられる既定のプロファイルでデコイ ファイルが無効化されます。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

動作を構成するには、動作セクションで以下の手順を実行します。

- Windows コンピュータの場合は、リストから 動作モード を選択します (監査、ハードニング、ロックのいずれか)。

動作モードの詳細については、 次を参照してください:高度な保護 – 動作モード (Windows コンピュータ)。

- 高度な保護またはエクスプロイト対策保護によりファイルがブロックまたは再分類された際にユーザー コンピュータのポップアップ アラートにメッセージが表示されるようにするには、コンピュータのユーザーにブロックを報告する トグルを有効化します。

- (オプション) ブロック アラートに含めるカスタム メッセージを入力します。

- Linux コンピュータの場合は、悪意のあるアクティビティを検出する ドロップダウン リストから、Endpoint Security で悪意のあるアクティビティが検出されると実行するアクションを選択します。

- 監査 — 検出された脅威に関するレポートが生成されます。しかし、マルウェアがブロックされることはありません。

- ブロック — 検出された脅威が報告およびブロックされます。これは、既定のオプションです。

- 検出しない — マルウェアは検出または報告されません。

高度な AMSI スキャンを構成する (Windows コンピュータ)

Windows マルウェア対策スキャン インターフェイス (AMSI) を使用することで、スクリプトやマクロの実行に関するテレメトリと追加情報を取得して、Windows コンピュータのウイルス対策保護を強化することができます。ワークステーションおよびサーバーの設定プロファイルでは、AMSI による高度なスキャンが既定で有効化されています。

パフォーマンスの問題が発生した場合は、問題のあるプログラムの例外を追加するか、AMSI による高度なスキャンを無効化することができます。パフォーマンスの問題の要因となっている可能性のあるプログラムのみを例外に追加することが勧められます。例外を追加すると、Endpoint Security では、指定されているファイルのスキャンが実行されなくなるため、コンピュータが攻撃のリスクにさらされる可能性があります。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

例外を追加するには、AMSI セクションで以下の手順を実行します。

- 必要に応じて、トグルを有効化します。

- プログラム テキスト ボックスに、高度な AMSI スキャンから除外するプログラムのファイル名を入力します。

エクスプロイト対策保護を構成する (Windows コンピュータ)

Windows ARM システムでは、エクスプロイト対策技術を使用することができません。

エクスプロイト対策保護により、アプリケーションの既知および不明の (ゼロデイ) 脆弱性を悪用する悪質なプログラムから企業ネットワーク コンピュータへのアクセスを防止することができます。コード インジェクションに対する保護と脆弱なドライバに対する保護を有効化することができます。

コード インジェクションとは、アプリケーションに悪意のあるコードを挿入し、そのコードがアプリケーションによって解釈または実行されるタイプの攻撃を指す一般的な用語です。詳細については、次を参照してください:エクスプロイト対策保護について (Windows コンピュータ)。

サードパーティのセキュリティ ソリューションがすでにインストールされているコンピュータの場合は、エクスプロイト対策保護を徐々に有効化して、正しく機能することを確認することが勧められます。

WatchGuard EDR または EDR Core を新規アカウントに割り当てる際に、そのアカウントにワークステーションとサーバーの設定プロファイルが割り当てられていない場合は、すべてのグループに割り当てられる既定のプロファイルでエクスプロイト対策が無効化されます。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

エクスプロイト対策保護を構成するには、以下の手順を実行します。

- エクスプロイト対策セクションで、コード インジェクション トグルを有効化します。

コード インジェクションを無効化すると、すべてのプロセスで無効になります。また、PowerShell 詳細ポリシーも無効化されます。PowerShell 詳細ポリシーの詳細については、次を参照してください:高度なセキュリティ ポリシーを構成する (Windows コンピュータ)。 - 必要に応じて、除外されたプロセス テキスト ボックスにファイル名を追加して、Enter キーを押します。

除外されたプロセスに対してエクスプロイトが試みられても、エクスプロイト対策保護機能ではそれが検出されません。パフォーマンスの問題の要因となっている可能性のあるプログラムのみを例外に追加することが勧められます。例外を追加すると、Endpoint Security では、指定されているファイルのスキャンが実行されなくなるため、コンピュータが攻撃のリスクにさらされる可能性があります。 -

高度な保護機能によって未分類のプログラムがブロックされないように、そのプログラムを承認済みソフトウェア リストに追加します。

詳細については、次を参照してください:承認済みソフトウェア設定を構成する (Windows コンピュータ)。 - リストから、動作モード を選択します (Windows コンピュータのみ)。

- 監査 — 管理 UI でエクスプロイト検出が報告されますが、エクスプロイトに対するアクションが実行されること、またユーザーに情報が表示されることはありません。

- ブロック — エクスプロイト攻撃がブロックされます。場合によっては、侵害されたプロセスを終了する、またはコンピュータを再起動する必要があります。

- エクスプロイト対策保護により、侵害されたプロセスがブロックされるとユーザーに通知が発信されるようにするには、コンピュータのユーザーにブロックを報告する トグルを有効化します。

ユーザーには通知が送信され、侵害されたプロセスは必要に応じて自動的に終了します。 - 侵害されたプロセスを終了することをユーザーに促すには、侵害されたプロセスを終了する許可をユーザーに求める トグルを有効化します。

このトグルが有効になっているかどうかに関係なく、侵害されたコンピュータを再起動する必要性が発生するたびに、ユーザーは確認を行う必要があります。 - 悪用される可能性のある脆弱なドライバを検出するには、脆弱なドライバを検出する トグルを有効化します。

脆弱なドライバとは、脅威環境で使用されたことのある脆弱性を持つドライバを指しています。これには、セキュリティ上の欠陥がある古いドライバが含まれる場合があります。正規のベンダーが提供しているドライバであっても、脆弱性が含まれている場合があり、マルウェアがそれを悪用してコンピュータに感染したり、セキュリティ ソフトウェアを無効化したりする可能性があります。検出されたドライバが Windows ブート プロセスの一部である場合は、ブロックされません。 - リストから、動作モード を選択します (Windows コンピュータのみ)。

- 監査 — セキュリティ ダッシュボードのエクスプロイト アクティビティ タイルに脆弱なドライバが示され、影響を受けたコンピュータにアラートが表示されます。アクションは実行されません。

- ブロック — 脆弱なドライバの読み込みがブロックされ、影響を受けたコンピュータにアラートが表示されます。セキュリティ ダッシュボードのエクスプロイト アクティビティ タイルに脆弱なドライバが示されます。

ドライバの詳細を表示するには、エクスプロイト アクティビティ リストで、影響を受けたコンピュータを選択します。ブロックされたドライバの実行を許可すること、また以前に許可されていたドライバの実行を停止することができます。ドライバが再度検出されない設定を選択することもできます。詳細については、次を参照してください:ブロックされたアイテムの実行を許可する。

多くのエクスプロイトでは、関連するプロセスが終了するまで悪質なコードが継続的に実行されます。感染しているプログラムが終了するまで、セキュリティ ダッシュボードにあるエクスプロイト アクティビティ タイルには、エクスプロイト解決済みメッセージが表示されません。

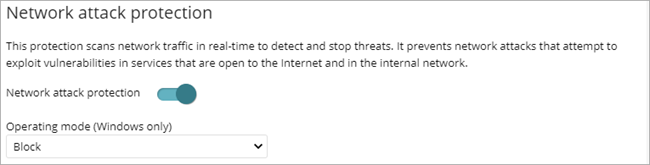

ネットワーク攻撃からの保護を構成する (Windows コンピュータ)

ネットワーク攻撃からの保護は EDR Core または WatchGuard EPP では使用できません。

多くのセキュリティ インシデントは、インターネットに晒されたサービスの脆弱性を悪用する攻撃によって始まります。悪質な攻撃者が目的を達成し、組織内のコンピュータに感染した場合、攻撃を阻止する必要があります。新規アカウントで攻撃がブロックされるように、WatchGuard Endpoint Security では、ネットワーク攻撃からの保護機能が既定で有効化されています。

ネットワーク攻撃からの保護は、ネットワーク トラフィックをリアルタイムでスキャンして脅威を検出し、阻止します。インターネットに公開されているサービスや内部ネットワーク上のサービスの脆弱性を悪用しようとするネットワーク攻撃を防止します。詳細については、次を参照してください:ネットワーク攻撃からの保護 — 検出済みの攻撃の種類 (Windows コンピュータ)。

ネットワーク攻撃からの保護を無効にすると、それは リスク ダッシュボードでリスクとして表示されます。詳細については、次を参照してください:WatchGuard Endpoint Security のセキュリティ リスク ステータス。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

ネットワーク攻撃からの保護を有効にするには、トグルを有効にします。以下の動作モードを選択することができます:

- 監査 — ネットワーク攻撃を許可します。

- ブロック — ネットワーク攻撃がアクションを実行する前にブロックします。これは、既定のオプションです。

WatchGuard Endpoint Security が検出する攻撃のリストについては、 次を参照してください:ネットワーク攻撃からの保護 — 検出済みの攻撃の種類 (Windows コンピュータ)。

ネットワーク攻撃からの保護がネットワーク攻撃を検出した場合に電子メール アラートを送信することができます。詳細については、次を参照してください:電子メール アラートを構成する。

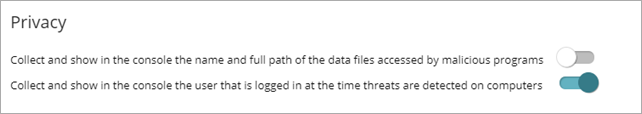

プライバシーを構成する

Endpoint Security では、分析のために WatchGuard Cloud に送信されるファイルの名前とフルパス、およびログインしているユーザーの名前が収集されます。この情報は、管理 UI に表示されるレポートとフォレンジック分析ツールでも使用されます。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

データ収集を有効化するには、プライバシー セクションでトグルを有効化します。

ネットワーク使用量を構成する

Endpoint Security では、ユーザーのコンピュータで検出されたすべての不明な実行可能ファイルが分析のために WatchGuard Cloud に送信されます。この動作は、顧客のネットワーク帯域幅に影響を与えないように構成されています。

- クライアントごとに 1 時間あたり最大 50 MB の圧縮ファイルのみが Endpoint Security から WatchGuard Cloud に送信されます。

- WatchGuard エージェントからは、Endpoint Security を使用するすべての顧客の不明なファイルがそれぞれ 1 回のみ送信されるだけです。

- Endpoint Security は、集中的なネットワーク リソースの使用を防止するために、帯域幅管理メカニズムを実装します。

管理ユーザーのロールに応じて、WatchGuard Cloud で表示および実行できる内容が異なります。この機能を表示または構成するには、ワークステーションとサーバーのセキュリティの設定 を行う権限のあるロールを担っている必要があります。詳細については、次を参照してください:WatchGuard Cloud 管理ユーザーとロールを管理する。

ネットワーク使用量を構成するには、ネットワーク使用量セクションで以下の手順を実行します。

- 1 時間あたりの最大転送 MB テキスト ボックスに、ネットワークのコンピューター/デバイスと WatchGuard Cloud の間での転送を許可する最大 MB を入力します。

エクスプロイト対策保護について (Windows コンピュータ)